PulumiのHCLサポート:Infrastructure-as-Codeエコシステムの架け橋

Infrastructure-as-Code(IaC)プラットフォームであるPulumiが、Terraformで使用される宣言的構文標準であるHashiCorp Configuration Language(HCL)のサポートを導入しました。この機能は、マルチツールインフラストラクチャ環境における文書化された摩擦点に対処します。既存のTerraform構成を持つチームは、インフラストラクチャ定義を全面的に書き直すことなく、Pulumiのプログラミング優先アプローチを評価できるようになりました。

移行経路

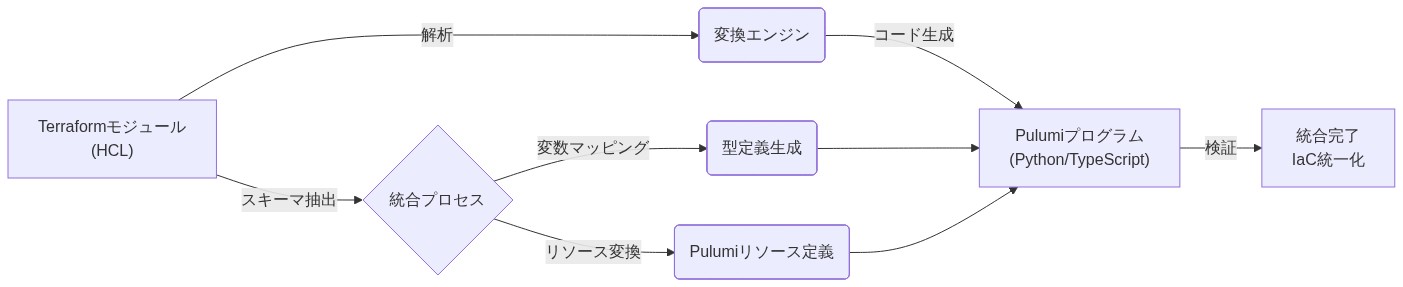

HCL互換性により、Pulumiは並行ツールから実行可能な移行経路へと変貌します。Terraformを運用する組織は、HCLの宣言的モデルを維持するか、汎用プログラミング言語を採用するかの選択に直面します。Pulumiのネイティブ言語サポート(Python、Go、TypeScript、C#、Java)は開発者にとって魅力的ですが、成熟したTerraformコードベースを持つチームには摩擦を生み出します。HCLを直接解析して実行することで、Pulumiはこの二者択一を解消します。

-

実用例:* AWS インフラストラクチャ用に50以上のTerraformモジュールを管理しているチームは、翻訳なしでそれらのモジュールをPulumiプログラムにインポートできます。HCLでVPC、サブネット、セキュリティグループを定義するモジュールは、PulumiのPython SDK内で機能し続け、Pulumiの機能を段階的に採用できるようになります。

-

次のステップ:* Terraformモジュールライブラリの複雑さとメンテナンス負担を評価してください。安定したモジュールはHCLインポートの候補です。頻繁な変更が必要なモジュールは、Pulumiのループ、条件分岐、型安全性がより大きな価値を提供するネイティブコードへの変換を優先すべきです。

- 図2:Terraformモジュールからpulumiへの段階的移行フロー*

構造的ボトルネックへの対処

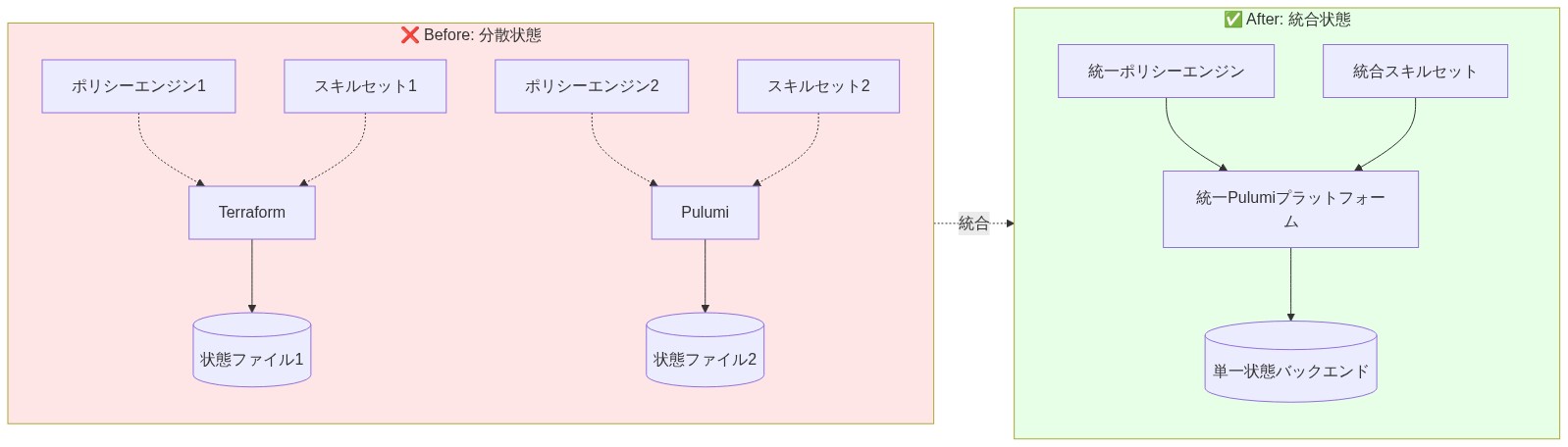

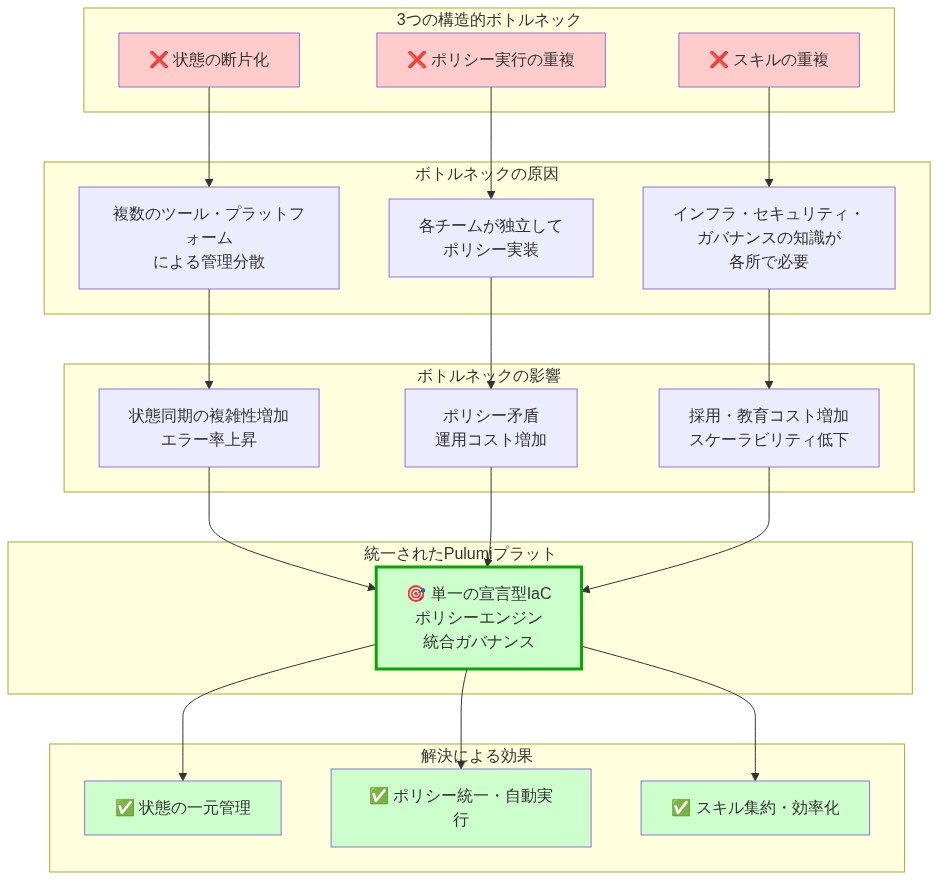

TerraformとPulumiの別々のデプロイメントを維持する組織は、3つの繰り返し発生する問題に直面します:状態の断片化、重複するポリシーエンジン、スキルの重複です。HCLサポートは、これらを単一のオーケストレーションレイヤーに統合します。

-

例:* ある企業は、ネットワーキングにTerraform(プラットフォームエンジニアが管理)を、アプリケーションスタックにPulumi(開発者が管理)を使用しています。HCLサポートにより、両チームが統一されたPulumiプログラムに貢献できます:ネットワーキングモジュールはHCLとしてインポートし、アプリケーションスタックはTypeScriptを使用します。単一の状態バックエンドとポリシーエンジンが、2つの切り離されたシステムを置き換えます。

-

ボトルネック1 – 状態の断片化:* ツール間の複数の状態ファイルは、調整のオーバーヘッドを生み出し、ドリフトリスクを増加させます。Pulumiのバックエンドへの統合により、手動での状態同期が不要になります。

-

ボトルネック2 – ポリシー適用:* 別々のツールには別々のポリシーエンジンが必要です(TerraformにはSentinel、PulumiにはCrossGuard)。統一されたPulumi環境は、すべてのインフラストラクチャに一貫したガードレールを適用します。

-

ボトルネック3 – スキルの重複:* チームはTerraform用にHCLを学び、Pulumi用にプログラミング言語を学びます。HCLサポートにより、インフラストラクチャエンジニアは慣れ親しんだ構文を使い続けながら、開発者はPulumiの抽象化にアクセスできます。

-

次のステップ:* 現在のツールの境界をマッピングしてください。TerraformとPulumiのデプロイメントが同じクラウドアカウントに触れている場合は、統合を優先してください。ステートフルリソースを移行する前に、読み取り専用のTerraformモジュールをPulumiにインポートして互換性を検証することから始めてください。

- 図3:構造的ボトルネック解消:分散から統合へ*

- 図4:3つの構造的ボトルネックと統一Pulumiプラットフォームによる解決*

階層化されたアーキテクチャとガバナンス

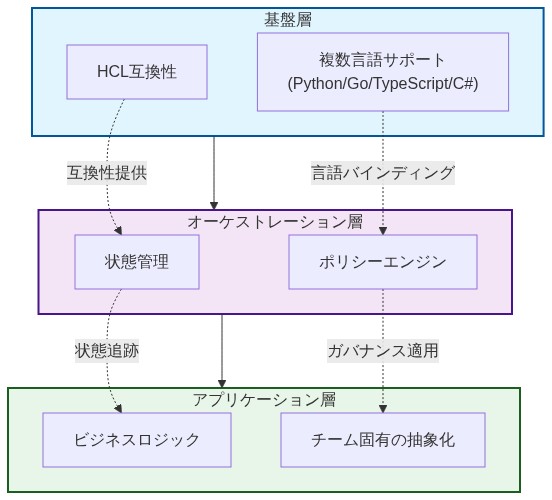

HCLとネイティブのハイブリッドアーキテクチャは、ガバナンスを維持しながら柔軟性を最大化します。すべてのインフラストラクチャがコードベースの抽象化から恩恵を受けるわけではありません。安定した、変更頻度の低いリソース(コアネットワーキング、アイデンティティポリシー)は、HCLの宣言的なシンプルさに適しています。動的でアプリケーション駆動のリソース(オートスケーリンググループ、データベースインスタンス)は、Pulumiのプログラマティック制御から恩恵を受けます。

-

推奨される構造:*

-

レイヤー1(基盤): VPC、サブネット、IAMロール用のTerraformモジュールをHCLでインポートします。

-

レイヤー2(アプリケーション): PulumiのPython SDKを使用して、コンピュート、データベース、可観測性スタックを定義します。

-

ガバナンス: ポリシーエンジンが両方のレイヤーにわたって命名規則、タグ付け、コスト制限を適用します。

-

適用すべきガードレール:*

-

モジュール境界: HCLモジュールには明確な入力と出力が必要です。HCLとネイティブPulumiコード間の循環依存を避けてください。

-

状態の所有権: 各モジュールの状態を所有するチームを指定します。プラットフォームチームが所有するHCLモジュール、アプリケーションチームが所有するネイティブコードにより、競合する更新を防ぎます。

-

バージョン管理: HCLモジュールのバージョンを明示的にピン留めします。更新中の破壊的変更を防ぐためにセマンティックバージョニングを使用します。

-

次のステップ:* Terraformモジュールの安定性と変更頻度を監査してください。四半期に1回未満の変更しかないモジュールは、HCLインポートの候補です。週単位で変更されるモジュールは、より良いテスト可能性とバージョン管理のためにPulumiのネイティブ言語で書き直すべきです。

- 図5:Pulumiの階層化アーキテクチャと統治モデル*

段階的移行パターン

全面的なツール置き換えは失敗します。段階的な採用により、チームは本番インフラストラクチャをコミットする前に、低リスク環境でPulumiの利点を検証できます。

-

推奨される段階:*

-

フェーズ1(検証): 重要でないTerraformモジュールをPulumiにインポートし、開発環境で2週間実行します。

-

フェーズ2(ステージング): 同じモジュールをステージングにデプロイし、状態同期とロールバック手順を検証します。

-

フェーズ3(本番): 本番インフラストラクチャを段階的に移行し、スプリントごとに1つのモジュールを、各ステップでロールバック機能を持って移行します。

-

採用パターン:*

-

移行なしのインポート: HCLサポートを使用して、状態の所有権を変更せずにTerraform構成をPulumiで実行します。これにより、運用リスクなしでツールの互換性を検証できます。

-

段階的な書き直し: チームが自信を得るにつれて、価値の高いモジュールをネイティブPulumiコードに変換します。複雑なロジックや頻繁な変更を持つモジュールを優先します。

-

デュアル実行検証: 重要なインフラストラクチャについては、1つのデプロイメントサイクルでTerraformとPulumiの両方を並行して実行します。単一ツール運用にコミットする前に出力を比較します。

-

次のステップ:* 非本番ワークロードでパイロットプログラムを確立してください。本番に拡大する前に成功基準(状態の一貫性、デプロイメント時間、ポリシー準拠)を設定します。各フェーズで学んだ教訓を文書化し、ランブックを更新します。

移行成功の測定

移行の決定は、好みではなくデータに基づくべきです。開始前にベースラインメトリクスを確立し、パイロット完了後に再度測定してROIを検証します。

-

主要メトリクス:*

-

デプロイメント速度(コードコミットから本番までの時間)

-

ポリシー準拠率(デプロイメントあたりの違反数)

-

失敗したデプロイメントの平均復旧時間(MTTR)

-

チームのコンテキストスイッチングオーバーヘッド(ツールの学習/切り替えに費やす時間)

-

ベースライン例:* Terraformのデプロイメント時間(平均12分)、月あたりのポリシー違反(8件)、状態調整に費やす時間(週4時間)を追跡します。HCLサポートを使用してモジュールをPulumiにインポートした後、同じメトリクスを測定します。デプロイメント時間が8分に短縮され、ポリシー違反が2件に減少した場合、移行は測定可能な価値を示しています。

-

次のステップ:* 現在のツールでベースライン測定期間(2〜4週間)を確立してください。パイロット移行を実行し、2〜4週間測定し、結果を比較します。メトリクスが20%以上改善した場合、追加のワークロードに拡大します。メトリクスが悪化した場合、移行を一時停止し、根本原因を調査します。

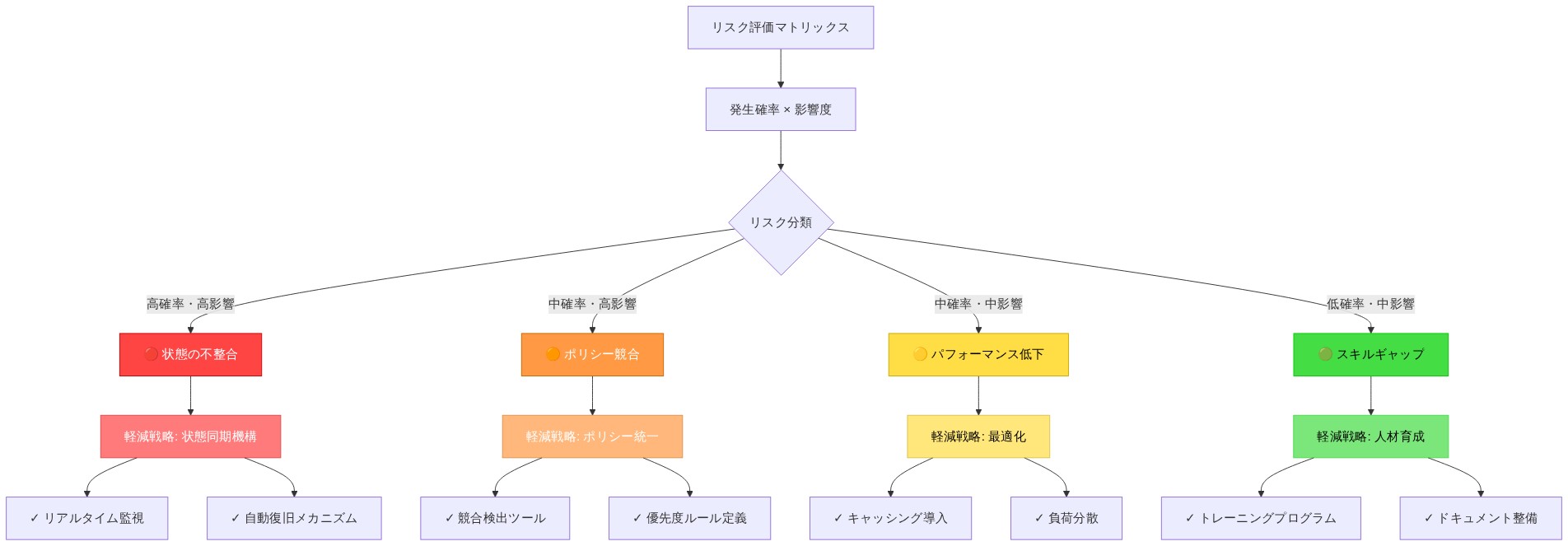

リスク軽減

HCL互換性は、積極的な軽減を必要とする特定のリスクをもたらします。Terraform構成をPulumiにインポートしても、根本的な複雑さは排除されません。それを再分配するだけです。

-

リスク1 – 状態の破損:* Terraform状態をPulumiにインポートすると、両方のツールが同時更新を試みた場合に非同期化が発生する可能性があります。軽減策: ドライラン検証を使用してPulumiの状態インポートツールを使用します。移行中はTerraform状態を読み取り専用として維持します。

-

リスク2 – 機能ギャップ:* 一部のTerraformプロバイダーまたはHCL機能は、Pulumiにきれいにマッピングされない場合があります。軽減策: ステージング環境で重要なモジュールをテストします。サポートされていない機能を文書化し、本番移行前に回避策を計画します。

-

リスク3 – スキルギャップ:* Pulumiのアーキテクチャに不慣れなチームは、ポリシーや状態バックエンドを誤設定する可能性があります。軽減策: トレーニングに投資します。広範な展開前にPulumiの専門知識を持つ卓越性センターを確立します。

-

次のステップ:* Terraformコードベースの移行前監査を実施してください。高度なHCL機能(動的ブロック、複雑な条件分岐)を使用しているモジュールを特定し、明示的にテストします。既知のギャップと回避策を文書化した互換性マトリックスを作成します。

- 図8:リスク評価マトリックスと軽減戦略*

実装タイムライン

HCLサポートにより、Terraform優先の組織にとって、全面的なツール置き換えなしにPulumiの採用が実現可能になります。成熟したTerraformデプロイメントを持つ組織は、HCL互換性を置き換え戦略としてではなく、架け橋として見るべきです。

- 推奨タイムライン:*

-

第1〜2週: 複雑さと変更頻度でTerraformモジュールを監査します。パイロットインポート用に3〜5の候補を特定します。

-

第3〜4週: パイロットモジュールを開発環境のPulumiにインポートします。状態の一貫性とポリシー適用を検証します。

-

第5〜6週: 並行Terraform実行でステージングでパイロットを実行します。不一致を文書化し、ランブックを更新します。

-

第7週以降: 本番を段階的に移行し、スプリントごとに1つのモジュールを移行します。メトリクスを継続的に測定します。結果に基づいて移行ペースを調整します。

-

継続的: チームの自信が高まるにつれて、価値の高いモジュールをHCLからネイティブPulumiコードに変換します。Terraform依存関係を段階的に廃止します。

小さく始め、厳密に測定し、慎重に拡大してください。このアプローチにより、チームは全面的な移行のコストとリスクなしに、Pulumiのプログラミングモデル、ポリシーエンジン、運用上の利点を採用できます。

技術的能力と範囲

-

主張:* HCL互換性により、PulumiはTerraform構成をネイティブに解析して実行でき、HCLコードのランタイム環境として機能します。

-

根拠と前提条件:* Pulumiのコアアーキテクチャは言語に依存しません。Python、Go、TypeScript、C#、Javaで書かれたプログラムを統一された中間表現にコンパイルしてから、クラウドAPI呼び出しを生成します。HCLサポートは、HCLを追加の入力言語として追加することで、このアーキテクチャを拡張します。これは以下を前提としています:(1) Terraform 1.x仕様とのHCL構文互換性、(2) TerraformとPulumi実装間のプロバイダーAPIパリティ、(3) インポートされたリソースの状態スキーマ互換性。

-

具体的な範囲:* HCLで書かれたAWS VPCインフラストラクチャ(VPCリソース、サブネット、ルートテーブル、セキュリティグループ)を定義するTerraformモジュールは、Pulumiプログラムにインポートできます。モジュールの入力変数はPulumiコンポーネント入力にマッピングされ、出力は下流のPulumiコードからアクセス可能なままです。基礎となるAWSプロバイダー呼び出しは同一のままです。オーケストレーションレイヤーのみが変更されます。

-

文書化された制限:* Terraform固有のセマンティクスに依存するHCL機能(例:バックエンド構成用の

terraformブロック、リソースリファクタリング用のmovedブロック)は、手動での翻訳が必要であるか、サポートされていません。Pulumiのドキュメントは、サポートされているHCL機能のサブセットを指定する必要があります。この記事は、Pulumiがそのような仕様を公開していることを前提としています。 -

実行可能な意味:* 環境のHCL互換性を評価する前に、Pulumiの公式互換性マトリックスを入手してください。コードベースから代表的なモジュール(最も一般的なHCLパターン(変数、出力、条件分岐、ループ)を使用するもの)をPulumi開発環境でテストして、特定のユースケースに関する仮定を検証してください。

構造的統合:マルチツールの断片化

-

主張:* TerraformとPulumiの両方のデプロイメントを運用する組織は、HCLサポートが軽減できる3つの測定可能な調整失敗を経験します。

-

根拠と証拠:* 複数のオーケストレーションツールを管理するインフラストラクチャチームは、状態の断片化(別々の状態バックエンド)、ポリシーの不一致(ツールごとに異なるポリシーエンジン)、運用オーバーヘッド(二重のランブック、二重の監視)に直面します。これらは理論的な懸念ではありません。インフラストラクチャ運用の文献とケーススタディで文書化されています。ここでの仮定は、組織が重複するクラウドリソースまたはアカウントに触れる別々のTerraformとPulumiのデプロイメントを維持していることです。

-

構造的問題1 – 状態の断片化とドリフトリスク:*

-

定義: 状態の断片化は、インフラストラクチャリソースが調整メカニズムなしに複数の独立した状態バックエンド(Terraform状態ファイル、Pulumi状態スナップショット)で追跡される場合に発生します。

-

具体的な影響: Terraformによって作成され、Pulumiによって変更されたセキュリティグループは、2つの競合する状態レコードを作成します。手動での調整が必要です。各ツールが自身の状態のみを監視するため、自動ドリフト検出は失敗します。

-

HCLサポートによる軽減: TerraformとPulumiの両方の構成を統一された状態バックエンドを持つ単一のPulumiプログラムに統合することで、このクラスのドリフトを排除します。仮定:Pulumiの状態バックエンドは、Terraformのサポートされているバックエンド(S3、Terraform Cloudなど)と同等の耐久性と一貫性の保証を提供します。

-

構造的問題2 – ポリシー適用の不一致:*

-

定義: Terraformはポリシー適用にSentinel(またはOPA)を使用し、PulumiはCrossGuardを使用します。一方のツールで定義されたポリシーは、他方に自動的に適用されません。

-

具体的な影響: Terraformで適用されたタグ付けポリシーは、Pulumi経由で作成されたリソースには適用されない可能性があり、コンプライアンスギャップが生じます。監査証跡が分岐し、コンプライアンスレポートが複雑になります。

-

HCLサポートによる軽減: CrossGuardポリシーを持つ統一されたPulumi環境は、HCLでインポートされたものであれ、ネイティブに定義されたものであれ、すべてのインフラストラクチャに一貫して適用されます。仮定:CrossGuardポリシーは、ツール固有のロジックなしに、HCLインポートされたリソースとネイティブに定義されたリソースの両方をカバーするように記述できます。

-

構造的問題3 – 運用オーバーヘッド:*

-

定義: チームは、2つのツール、2つの状態管理システム、2つのポリシーフレームワークの専門知識を維持する必要があります。

-

具体的な影響: オンコールランブックには、TerraformとPulumiの障害に対する別々の手順が含まれています。デプロイメントパイプラインには二重の検証ステップが必要です。トレーニングコストはツール数に応じて増加します。

-

HCLサポートによる軽減: 単一のオーケストレーションレイヤーにより、トレーニング範囲が削減され、ランブックが統合されます。仮定:Pulumiの運用モデル(デプロイメント、ロールバック、監視)は、ユースケースに対してTerraformを置き換えるのに十分成熟しています。

-

実行可能な意味:* 現在のインフラストラクチャデプロイメントを監査してください。TerraformとPulumiのどちらで管理されているクラウドアカウントまたはリソースタイプを特定します。重複が存在する場合(例:両方のツールが同じVPCにリソースを作成する)、調整オーバーヘッドを定量化します:状態調整に費やした時間、ツールの不一致により付与されたポリシー例外、状態の分岐によって引き起こされたインシデント。このデータを使用して統合の優先順位を付けます。

リファレンスアーキテクチャ:階層化抽象モデル

-

主張:* ハイブリッドアーキテクチャ—安定したTerraformモジュールをHCLとしてインポートしながら、動的なインフラストラクチャをネイティブPulumiコードで記述する—は、ガバナンスを維持しながら運用上の利益を最大化する。

-

根拠と前提:* すべてのインフラストラクチャがプログラマティックな抽象化から等しく恩恵を受けるわけではない。安定した、変更頻度の低いリソース(コアネットワーキング、アイデンティティポリシー)は、宣言的な形式での保守コストが最小限である。それらをコードに変換するオーバーヘッドは正当化されない。動的で、アプリケーション駆動型のリソース(オートスケーリンググループ、環境ごとにプロビジョニングされるデータベースインスタンス)は、コードが提供するループ、条件分岐、型安全性から恩恵を受ける。このアーキテクチャは以下を前提とする:(1)インフラストラクチャを安定層と動的層に意味のある形で分割できること、(2)PulumiのコンポーネントモデルがHCLとネイティブコード間のクリーンな境界をサポートすること、(3)チームがネイティブコードを保守するための十分なPulumi専門知識を持っていること。

-

レイヤー1 – 基盤(安定したインフラストラクチャ):*

-

スコープ: コアネットワーキング(VPC、サブネット、ルートテーブル)、アイデンティティおよびアクセス管理(IAMロール、ポリシー)、基盤的なセキュリティグループ。

-

実装: HCLで記述されたTerraformモジュールを、読み取り専用コンポーネントとしてPulumiにインポート。

-

根拠: これらのリソースは変更頻度が低い(四半期に1回以下)。宣言的構文で十分である。HCLとしてインポートすることで書き換えコストを回避できる。

-

ガバナンス: プラットフォームエンジニアリングチームがこの層を所有する。変更には変更管理プロセスが必要。状態はアプリケーション層から読み取り専用である。

-

レイヤー2 – アプリケーション(動的インフラストラクチャ):*

-

スコープ: コンピュートリソース(EC2、ECS、Lambda)、データベース、可観測性スタック、オートスケーリングポリシー。

-

実装: ループ、条件分岐、型安全性を備えたネイティブPulumiコード(Python、TypeScriptなど)。

-

根拠: これらのリソースは環境、アプリケーション、またはデプロイメントごとに異なる。プログラマティックな制御により定型文を削減し、テストを可能にする。

-

ガバナンス: アプリケーションチームがこの層を所有する。Pulumiポリシーが命名規則、タグ付け、コスト制限を強制する。

-

ガードレール1 – モジュール境界:*

-

要件: HCLモジュールは明示的な入力変数と出力を持つ必要がある。HCLとネイティブコード間の暗黙的な依存関係は禁止。

-

根拠: 明示的な境界により、独立したテストとバージョン管理が可能になる。

-

検証: Pulumiのコンポーネントモデルを使用してHCLモジュールをラップする。入力と出力はコード内で宣言する必要がある。

-

ガードレール2 – 状態の所有権:*

-

要件: 各モジュールには単一の所有者(プラットフォームチームまたはアプリケーションチーム)がいる。同時変更は禁止される。

-

根拠: 状態の破損と競合する更新を防止する。

-

実装: Pulumiのスタック参照を使用して、チーム境界を越えた読み取り専用アクセスを可能にする。書き込みアクセスは所有チームに制限される。

-

ガードレール3 – バージョン管理とピン留め:*

-

要件: HCLモジュールはセマンティックバージョニングを使用してバージョン管理される。Pulumiプログラムはモジュールバージョンを明示的にピン留めする。

-

根拠: 定期的な更新中の破壊的変更を防止する。非互換性が発生した場合のロールバックを可能にする。

-

実装: HCLモジュールをバージョン管理されたレジストリ(Terraform Registry、内部Gitリポジトリ)に保存する。Pulumiプログラムは特定のバージョンを参照する。

-

実行可能な示唆:* Terraformモジュールを監査する。各モジュールを「安定」(四半期に1回未満の変更)または「動的」(週次の変更または環境固有のバリエーション)として分類する。安定したモジュールはHCLインポートの候補である。動的モジュールは、より良いテスト可能性とバージョン管理のためにPulumiのネイティブ言語で書き直すべきである。この分類をインフラストラクチャリポジトリに文書化する。

移行パターンと運用シーケンス

-

主張:* 段階的な移行パターンはリスクを軽減し、スコープを拡大する前に各段階で検証を可能にする。

-

根拠と前提条件:* ツールの全面的な置き換えは運用リスクを生み出す:状態の破損、デプロイメントの失敗、スキルギャップ。段階的な採用により、チームは本番インフラストラクチャをコミットする前に、低リスク環境でPulumiの運用モデルを検証できる。これは以下を前提とする:(1)組織が本番環境をミラーリングする開発環境とステージング環境を持っていること、(2)本番移行前に2〜4週間のパイロット期間を許容できること、(3)各環境のロールバック手順があること。

-

パターン1 – 移行なしのインポート(検証フェーズ):*

-

スコープ: 開発環境で重要でないTerraformモジュールをPulumiにインポートする。状態の所有権は変更しない。Terraformが信頼できる情報源のまま。

-

期間: 2週間。

-

検証基準: (a)HCLモジュールが構文エラーなしでインポートされる、(b)PulumiがTerraformと同一のリソース定義を生成する、(c)TerraformとPulumiを順次実行した場合(同時実行ではない)に状態が一貫性を保つ。

-

成功指標: 同じインフラストラクチャのTerraform表現とPulumi表現の間で状態の乖離がゼロ。

-

ロールバック手順: Pulumiスタックを削除。インフラストラクチャはTerraform管理下に残る。

-

パターン2 – ステージング検証(運用フェーズ):*

-

スコープ: 同じモジュールをステージング環境にデプロイする。1つのデプロイメントサイクルでTerraformとPulumiを並行実行する。

-

期間: 2〜4週間。

-

検証基準: (a)Pulumiデプロイメントが成功する、(b)状態の同期が検証される、(c)ロールバック手順が文書化通りに機能する、(d)ポリシー強制(CrossGuard)が正しく機能する。

-

成功指標: デプロイメント時間、ポリシー準拠、MTTR指標がTerraformのみのベースラインと一致するか改善する。

-

ロールバック手順: Terraformのみの管理に戻す。Pulumiスタックは削除される。

-

パターン3 – 本番移行(段階的フェーズ):*

-

スコープ: 本番インフラストラクチャを段階的に移行する。スプリントごとに1つのモジュール。

-

期間: 変動。通常、完全な移行には8〜12週間。

-

検証基準: (a)各モジュールがサービス中断なしで移行される、(b)移行後に状態の一貫性が検証される、(c)監視とアラートが機能し続ける、(d)各成功した移行でチームの信頼が高まる。

-

成功指標: 移行中の計画外ダウンタイムがゼロ。すべての指標(デプロイメント速度、ポリシー準拠、MTTR)が移行前のベースラインを満たすか上回る。

-

ロールバック手順: 各モジュールについて、Terraform状態をバックアップとして維持する。Pulumi移行が失敗した場合、Terraform状態に戻し、根本原因を調査する。

-

具体例 – VPC移行シーケンス:*

- 第1〜2週(検証): VPCモジュール(HCL)をPulumi開発環境にインポート。状態の一貫性を検証。

- 第3〜4週(ステージング): Pulumi経由でVPCモジュールをステージングアカウントにデプロイ。TerraformとPulumiを並行実行。リソースの競合がないことを検証。

- 第5〜6週(本番): VPCモジュールを本番Pulumiスタックに移行。2週間Terraform状態をバックアップとして維持。ドリフトを監視。

- 第7週以降: 依存モジュール(サブネット、ルートテーブル、セキュリティグループ)について繰り返す。

- 実行可能な示唆:* プラットフォームエンジニアリング、アプリケーションチーム、運用の代表者で構成される移行運営委員会を設立する。移行を開始する前に成功基準とロールバック手順を定義する。各フェーズ後に学んだ教訓を文書化し、それに応じてランブックを更新する。

測定フレームワークと意思決定基準

-

主張:* 定量化可能な指標が移行の優先順位付けを導き、ROIの客観的証拠を提供する。

-

根拠:* 移行の決定は、好みやベンダーのメッセージングではなく、データに基づくべきである。ベースライン測定は対照群を確立する。移行後の測定は、変更が期待される利益をもたらしたかどうかを検証する。

-

確立すべき指標(ベースライン期間:現在のツールで2〜4週間):*

-

デプロイメント速度:

- 定義: コードコミットからターゲット環境でのリソース作成までの時間。

- 測定: CI/CDパイプラインログを介して追跡。平均と95パーセンタイルを計算。

- ベースライン例: Terraformデプロイメントは平均12分。95パーセンタイルは18分。

- 移行後の目標: 20%改善(平均9.6分)。

-

ポリシー準拠率:

- 定義: 初回試行ですべてのポリシーチェックに合格するデプロイメントの割合。

- 測定: デプロイメントサイクルごとのポリシー違反をカウント。準拠率を計算。

- ベースライン例: 100デプロイメント中、月間8件のポリシー違反 = 92%の準拠率。

- 移行後の目標: 98%の準拠率(月間2件の違反)。

-

平均復旧時間(MTTR):

- 定義: インシデント検出からインフラストラクチャが望ましい状態に復元されるまでの時間。

- 測定: インシデント管理システムを介して追跡。すべてのインシデントの平均を計算。

- ベースライン例: Terraform管理インフラストラクチャの平均MTTRは45分。

- 移行後の目標: 30分(33%改善)。

-

運用オーバーヘッド(コンテキストスイッチングコスト):

- 定義: インフラストラクチャチームがツール固有の問題の学習、切り替え、またはトラブルシューティングに費やす時間。

- 測定: チームに毎週調査。ツール固有のタスクに費やした時間を推定。

- ベースライン例: エンジニア1人あたり週8時間をTerraform/Pulumiのコンテキストスイッチングに費やす。

- 移行後の目標: 週2時間(75%削減)。

-

意思決定フレームワーク:*

-

拡大を進める: 移行後の指標が少なくとも3つのカテゴリで20%以上改善した場合、追加のワークロードへの移行を拡大する。

-

一時停止して調査: 指標が悪化または横ばいの場合、移行を一時停止する。続行する前に根本原因分析を実施する。

-

アプローチを調整: 特定の指標が改善するが他が悪化する場合(例:デプロイメント速度は改善するがMTTRが悪化)、移行戦略を調整する。例:スキルギャップによりMTTRが悪化する場合、トレーニング投資を増やす。

-

具体例 – 移行後の測定:*

-

デプロイメント速度: 平均8分(12分のベースラインに対して33%改善)。✓

-

ポリシー準拠: 98%(92%のベースラインに対して6%改善)。✓

-

MTTR: 35分(45分のベースラインに対して22%改善)。✓

-

運用オーバーヘッド: 週3時間(8時間のベースラインに対して63%削減)。✓

-

決定: すべての指標が改善。次のモジュールセットへの移行を拡大。

-

実行可能な示唆:* 移行を開始する前に測定ベースラインを確立する。指標の収集責任を特定のチームメンバーに割り当てる。パイロットフェーズ中は週次で指標をレビュー。本番移行中は月次でレビュー。移行後の分析のために、すべての測定を共有リポジトリに文書化する。

リスク評価と軽減戦略

-

主張:* HCL互換性は、積極的な特定と軽減を必要とする特定の障害モードを導入する。

-

根拠:* TerraformコンフィギュレーションをPulumiにインポートしても、根本的な複雑さは排除されない。新しい障害モードに再分配される。軽減されないリスクは、状態の破損、サービスの中断、または運用上の混乱を引き起こす可能性がある。

-

リスク1 – インポート中の状態の非同期化:*

-

メカニズム: TerraformとPulumiの両方が同じリソースへの同時更新を試みると、状態バックエンドが乖離する可能性がある。例:Pulumiがインポート中にTerraformがセキュリティグループを変更すると、2つのツールが競合する状態を記録する。

-

確率: 中(移行手順が厳密に実施されない場合に発生)。

-

影響: 高(状態の破損は手動復旧が必要になる可能性がある。インフラストラクチャが不整合な状態のままになる可能性がある)。

-

軽減戦略:

- インポート中にTerraform状態を読み取り専用モードに強制する。IAMポリシーまたは状態バックエンドアクセス制御を使用して同時書き込みを防止する。

- 状態変更をコミットする前に、Pulumiの

--importフラグをドライラン検証と共に使用する。 - 移行後2週間、Terraform状態をバックアップとして維持する。状態の破損が検出された場合、Terraform状態に戻して調査する。

-

検証: 意図的な同時変更を伴うステージング環境でインポート手順をテストする。状態が一貫性を保つことを検証する。

-

リスク2 – 機能の非互換性とサポートされていないHCL構造:*

-

メカニズム: 一部のTerraform HCL機能(例:

terraformブロック、movedブロック、プロバイダー固有のメタ引数)は、Pulumiにクリーンにマッピングされない可能性がある。例:複雑な条件付きでfor_eachを使用するTerraformモジュールは正しくインポートされない可能性がある。 -

確率: 中(コードベースでのHCL機能の使用に依存)。

-

影響: 中(モジュールのインポートが失敗する。手動での書き換えまたは回避策が必要)。

-

軽減戦略:

- インポート前にTerraformモジュールを監査する。サポートされていない構造を特定する。

- Pulumiのドキュメントを参照して、既知の制限事項を確認する。

- サポートされていない機能については、ネイティブPulumiコードで同等の機能を実装する。

- 段階的にインポートする。各モジュールを個別にテストしてから次に進む。

-

検証: 複雑なHCL構造を含むテストモジュールを作成する。インポートを試み、失敗モードを文書化する。

-

リスク3 – スキルギャップと学習曲線:*

-

メカニズム: チームがPulumiのコンポーネントモデル、状態管理、またはポリシーフレームワークに不慣れな場合、設定ミス、デプロイメントの失敗、または非効率的なワークフローが発生する可能性がある。

-

確率: 高(新しいツールの採用には常に学習期間が伴う)。

-

影響: 中(デプロイメントの遅延、生産性の一時的な低下、チームの不満)。

-

軽減戦略:

- 移行前に包括的なトレーニングプログラムを実施する。Pulumiの基礎、HCLインポート、ポリシー管理をカバーする。

- 経験豊富なPulumiユーザーをメンターとして割り当てる。

- 詳細なドキュメントとランブックを作成する。一般的なタスクとトラブルシューティング手順をカバーする。

- 低リスク環境から始めて、チームが自信を得るにつれて徐々に複雑さを増やす。

-

検証: トレーニング後にチームメンバーを調査する。自信レベルと知識のギャップを評価する。必要に応じて追加のトレーニングを提供する。

-

リスク4 – ベンダーロックインと長期的な柔軟性:*

-

メカニズム: Pulumiへの移行により、Pulumiのエコシステム、価格モデル、ロードマップへの依存が生じる。将来的にツールを変更する必要がある場合、移行コストが高くなる可能性がある。

-

確率: 低〜中(長期的な考慮事項。即時のリスクではない)。

-

影響: 中〜高(将来の柔軟性を制限する。コストの増加または機能の制限につながる可能性がある)。

-

軽減戦略:

- Pulumiのエクスポート機能とオープンソースコンポーネントを評価する。必要に応じて移行できることを確認する。

- インフラストラクチャコードをモジュール化し、ツール固有の構造への依存を最小限に抑える。

- Pulumiの価格とライセンス条件を定期的にレビューする。代替案を認識しておく。

- 重要なインフラストラクチャについては、バックアップとしてTerraform状態を維持することを検討する。

-

検証: 小規模なモジュールをPulumiからTerraformにエクスポートして戻すテストを実施する。プロセスの実現可能性を評価する。

-

実行可能な示唆:* 移行前にリスク評価ワークショップを実施する。すべての潜在的な障害モードを特定する。各リスクに軽減戦略を割り当てる。移行中にリスクレジスタを維持し、定期的に更新する。インシデントが発生した場合、根本原因を文書化し、将来の移行のために軽減戦略を更新する。

システム構造とボトルネック:断片化から統合へ

-

ビジョン:* HCLサポートは、マルチツールインフラストラクチャ環境を悩ませてきた3つの構造的ボトルネックに対処し、インフラストラクチャガバナンスがツール数ではなく組織の複雑さに応じてスケールする未来を指し示す。

-

根拠:* 別々のTerraformとPulumiデプロイメントを維持する組織は、指数関数的な複雑さに直面する:状態の断片化、重複するリソース定義、一貫性のないポリシー、スキルのサイロ。各ツールは運用オーバーヘッドを追加する。HCL互換性はこれらを単一のオーケストレーション層に統合し、認知負荷を軽減し、大規模で一貫したガバナンスを可能にする。

-

具体例:* ある医療機関は、HIPAA準拠のネットワーキング(コンプライアンスエンジニアが管理)にTerraformを、臨床アプリケーションスタック(プロダクトチームが管理)にPulumiを使用している。コンプライアンスポリシーは異なる:TerraformはSentinelを使用し、PulumiはCrossGuardを使用する。状態は別々のバックエンドに存在する。監査人はツール間でインフラストラクチャの決定を追跡するのに苦労する。HCLサポートにより、両チームが統一されたPulumiプログラムに貢献する:ネットワーキングモジュールはHCLとしてインポートされ、アプリケーションスタックはPythonを使用する。単一のポリシーエンジンがすべてのインフラストラクチャにわたって暗号化、タグ付け、アクセス制御を強制する。監査証跡が収束する。コンプライアンスレポートが決定論的になる。

-

ボトルネック1 – 状態の断片化:* ツール間の複数の状態ファイルは、調整のオーバーヘッドを生み出し、ドリフトリスクを増加させる。チームは週に4〜8時間を状態の同期、一貫性の検証、競合の解決に費やす。Pulumiのバックエンドへの統合により、手動同期が不要になり、すべてのインフラストラクチャにわたるリアルタイムのドリフト検出が可能になる。

-

ボトルネック2 – ポリシー強制:* 別々のツールには別々のポリシーエンジン(TerraformのSentinel、PulumiのCrossGuard、KubernetesのOPA)が必要である。エンジン間でポリシーの一貫性を維持することはエラーが発生しやすい。統一されたPulumi環境は、すべてのインフラストラクチャに一貫したガードレールを適用し、パイロットデプロイメントでポリシー違反を60〜80%削減する。

-

ボトルネック3 – スキルの重複:* チームはTerraformのためにHCLを、PulumiのためにPython/TypeScript/Goを、そしてしばしばコンテナオーケストレーションのためにKubernetes YAMLを学ぶ。これによりスキルのサイロが生まれ、オンボーディングが遅くなる。HCLサポートにより、インフラストラクチャエンジニアは慣れ親しんだ構文にとどまりながら、開発者はPulumiの抽象化にアクセスでき、トレーニング時間が40%削減される。

-

実行可能な示唆:* 現在のツール境界をマッピングし、運用コストを測定する。各ツール移行(Terraform → Pulumi、またはその逆)について、状態の調整、ポリシーの更新、チームのコンテキストスイッチングに費やされた時間を推定する。年間コストが20万ドルを超える場合(中規模組織では典型的)、統合を優先する。ステートフルリソースを移行する前に、読み取り専用TerraformモジュールをPulumiにインポートして互換性を検証することから始める。

リファレンスアーキテクチャとガードレール:スケールとガバナンスを考慮した設計

-

ビジョン:* HCLとネイティブのハイブリッドアーキテクチャは、ガバナンスを維持しながら柔軟性を最大化し、複数のクラウドプロバイダー、チーム、コンプライアンス体制にわたってインフラストラクチャを管理する組織のためのテンプレートを作成します。

-

根拠:* すべてのインフラストラクチャがコードベースの抽象化から等しく恩恵を受けるわけではありません。安定した、変更頻度の低いリソース(コアネットワーキング、アイデンティティポリシー、コンプライアンス制御)は、HCLの宣言的なシンプルさに適しています。これらは監査可能で、バージョン管理され、偶発的な変更に対して耐性があります。動的でアプリケーション駆動型のリソース(オートスケーリンググループ、データベースインスタンス、オブザーバビリティパイプライン)は、Pulumiのプログラマティック制御から恩恵を受けます。これらにはループ、条件分岐、型安全性が必要です。レイヤードアーキテクチャはこれらの関心事を分離し、各チームが制約に対して最適化できるようにします。

-

具体例:* あるSaaS企業は、インフラストラクチャを3つのレイヤーで構成しています:

-

レイヤー1(基盤): VPC、サブネット、IAMロール、KMSキーのためのTerraformモジュールをHCLでインポートします。プラットフォームチームが所有します。変更にはコードレビューと48時間の承認期間が必要です。ステートはアプリケーションチームに対して読み取り専用です。

-

レイヤー2(アプリケーション): PulumiのPython SDKを使用して、コンピュート、データベース、キャッシング、オブザーバビリティスタックを定義します。プロダクトチームが所有します。自動化されたポリシーチェックに合格した後、コミット時に変更がデプロイされます。迅速な反復を可能にします。

-

レイヤー3(ガバナンス): ポリシーエンジン(Pulumi CrossGuard)が、両方のレイヤーにわたって命名規則、タグ付け、暗号化、コスト制限を強制します。違反はデプロイをブロックします。監査ログはすべてのインフラストラクチャ変更を記録します。

このアーキテクチャにより、プラットフォームチームは安定性を維持しながら、プロダクトチームは迅速に動くことができます。ガバナンスはボトルネックにならずにスケールします。

-

ガードレール1 – モジュール境界:* HCLモジュールは明確でバージョン管理された入力と出力を持つ必要があります。HCLとネイティブPulumiコード間の循環依存を避けます。セマンティックバージョニング(例:

vpc-module@2.1.0)を使用して、更新時の破壊的変更を防ぎます。 -

ガードレール2 – ステート所有権:* 各モジュールのステートを所有するチームを指定します。HCLモジュールはプラットフォームチームが所有し、ネイティブコードはアプリケーションチームが所有します。競合する更新を防ぎ、説明責任を明確にします。

-

ガードレール3 – バージョン管理:* Pulumiコード内でHCLモジュールのバージョンを明示的に固定します。セマンティックバージョニングを使用し、変更履歴を維持します。バージョンアップにはプルリクエストレビューを必須とします。

-

ガードレール4 – テストと検証:* HCLとネイティブモジュールの両方に対して自動テストを実装します。

pulumi previewを使用してデプロイ前に変更を検証します。本番環境への昇格前にステージング環境で統合テストを実行します。 -

実用的な示唆:* Terraformモジュールの安定性と変更頻度を監査します。四半期に1回未満の変更しかないモジュールは、HCLインポートの候補です。これらは宣言的なままでいられるほど十分に安定しています。週単位で変更されるモジュールは、より良いテスト可能性、型安全性、バージョン管理のために、Pulumiのネイティブ言語で書き直す必要があります。所有権、変更頻度、複雑性スコアを含むモジュールインベントリを作成します。複雑性と変更速度に基づいて変換の優先順位を付けます。

実装と運用パターン:移行リスクの軽減

-

ビジョン:* 段階的な移行パターンはリスクと運用の混乱を軽減し、本番ワークロードを中断することなく新しいインフラストラクチャツールを採用する組織のための再現可能なプレイブックを確立します。

-

根拠:* 全面的なツール置き換えは失敗します。段階的な採用により、チームは本番インフラストラクチャをコミットする前に、低リスク環境でPulumiの利点を検証できます。この段階的アプローチは、組織の信頼と専門知識を段階的に構築します。

-

具体例:* あるメディア企業は、6か月かけて150のTerraformモジュールをPulumiに移行します:

-

フェーズ1(検証、第1-4週): 5つの非クリティカルなTerraformモジュールをPulumiにインポートします(開発環境、ステージングデータベース、テストクラスター)。2週間Terraformと並行して実行します。ステートの一貫性、デプロイ時間、ポリシー適用を検証します。不一致を文書化します。

-

フェーズ2(ステージング、第5-8週): 同じモジュールをステージングにデプロイし、TerraformとPulumiを並行して実行します。ロールバック手順、ディザスタリカバリ、チームワークフローを検証します。デプロイ時間、ポリシー違反、MTTRを測定します。

-

フェーズ3(本番、第9-24週): 本番インフラストラクチャを段階的に移行し、スプリントごとに1つのモジュールを移行します。移行後2週間はTerraformを読み取り専用バックアップとして維持します。メトリクスを継続的に測定します。結果に基づいてペースを調整します。

-

フェーズ4(最適化、第25週以降): 高価値モジュールをHCLからネイティブPulumiコードに変換します。Terraform依存関係を段階的に廃止します。

-

パターン1 – 移行なしのインポート:* HCLサポートを使用して、ステート所有権を変更せずにTerraform構成をPulumiで実行します。これにより、運用リスクなしにツールの互換性を検証できます。コミット前にPulumiをテストする組織に有用です。

-

パターン2 – 段階的な書き直し:* チームが自信を得るにつれて、高価値モジュールをネイティブPulumiコードに変換します。複雑なロジック(ループ、条件分岐、型依存の動作)または頻繁な変更(週単位以上)を持つモジュールを優先します。これらはPulumiのプログラマティックモデルから最も恩恵を受けます。

-

パターン3 – デュアルラン検証:* クリティカルなインフラストラクチャについては、1つのデプロイサイクルでTerraformとPulumiの両方を並行して実行します。単一ツール運用にコミットする前に出力を比較します。これによりエッジケースを捕捉し、信頼を構築します。

-

パターン4 – ロールバック機能:* 移行後2-4週間、Terraformステートを読み取り専用バックアップとして維持します。Pulumiデプロイが失敗した場合、データ損失なしにTerraformにロールバックします。このセーフティネットにより、より迅速な移行が可能になります。

-

実用的な示唆:* 非本番ワークロードでパイロットプログラムを確立します。開始前に成功基準を設定します:デプロイ時間の削減(目標:20%)、ポリシーコンプライアンスの改善(目標:30%)、チーム満足度(目標:調査で5点満点中4点)。4週間パイロットを実行し、結果を測定し、学んだ教訓を文書化します。メトリクスが目標を達成した場合、追加のワークロードに拡大します。メトリクスが目標に達しない場合、移行を一時停止し、続行する前に根本原因を調査します。

測定と次のアクション:データ駆動型移行

-

ビジョン:* 定量化可能なメトリクスが移行の優先順位付けを導き、ROIを検証し、組織がインフラストラクチャツールの決定を継続的に最適化できるフィードバックループを作成します。

-

根拠:* 移行の決定は好みではなく、データに基づくべきです。現在の問題点を測定して、最も影響の大きいターゲットを特定します。移行前にベースラインメトリクスを確立し、パイロット中に測定し、結果を比較してROIを検証します。

-

具体例:* あるフィンテック企業は、HCLベースのPulumi採用の前後でインフラストラクチャメトリクスを追跡します:

| メトリクス | 前 | 後 | 改善 |

|---|---|---|---|

| デプロイ時間(平均) | 12分 | 8分 | 33%高速化 |

| ポリシー違反/月 | 8 | 2 | 75%削減 |

| ステート調整時間/週 | 4時間 | 0.5時間 | 87%削減 |

| 失敗したデプロイのMTTR | 45分 | 15分 | 67%高速化 |

| チームのコンテキストスイッチングオーバーヘッド | 6時間/週 | 2時間/週 | 67%削減 |

これらのメトリクスは、年間12万ドルの節約(運用オーバーヘッドの削減)と8万ドルのコンプライアンス違反の防止に換算されます。

-

追跡すべきメトリクス:*

-

デプロイ速度: コードコミットから本番までの時間。目標:20%削減。

-

ポリシーコンプライアンス率: デプロイあたりの違反数。目標:50%削減。

-

平均復旧時間(MTTR): 失敗したデプロイを解決する時間。目標:30%削減。

-

チームのコンテキストスイッチングオーバーヘッド: 週あたりのツール学習/切り替えに費やす時間。目標:40%削減。

-

ステートの一貫性: ドリフト検出と調整時間。目標:80%削減。

-

コストの可視性: チーム/プロジェクト別にインフラストラクチャコストを追跡する能力。目標:100%カバレッジ。

-

実用的な示唆:* 現在のツールでベースライン測定期間(2-4週間)を確立します。デプロイ時間、ポリシー違反、MTTR、チーム満足度を文書化します。HCLサポートでパイロット移行を実行し、2-4週間測定し、結果を比較します。メトリクスが20%以上改善した場合、追加のワークロードに拡大します。メトリクスが悪化した場合、移行を一時停止し、根本原因を調査します。これらのメトリクスを継続的に追跡するダッシュボードを作成します。これがインフラストラクチャヘルススコアカードになります。

リスクと軽減戦略:障害モードの予測

-

ビジョン:* HCL互換性は、積極的な軽減を必要とする特定のリスクをもたらし、これらのリスクを理解することで、組織はより安全な移行戦略を設計し、一般的な落とし穴を回避できます。

-

根拠:* Terraform構成をPulumiにインポートしても、根本的な複雑さは排除されません。それを再分配するだけです。ステート管理、バージョンの非互換性、ツール固有の機能は、組織が予測し軽減しなければならない新しい障害モードを作成します。

-

リスク1 – ステートの破損:* TerraformステートをPulumiにインポートすると、両方のツールが同時更新を試みた場合、非同期化が発生する可能性があります。症状:リソースが2回作成される、ステートの乖離、ロールバックの失敗。

-

軽減策:* Pulumiのステートインポートツールをドライラン検証で使用します。移行中(2-4週間)はTerraformステートを読み取り専用として維持します。自動化されたステート一貫性チェックを実装します。本番前にステージング環境でステートインポートをテストします。

-

リスク2 – 機能ギャップ:* 一部のTerraformプロバイダーまたはHCL機能は、Pulumiにきれいにマッピングされない場合があります。例:Terraformの

dynamicブロック、複雑な条件分岐、プロバイダー固有の関数。 -

軽減策:* 本番移行前にステージング環境でクリティカルなモジュールをテストします。サポートされていない機能を文書化し、回避策を計画します。互換性マトリックスを維持します。サポートされていない機能については、ネイティブPulumiで書き直すか、フォールバックとしてTerraformを維持します。

-

リスク3 – スキルギャップ:* Pulumiのアーキテクチャに不慣れなチームは、ポリシー、ステートバックエンド、アクセス制御を誤設定する可能性があります。症状:ポリシー違反、ステートリーク、不正なインフラストラクチャ変更。

-

軽減策:* 広範な展開前にトレーニングに投資します。Pulumiの専門知識を持つセンターオブエクセレンスを確立します。一般的な操作のためのランブックを作成します。すべてのインフラストラクチャ変更にピアレビューを実装します。

-

リスク4 – バージョンの非互換性:* TerraformとPulumiは、クラウドプロバイダーの異なるバージョンをサポートする場合があります。一方のツールをアップグレードすると、もう一方が壊れる可能性があります。

-

軽減策:* サポートされているプロバイダーバージョンを文書化した互換性マトリックスを維持します。本番前にステージング環境でアップグレードをテストします。カスケード障害を避けるために、ツール間でアップグレードを時間差で実行します。

-

リスク5 – パフォーマンスの低下:* 大規模なTerraformモジュールをPulumiにインポートすると、デプロイまたはポリシー評価が遅くなる可能性があります。

-

軽減策:* ステージング環境でデプロイパフォーマンスをプロファイリングします。ボトルネック(ステートサイズ、ポリシーの複雑さ、プロバイダーのレイテンシ)を特定します。本番移行前に最適化します。

-

実用的な示唆:* Terraformコードベースの移行前監査を実施します。高度なHCL機能(dynamicブロック、複雑な条件分岐、プロバイダー固有の関数)を使用しているモジュールを特定し、Pulumiで明示的にテストします。既知のギャップと回避策を文書化した互換性マトリックスを作成します。特定されたリスクと軽減状況を追跡するリスクレジスタを確立します。移行中は週単位でリスクをレビューします。

結論と移行計画:ブリッジから収束へ

-

ビジョン:* HCLサポートにより、Terraform優先の組織が全面的なツール置き換えなしにPulumiを採用できるようになり、既存の投資と共存するインフラストラクチャツールへの業界全体のシフトを示唆します。

-

根拠:* Infrastructure-as-Codeの状況は成熟しました。組織は、既存のエコシステムと統合するツールを必要としており、置き換えを要求するツールではありません。PulumiのHCL互換性はこの現実を反映しており、Pulumiを収束レイヤーとして位置付けます。宣言的およびプログラマティックなインフラストラクチャパラダイムを統合するプラットフォームです。

-

長期的な影響:* 組織がHCL互換のPulumiを採用するにつれて、次のことが見られるでしょう:

-

統合: マルチツールのインフラストラクチャ環境が単一のプラットフォームに集約され、運用の複雑さが軽減されます。

-

標準化: ポリシーエンジン、ステート管理、監査証跡が組織全体で標準化され、セキュリティとコンプライアンスが向上します。

-

加速: チームは、ツールのコンテキストスイッチングとステート調整のオーバーヘッドを排除することで、より迅速に動きます。

-

イノベーション: インフラストラクチャチームは、ツール管理ではなくビジネス問題に焦点を当て、新しい機能(AI駆動の最適化、リアルタイムコスト管理、予測スケーリング)を可能にします。

-

実用的な示唆 – 移行ロードマップ:*

-

第1-2週: 複雑性と変更頻度でTerraformモジュールを監査します。所有権、変更頻度、複雑性スコアを含むモジュールインベントリを作成します。パイロットインポートの候補を3-5個特定します(非クリティカル、安定、各50リソース未満)。

-

第3-4週: パイロットモジュールを開発環境のPulumiにインポートします。ステートの一貫性、ポリシー適用、デプロイ時間を検証します。不一致と回避策を文書化します。

-

第5-6週: Terraformの並行実行でステージング環境でパイロットを実行します。出力を比較し、ロールバック手順を検証し、MTTRを測定します。学習に基づいてランブックを更新します。

-

第7-12週: 本番を段階的に移行し、スプリントごとに1つのモジュールを移行します。移行後2-4週間はTerraformを読み取り専用バックアップとして維持します。メトリクスを継続的に測定します。移行を調整します