政府が偽首相官邸ウェブサイトに関する警告を発表

概要

日本政府は、首相官邸の公式ポータルになりすました詐欺ウェブサイトの存在を確認しました。これらの偽造サイトは積極的に投資機会を勧誘しており、国民に重大な経済的リスクをもたらしています。この発見は重大な非対称性を明らかにしています。検出と対応メカニズムは受動的なままですが、詐欺の展開は加速し続けています。公式な政府通信は未検証ドメインから発信されることはなく、政府ポータルを通じた投資勧誘は標準的な行政プロトコルに違反しています。直ちに実施すべき対策は、コンテンツに関与したり個人情報を提供したりする前に、公式チャネルを通じてすべての政府関連URLを確認することです。

構造的脆弱性

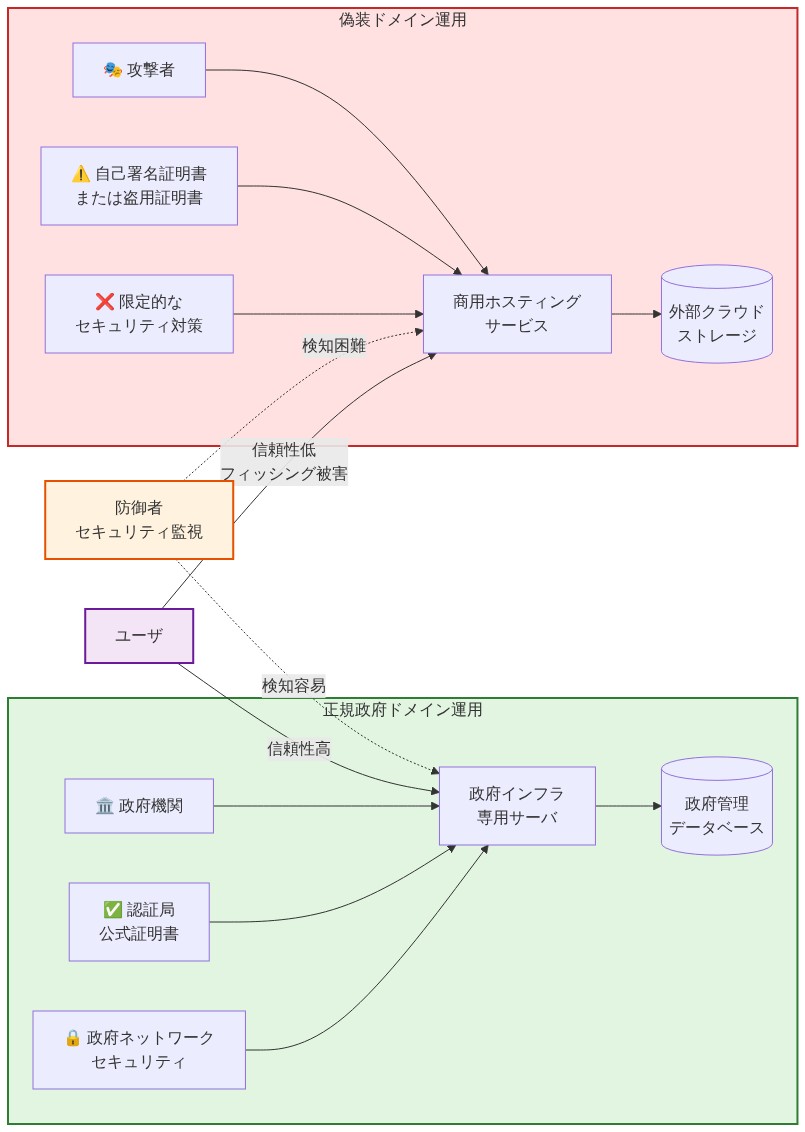

詐欺ウェブサイトは、ドメイン検証とユーザー認証における体系的な弱点を悪用しています。攻撃者は、文字置換、接頭辞追加、または類似の拡張子を持つドメインを登録し、これらは一見の検査を回避します。首相の公式ウェブサイトは日本の政府インフラ内で運営されていますが、偽造版は最小限の監視で商用ホスティングプラットフォーム上で運営されています。この断片化は運用上のボトルネックを生み出します。正規の政府ITチームはすべての潜在的ななりすまし行為をリアルタイムで監視することができず、ユーザーは真正性を即座に検証するための標準化されたツールを持っていません。

構造的な問題は根本的に非対称です。防御者はすべてのエントリーポイントを保護する必要がありますが、攻撃者は1つの脆弱性を特定するだけで済みます。投資に焦点を当てた詐欺は、認知的警戒心が低下する高ストレスの財務意思決定中に個人を標的にすることで、この問題を複雑にします。メールアラートとソーシャルメディア警告は、人口のごく一部にしか到達しません。

- 直ちに実施すべき緩和措置:*

- DNSセキュリティプロトコルとHTTPS証明書ピンニングを実装してなりすましのリスクを低減する

- 公式な政府サイトを直接ブックマークし、未承諾通信のリンクをクリックしない

- 政府機関が発行する正規ドメインレジストリを確立する

- メール認証標準(SPF、DKIM、DMARC)を導入して、なりすまし通信を防止する

- 図2:正規政府ドメインと偽装ドメインの構造的差異と攻撃者・防御者の非対称性*

検証アーキテクチャと管理

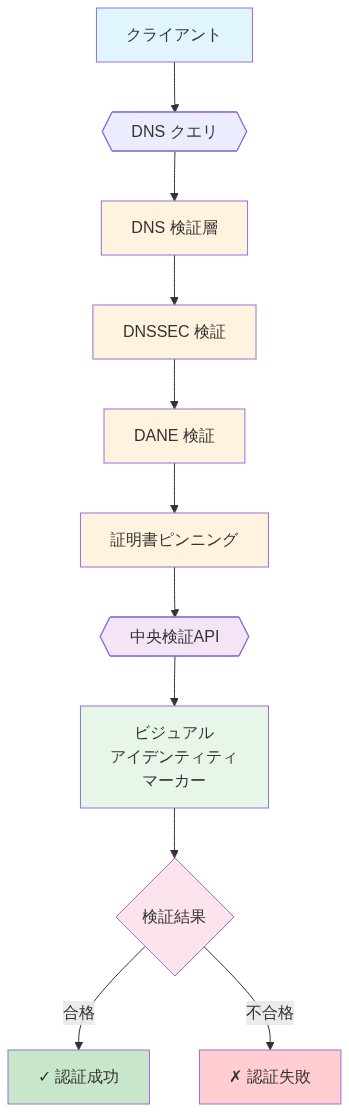

効果的な対抗措置には、階層化された検証メカニズムが必要です。

-

技術的管理:*

-

正規の政府サブドメインの権威的なリストを確立し、中央で維持する

-

DNSSECおよびDANEプロトコルを実装して、ドメイン名を認可されたサーバーに暗号的にバインドする

-

視覚的識別マーカーを展開する。政府の印章、セキュリティバッジ、および詐欺サイトが容易に複製できない一貫したブランディング

-

市民と組織がドメインの正当性を確認するためにクエリできる中央検証APIを作成する

-

運用上の保護措置:*

-

政府の投資プログラムは未承諾の接触を決して勧誘しない

-

公式通信は前払い金を要求したり、リターンを保証したりすることはない

-

機密取引を扱う組織は、高額リクエストに対して多要素認証とアウトオブバンド検証を必要とする

-

ユーザーが疑わしいURLを送信して迅速な削除調整を行うための専用報告チャネルを確立する

- 図4:推奨される多層検証アーキテクチャ*

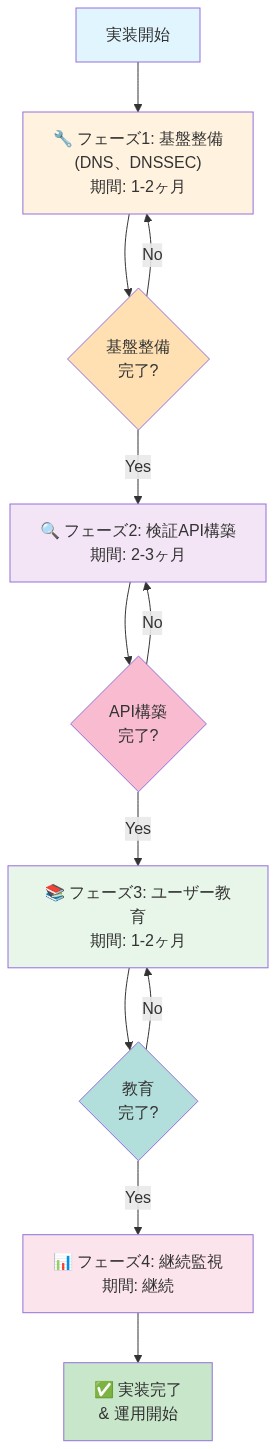

実装要件

防御の運用化には、複数の政府機関間の調整が必要です。

-

制度的措置:*

-

政府ITセキュリティ内に迅速対応チームを確立し、レジストラとホスティングプロバイダーにドメイン削除をリクエストする権限を持たせる

-

政府キーワードを含む新規登録ドメインの日次自動スキャンを実装し、疑わしい登録にフラグを立てて人間による確認を行う

-

既知の詐欺ドメインを表示する公開ダッシュボードを作成し、1時間ごとに更新する

-

政府職員がフィッシング試行を認識して内部的に報告するための標準化されたトレーニングモジュールを開発する

-

トラフィックリダイレクト攻撃を防止するためのDDoS保護を備えたコンテンツ配信ネットワーク(CDN)を実装する

-

組織的慣行:*

-

デジタルインフラストラクチャの厳格な変更管理プロトコルを採用する

-

四半期ごとのセキュリティ監査を実施し、インシデント対応プレイブックを維持する

-

認証された送信者レコードと一致しない限り、政府ドメインから発信されていると主張するメッセージをブロックするようにメールフィルターを設定する

-

政府機関全体でセキュリティインシデント情報を共有するための標準化された通信プロトコルを確立する

-

個人の行動:*

-

未承諾の投資オファーを決して信頼しない

-

関与する前にURLを文字ごとに確認する

-

パスワードマネージャーを使用してタイプミスを防止する

-

疑わしいサイトを直ちに当局に報告する

-

政府サービスへのアクセスには多要素認証を有効にする

- 図6:セキュリティ対策の段階的実装ロードマップ*

測定と説明責任

成功指標は、予防と対応の両方の有効性を追跡する必要があります。

-

対応時間: 発見から24時間以内のドメイン削除を目標とする

-

詐欺量: 政府サイトになりすました詐欺ドメインの月次監視。防御が強化されるにつれて減少が予想される

-

ユーザー報告: 報告率を追跡して認識を評価し、新たな脅威を特定する

-

従業員の脆弱性: 政府職員と契約業者を対象とした四半期ごとのフィッシングシミュレーションを実施する

-

次のアクション:*

-

政府機関は、詐欺試行、削除アクション、および学習した教訓の詳細を記載した四半期ごとの透明性レポートを発行する必要があります

-

市民は公式な政府セキュリティアラートを購読し、通知を有効にする必要があります

-

組織は、タイポスクワッティングチェックを含むドメインセキュリティ態勢の内部監査を実施する必要があります

-

投資詐欺への対応を調整するための省庁横断的なタスクフォースを確立する

-

インターネットサービスプロバイダーに、既知の詐欺ドメインをネットワークレベルでブロックするDNSフィルタリングを実装するよう要請する

-

政府になりすました詐欺ソースからの疑わしい投資勧誘にフラグを立てるために、金融機関とのパートナーシップを開発する

リスク評価と緩和

-

主要なリスク:*

-

脆弱な人口(高齢者、最近の移民、金融知識が不十分な個人)の経済的損失

-

認証情報の盗難と身元詐欺

-

盗まれた認証情報を通じた正規の政府システムの下流侵害

-

公開信頼を損なう評判上の損害

-

緩和戦略:*

-

すべての政府オンライン取引に対して厳格な身元確認を実装する

-

機密アカウント用のハードウェアセキュリティキーを使用する

-

被害者向けの詐欺保険プログラムを確立する

-

コミュニティセンター、図書館、および信頼できる地域組織を通じて高リスク人口を教育する

-

迅速な被害者支援プロトコルを開発する。送金を凍結し、金融機関と資金回収を調整する

-

ホスティングプロバイダーとレジストラに対する法的責任を確立し、削除対応時間に関する責任を負わせる

-

脅威インテリジェンスと国境を越えた詐欺操作に関して、他の政府と国際的に調整する

-

重要なアプリケーションにゼロトラストアーキテクチャと証明書ピンニングを実装する

-

重要なデータのオフラインバックアップを維持する

- 図8:リスク評価マトリックスと対応優先度*

戦略的移行パス

デジタルインフラストラクチャの展開速度はセキュリティガバナンスを上回っています。長期的な回復力には、分散型検証システムへの体系的な移行が必要です。

-

政府の移行(6~12ヶ月):*

-

6ヶ月以内に高リスクサービス(税務申告、給付金申請、投資プログラム)を優先する

-

ブロックチェーンベースのドメイン検証と政府発行のデジタル証明書を採用する

-

ドメイン名に依存しない暗号検証を実装する

-

オフラインプレゼンテーション用の検証可能な認証情報を作成する

-

組織の移行:*

-

すべてのアクセスが継続的な検証を必要とするゼロトラストセキュリティモデルに移行する

-

重要なアプリケーション用の証明書ピンニングを実装する

-

重要なデータのオフラインバックアップを維持する

-

政府サービスとのすべてのやり取りに対してエンドツーエンド暗号化を採用する

-

個人の移行:*

-

パスワードのみの認証から多要素システムに移行する

-

パスワードマネージャーを使用してタイプミスを防止する

-

メール以外の政府機関との信頼できる通信チャネルを確立する

-

政府サービスへのアクセスに生体認証を使用する

-

長期的ビジョン:* なりすましが技術的に不可能になり、検証が瞬時で暗号的であり、詐欺試行が潜在的な被害者に到達する前に検出・中和されるデジタルエコシステム。これが実現されるまで、警戒、検証、および迅速な報告が最も効果的な防御のままです。