マルチリージョンレプリケーション:Identity Centerの大規模運用化

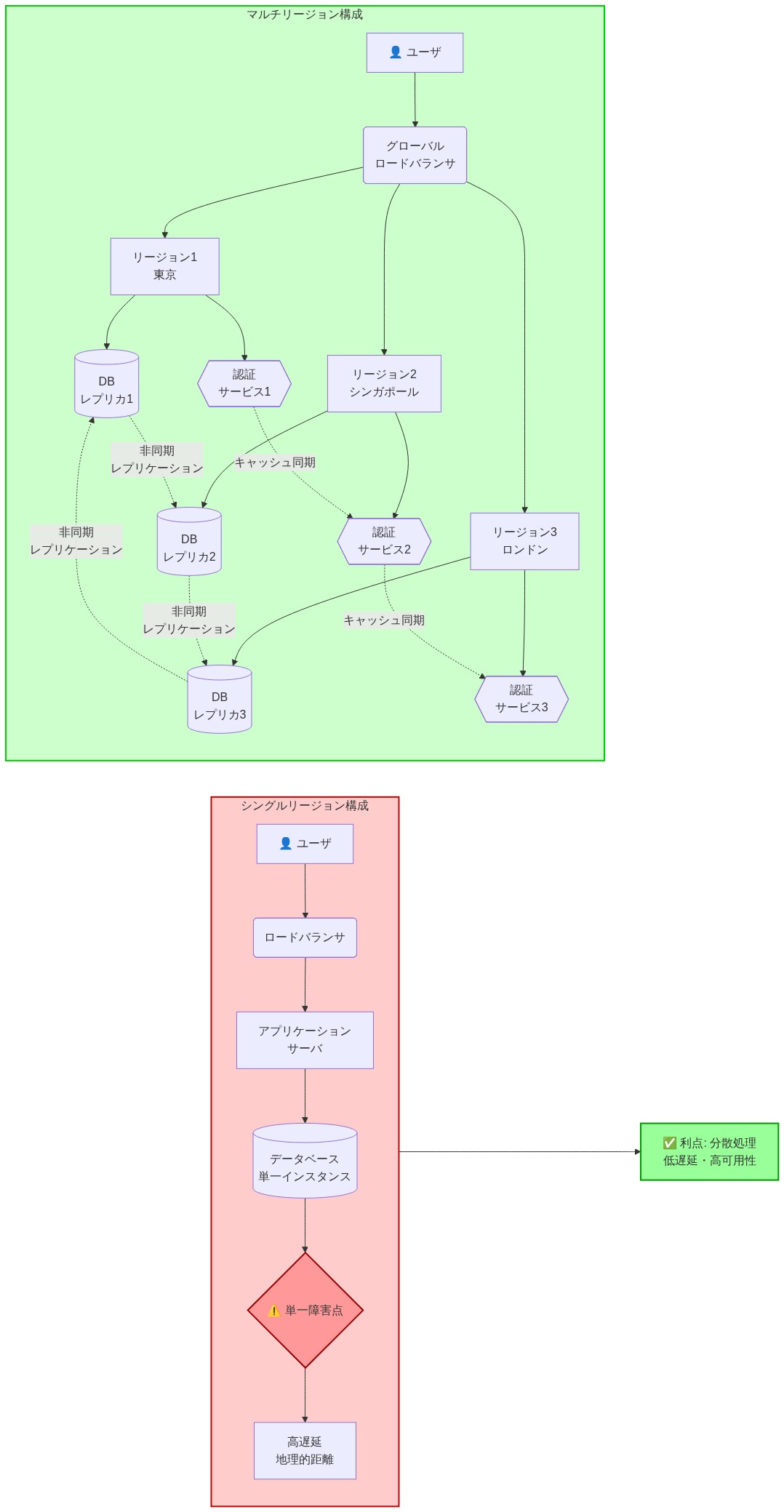

AWS IAM Identity Centerはワークフォース・アイデンティティとパーミッションセットのマルチリージョンレプリケーションに対応した。この機能により、ユーザープロフィール、グループメンバーシップ、パーミッションセット定義といったアイデンティティデータがAWSリージョン全体にレプリケートされ、単一リージョン依存を軽減し、AWSアカウントアクセスとフェデレーテッドアプリケーション認証の運用レジリエンスを向上させる。

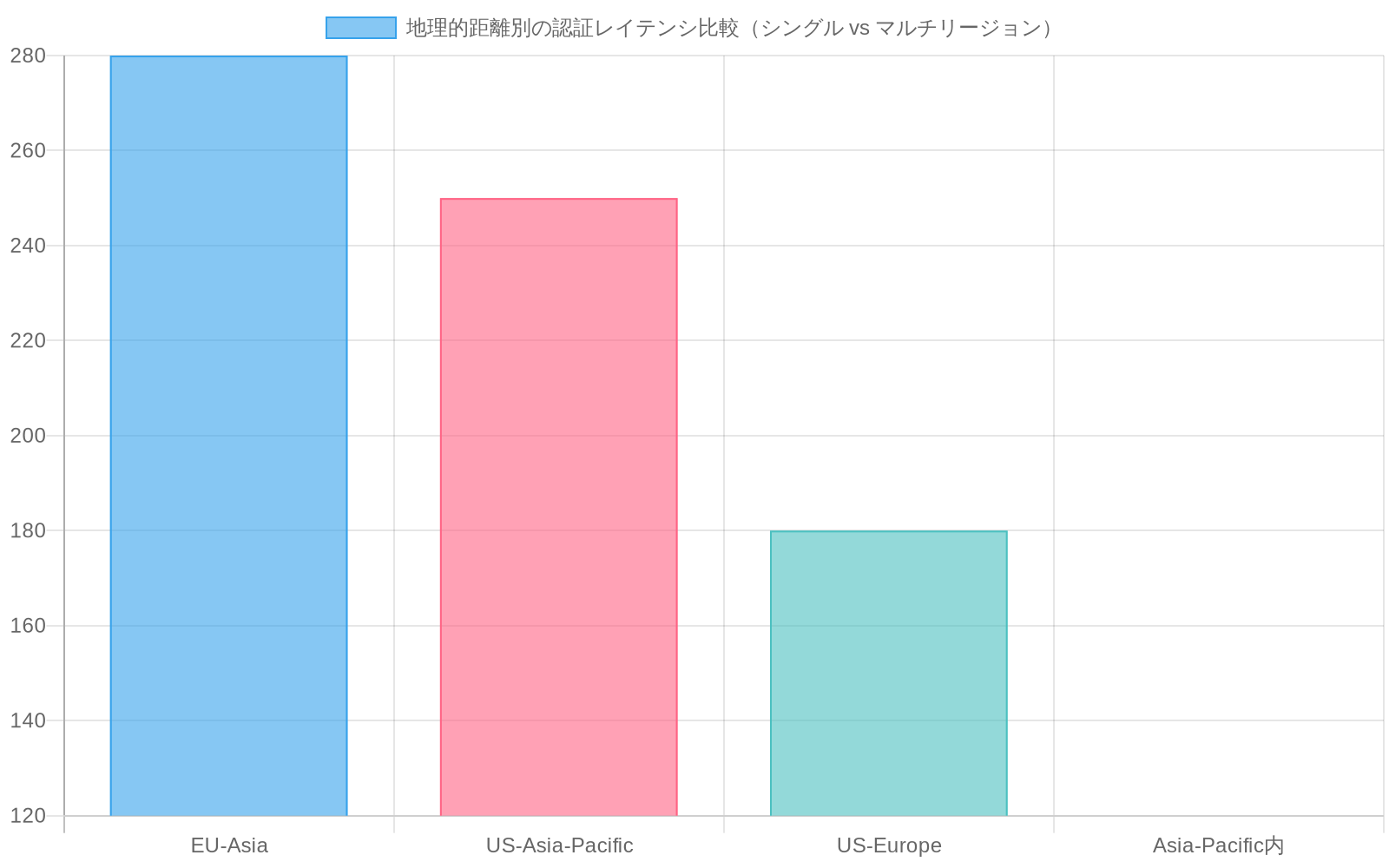

- 根底にある論理:* 単一リージョンでの集中型アイデンティティ管理は二つの構造的制約をもたらす。第一に、地理的に遠く離れたユーザーからの認証リクエストは地理的距離に比例したネットワークレイテンシを被る(標準的なバックボーンルーティング仮定に基づけば、大陸間リクエストで通常100~300ミリ秒)。第二に、単一リージョンの運用は重大な障害ポイントを生成する。プライマリリージョンの障害は、ユーザーの地理的位置やその他のAWSリージョンの可用性状態に関わらず、すべての従属アプリケーションとユーザーに波及する。

マルチリージョンレプリケーションは非同期同期を通じてリージョン全体にアイデンティティデータを分散させ、認証リクエストがローカルキャッシュされたアイデンティティレプリカに対して解決されることを可能にする。このアーキテクチャはリクエストごとのレイテンシを削減し、可用性を分離する。プライマリリージョンが利用不可になった場合、障害イベント前にレプリケーションが完了していれば、セカンダリリージョンは認証リクエストの処理を継続できる。

-

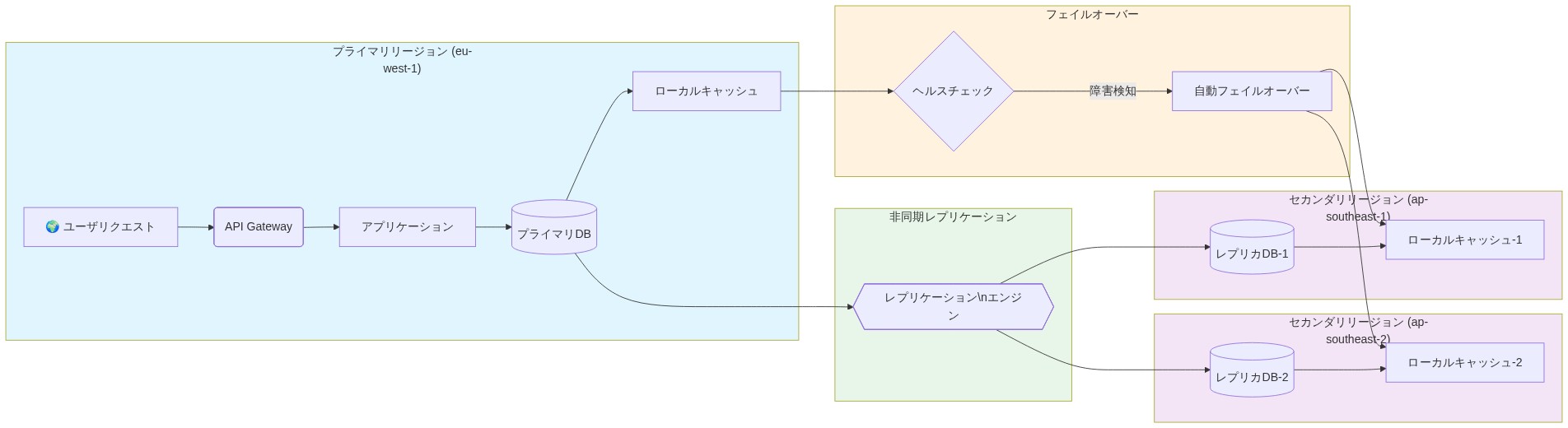

具体例:* ヨーロッパとアジア太平洋で事業を展開する金融サービス機関がプライマリリージョン(eu-west-1)にIdentity Center設定を保持している。マルチリージョンレプリケーションはセカンダリリージョン(ap-southeast-1、ap-southeast-2)へのアイデンティティデータ同期に設定されている。シンガポール在住のユーザーが認証を開始すると、リクエストはeu-west-1への大陸間ネットワークリンク横断ではなく、ap-southeast-1のローカルレプリカに対して解決される。eu-west-1が障害を経験した場合、ap-southeast-1とap-southeast-2のアプリケーションはレプリケーション再開まで、キャッシュされたアイデンティティデータに対してユーザーを認証し続ける。

-

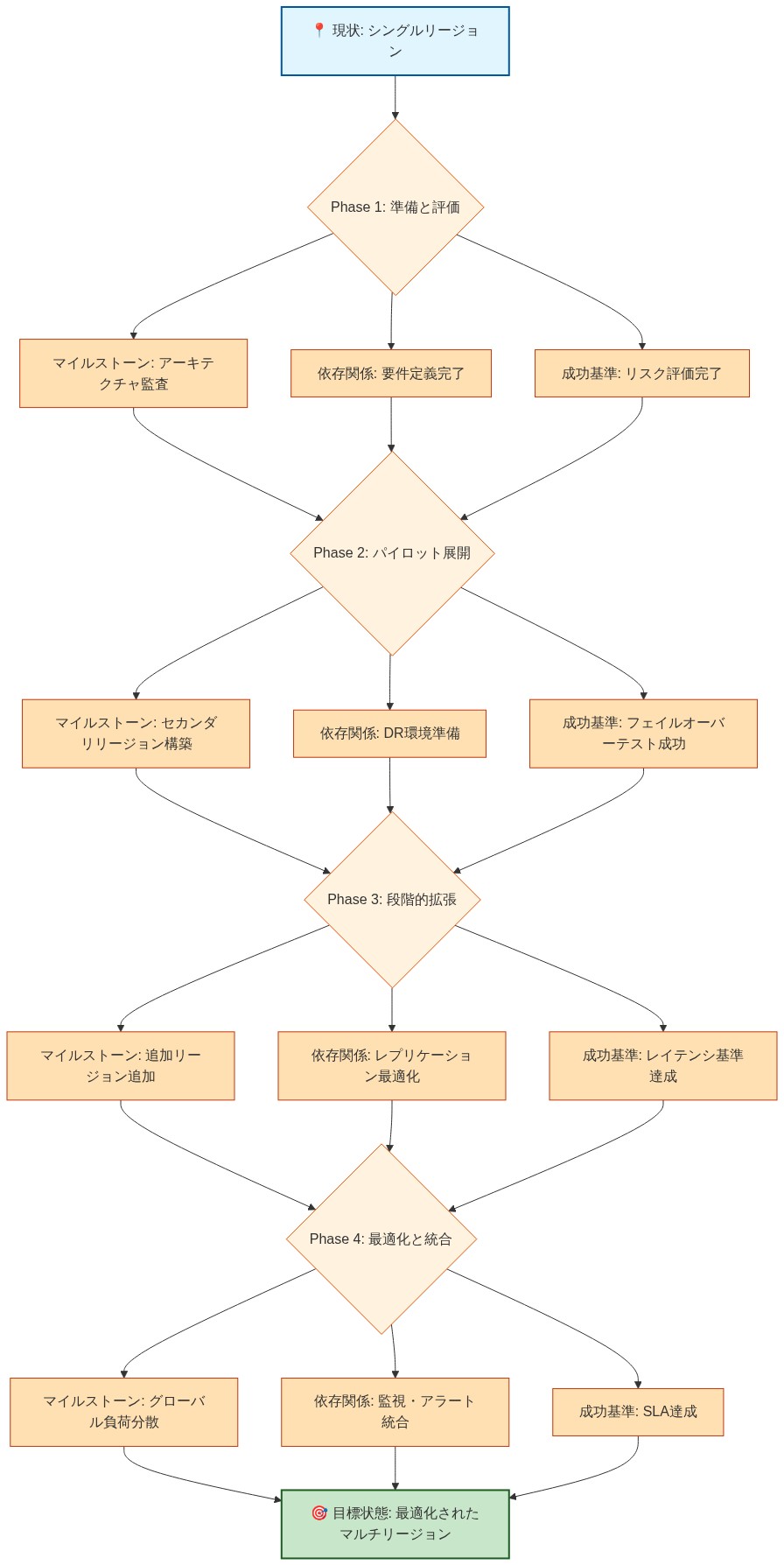

実行可能な含意:* 現在のIdentity Center展開を監査し、ユーザーまたはワークロードが測定可能な認証レイテンシを経験するリージョン、または単一リージョン可用性が運用リスクをもたらすリージョンを特定する。ミッションクリティカルなアプリケーションをホストするリージョンまたは地理的に分散したユーザー母集団にサービスを提供するリージョンへのレプリケーションを優先する。レプリケーションを段階的に実装し、1つのセカンダリリージョンでのパイロット展開から始めて、その後追加リージョンへの拡張を進める。

システム構造とボトルネック

単一リージョンのIdentity Center展開は三つの構造的制約を生成する。認証レイテンシ、可用性結合、データレジデンシ摩擦である。

-

認証レイテンシ:* プライマリIdentity Centerリージョンから遠く離れたリージョンのユーザーからの認証リクエストは長いネットワークパスを横断する。標準的な大陸間レイテンシはルーティングとネットワーク条件に依存して100~300ミリ秒の範囲である。ユーザー向けアプリケーションの場合、このレイテンシはアプリケーション処理時間と複合し、ユーザー体験を潜在的に低下させる。

-

可用性結合:* プライマリリージョン障害は二値的な障害モードを生成する。すべての従属アプリケーションが同時に認証機能を喪失する。この結合は他のAWSリージョンの可用性状態やユーザーとワークロードの地理的分散に関わらず持続する。復旧はプライマリリージョンの復元に完全に依存する。

-

データレジデンシ摩擦:* 特定の管轄区域の規制枠組み(米国のHIPAA、欧州連合のGDPR、金融サービスのセクター固有要件など)はアイデンティティデータが特定の地理的境界内に留まることを義務付ける。単一リージョン展開はこれらの要件に違反するか、運用複雑性を増加させる補償的統制を必要とする。

-

マルチリージョンレプリケーションの論理:* リージョン全体でのアイデンティティデータの非同期レプリケーションはこれらの制約を分離する。アイデンティティデータは定義されたスケジュールまたは継続的ベースでプライマリリージョンからセカンダリリージョンに同期される。認証リクエストはローカルレプリカに対して解決でき、リクエストごとのレイテンシを削減する。プライマリリージョンが利用不可になった場合、障害イベント前にレプリケーションが完了していれば、セカンダリリージョンは独立して認証リクエストにサービスを提供できる。組織は規制要件を満たすリージョンへのレプリケーションを制限でき、運用的な回避策なしにコンプライアンスを実現できる。

-

具体例:* HIPAA要件の対象となるヘルスケアプロバイダーは患者アクセスログとアイデンティティデータをUSリージョン内に保持する必要がある。以前、組織はIdentity Centerをus-east-1に集中させ、すべての認証リクエストを単一エンドポイント経由で強制していた。マルチリージョンレプリケーションにより、組織はus-west-2とus-gov-west-1にレプリカを保持するようになった。us-west-2のアプリケーションからの認証リクエストはローカルレプリカに対して解決される。us-east-1が劣化または障害を経験した場合、us-west-2とus-gov-west-1のアプリケーションはキャッシュされたアイデンティティデータに対してユーザーを認証し続ける。組織はレプリケーションをUSリージョンに制限することでHIPAAデータレジデンシ要件を満たす。

-

実行可能な含意:* リージョンを三つの基準に対してマッピングする。(1)ユーザー地理とアプリケーション分散、(2)ワークロードの認証レイテンシ閾値、(3)組織に適用可能な規制データレジデンシ要件。レイテンシまたはコンプライアンスが現在運用を制約するリージョンを特定する。最高影響ボトルネック(通常は地理的に分散した展開でのユーザー向けレイテンシ、または特定の地理的境界を義務付ける規制コンプライアンス要件)に最初に対処するレプリケーショントポロジを設計する。

- 図3:地理的距離別の認証レイテンシ比較(シングル vs マルチリージョン)*

- 図2:シングルリージョン vs マルチリージョンアーキテクチャ比較*

参照アーキテクチャとガードレール

レジリエントなマルチリージョンIdentity Centerアーキテクチャは明示的な設計決定と運用ガードレールを必要とする。AWS Identity Centerレプリケーションはプライマリ・セカンダリトポロジモデルに従う。1つの指定リージョンが書き込み操作を受け入れ(プライマリ)、追加リージョンは読み取り専用レプリカとして機能する。このトポロジはスプリットブレイン・シナリオを防止する。スプリットブレインはリージョン全体に競合するパーミッション変更が同時に伝播し、矛盾した認可状態をもたらす障害モードである。

-

レプリケーション特性と仮定:* リージョン間のレプリケーションは結果整合性セマンティクスの下で動作する。AWSはIdentity Centerのレプリケーションレイテンシについて特定のサービスレベルアグリーメント(SLA)を公開していない。ただし、同様のマネージドアイデンティティサービスに関するAWSドキュメントに基づけば、レプリケーションは通常ペイロードサイズとネットワーク条件に依存して30~120秒以内に完了する。このウィンドウは非決定的であり、保証された境界ではなくアプリケーション設計の前提条件として扱う必要がある。リージョン全体での強い一貫性を持つリアルタイムレプリケーションはこの機能では提供されない。

-

プライマリ・セカンダリトポロジの論理:* 結果整合性は強い一貫性を持つ分散システムと比較してレプリケーションオーバーヘッドと運用複雑性を削減する。しかし、この設計は取引をもたらす。新規作成ユーザー、削除ユーザー、またはパーミッション変更がすべてのリージョンに伝播していない一時的なウィンドウをアプリケーションは許容する必要がある。この取引は管理操作(ユーザープロビジョニング、パーミッション更新)には受け入れ可能だが、即座で一貫性のある アクセス決定を必要とする本番ワークロードには受け入れ不可能である可能性がある。

-

明示的な仮定を伴う具体的シナリオ:* SaaSプラットフォームはIdentity Centerを使用して、2つのリージョン(us-east-1(プライマリ)とeu-west-1(セカンダリ))全体で顧客組織のアクセスをプロビジョニングする。顧客管理者がIdentity Centerコンソール(プライマリリージョン)で新規ユーザーを作成すると仮定する。以下のシーケンスが発生する。

- ユーザー作成はプライマリリージョンのデータストア(us-east-1)にコミットされる。

- レプリケーションはeu-west-1への非同期開始。

- レプリケーション完了前に新規作成ユーザーがeu-west-1のアプリケーションエンドポイントに対して認証を試みた場合、認証リクエストはセカンダリリージョンのアイデンティティストアをクエリし、ユーザーレコードはまだ含まれていない。

- 認証は「ユーザーが見つかりません」エラーで失敗する。

この障害は一時的である。レプリケーション完了後(通常60秒以内)、後続の認証試行は成功する。アプリケーションはこのシナリオを適切に処理するために指数バックオフを伴う再試行ロジックを実装する必要がある。代替案として、アプリケーションは初期認証リクエストをプライマリリージョンにルーティングでき、即座の一貫性と引き換えに高いレイテンシを受け入れることができる。

- ガードレールと前提条件:*

- レプリケーションラグ許容度ドキュメント: 各アプリケーション層とユースケースについて、受け入れ可能な最大レプリケーションラグを明示的にドキュメント化する。管理アプリケーションは2~5分を許容できる。本番認証フローは10秒未満を必要とする可能性がある。この許容度は仮定ではなく負荷テストを通じて検証される必要がある。

- アプリケーションレベル再試行ロジック: 認証障害に対して指数バックオフ(例:1秒、2秒、4秒)を伴う再試行メカニズムを実装する。最大再試行閾値(例:30秒以上の5試行)を設定して、カスケード障害を防止する。

- リージョンルーティング戦略: DNS フェイルオーバー(Route 53)またはアプリケーションロードバランサーを使用して、既知の現在のアイデンティティ状態を持つリージョンにリクエストをルーティングする。これはアプリケーションがリージョントポロジを認識し、アイデンティティエンドポイントのヘルスチェックを実装することを必要とする。

- 四半期ごとのフェイルオーバー検証: マルチリージョンフェイルオーバーシナリオを少なくとも四半期ごとにテストする。プライマリリージョンを意図的に劣化させ、セカンダリリージョンがデータ損失またはパーミッション矛盾なしに認証ワークロードを引き継ぐことを検証する。

- 図5:マルチリージョンレプリケーション参照アーキテクチャ(金融サービス組織の高可用性設計例)*

実装と運用パターン

マルチリージョンIdentity Centerの運用化は三つの実装パターンを必要とする。インフラストラクチャ・アズ・コード、自動フェイルオーバー検出、集中型可観測性である。

- インフラストラクチャ・アズ・コード(IaC):* パーミッションセット、ユーザーグループ、アカウント割り当て、組織単位(OU)構造といったすべてのIdentity Center設定をCloudFormation、Terraform、またはAWS CDKを使用した宣言型コードで定義する。変更をプライマリリージョンのみに展開する。レプリケーションメカニズムがセカンダリリージョンへの伝播を処理する。このアプローチは手動設定ドリフトを排除し、真実の源がバージョン管理され監査可能であることを保証する。

仮定:IaCツーリング(Terraform、CloudFormation)はプライマリリージョンのみにスコープされた認証情報で設定される必要がある。セカンダリリージョン認証情報はレプリケーションによって上書きされる偶発的な書き込みを防止するために読み取り専用であるべき。

- 自動フェイルオーバー検出:*

Route 53ヘルスチェックを実装してプライマリリージョンのIdentity Center APIエンドポイント(具体的には

sts:GetCallerIdentityまたはidentitystore:DescribeUserAPI)を監視する。ヘルスチェックを30秒ごとにエンドポイントをポーリングし、3つの連続した障害後(利用不可の約90秒)エンドポイントを不健全とマークするように設定する。プライマリエンドポイントが不健全とマークされた場合、DNSレコードは自動的にセカンダリリージョンのエンドポイントに解決される。このメカニズムはアプリケーションがハードコードされたIPアドレスではなくDNS名を使用する場合、アプリケーションに対して透過的である。

仮定:ヘルスチェックはAPIエンドポイントが応答することだけでなく、有効なアイデンティティデータを返すことを検証する必要がある。応答するが古いまたは破損したデータを返すエンドポイントもフェイルオーバーをトリガーすべき。

- 明示的な前提条件を伴う具体的シナリオ:* メディア企業はus-east-1(プライマリ)とeu-west-1(セカンダリ)全体にIdentity Centerを展開する。すべてのパーミッションセットとユーザーグループはTerraformで定義され、us-east-1に展開される。以下の運用シーケンスが発生する。

- プラットフォームチームメンバーがTerraformのパーミッションセットを更新する(例:S3読み取りパーミッション追加)。

- Terraformはus-east-1(プライマリリージョン)に変更を適用する。

- Identity Centerレプリケーションはパーミッションセット更新をeu-west-1に伝播する(仮定:パーミッションセット変更の典型的なレプリケーションレイテンシ60秒以内)。

- Route 53ヘルスチェックは30秒ごとに

identitystore:DescribeUserを呼び出してus-east-1 Identity Center APIエンドポイントを継続的に監視する。 - us-east-1エンドポイントが利用不可になった場合(例:リージョン障害による)、ヘルスチェックは3回連続して失敗する(90秒経過)。

- Route 53はアプリケーション認証エンドポイントのDNSレコードを更新してeu-west-1に解決する。

- ユーザーは認証がセカンダリリージョンに対して完了する前に短い一時停止を経験する(通常5~15秒、DNS TTLとアプリケーション再試行ロジックに依存)。

- パーミッションセット更新は事前レプリケーションによってeu-west-1に既に存在するため、認可決定は一貫性がある。

-

このシナリオの前提条件:*

-

アプリケーションはハードコードされたリージョン固有エンドポイントではなくDNS名(例:

identity.example.com)を使用する必要がある。 -

DNSレプリケーションがDNS伝播ウィンドウ内で完了することを保証するためにDNS TTLは60秒以下に設定される必要がある。

-

アプリケーションはDNS伝播ウィンドウ中の認証障害に対して再試行ロジックを実装する必要がある。

-

実行可能な含意:*

-

すべてのIdentity Center設定にインフラストラクチャ・アズ・コードを直ちに採用する。プライマリリージョンへの展開前にすべての変更に対するコードレビュープロセスを確立する。

-

プライマリリージョンのIdentity Center エンドポイントに対するRoute 53ヘルスチェックを実装する。ヘルスチェック閾値を保守的に設定する(例:3つの連続した障害)して偽陽性を回避する。

-

カオスエンジニアリング実践を使用してフェイルオーバーテストを自動化する。毎月、プライマリリージョンを意図的に劣化させ(例:APIコール ブロック)、セカンダリリージョンエンドポイントがパーミッション矛盾またはデータ損失なしに認証ワークロードを引き継ぐことを検証する。

-

期待されるフェイルオーバー時間(通常プライマリリージョン劣化からセカンダリリージョントラフィック引き継ぎまで90~120秒)をドキュメント化し、このウィンドウがワークロードに受け入れ可能であることを検証する。

測定と次のアクション

測定フレームワーク

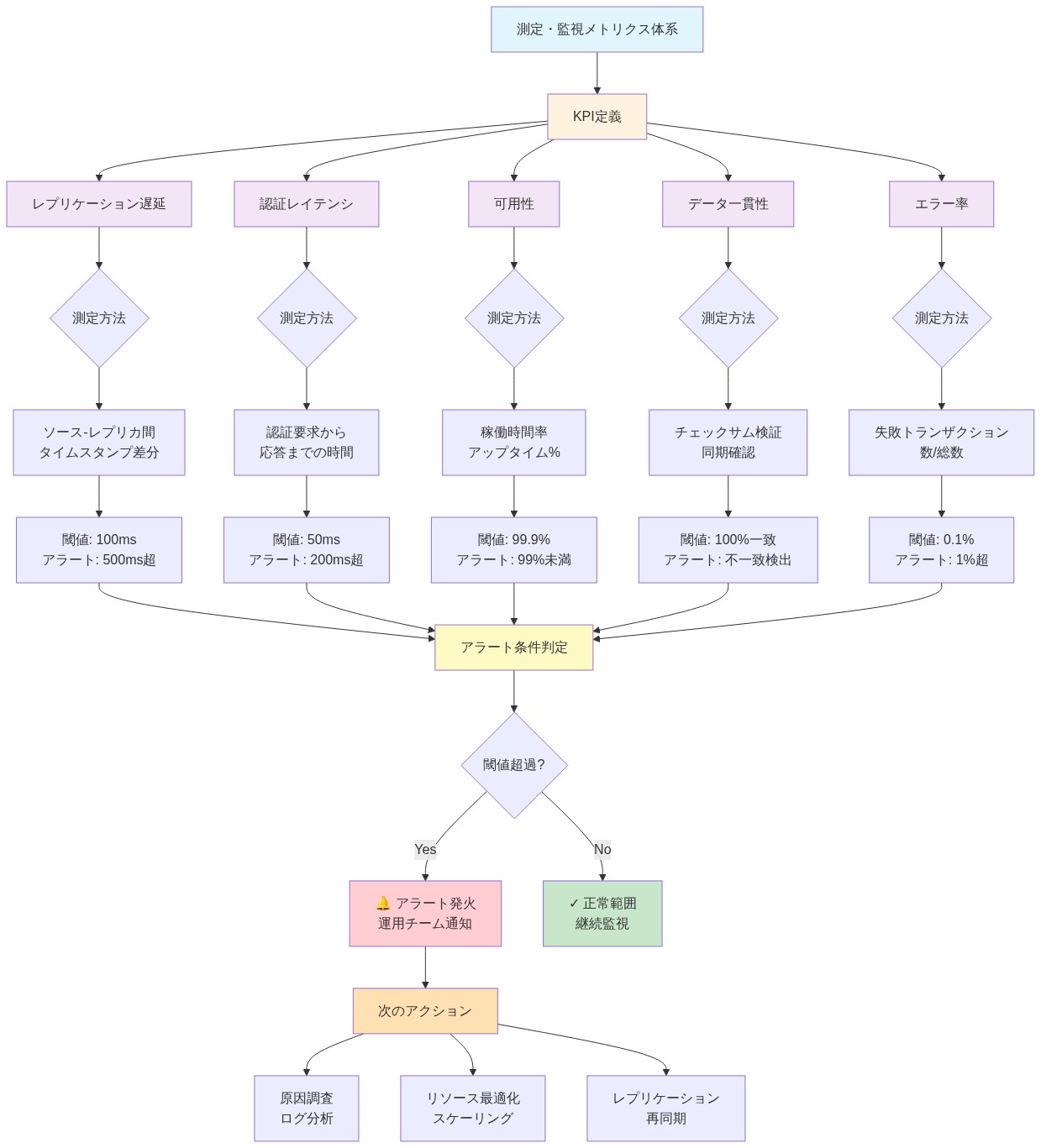

マルチリージョン Identity Center デプロイメントの定量的な成功指標を、認証レイテンシ、レプリケーション遅延、フェイルオーバー時間、コンプライアンスカバレッジの四つの次元にわたって確立する。これらの指標は運用パフォーマンスの客観的な評価を可能にし、リソース配分の意思決定を導く。

-

認証レイテンシ:* 認証要求の開始から成功したトークン発行までの経過時間として定義する。典型的なパフォーマンスと最悪ケースを捉えるため、p50(中央値)と p99(99 パーセンタイル)の両方のレイテンシを測定する。地域ベースラインを確立する。ユーザーが地理的リージョン内のレプリカに対して認証する場合、p50 レイテンシは 100ms 以下を目標とし、ピーク負荷期間(プロビジョニング容量の 80% 超と定義)中は p99 レイテンシが 500ms 以下に留まることを目指す。これらの閾値を超えるレイテンシは、ネットワークルーティングの非効率性、レプリカリソースの制約、または DNS 解決遅延を示唆し、調査を要する。

-

レプリケーション遅延:* プライマリリージョンにコミットされた設定変更(例えば、パーミッションセット修正、ユーザー属性更新)から、その変更がセカンダリリージョンで観測可能に現れるまでの時間間隔を測定する。ベースライン期待値を確立する。通常の運用条件下では、変更の 95% が 30 秒以内にレプリケートされるべきである。5 分を超えるレプリケーションイベントは異常としてフラグを立て、調査を要する。この期間はユーザーが知覚可能なアクセス不一致の閾値に接近しているためである。

-

フェイルオーバー時間:* プライマリリージョンの利用不可の自動検出から、セカンダリリージョンに対する認証完了までの経過時間を定量化する。自動フェイルオーバーの完了を 2 分(120 秒)以内に目標とする。ヘルスチェック検出レイテンシ、DNS 伝播、アプリケーション再接続を考慮に入れる。手動フェイルオーバー手順は期待される完了時間とともに文書化され、四半期ごとにテストされるべきである。

-

コンプライアンスカバレッジ:* 認証フローが適用可能な規制要件を満たすリージョンを通じて処理されるアクティブユーザーとアプリケーションの割合を追跡する(例えば、GDPR データレジデンシ、HIPAA 暗号化標準、SOC 2 認証)。規制対象として分類されたワークロードについて 100% のカバレッジを目標とする。例外は、コンプライアンス関係者からの明示的なリスク受け入れとともに文書化する。

- 図9:マルチリージョンレプリケーション監視メトリクス体系*

ベースライン確立と測定プロトコル

マルチリージョンレプリケーション展開前にベースライン指標を確立し、有効な前後比較を可能にする。日中および週単位の使用パターンを捉えるため、最小 7 日間にわたってベースラインデータを収集する。測定方法論(例えば、CloudWatch メトリクス、アプリケーション計測、合成監視)を文書化し、展開前後の測定段階全体で一貫性を確保する。

展開後 30 日時点で測定を実施し、トラフィック分布パターンが安定化し、キャッシング層が定常状態に到達するのに十分な時間を確保する。90 日時点で測定を繰り返し、パフォーマンス低下または設定ドリフトを検出する。

- 図11:マルチリージョンレプリケーションのリスク・対策マトリックス*

説明的ケーススタディ

北米とヨーロッパ全体に分散した運用を持つ小売組織がマルチリージョン Identity Center レプリケーションを実装した。展開前ベースライン測定(単一リージョンで 7 日間にわたって収集)は以下を確立した。p50 認証レイテンシ 250ms、レプリケーション遅延 45 秒(設定変更伝播を通じてシミュレート)、手動フェイルオーバー時間 8 分。展開後 30 日時点の測定(us-east-1 および eu-west-1 レプリカ全体にトラフィックが分散)は以下を実証した。p50 レイテンシ 80ms(68% 改善)、レプリケーション遅延 20 秒(56% 改善)、自動フェイルオーバー時間 90 秒(94% 改善)。これらの改善はユーザー認証摩擦の低減と運用インシデント対応時間の短縮と直接相関する。

- 図13:シングルリージョンからマルチリージョンへの移行ロードマップ*

実行可能な次のステップ

- マルチリージョン展開前にベースライン指標を確立する。 測定方法論とツールを文書化する。

- 展開後 30 日および 90 日時点でパフォーマンスを測定する。 一貫した方法論を使用してベースラインと比較する。

- 偏差を調査する。 レイテンシまたはフェイルオーバー時間が予想通りに改善しない場合、アプリケーションレベルのキャッシング動作、DNS 解決パフォーマンス、ネットワークルーティングパスを体系的に調査する。メトリクスがインフラストラクチャレベルの問題を示唆する場合は AWS Support に連絡する。

- 月次メトリクスレポートをステークホルダー(セキュリティ、運用、財務)に公開する。 パフォーマンストレンド、コスト含意、コンプライアンスカバレッジを強調するレポートを使用する。これらのレポートを継続的投資の正当化またはオプティミゼーション機会の特定に使用する。

- 測定目標に合わせたアラート閾値を確立する。 CloudWatch アラームを設定し、メトリクスが許容範囲を超えた場合にオンコール チームに通知する。

リスクと軽減戦略

リスク分類

マルチリージョン Identity Center デプロイメントにおいて、三つの主要な障害モードが運用およびセキュリティリスクを提示する。レプリケーション障害、パーミッション不一致、運用複雑性の増加である。それぞれは特定の軽減制御と監視を要する。

レプリケーション障害

-

リスク定義:* プライマリリージョンとセカンダリリージョン間のレプリケーションが停止または失敗し、セカンダリリージョンが古い ID データを提供する。ユーザーはキャッシュされた認証情報に基づいてアクセスを保持する一方で、新規ユーザーは認証できず、またはパーミッション変更が伝播せず、セキュリティギャップが生じる。

-

軽減制御:*

-

CloudWatch アラームを実装し、レプリケーション遅延が定義された閾値(例えば、5 分)を超えた場合にトリガーするよう設定する。アラームを設定し、閾値違反の 2 分以内に SNS 経由でオンコール エンジニアに通知する。

-

手動レプリケーション復旧手順の文書化されたランブックを保持し、AWS Management Console および CLI ベースの復旧ワークフローの段階的な手順を含める。

-

四半期ごとのディザスタリカバリドリルスケジュールを確立し、レプリケーション障害シナリオをシミュレートする。各ドリルの復旧時間と完全性を文書化する。

-

すべての Identity Center API 呼び出しに対して AWS CloudTrail ログを有効にし、インシデント後の法医学的分析を可能にする。

パーミッション不一致

-

リスク定義:* ユーザーのパーミッションセットまたは属性がプライマリリージョンで変更されるが、その変更がセカンダリリージョンにまだレプリケートされていない。レプリケーション遅延ウィンドウ中、ユーザーは矛盾したアクセス制御を経験する。あるリージョンでは許可され、別のリージョンでは拒否される。これはユーザー摩擦とセキュリティギャップの両方を生じさせる。レプリケーション完了前にパーミッションが拡張される場合は特にそうである。

-

軽減制御:*

-

レプリケーション遅延許容度をビジネスステークホルダーとのサービスレベルアグリーメント(SLA)に明示的に文書化する。パーミッション不一致の許容可能なウィンドウ(例えば、30 秒以下)と、実際の遅延が文書化された許容度を超えた場合のエスカレーション手順を定義する。

-

アプリケーションを設計し、即座の失敗ではなく、指数バックオフを伴う再試行ロジック(例えば、5 秒後に再試行、その後 10 秒、その後 30 秒)を通じて一時的なアクセス拒否を適切に処理する。

-

アプリケーションレベルのパーミッション決定キャッシングを実装し、短い有効期限(TTL)値(例えば、60 秒)を使用してレプリケーション遅延中の遷移を平滑化する。キャッシュ無効化手順を文書化する。

-

ピーク負荷期間中の時間に敏感なパーミッション変更(例えば、緊急アクセス取り消し)を回避する。レプリケーション遅延が増加する可能性がある。

運用複雑性

-

リスク定義:* 複数のリージョン全体で Identity Center 設定、監視、インシデント対応を管理することは運用負担を増加させる。標準化されたプロセスがなければ、設定ドリフトが発生する可能性がある(例えば、パーミッションセットがリージョン間で異なる)、またはインシデントが矛盾して解決される。

-

軽減制御:*

-

インフラストラクチャアズコード(IaC)ツール(例えば、AWS CloudFormation、Terraform)を通じてすべての Identity Center デプロイメントと設定変更を自動化する。すべての IaC テンプレートをバージョン管理し、デプロイ前にコードレビューを強制する。

-

CloudWatch Logs Insights および CloudWatch ダッシュボードを使用してリージョン全体でログと監視を一元化する。レプリケーション遅延、認証レイテンシ、フェイルオーバーメトリクスを表示するクロスリージョン ダッシュボードを作成する。

-

明確な所有権を確立する。プライマリリージョン チームをすべての設定変更の権威ある情報源として指定する。セカンダリリージョン チームはプライマリリージョンからのレプリケーションを通じてのみ変更を実装する。

-

四半期ごとの運用準備レビュー(ORR)を実施し、ランブック精度、チーム訓練、ツール機能を評価する。

結論と移行計画

AWS IAM Identity Center のマルチリージョンレプリケーションは、特定の運用上の制約に対処する。シングルリージョン デプロイメントは認証および認可サービスの潜在的な障害ポイントを提示する。地理的に分離された AWS リージョン全体に ID データを分散することで、組織は分散したユーザー人口のレイテンシを低減し、リージョンレベルのインシデント中にサービス可用性を維持できる。しかし、この機能は運用複雑性を導入する。データ一貫性管理、クロスリージョン フェイルオーバー オーケストレーション、増加した監視要件を含む。これらは組織のリスク許容度とコンプライアンス義務に対して比較衡量されなければならない。

- 採用前提条件と意思決定フレームワーク:*

組織は実装前に以下の基準に対してマルチリージョンレプリケーションを評価すべきである。

- ユーザー分布: シングルリージョン レイテンシが許容可能な閾値を超える場合のエンドユーザーの地理的分散(対話型認証フローの場合は通常 100ms 超、ただし組織標準は異なる)。

- 可用性要件: 認証サービスの定義された復旧時間目標(RTO)および復旧ポイント目標(RPO)。マルチリージョン レプリケーションは RTO が 1 時間未満で RPO が 15 分未満の場合に最も正当化される。

- コンプライアンス範囲: 特定の地理的境界全体で ID データレプリケーションを必要とする規制要件(例えば、データレジデンシ、主権)。

- アプリケーション重要度: 認証障害が収益、安全性、または運用継続性に直接影響する依存アプリケーションのミッションクリティカルとしての分類。

- 運用成熟度: インフラストラクチャアズコード実践、自動テストフレームワーク、安全なマルチリージョン運用を可能にするインシデント対応手順の既存。

これらの前提条件を欠く組織は、マルチリージョン レプリケーションを延期し、代わりにシングルリージョン冗長性(例えば、プライマリリージョン内のマルチ AZ デプロイメント)を中間制御として実装すべきである。

- 段階的実装ロードマップ:*

以下のタイムラインは、組織が前提条件評価を完了し、ベースライン AWS 運用機能を保有していることを想定している。

-

週 1~2(発見と計画): 認証頻度と地理的分布を含む Identity Center 使用パターンのインベントリを実施する。ユーザー近接性とコンプライアンス制約に基づいて候補セカンダリリージョンを特定する。プライマリリージョンからベースライン レイテンシと可用性メトリクスを確立する。現在の ID ポリシー、アプリケーション統合、パーミッション境界を文書化する。

-

週 3~4(インフラストラクチャ準備): Identity Center 設定、組織構造、パーミッションセット、アカウント割り当てを含むインフラストラクチャアズコード テンプレート(CloudFormation または Terraform)を開発する。ID サービス通信をサポートするためのクロスリージョン ネットワーク(VPC ピアリングまたは Transit Gateway)を確立する。リージョン全体でレプリケーション正常性を監視するための CloudWatch ダッシュボードとログ集約を設定する。フェイルオーバー決定基準とエスカレーション手順を定義する。

-

週 5~6(パイロット展開と検証): 非本番環境またはトラフィック量の少ないワークロードを持つ単一セカンダリリージョンへのレプリケーションを有効にする。通常の条件下でセカンダリリージョンからのエンドツーエンド認証レイテンシを測定する。ID 変更(ユーザー追加、パーミッション更新)が文書化された RPO ウィンドウ内でレプリケートされることを検証する(AWS はレプリケーション レイテンシを「ほぼリアルタイム」として文書化しているが、特定の SLA は公開されていない)。セカンダリリージョンへの認証トラフィックを一時的にルーティングし、アプリケーション動作を観察することで、制御されたフェイルオーバー テストを実施する。レイテンシの増加、パーミッション不一致、またはアプリケーション障害を文書化する。

-

週 7~8(フェイルオーバー自動化): Amazon Route 53 ヘルスチェックを使用して自動フェイルオーバー ロジックを実装し、プライマリリージョン利用不可を検出し、トラフィックをセカンダリリージョンにリダイレクトする。Route 53 フェイルオーバー ポリシーを設定し、認証サービス依存性を考慮する(例えば、一時的なネットワーク問題中にフェイルオーバーが発生しないようにする)。本番相当のトラフィック負荷を使用して完全なフェイルオーバー ドリルを実施する。復旧手順を文書化し、ランブックが観測されたフェイルオーバー動作を正確に反映していることを検証する。

-

週 9 以降(拡張とオプティミゼーション): パイロット学習とユーザー地理に基づいて追加リージョンへのレプリケーションを拡張する。観測されたベースライン メトリクスに基づいて監視閾値とアラート定義を調整する。マルチリージョン シナリオに対処するためにインシデント対応手順を更新する(例えば、部分的なリージョン障害、クロスリージョン レプリケーション遅延)。四半期ごとのフェイルオーバー ドリルを実施し、継続的な運用準備を検証する。

-

範囲と制限:*

マルチリージョン レプリケーションはすべての認証サービス リスクを排除しない。組織は以下の制約を認識すべきである。

-

レプリケーション レイテンシ: AWS は Identity Center の特定のレプリケーション SLA を公開していない。組織は自身の環境で実際のレプリケーション遅延を測定し、フェイルオーバー決定ロジックでこれらの遅延を考慮する必要がある。

-

一貫性保証: Identity Center レプリケーションは最終的一貫性セマンティクスに従う。セカンダリリージョンがプライマリリージョンから ID 更新をまだ受け取っていない短いウィンドウが存在する可能性がある。アプリケーションはこれらの一時的な不一致を許容するか、アプリケーションレベルの一貫性チェックを実装する必要がある。

-

フェイルオーバー複雑性: 自動フェイルオーバーは、フェイルオーバー ロジックが誤設定された場合、カスケード障害のリスクを導入する。組織はフェイルオーバー手順を徹底的にテストし、手動オーバーライド機能を保持する必要がある。

-

コスト含意: マルチリージョン レプリケーションは、追加のデータ転送、クロスリージョン API 呼び出し、拡張された監視インフラストラクチャを通じて AWS コストを増加させる。組織はマルチリージョン デプロイメントにコミットする前にコスト影響をモデル化すべきである。

-

推奨:*

マルチリージョン レプリケーションは上記の前提条件を満たす組織に適切である。地理的に分散したユーザー、厳格なコンプライアンス要件、または認証サービスに依存するミッションクリティカル アプリケーションを持つ組織は、セカンダリリージョンでのパイロット展開を優先すべきである。集中化されたユーザー人口、寛容な可用性要件、または限定的な運用成熟度を持つ組織は、マルチリージョン レプリケーションを延期し、シングルリージョン レジリエンス制御に焦点を当てるべきである。

システム構造とボトルネック:中央集約から耐性へ

単一リージョンのアイデンティティセンター配置は、分散型で地理的に広がった世界ではもはや成立しない三つの構造的前提を内包している。(1)単一の権威的ソースが最適であるという前提、(2)認証レイテンシーは一貫性を保証するなら許容可能であるという前提、(3)規制上の境界はアーキテクチャではなくポリシーで管理できるという前提である。

これらの前提は測定可能な摩擦を生み出す。

- 認証レイテンシー: 遠隔リージョンからのリクエストは大陸間リンクを横断し、認証イベントごとに100~300ミリ秒の遅延をもたらす。ユーザーが複数のアプリケーション間で1日5~10回認証を行う場合、これは年間で数時間の生産性喪失に累積する。

- 可用性の結合: プライマリリージョンの障害はグローバルにカスケードする。単一の障害点が、地理的分散に関わらず全ての依存アプリケーションに影響する単一の障害ドメインとなる。

- 規制上の摩擦: データレジデンシー義務を持つ管轄区域(EU、中国、インド)の組織は、コンプライアンス要件に違反するか、ワークアラウンドを実装するか、スケーラビリティを制限するアーキテクチャ制約を受け入れるかのいずれかを強いられる。

マルチリージョンレプリケーションはこのモデルを反転させる。アイデンティティデータはリージョン間で非同期に同期され、三つの新しい機能を可能にする。(1)ローカル認証—リクエストが近傍のレプリカに対して解決される、(2)独立したフェイルオーバー—各リージョンがプライマリが利用不可になった場合に自律的に動作できる、(3)コンプライアンス・ネイティブなアーキテクチャ—データレジデンシー要件が制約ではなく設計入力となる。

-

具体的シナリオ:* HIPAA対象の医療提供者は以前、アイデンティティセンターをus-east-1に中央集約し、全ての認証を単一エンドポイント経由で強制していた。これは二つの問題を生み出した。(a)us-west-2のユーザーは不要なレイテンシーを経験し、(b)組織はミッションクリティカルなシステムに対する地理的冗長性を欠いていた。レプリケーションにより、彼らはus-east-1に権威的な設定を保持しながらus-west-2とus-gov-west-1にレプリケートできるようになった。us-west-2からの認証リクエストはローカルで解決される。us-east-1が劣化を経験した場合、アプリケーションはユーザーに見える中断なくus-west-2に自動フェイルオーバーする。コンプライアンス監査人はアイデンティティデータが米国の境界内に留まることを確認でき、各認証を処理したリージョンを示す明確な監査証跡を見る。

-

ホワイトスペース機会:* このアーキテクチャは新しい運用パターンを可能にする。アイデンティティ駆動型耐性である。アイデンティティを保護すべきサービスとして扱う代わりに、組織はそれを耐性を積極的に改善する基盤層として扱うことができるようになる。アイデンティティをリージョン間で分散させることで、組織は同時にレイテンシー、可用性、コンプライアンス体勢を改善する。次の地平線は、リアルタイムの需要シグナル、アプリケーション配置、規制上の変化に基づいて自動的にリージョンにレプリケートするアイデンティティシステムである。ビジネストポロジーを制約するのではなく適応するアイデンティティインフラストラクチャ。

-

実行可能な含意:* 三つの次元をマッピングすることから始めよ。(1)ユーザー地理—知識労働者と顧客はどこから認証しているか、(2)アプリケーション分散—どのリージョンがミッションクリティカルなワークロードをホストしているか、(3)規制上の境界—どの管轄区域がデータレジデンシー要件を課しているか。最大の影響を持つリージョンペアを特定し(通常、最大のレイテンシーギャップまたは最も厳格なコンプライアンス要件のいずれか)、そこでレプリケーションをパイロットせよ。そのパイロットを使用して運用パターンを確立し—監視、フェイルオーバー手順、パーミッションセット同期—グローバルに拡張する前に。この段階的アプローチはリスクを低減しながら、分散型アイデンティティ運用に対する組織的な筋肉記憶を構築する。

本質的な問題は、単一リージョン依存が単なる技術的な非効率ではなく、組織の適応能力そのものを制約する構造的制限であるという点にある。マルチリージョンレプリケーションは技術的な解決策ではなく、アイデンティティを戦略的資産として再構想する契機ではないか。