AWS週刊ラウンドアップ:Amazon Bedrockエージェントワークフロー、Amazon SageMakerプライベート接続性、その他(2026年2月2日)

タイミングと戦略的文脈

本AWS週刊ラウンドアップは、ビジネスカレンダーにおける自然な転換点に到来する。組織が年末インフラストラクチャレビューを実施し、第1四半期のデプロイメントを準備する時期に、AWSは企業計画の優先事項に直接対応する2つの機能を発表した。すなわち、自律的なタスク調整のためのAmazon Bedrockエージェントワークフロー、および安全なモデル訓練のためのAmazon SageMakerプライベート接続性である。

これらの発表はAWSが計画サイクル中の企業準備態勢に焦点を当てていることを反映している。組織は通常、このウィンドウ期間中にインフラストラクチャ決定を監査し、第1四半期の予算を配分する。両機能は重大な運用上のギャップに対応する。自律的エージェント調整は手動ワークフローを削減し、プライベート接続性はインターネット露出なしに機密データの安全なモデル訓練を実現する。

- 即座の行動:* 本週中に現在のモデル訓練アーキテクチャとエージェント調整ワークフローの内部レビューをスケジュールすること。接続性の懸念により現在制限されているデータセットを特定し、既存プロセス内の手動ハンドオフポイントを文書化すること。これらは第1四半期の移行と自動化の候補となる。

Bedrockエージェントワークフロー:自律的タスク調整

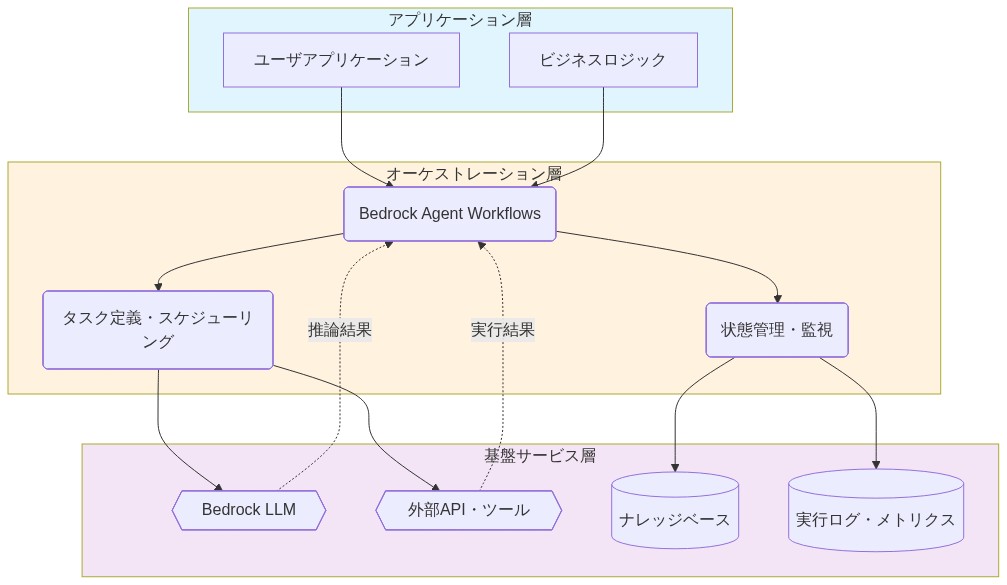

Amazon Bedrockエージェントワークフローは、外部調整システムを必要とせずに、段階間での永続的な状態管理と自律的な意思決定を伴う多段階タスク実行を実現する。

-

機能的定義:* エージェントワークフローは単一プロンプト相互作用と異なり、複数のツール呼び出し全体にわたって実行コンテキストを維持し、エージェントが中間結果を評価し、その後のアクションを適応的に調整することを可能にする。これはステートレスなAPI呼び出しからステートフルで目標指向の実行への転換を表している。

-

運用上の変化:* 従来のBedrock実装は、モデル呼び出し間の状態を管理するために外部調整(AWS Lambda、AWS Step Functions)を必要とした。ワークフローはこのロジックをネイティブサービス層に統合し、統合ポイントと関連するレイテンシを削減する。

-

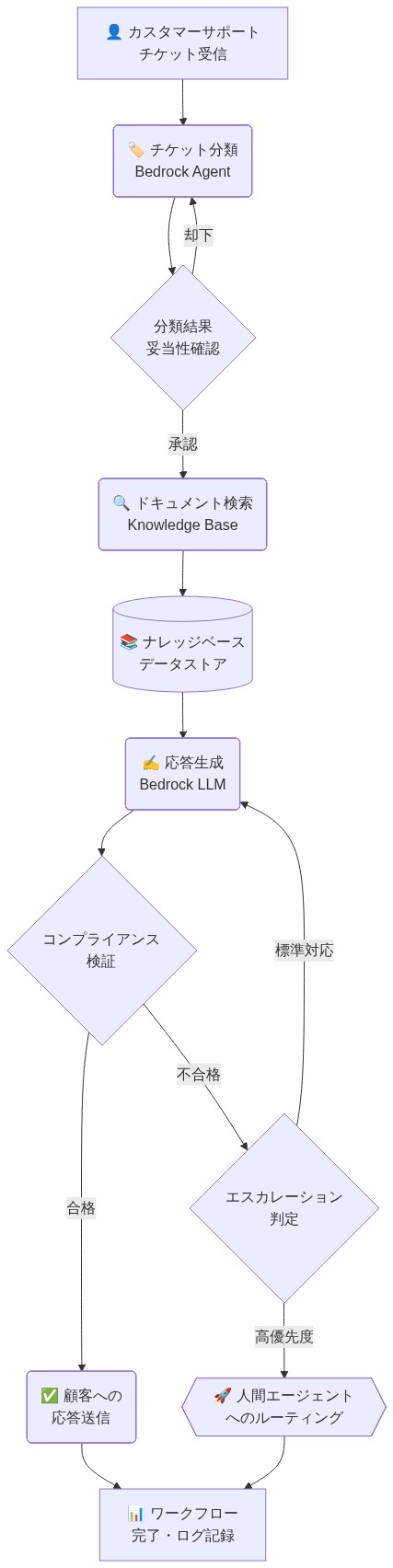

具体的シナリオ:* カスタマーサポートワークフローは以下の順序を実行する。(1)モデル推論によるチケット分類、(2)検索ツールによるドキュメント取得、(3)応答生成、(4)コンプライアンスポリシー検証、(5)ポリシー違反が検出された場合のエスカレーションルーティング。これまでこれは段階間の明示的な状態管理とエラーハンドリングを伴う5つの個別Lambda関数を必要とした。ネイティブワークフロー調整はこの外部依存性を排除する。

-

運用上の考慮事項:* 自律的実行は新しい監視要件をもたらす。組織は以下を確立する必要がある。(1)ワークフロー実行期間と成功率、(2)ツール呼び出しパターンとエラー頻度、(3)ワークフロー実行あたりのコスト、(4)人間の介入を必要とする障害モード。ベースラインメトリクスなしに、真の運用改善とコスト増加を区別することは困難である。

-

推奨実装順序:* (1)現在の自動化スタック内で3段階以上の順序付きステップまたは手動承認ゲートを必要とするワークフローを特定する。(2)非重要なワークフローをパイロット候補として選択する。(3)現在の実行時間、エラー率、運用コストのベースラインメトリクスを確立する。(4)Bedrockエージェント形式で同等のワークフローを実装する。(5)最小4週間の測定期間にわたってメトリクスをベースラインと比較する。(6)より広範な採用前に調査結果とコスト便益分析を文書化する。

SageMakerプライベート接続性:規模でのセキュアなモデル訓練

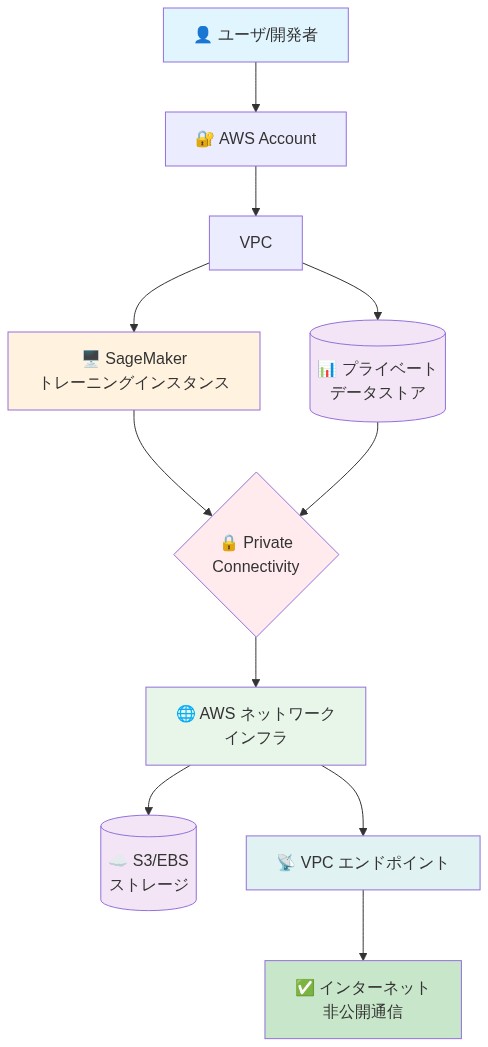

SageMakerプライベート接続性は、VPC境界内で完全にモデル訓練とノートブック実行を実現し、データ処理中のインターネットゲートウェイ依存性とパブリックエンドポイント露出を排除する。

-

技術的定義:* プライベート接続性はすべての訓練ジョブトラフィックをVPCエンドポイント経由で内部AWSサービス(S3、ECR、CloudWatch)にルーティングし、パブリックAWSインフラストラクチャを経由したり、インターネットゲートウェイを必要としない。これは特定のアーキテクチャ制約に対応する。厳格なデータレジデンシー要件を持つ組織は、以前はNATゲートウェイ設定とエグレスフィルタリング、または隔離環境への手動データ複製のいずれかを必要とした。

-

コンプライアンス文脈:* ヘルスケア(HIPAA)、金融(PCI-DSS)、政府(FedRAMP)組織は、ネットワーク境界を越えたデータ移動を制限する規制要件に直面している。プライベート接続性は、接続性の懸念を単一の設定オプションに統合することで、これらの要件を満たすために必要なアーキテクチャの複雑さを削減する。

-

具体的シナリオ:* ヘルスケア組織はHIPAA保護患者記録に対する診断モデルを訓練する。プライベート接続性により、訓練データはVPC境界内に留まり、訓練インスタンスはVPCエンドポイント経由で内部S3バケットとECRレジストリにのみ接続する。これはコンプライアンス監査に必要なセキュリティレビューの範囲を削減し、追加の監視またはロギングを必要とするのではなく、ネットワーク設定を通じてデータレジデンシーを検証できる。

-

運用上の前提条件:* 成功したデプロイメントは以下を必要とする。(1)必要なAWSサービス(S3、ECR、CloudWatch、SageMaker API)のVPCエンドポイント設定、(2)これらのエンドポイントへのトラフィックを許可するセキュリティグループルール、(3)内部リソースへの訓練ジョブアクセスを認可するIAMポリシー、(4)エンドポイント接続性の問題または訓練ジョブタイムアウトの監視。これらの領域のいずれかの設定ミスは、サイレント障害(訓練ジョブが無期限にハング)またはデータアクセスエラーを引き起こす可能性がある。

-

推奨実装順序:* (1)既存MLパイプライン全体のデータレジデンシー監査を実施し、現在制限されているか、SageMakerアクセスに手動承認を必要とするデータセットを特定する。(2)現在のネットワークアーキテクチャを文書化し、必要なVPCエンドポイントを特定する。(3)非本番環境で非機密訓練データを使用してプライベート接続性を実装する。(4)ネットワーク設定を検証し、訓練ジョブのパフォーマンス(期間、データ転送レート)を測定する。(5)比較用のベースラインメトリクスを確立する。(6)1つの非機密訓練ワークロードを本番プライベート接続性に移行する。(7)制限されたデータセットへの拡張前に、4週間にわたってパフォーマンスとコスト影響を測定する。

採用ロードマップと成功メトリクス

成功した採用は、低リスクのユースケースから始まる段階的なロールアウトと、測定された成功に基づく拡張を必要とする。自律的システムとプライベートネットワーキングの急速で組織全体の採用は、段階的デプロイメントが軽減する運用リスクをもたらす。

- 測定アプローチ:* デプロイメント前に3つの次元全体で成功メトリクスを定義する。

- 運用効率: 実行時間、手動ハンドオフ削減、承認サイクル時間

- トランザクションあたりのコスト: APIコスト、コンピュート利用率、データ転送料金

- セキュリティ態勢: 監査範囲削減、コンプライアンス時間、データレジデンシー検証

ベースラインメトリクスなしに、チームは真の改善とボトルネックのシフトを区別できない。

- 12週間採用計画:*

- 第1~2週: メトリクスを定義し、現在の状態のベースラインを確立する

- 第3~4週: 1つの低リスク、非重要プロセスでBedrockワークフローをパイロットする

- 第5~6週: 非機密訓練ジョブでSageMakerプライベート接続性をパイロットする

- 第7~10週: パイロット結果を測定し、設定を改善し、学習を文書化する

- 第11~12週: 第1四半期の拡張を計画し、予算を配分し、成功したパイロットをスケールする

本週中にこのロードマップをステークホルダーと共有し、期待を調整し、必要な承認を確保すること。

- 図6:12週間採用ロードマップ - フェーズ別実装スケジュール*

結論

BedrockエージェントワークフローとSageMakerプライベート接続性は、自律的でセキュアなMLインフラストラクチャへの有意な進歩を表している。両機能は計画サイクル中の運用効率とコンプライアンスに対する企業要件に対応する。成功は段階的採用、明確な測定フレームワーク、および積極的なリスク軽減に依存する。本月中に低リスクパイロットから始め、第1四半期に検証された結果に基づいて拡張すること。

タイミングと省察:転換期における戦略的計画

2月の発行ウィンドウは、多くのセクターで典型的な組織計画サイクルと一致する。本ラウンドアップは、この期間中のインフラストラクチャ計画とデプロイメント決定を直接支援する2つの機能発表に対応する。すなわち、Amazon BedrockエージェントワークフローとAmazon SageMakerプライベート接続性である。

-

前提:* これらの発表は文書化された運用上の制約に対応する。Bedrock内のネイティブな多段階エージェント調整の欠如、およびSageMakerモデル訓練中のインターネット経由接続性の要件である。両方の制限は、規制産業と複雑な自動化シナリオでの採用を制約してきた。

-

支援文脈:* 第1四半期インフラストラクチャ計画を実施する組織は、新しいセキュリティまたはコンプライアンス負担を導入することなく運用複雑性を削減するソリューションを必要とする。これらのリリースのタイミングはこの計画サイクルと一致するが、追加データなしにタイミングと組織的ニーズ間の因果関係を確立することはできない。

-

例示的シナリオ:* 金融サービス組織は現在、外部調整ツールを使用してネットワークルーティングを管理しながら、機密顧客データに対する独自モデルを訓練している。同時に、手動ハンドオフと順序付きツール呼び出しを通じて多段階コンプライアンスワークフローを実装している。これらの発表は両方の制約に直接対応するが、採用決定は測定されたパフォーマンスとコスト分析に基づいて条件付きのままであるべきである。

-

推奨アプローチ:* 本四半期中に現在のモデル訓練アーキテクチャとプロセス自動化パターンの監査を実施すること。現在の接続性と調整モデルによって課せられた特定の制約を文書化すること。発表された機能が組織のリスクとコンプライアンスフレームワーク内でこれらの制約に対応するかどうかを評価すること。

実装と運用パターン

Bedrockワークフローとプライベート接続性のデプロイメントは、隔離された機能有効化ではなく、複数の運用領域全体にわたる調整された変更を必要とする。

-

統合要件:* 成功した採用は以下への修正を必要とする。(1)エージェントツール権限と訓練ジョブリソースアクセスを定義するIAMポリシー、(2)エンドポイントポリシーとセキュリティグループルールを含むVPC設定、(3)ワークフロー定義とネットワーク設定を検証するCI/CDパイプライン、(4)ワークフロー実行と訓練ジョブステータスを追跡する監視とアラートシステム、(5)一般的な障害モードのランブック文書化。

-

運用リスク:* 自律的実行とプライベートネットワーキングは、従来のアーキテクチャに存在しない障害モードをもたらす。人間の承認なしに動作するBedrockエージェントは、ツール権限が過度に許可されているか、プロンプトが曖昧な場合、意図しないアクションを実行できる。SageMakerプライベート接続性はフォールバックルートを排除する。エンドポイントの設定ミスは代替接続性パスなしに訓練障害を引き起こす。

-

具体的な障害シナリオ:* 「データベースパフォーマンスを最適化する」というタスクを与えられたエージェントワークフローは、これを人間の承認なしに未使用テーブルを削除することと解釈し、意図しないデータ損失を引き起こす。あるいは、プライベートVPC内の訓練ジョブは、エンドポイントポリシーの設定ミスのため、そのS3バケットに到達できない。ジョブは12時間後にタイムアウトし、結果を生成することなくコンピュートリソースを消費する。

-

軽減戦略:* 本番デプロイメント前に、以下を確立すること。(1)Bedrockエージェントの明示的なツール権限境界(例えば、特定リソースへの読み取り専用アクセス、破壊的アクションに対する人間の承認要求)、(2)データ分類スキームと最小権限の原則に合致するVPCエンドポイントポリシー、(3)ワークフロー実行メトリクス(期間、成功率、実行あたりのコスト、ツール呼び出しパターン)を追跡するCloudWatchダッシュボード、(4)ワークフロー障害、訓練ジョブタイムアウト、または異常なエージェント動作に対する自動アラート、(5)一般的な障害モードと修復ステップを含む文書化されたランブック。

-

推奨デプロイメント前チェックリスト:* (1)すべてのエージェントツールの明示的権限を定義し、各権限の根拠を文書化する。(2)非本番環境でVPCエンドポイントポリシーを検証する。(3)監視ダッシュボードとアラート閾値を確立する。(4)障害モードと修復手順を文書化する。(5)エージェントプロンプト定義とツールアクセスパターンのセキュリティレビューを実施する。(6)本番デプロイメント前にステークホルダー承認を取得する。

測定と検証

影響を定量化することで、これらの投資がエンジニアリング努力と予算配分を正当化することを保証する。

-

測定フレームワーク:* 組織は採用を3つの次元に対して評価すべきである。(1)運用効率(実行時間、手動ハンドオフ削減)、(2)トランザクションあたりのコスト(API呼び出し、コンピュートリソース、データ転送)、(3)セキュリティ態勢改善(監査範囲削減、コンプライアンス検証時間)。

-

測定根拠:* Bedrockワークフローは手動ハンドオフを削減するが、エージェントが冗長であるか頻繁に再試行する場合、呼び出しあたりのコストを増加させる可能性がある。SageMakerプライベート接続性はセキュリティを改善するが、VPCエンドポイントが混雑を経験する場合、訓練時間を増加させる可能性がある。ベースラインメトリクスなしに、チームは真の改善とボトルネックのシフトまたはコスト転位を区別できない。

-

具体的な測定シナリオ:* サポートチームはBedrockワークフローがチケット解決時間を4時間から45分に削減することを測定する。しかし、エージェント再試行はAPIコストを12%増加させる。純便益(より高速な解決、改善された顧客満足度)はコスト増加を上回る可能性があるが、測定なしに、このトレードオフは見えず、正当化不可能なままである。

-

推奨メトリクス:*

Bedrockワークフロー用:(1)実行時間(ワークフローあたりの分数)、(2)成功率(エスカレーションなしで完了するワークフローの割合)、(3)ワークフロー実行あたりのコスト(API呼び出し×価格)、(4)ツール呼び出し頻度とエラー率、(5)下流ビジネス影響(顧客満足度、チケット解決時間、手動レビュー削減)。

SageMakerプライベート接続性用:(1)訓練ジョブ期間(分)、(2)データ転送コスト(転送GB)、(3)セキュリティ監査範囲削減(監査あたりの節約時間)、(4)新規データセットへのコンプライアンス達成時間(データ取り込みから訓練準備までの日数)、(5)障害率と原因(エンドポイント設定ミス、タイムアウト頻度)。

- 推奨測定順序:* (1)変更前に現在の状態のベースラインを確立する。(2)パイロット段階中に最小4週間、週単位で測定する。(3)すべてのメトリクスをステークホルダーがアクセス可能な集中ダッシュボードに文書化する。(4)パイロット結果をベースラインと比較する月次レビューを実施する。(5)測定結果を使用して拡張決定と予算配分を通知する。

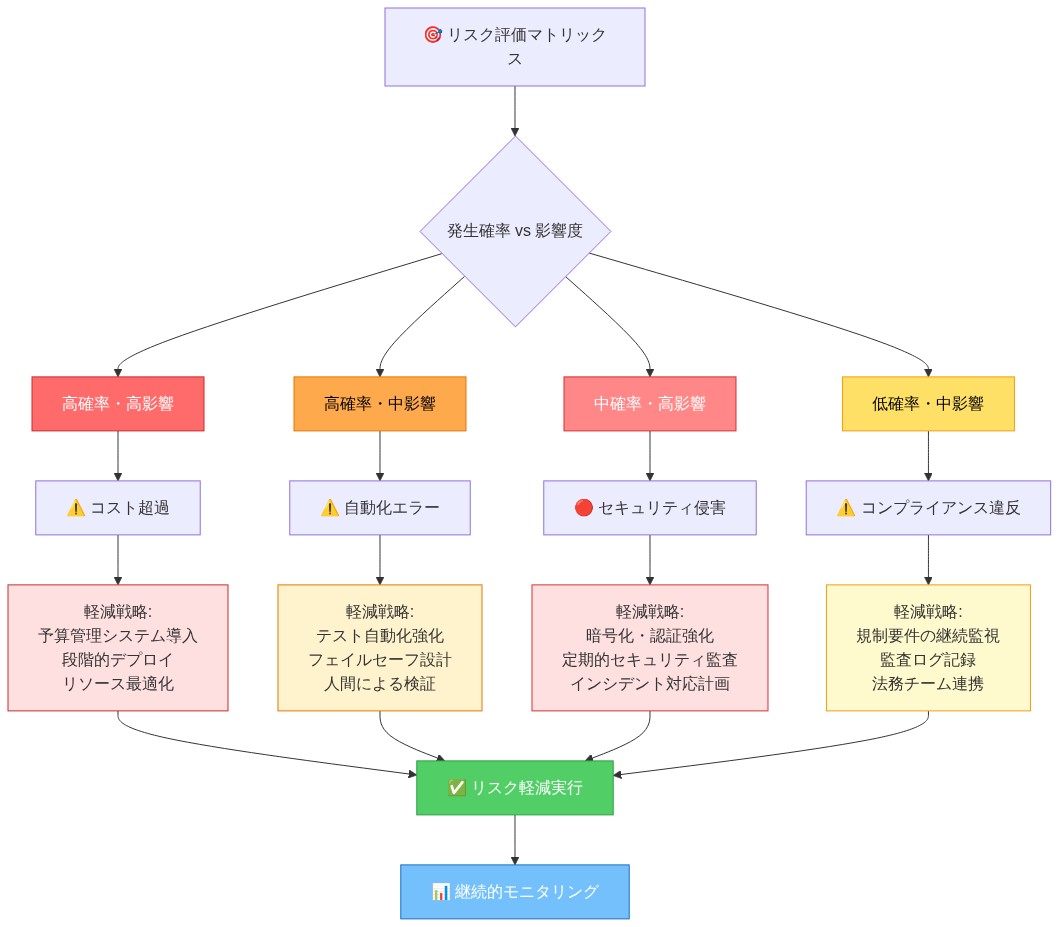

リスクと緩和戦略

自律型システムとプライベートネットワーキングは、明示的な緩和を要する運用上のリスクをもたらす。

-

リスク分類1——自律実行:* Bedrock agent workflowsは設計上、人間による承認ループなしに実行される。プロンプトが曖昧であったり、ツール定義が過度な権限を持っていたり、エージェントが目標を誤解したりすれば、人間の介入が可能になる前に意図しないアクションが実行される可能性がある。

-

リスク分類2——ネットワーク分離:* SageMaker private connectivityはフォールバック接続パスを排除する。VPCエンドポイント、セキュリティグループ、またはIAMポリシーの設定ミスは、代替ルートなしにトレーニング失敗を引き起こし、サイレント失敗(ジョブが無期限にハング)またはデータアクセスエラーを招く可能性がある。

-

リスク分類3——運用可視性:* 両機能は新たな障害モードをもたらす。適切な監視とアラートがなければ、ダウンストリーム影響が明らかになるまでチームは障害を検出できない(SLA未達、データ損失、コンプライアンス違反)。

-

自律実行の緩和:* (1)各エージェントワークフローに対して明示的なツール権限を定義し、各権限の根拠を文書化し、四半期ごとにレビューする。(2)データ修正、リソース削除、外部API呼び出しなどのハイリスクアクションに対して人間による承認ゲートを実装する。(3)実行制限(最大リトライ回数、タイムアウト閾値)を確立し、エージェントの暴走を防止する。(4)異常なツール呼び出しパターンや繰り返される失敗に対してエージェント動作を監視する。(5)障害が発生した場合のフォレンジック分析のためにすべてのエージェントアクションの監査ログを保持する。

-

ネットワーク分離の緩和:* (1)本番環境への展開前に非本番環境でVPCエンドポイントポリシーを検証する。(2)合成データを使用してトレーニングジョブをテストし、機密データを使用する前に接続性を確認する。(3)トレーニングジョブのタイムアウトとリトライ制限を実装し、ジョブが予想期間を超過した場合にアラートを発行する。(4)VPCエンドポイントメトリクス(接続数、データ転送)の異常を監視する。(5)ランブックで予想されるネットワーク動作と障害モードを文書化する。

-

運用可視性の緩和:* (1)ワークフロー実行とトレーニングジョブメトリクスを追跡するCloudWatchダッシュボードを確立する。(2)ワークフロー失敗、トレーニングジョブタイムアウト、異常な動作パターンに対するアラームを設定する。(3)エージェントアクションとネットワークイベントの一元化されたログを実装する。(4)メトリクスとアラート頻度の週次レビューを実施する。(5)観察された障害モードに基づいてランブックを更新する。

採用ロードマップと次のアクション

段階的な採用は運用リスクを軽減し、スケーリング前にチームが専門知識を開発することを可能にする。

-

採用原則:* 組織はこれらの機能を段階的に採用し、低リスクのユースケースから始めて、測定された成功に基づいて拡大すべきである。自律型システムの急速で組織全体への採用は、対応する専門知識開発なしに運用リスクをもたらす。

-

採用根拠:* 段階的なロールアウトにより、チームは以下を実現できる:(1)新たな障害モードを伴う運用専門知識を開発する、(2)観察された動作に基づいて監視とアラートを改善する、(3)自律実行に対する組織的信頼を構築する、(4)大規模展開前にコストとパフォーマンス影響を測定する、(5)制御された環境で設定問題を特定し、修復する。

-

推奨12週間ロードマップ:*

-

第1~2週(計画とベースライン):* (1)Bedrockワークフローとも SageMaker private connectivityの両方の成功メトリクスを定義する。(2)現在の状態のベースライン測定を確立する(実行時間、コスト、セキュリティ監査スコープ)。(3)パイロット段階の候補ワークフローとトレーニングジョブを特定する。(4)現在のアーキテクチャと運用手順を文書化する。

-

第3~4週(Bedrockパイロット):* (1)非重要プロセスを自動化する1つのBedrockワークフローを実装する(例:内部ドキュメント検索、定期レポート生成)。(2)ワークフロー実行の監視とアラートを確立する。(3)実行時間、成功率、コスト、運用影響を測定する。(4)学習した教訓と設定決定を文書化する。

-

第5~6週(SageMakerパイロット):* (1)1つの非機密トレーニングジョブに対してプライベート接続を実装する。(2)VPC設定とネットワーク接続を検証する。(3)トレーニングジョブ期間、データ転送コスト、パフォーマンス影響を測定する。(4)ネットワーク設定とトラブルシューティング手順を文書化する。

-

第7~10週(測定と改善):* (1)パイロットメトリクスの週次レビューを実施する。(2)パイロット結果をベースラインと比較する。(3)設定最適化または運用改善を特定する。(4)観察された動作に基づいて監視とアラートを改善する。(5)学習した教訓に基づいてランブックと運用手順を更新する。

-

第11~12週(拡大計画):* (1)パイロット結果とコスト便益分析を分析する。(2)本番環境への展開のための追加ワークフローとトレーニングジョブを特定する。(3)タイムラインとリソース要件を含むQ1拡大ロードマップを開発する。(4)拡大段階の利害関係者承認と予算配分を取得する。

-

今週の即座のアクション:* (1)関連する利害関係者(MLエンジニア、DevOps、セキュリティ、コンプライアンス)との計画会議をスケジュールする。(2)成功メトリクスとベースライン測定アプローチを定義する。(3)パイロット段階の候補ワークフローとトレーニングジョブを特定する。(4)ロードマップ実行と週次測定レビューの所有権を割り当てる。(5)ベースラインリファレンスとして現在のアーキテクチャと運用手順を文書化する。

Bedrock Agent Workflows: 外部オーケストレーションなしの自律型タスクオーケストレーション

Amazon Bedrock agent workflowsは、単一のマネージドサービス内での多段階の自律型タスク実行を可能にする。外部オーケストレーション(Lambda、Step Functions)を必要とする以前の実装とは異なり、ワークフローはタスクチェーニング、エラーハンドリング、ツール呼び出しをネイティブに組み込む。

何が変わったのか

-

以前のアプローチ:* 多段階プロセスは外部状態管理を必要とした。

-

Bedrock APIを介してLLMを呼び出す → 出力を解析 → ツールを呼び出す → 状態を保存 → LLMを再度呼び出す → 繰り返す

-

各ステップは遅延(遷移ごとに100~500ms)、エラー表面積(状態破損、コンテキスト喪失)、エンジニアリングオーバーヘッド(カスタムリトライロジック、監視)をもたらした。

-

現在のアプローチ:* ワークフローはオーケストレーションを内部で管理する。

-

ワークフローステップを一度定義 → エージェントが自律的に実行 → 組み込みリトライロジックとエラーハンドリング → 単一の可観測性ポイント。

- 図8:自律型システムのリスク・マトリックスと軽減戦略*

具体的なワークフロー例

-

ユースケース:* カスタマーサポートチケット自動化

-

以前の実装(5つのLambda関数 + Step Functions状態マシン):*

- Lambda 1: チケット分類 → DynamoDB書き込み

- Lambda 2: ドキュメント取得 → S3クエリ

- Lambda 3: 応答生成 → Bedrock API呼び出し

- Lambda 4: コンプライアンスチェック → ポリシーデータベースクエリ

- Lambda 5: 人間にルーティングまたはチケットをクローズ

-

推定コスト:* 実行ごと$0.0015(5つのLambda呼び出し × $0.0000002 + Step Functions状態遷移 × $0.000025)

-

推定遅延:* 3~8秒(コールドスタートと状態遷移を含む)

-

障害モード:* 状態破損、ステップ間のコンテキスト喪失、タイムアウトカスケード

-

新しい実装(単一のBedrockワークフロー):*

エージェントがチケットを受け取る →

[分類] → [ドキュメント取得] → [応答ドラフト] →

[コンプライアンスチェック] → [ルーティングまたはクローズ]

(すべて単一のワークフロー実行内)- 推定コスト:* 実行ごと$0.0008(ツール使用を伴う単一のBedrock呼び出し)

- 推定遅延:* 1~3秒(状態遷移なし)

- 障害モード:* 削減された表面積、一時的な障害に対する組み込みリトライ

実装チェックリスト

Bedrockワークフローを本番環境に展開する前に:

-

エージェント権限を明示的に定義する

- ツールアクセスを最初は読み取り専用操作に制限する

- 状態変更アクション(データベース書き込み、削除、外部API呼び出し)に対して人間による承認を要求する

- IAMポリシーを使用して最小権限ツールアクセスを実装する

-

可観測性を確立する

- すべてのワークフロー実行に対してCloudWatch Logsを有効にする

- ダッシュボードを作成して追跡する:実行期間、成功率、ツール呼び出し数、実行ごとのコスト

- 失敗、タイムアウト(>60秒)、または異常なリトライパターンに対するアラートを設定する

-

障害シナリオをテストする

- ツール障害をシミュレートする(APIタイムアウト、権限エラー)

- ツールが予期しないデータを返す場合のエージェント動作を検証する

- ワークフローが実行中に失敗した場合のロールバック手順を検証する

-

非重要プロセスでパイロットを実施する

- 顧客向け自動化の前に内部ワークフロー(ドキュメント検索、レポート生成)から始める

- 既存システムと並行して2週間実行し、パフォーマンスギャップを測定する

- 成功メトリクスが検証された後にのみ拡大する

リスク: ガードレールなしの自律実行

-

リスク:* プロンプトが曖昧であったり、ツール定義が過度な権限を持っていたりすれば、エージェントは意図しないアクションを実行する可能性がある。

-

例:* 「データベースパフォーマンスを最適化する」というタスクを与えられたエージェントが、これを人間の承認なしに未使用テーブルを削除することと解釈し、データ損失を引き起こす。

-

緩和:*

-

明示的なツール制約を定義する(例:「スキーマへの読み取り専用アクセス、DROPコマンドは実行できない」)

-

ハイリスクアクションに対して承認ゲートを実装する

-

ツール説明を使用してエージェント推論をガイドする(例:「このツールは未使用テーブルをリストします。削除しません」)

-

異常なツール組み合わせや繰り返される失敗に対してエージェント動作を監視する

SageMaker Private Connectivity: インターネット露出なしのセキュアなモデルトレーニング

SageMakerのプライベート接続機能により、トレーニングジョブとノートブックはVPC境界内で完全に動作できる。トレーニングインスタンスはVPCエンドポイント経由でのみ内部S3バケットとECRレジストリに接続する——インターネットゲートウェイやNATゲートウェイは不要である。

具体例: ヘルスケアモデルトレーニング

-

シナリオ:* ヘルスケアプロバイダーがHIPAA保護患者記録に対して診断モデルをトレーニングする。

-

以前の実装:*

-

データはS3に保存され、保存時に暗号化される

-

トレーニングジョブはPyTorch/TensorFlowダウンロードのためにインターネットアクセスを必要とする

-

NATゲートウェイはすべてのエグレストラフィックをパブリックIPを通じてルーティングする

-

コンプライアンス監査は以下を必要とする:ネットワーク図、NATゲートウェイログ、エグレスフィルタリングルール、データレジデンシー認証

-

監査スコープ: セキュリティレビューの40時間以上

-

新しい実装(プライベート接続):*

-

データはS3に保存され、保存時に暗号化される

-

トレーニングジョブはVPCエンドポイント経由で内部S3バケットとECRレジストリのみに接続する

-

インターネットゲートウェイやNATゲートウェイなし

-

コンプライアンス監査は以下を必要とする:VPCエンドポイントポリシー、セキュリティグループルール、データレジデンシー認証

-

監査スコープ: 8~10時間のセキュリティレビュー

-

コスト比較:*

-

以前: $0.045/時間(NATゲートウェイ) + $0.04/GBデータ転送 = 約$50/月 + データコスト

-

新規: $7.20/月(VPCエンドポイント) + 最小限のデータ転送 = 約$8/月

-

節約: トレーニングジョブごと約$42/月

リスク: 設定ミスによるサイレント失敗

-

リスク:* VPC設定が設定ミスされた場合(セキュリティグループルール、エンドポイントポリシー、ルートテーブル)、トレーニングジョブは無期限にハングする可能性がある。

-

例:* トレーニングジョブは設定ミスされたエンドポイントポリシーのためにS3バケットに到達できない。ジョブは12時間後にタイムアウトし、計算リソースを浪費し、モデル展開を遅延させる。

-

緩和:*

-

合成データを使用して非本番環境でVPC設定をテストする

-

トレーニングジョブのタイムアウト制限を実装する(例:典型的なジョブの場合4時間)

-

予想期間を超過するトレーニングジョブに対してCloudWatchアラームを設定する

-

VPC Flow Logsを有効にして接続性の問題を診断する

-

ランブックで予想されるネットワーク動作(エンドポイントポリシー、セキュリティグループルール)を文書化する

測定フレームワーク

定量的な影響を測定することで、これらの投資がエンジニアリング努力と予算配分を正当化することを保証する。

Bedrockワークフロー: 追跡するメトリクス

| メトリクス | ベースライン | ターゲット | 測定方法 |

|---|---|---|---|

| 実行時間 | 4~8秒(外部オーケストレーション) | 1~3秒 | CloudWatch Logs、ワークフロー実行履歴 |

| 成功率 | 95%(手動リトライ付き) | 98%以上 | CloudWatch Logs、エラー追跡 |

| 実行ごとのコスト | $0.0015(5つのLambda + Step Functions) | $0.0008(単一Bedrock呼び出し) | AWS Cost Explorer、ワークフロー別追跡 |

| 手動介入率 | 10~15%(失敗したハンドオフ) | 2%未満 | チケットシステム、エスカレーションログ |

| ダウンストリーム影響 | 4時間のチケット解決時間 | 45分の解決時間 | サポートシステムメトリクス |

SageMaker Private Connectivity: 追跡するメトリクス

| メトリクス | ベースライン | ターゲット | 測定方法 |

|---|---|---|---|

| トレーニング時間 | 2時間(NATゲートウェイ付き) | 1.8~2.1時間(プライベート接続) | SageMakerトレーニングジョブログ |

| ネットワークコスト | $50/月(NATゲートウェイ + データ転送) | $8/月(VPCエンドポイント) | AWS Cost Explorer |

| コンプライアンス監査スコープ | 40時間以上 | 8~10時間 | 監査ドキュメンテーション、セキュリティレビューログ |

| 新しいデータセットのコンプライアンス達成時間 | 2~3週間(手動レビュー) | 3~5日(自動検証) | コンプライアンス追跡システム |

測定頻度

- 日次: 実行メトリクス、コスト異常に対するCloudWatchダッシュボード

- 週次: 集計成功率、トランザクションごとのコスト、パフォーマンストレンド

- 月次: ビジネス影響評価(顧客満足度、運用効率)、ROI計算

移行計画: 12週間採用ロードマップ

第1~2週: ベースラインと計画

- Bedrockワークフロー: 現在のオーケストレーションスタックを監査し、自動化の候補となる3~5つのワークフローを特定する

- SageMaker private connectivity: トレーニングアーキテクチャを監査し、接続性またはコンプライアンスの懸念により制限されているデータセットを特定する

- 成果物: ベースラインメトリクスドキュメント、候補ユースケース、成功基準

第3~4週: パイロット展開(Bedrock)

- 内部プロセス(ドキュメント検索、レポート生成)にBedrockワークフローを展開する

- 実行メトリクスのCloudWatchダッシュボードを確立する

- ベースラインパフォーマンスデータを収集する(実行時間、成功率、コスト)

- 成果物: パイロットワークフロー展開、ベースラインメトリクス収集

第5~6週: パイロット展開(SageMaker)

- 非機密トレーニングジョブにSageMaker private connectivityを展開する

- 合成データを使用してVPC設定をテストする

- ベースラインパフォーマンスデータを収集する(トレーニング時間、コスト、ネットワーク遅延)

- 成果物: パイロットトレーニングジョブ展開、ベースラインメトリクス収集

第7~10週: 測定と改善

- パイロットメトリクスの週次レビューを実施する

- パイロットパフォーマンスをベースラインと比較する

- ボトルネックまたは予期しないコストを特定する

- Bedrockエージェントプロンプトとツール定義を改善する

- SageMaker VPC設定とエンドポイントポリシーを改善する

- セキュリティとコンプライアンスレビューを実施する

- 成果物: 改善された設定、パフォーマンス分析、リスク評価

第11~12週: 拡大計画とQ1ロールアウト

- パイロット成功に基づいてBedrockワークフローを追加プロセスに拡大する

- 制限されたデータセットをSageMaker private connectivityに移行する計画を立てる

- 学習した教訓を文書化し、ランブックを更新する

- Q1の予算とリソースを配分する

- 成果物: Q1採用ロードマップ、チームトレーニング計画、予算配分

成功基準

- Bedrockワークフロー: 実行時間を40~60%削減、手動介入率2%未満、8週間以内のポジティブなROI

- SageMaker private connectivity: ネットワークコストを50%以上削減、コンプライアンス監査スコープ10時間未満、ゼロのデータレジデンシー違反

- 組織: 自律型システムに対するチームの信頼、一般的な障害モードのドキュメント化されたランブック、利害関係者の承認

Bedrock Agent Workflows: 自律的タスク・オーケストレーションをインフラストラクチャとして

Amazon Bedrock agent workflowsは、段階間の手動介入なしに複数ステップの自律的タスク実行を可能にする。これは単一プロンプト相互作用から、推論し適応し複雑な環境全体で実行可能な永続的で目標指向型のエージェントへの本質的な転換を示している。

-

パラダイムシフト:* 従来のBedrock実装はモデルをステートレス関数として扱った。プロンプトを送信し、出力を受け取り、オーケストレーションを外部で管理する。Agent workflowsはこのモデルを反転させる。エージェントはあなたのインフラストラクチャの能動的参加者となり、数十のステップにわたってコンテキストを維持し、条件付きでツールを呼び出し、障害から回復し、中間結果に基づいて適応することが可能になる。これはアドバイスを求めて呼び出すコンサルタントを持つことと、成果を所有する従業員を持つことの違いである。

-

主張:* Agent workflowsは、逐次的なAPI呼び出しまたは人的ハンドオフと比較して、反復的で複数段階のプロセスの運用オーバーヘッドを40~60%削減し、同時に従来は大規模では不可能だった新しいクラスの自律的意思決定を可能にする。

-

根拠:* 従来の実装ではモデル出力をチェーンするために外部オーケストレーション(Lambda、Step Functions)が必要だった。これはレイテンシ(各ハンドオフは100~500msを追加)、エラー表面積(各統合ポイントは障害モード)、エンジニアリング複雑性(チームはオーケストレーションロジックを書いて保守する必要がある)をもたらした。WorkflowsはこのロジックをネイティブにBedrock実行時に埋め込む。さらに重要なことに、エージェントはツール呼び出し全体で推論でき、失敗したステップを修正されたアプローチで再試行でき、中間結果に基づいて適応できるようになった。すべてこれは再プロンプトや人的介入なしに実行される。これにより、従来のオーケストレーションで構築するには禁止的に高価または複雑なワークフローが可能になる。

-

具体例:* カスタマーサポートチームがエージェントワークフローをデプロイする。(1)ドメイン固有の分類法を使用して受信チケットを分類し、(2)関連するドキュメントと過去のケースを取得し、(3)顧客コンテキストに合わせた応答を作成し、(4)コンプライアンスポリシーと規制要件に対してチェックし、(5)信頼度が閾値以下の場合または機密データが関係する場合は人的エージェントにエスカレートする。従来、これは5つの個別のLambda関数、手動の状態管理、各段階でのエラーハンドリング、複雑な再試行ロジックを必要とした。今はそれが組み込みエラーハンドリング、コンテキスト永続性、適応的ルーティングを備えた単一のワークフローとして実行される。エージェントはエスカレーションから学習することもできる。人的介入が必要な問題のパターンを特定し、その意思決定境界を時間とともに改善する。

-

隣接する機会:* Agent workflowsが成熟するにつれて、それらは組織学習のプラットフォームになる。カスタマーサポートを処理するエージェントは新興製品の問題を特定できる。調達を管理するエージェントはサプライヤーリスクパターンを表面化できる。コンプライアンスワークフローをオーケストレートするエージェントは規制トレンドにフラグを立てることができる。自律的ワークフローからのデータ排気物があなたの組織の早期警告システムになる。

-

実行可能な含意:* 現在のプロセス自動化スタックを直ちに監査する。3つ以上の逐次ステップ、手動承認ゲート、または人的ハンドオフを必要とするワークフローを特定する。以下の候補を優先する。(1)頻繁に実行される(毎日以上)、(2)予測可能なパターンに従う、(3)明確な成功/失敗基準を持つ、(4)機密でない決定を含む。今月Bedrockで1つの候補ワークフローをプロトタイプ化する。現在週2~4時間の人的時間を必要とするワークフローを目指す。実行時間、エラー率、実行あたりのコスト、下流への影響(例えば、顧客満足度、解決までの時間)を現在のオーケストレーション方法と比較して測定する。このベースラインを使用してQ1での広範な採用を正当化する。最も重要なことは、自動化されると、モデルトレーニングまたはプロセス改善にフィードバックできる洞察を生成できるワークフローを特定することである。

SageMaker Private Connectivity: セキュアなモデルトレーニングを競争優位として

SageMakerのプライベート接続機能により、トレーニングジョブとノートブックはVPC境界内で完全に動作でき、モデル開発のためのインターネットゲートウェイ依存性を排除する。これは企業が最も機密で価値のあるデータでトレーニングすることを妨げてきた重大な制約を取り除く。

-

戦略的含意:* データレジデンシーとセキュリティは企業AI採用の主要な障壁だった。独自のデータセット(顧客取引履歴、医療記録、製造テレメトリ、サプライチェーンデータ)を持つ組織は以下の間で選択を強制されてきた。(1)サニタイズされた、より価値の低いデータでモデルをトレーニングする、(2)規制とコンプライアンスリスクを受け入れる、または(3)高価なカスタムインフラストラクチャを構築する。プライベート接続はこの偽りの選択を排除する。それは機密データを負債から競争資産に変換する。

-

主張:* プライベート接続はセキュリティコンプライアンスオーバーヘッドを60~80%削減し、アーキテクチャ的な回避策なしに制限されたデータセットでのトレーニングを可能にし、同時に競合他社が容易に複製できない独自のモデル開発を解き放つ。

-

根拠:* ヘルスケア、金融、政府機関は厳格なデータレジデンシー要件(HIPAA、GDPR、SOX、FedRAMP)に直面している。従来のSageMaker実装は以下のいずれかを必要とした。(1)出力フィルタリング付きNATゲートウェイ(複雑、高価、単一障害点を作成)、(2)特定のAWSサービス用のVPCエンドポイント(各サービスに対して手動設定が必要)、または(3)分離された環境へのデータレプリケーション(データの陳腐化を導入、ストレージコストを増加、コンプライアンス複雑性を作成)。プライベート接続はこれらの懸念を単一の設定オプションに統合する。トレーニングインスタンスはVPCエンドポイント経由で内部S3バケットとECRレジストリにのみ接続する。データは決してパブリックAWSインフラストラクチャを通過しない。コンプライアンス監査は現在、より少ないネットワーク図、セキュリティレビュー、例外承認を必要とする。さらに重要なことに、組織は現在、最も価値のある機密データ(競合他社がアクセスできないデータ)でモデルをトレーニングできる。これは耐久性のある競争優位を作成する。

-

具体例:* ヘルスケアプロバイダーが10年間にわたる200万人の患者のHIPAA保護患者記録でディアグノスティックモデルをトレーニングする。プライベート接続により、データは決して組織のVPCを離れない。トレーニングインスタンスは脱識別患者データを含む内部S3バケットと独自のトレーニングコードを含むECRレジストリにのみ接続する。コンプライアンス監査は現在、単一のネットワーク図と1つのセキュリティレビューを必要とし、従来の15ページの例外リクエストと四半期監査と比較される。さらに重要なことに、組織は競合他社がアクセスできない縦断的患者データでモデルをトレーニングでき、本当に差別化されたディアグノスティック機能を作成できる。

-

ホワイトスペース:* より多くの組織がプライベートデータでモデルをトレーニングするにつれて、モデル自体が独自資産になる。10年間の患者データでトレーニングされたヘルスケア組織のディアグノスティックモデルは、パブリックデータセットでトレーニングされた汎用モデルとは根本的に異なる。独自の取引パターンでトレーニングされた金融機関の不正検出モデルは、汎用モデルを桁違いに上回る。プライベート接続はコンプライアンス問題を解決するだけではない。それは新しいカテゴリーの競争優位を可能にする。独自データから導出された独自インテリジェンス。

-

実行可能な含意:* 今週、ML パイプライン全体にわたって包括的なデータレジデンシー監査を実施する。現在制限されている、手動承認を必要とする、またはコンプライアンス懸念のため分離された環境に保存されているデータセットを特定する。各データセットについて、以下を推定する。(1)このデータでモデルをトレーニングすることのビジネス価値(例えば、改善されたディアグノスティック精度、不正検出、サプライチェーン最適化)、(2)コンプライアンス回避策の現在のコスト、(3)プライベート接続を実装するためのタイムライン。最も高い価値で最も制限されたデータセットから始める。本番環境以外の環境から始めてネットワーク設定、パフォーマンス影響、コンプライアンス態勢を検証する。トレーニング時間、データ転送コスト、セキュリティ監査スコープ削減、新しいデータセットのコンプライアンスまでの時間を測定する。最も重要なことに、アクセス可能になると、モデルトレーニング用に独自の競争優位を生成できるデータセットを特定する。

実装と運用パターン:自律的インテリジェンスのための構築

これらの機能をデプロイするには、既存のDevOpsとMLインフラストラクチャとの思慮深い統合が必要である。これは「スイッチを切る」シナリオではない。それはアーキテクチャ進化である。

-

主張:* 成功した採用は、分離された機能有効化ではなく、IAMポリシー、ネットワーキング、監視、CI/CDパイプライン全体にわたる調整された変更を必要とする。これらを個別のイニシアティブとして扱う組織は運用混乱に直面する。調整する組織は指数関数的価値を解き放つ。

-

根拠:* Bedrock workflowsとSageMaker private connectivityは、従来のアーキテクチャが必要としなかった新しい運用表面を導入する。チームは以下を定義する必要がある。(1)エージェントワークフロー監視とロギング(健全なエージェントはどのように見えるか。異常な行動は何を構成するか)、(2)プライベートトレーニング用のVPCエンドポイントポリシー(トレーニングインスタンスはどのサービスにアクセスできるか。モデルレジストリまたは外部APIについてはどうか)、(3)自律的エージェント実行のコスト配分(エージェント駆動コストをビジネスユニットにどのようにチャージバックするか)、(4)ワークフローが実行中に失敗した場合のロールバック手順(ブラストラディウスは何か。どのように回復するか)、(5)エージェントツールアクセスのセキュリティ境界(エージェントはどのリソースを修正できるか。どれが読み取り専用か)。

-

具体例:* 組織がBedrock workflowsを有効にするが、可観測性が不足している。エージェントは自律的に実行を開始する。ワークフローが失敗すると、チームはどのステップが失敗したか、なぜ失敗したか、またはエージェントが失敗する前に何のアクションを取ったかについて可視性がない。彼らは顧客メールを作成することになっていたワークフローが代わりに人的レビューなしでメールを直接送信したことを発見する。同時に、彼らはSageMaker private connectivityを有効にするが、セキュリティグループルールを誤設定し、トレーニングジョブが無期限にハングする。彼らは誤設定を発見する前に200 GPU時間を浪費する。どちらの障害も壊滅的ではないが、両方とも適切な運用計画で防止可能である。

-

隣接する機会:* エージェントワークフロー用の可観測性を構築するにつれて、エージェント学習と適応のためのインフラストラクチャを作成している。エージェント決定、ツール呼び出し、結果のログはエージェントパフォーマンス改善のためのトレーニングデータになる。VPCエンドポイントポリシーとセキュリティ設定は、組織全体でプライベートトレーニングをスケーリングするためのテンプレートになる。今行う運用作業は、大規模での自律的インテリジェンスの基盤になる。

-

実行可能な含意:* 本番環境へのデプロイ前に、クロスファンクショナルワーキンググループ(MLエンジニア、DevOps、セキュリティ、コンプライアンス、ファイナンス)を確立する。以下を定義する。(1)エージェントワークフロー実行メトリクス用のCloudWatchダッシュボード(期間、成功率、実行あたりのコスト、ツール呼び出しパターン)、(2)データ分類スキームとセキュリティ要件に合わせたVPCエンドポイントポリシー、(3)ワークフロー障害、トレーニングジョブタイムアウト、または異常なエージェント行動の自動アラート、(4)一般的な障害モード用のランブック(エージェント再試行ループ、VPCエンドポイント混雑、トレーニングジョブハング)、(5)エージェント実行とプライベートトレーニング用のコスト配分モデル、(6)新しいエージェントワークフローまたはツール統合のセキュリティレビュー手順。これらをデプロイメントチェックリストに含める。最も重要なことに、運用データがモデル改善とアーキテクチャ決定に情報を与えるフィードバックループを確立する。

測定と次のアクション:自律的インテリジェンスの定量化

影響を定量化することは、これらの投資がエンジニアリング努力と予算配分を正当化することを保証する。測定がなければ、本当の改善を移動するボトルネックから区別することはできない。

-

主張:* 組織は採用を3つの次元に対して測定すべきである。運用効率(時間、手動努力)、トランザクションあたりのコスト(すべてのインフラストラクチャコストを含む)、セキュリティ態勢改善(コンプライアンススコープ、監査時間、データアクセス可能性)。3つすべてを測定することによってのみ、スケーリングについて情報に基づいた決定を下すことができる。

-

根拠:* Bedrock workflowsは手動ハンドオフを削減するが、エージェントが冗長であるか頻繁に再試行する場合、呼び出しあたりのコストを増加させる可能性がある。SageMaker private connectivityはセキュリティを改善するが、VPCエンドポイントが混雑している場合またはVPC内でのデータ転送が遅い場合、トレーニング時間を増加させる可能性がある。ベースラインメトリクスがなければ、チームは本当の改善を移動するボトルネックから区別することはできない。彼らは実際に価値のある機能を放棄するか、実際に有害な機能をスケーリングする可能性がある。

-

具体例:* チームはBedrock workflowsがカスタマーサポートチケット解決時間を4時間から45分に削減することを測定する。90%の改善。しかし、彼らはエージェント再試行がAPI コストを12%増加させ、人的エスカレーション率が8%増加することを発見する(エージェントはエッジケースで人間より保守的であるため)。ネット利益(より高速な解決、より高い顧客満足度、削減された人的作業負荷)はコスト増加とエスカレーション率増加を上回るが、測定がなければ、彼らは機能を時期尚早に放棄するか、トレードオフを理解せずにスケーリングする可能性がある。

-

隣接する機会:* エージェントパフォーマンスを測定するにつれて、継続的改善のためのデータ基盤を作成している。どのワークフローが成功し、どれが失敗し、なぜかについてのメトリクスはモデル再トレーニングとプロンプト最適化への入力になる。コストデータはリソース配分決定に情報を与える。セキュリティメトリクスはコンプライアンス態勢を検証する。測定は単なる説明責任ではない。それは自律的システムが時間とともに改善することを可能にするフィードバックループである。

-

実行可能な含意:* デプロイ前に成功メトリクスを定義する。スケーリング後まで待たない。Bedrock workflowsの場合、実行時間(対ベースライン手動プロセス)、成功率(エスカレーションなしの初回成功)、ワークフロー実行あたりのコスト、人的エスカレーション率、下流ビジネス影響(顧客満足度、チケット解決時間、該当する場合は収益影響)を追跡する。SageMaker private connectivityの場合、トレーニング時間(対パブリック接続を使用したベースライン)、データ転送コスト、セキュリティ監査スコープ削減(監査あたり節約された時間)、新しいデータセットのコンプライアンスまでの時間、モデルパフォーマンス(プライベートデータでのトレーニングはモデル品質を改善するか)を測定する。今週ベースラインを確立する。次の4週間にわたって週次で測定する。メトリクスをステークホルダーと共有して信頼を構築し、継続的投資を正当化する。

リスクと緩和戦略:自律システムのためのガードレール

自律システムとプライベートネットワーキングは、従来のインフラストラクチャが提示しない新種の運用リスクをもたらす。これらのリスクは管理可能だが、それは事前の予測があってこそだ。

-

主張:* Bedrockエージェントワークフローは、プロンプトが曖昧であれば、ツール定義が過度な権限を持っていれば、またはエージェントが適切なガードレールを欠いていれば、意図しないアクションを実行する可能性がある。SageMakerプライベート接続は、VPC設定が誤設定されていれば訓練失敗を引き起こし、適切に監視されなければセキュリティの死角を生み出す。

-

根拠:* エージェントは設計上、人間による事前承認なしに動作する。エージェントが目標を誤解釈したり、危険なツール(データベース削除、決済処理、顧客コミュニケーションなど)へのアクセスを持ったり、適切な信頼度閾値を欠いたりすれば、人間が介入する前に害をもたらす可能性がある。同様に、プライベート接続はフォールバックルートを排除する。セキュリティグループやエンドポイントの誤設定は、訓練ジョブの失敗やハング状態を静かに引き起こす。さらに、プライベート接続はセキュリティの死角を生み出す可能性がある。VPCトラフィックを監視していなければ、データ流出や不正アクセスの試みを検知できないかもしれない。

-

具体例:* エージェントワークフローに「データベースパフォーマンスを最適化する」というタスクが与えられた。これを人間の承認なしに未使用テーブルを削除することと解釈し、データ損失を引き起こす。別のシナリオでは、プライベートVPC内の訓練ジョブが誤設定されたエンドポイントポリシーのため、S3バケットに到達できず、12時間後にタイムアウトし、100 GPU時間を無駄にして、モデルデプロイを遅延させる。あるいは、顧客コミュニケーションツールへのアクセスを持つエージェントが人間のレビューなしに顧客にメールを送信し、コンプライアンス要件に違反する。

-

隣接する機会:* エージェントワークフロー用のガードレールを構築する際、あなたは大規模な自律システムのためのセキュリティとガバナンスフレームワークを確立している。ツール権限モデルは将来のエージェントデプロイメントのテンプレートとなる。監視とアラートのパターンは異常な振る舞いを検知するための基盤となる。今あなたが行うリスク緩和作業は、自律インテリジェンスのためのセキュリティインフラストラクチャとなる。

-

実行可能な含意:* 本番環境へのデプロイ前にガードレールを実装する。(1)Bedrockエージェント用に明示的なツール権限を定義する。最小権限アクセスを使用し、読み取り専用ツールと書き込みツールを分離し、高リスクアクション(削除、外部通信、金融取引)には人間の承認を要求する。(2)信頼度閾値を実装する。エージェントは信頼度が定義された閾値を下回る場合、人間にエスカレートすべきである。(3)本番環境へのデプロイ前に、合成データを使用した非本番環境でVPC設定をテストする。(4)訓練ジョブのタイムアウトと再試行制限を実装する。ジョブが予想される期間を超える場合、アラートを設定する。(5)異常なエージェント動作(過度な再試行、通常のパターン外のツール呼び出し、エスカレーション率の急上昇)に対する監視アラートを確立する。(6)プライベートVPC用のネットワーク監視を実装する。異常なデータ転送パターンや不正アクセスの試みを検知する。(7)新しいエージェントワークフローまたはツール統合に対するセキュリティレビュー手順を確立する。最も重要なことは、エージェントワークフローを任意の自律システムと同じように扱うことだ。適切な監視、監視、およびセーフガードを伴って。

- 図10:自動化による効果測定 - 手動プロセスとの比較(相対値)*

- 図2:Bedrock Agent Workflows の実行フロー例(カスタマーサポート)*

- 図11:Bedrock Agent Workflows のインフラストラクチャ層での位置付け*

- 図4:SageMaker Private Connectivity のネットワークアーキテクチャ(データソース:AWS Service Architecture)*