AWS Weekly Roundup: AWS Lambda for .NET 10、AWS Client VPN Quickstart、Best of AWS re:Invent、その他(2026年1月12日)

決議を達成可能なマイルストーンに根ざす

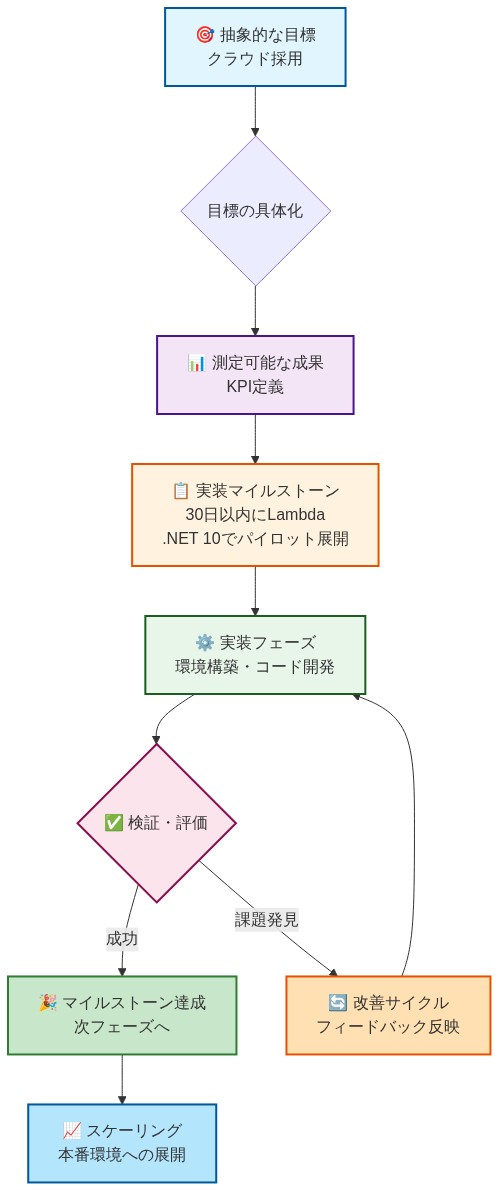

クラウド導入の成功は、抽象的な野心ではなく具体的で測定可能な成果に紐付けられるとき初めて現実化する。利用可能なツールに決議をマッピングするチームは、より迅速に実行し、進捗を客観的に測定できる。今週の発表—Lambda for .NET 10、Client VPN quickstart、re:Inventパターン—は、実装の摩擦を軽減する具体的な機能を示している。

-

事例:* レガシー.NETアプリケーションの移行を決議したチームは、.NET 10を使用してLambdaをすぐにパイロット運用でき、以前のランタイムと比較してデプロイメントの複雑性を削減できる。これにより測定可能な最初のマイルストーンが生まれる—30日以内に非本番ワークロードをLambdaにデプロイすること。

-

アクション:* 2026年の3つの具体的なクラウド成果を文書化する。例えば、デプロイメント時間を40%削減する、分散チームのセキュアなリモートアクセスを実現する、インフラストラクチャコストを25%削減するなど。各成果を今週の発表に整合させ、所有者を割り当て、2月のチェックポイントをスケジュールする。

- 図2:クラウド目標の具体化フレームワーク - 抽象から実行へ(解像度の高い目標設定プロセス)*

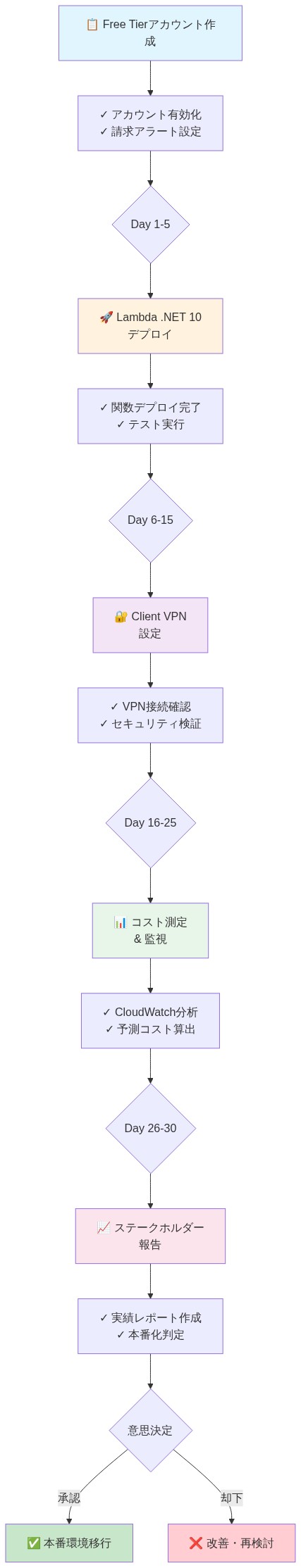

AWS Free Tierを活用したリスク回避型の実験

AWS Free Tierは200ドルのクレジットと12ヶ月間のコアサービスへの無料アクセスを提供し、実践的な学習とProof of Conceptの作業への財務的障壁を排除する。これにより調達の遅延が解消され、本番環境へのコミットメント前に仮説を検証できる。

-

事例:* 開発チームは.NET 10を使用してLambda関数をプロビジョニングし、Client VPNをセキュアなリモートアクセス用に構成し、2週間のパイロットを完全に無料クレジット内で実行できる。結果は、本番予算とエンジニアリング能力を割り当てるかどうかを判断するための情報となる。

-

アクション:* 技術リーダーを指定して、今週中にFree Tierアカウントを作成させる。30日間のパイロットを設計する—サンプル.NETアプリケーションをLambdaにデプロイし、チームアクセス用にVPNをセットアップし、コスト予測を文書化する。ステークホルダーと共有して本番投資を正当化する。

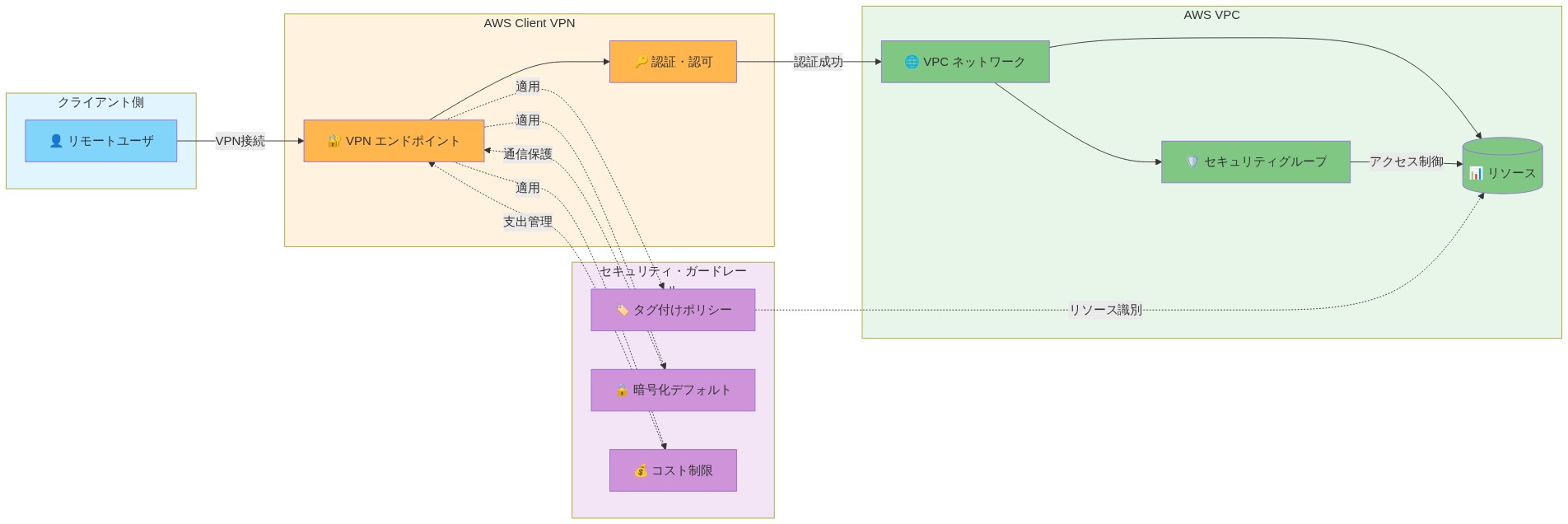

リファレンスアーキテクチャとガードレールの採用

AWS re:Invent 2025のセッションと最近の発表は、設計判断を削減し、価値実現までの時間を加速するリファレンスアーキテクチャを確立している。これらのパターンはセキュリティ、スケーラビリティ、コスト効率のベストプラクティスをエンコードしており、チームが最初の原理から設計するのではなく、検証済みのブループリントを実装できる。

-

事例:* VPNアーキテクチャを最初の原理から設計する代わりに、チームはAWS Client VPN quickstartを使用して1時間以内に本番対応の構成をデプロイできる。セキュリティグループルール、認証ポリシー、クライアント構成を含む。同様に、re:Inventサーバーレスパターンは、.NET Lambda関数をコールドスタート最適化と可観測性のために構造化する方法を示している。

-

アクション:* ユースケースに関連するre:Invent 2025セッション録画と公開ホワイトペーパーをレビューする。意図したアーキテクチャを文書化し、リファレンスパターンからの逸脱を明示的に記録し、各逸脱に対して技術的正当性を提供する。本番デプロイメント前にガードレールを実装する—コスト配分用のタグ付けポリシー、暗号化デフォルト、Lambda同時実行制限、組織の容量計画に紐付けられたVPN接続制限を含む。

- 図6:AWS Client VPNリファレンスアーキテクチャとガードレール実装ポイント*

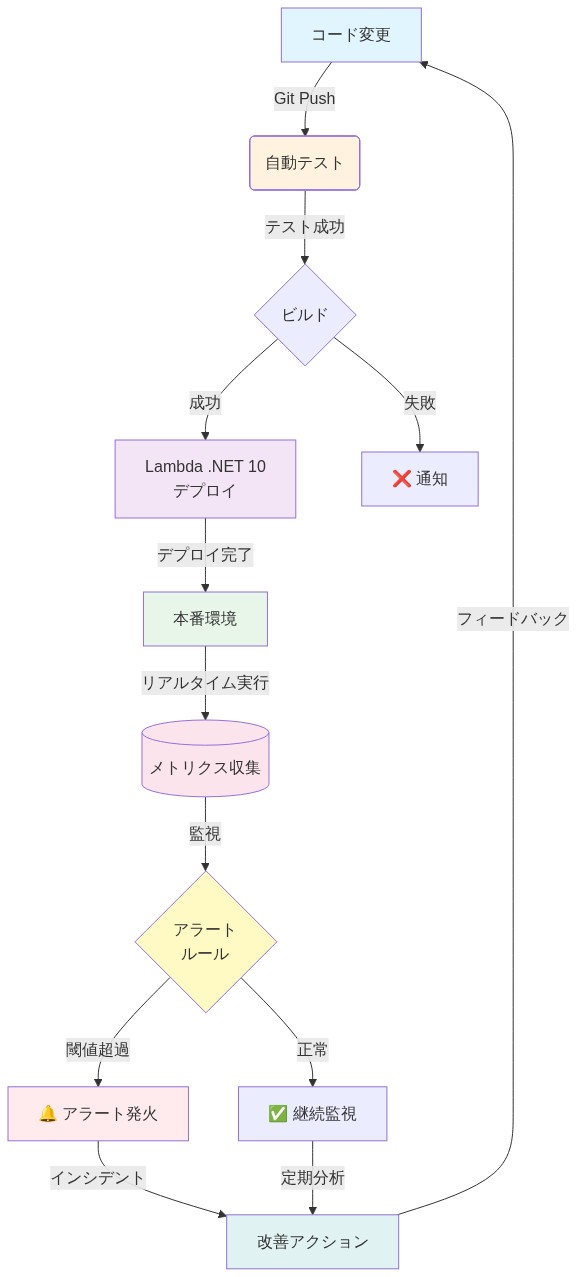

CI/CDと監視を通じた運用化

実践的な実行には、これらのテクノロジーをCI/CDパイプライン、監視システム、ランブック手順に組み込むことが必要である。.NET 10 Lambda対応とVPN接続は、分散チームのワークフローと継続的デリバリーを実現する。

-

事例:* .NET 10 Lambda関数をデプロイするチームは、AWS CodePipelineを使用したCI/CDパイプライン、コールドスタートパフォーマンスの自動テスト、呼び出しレイテンシを追跡するCloudWatchダッシュボードを確立する。Client VPNアクセスは接続失敗と不正なアクセス試行について監視される。

-

アクション:* .NET Lambda関数のデプロイメント手順を定義する。ロールバック戦略を含める。VPNトラブルシューティング用のランブックを作成する。Lambda エラー率、期間、スロットリングについてCloudWatchアラームを確立する。本番トラフィック前にフェイルオーバーシナリオをテストする。

週次レビューを通じた進捗測定

成功には決議目標に紐付けられた定量的メトリクスが必要である。週次測定サイクルは迅速なコース修正とステークホルダーコミュニケーションを可能にし、問題が拡大する前に検出する。

-

事例:* 第1週:パイロットLambda関数をデプロイ、コールドスタートレイテンシを測定。第2週:Client VPN経由でチームをオンボード、接続成功率を追跡。第3週:コストをベースラインと比較、最適化機会を特定。第4週:経営陣に結果を提示。

-

アクション:* Lambdaメトリクス、VPN利用率、コストを表示する共有ダッシュボードを作成する。ステークホルダーとの週次レビューをスケジュールする。決定とアクションアイテムを文書化する。観察されたパターンに基づいてリソース配分を調整する。

リスク特定と軽減

新しいテクノロジーの採用は、運用上、セキュリティ上、財務上のリスクをもたらす。プロアクティブな軽減は、コストのかかる障害を防ぎ、チームの信頼を構築する。

-

事例:* 本番環境前に実際の依存関係を使用してLambda関数をテストする。VPN セキュリティグループを実装して、特定のリソースへのアクセスを制限する。Lambda コスト アラートを月間予算の50%と80%に設定する。VPN構成のセキュリティレビュープロセスを確立する。

-

アクション:* Lambda、VPN、サポートサービスの潜在的な障害モードを文書化する。軽減所有者を割り当てる。本番前セキュリティレビューを実施する。コストガードレールとエスカレーション手順を確立する。本番カットオーバー前にディザスタリカバリドリルを実行する。

次のステップ:構造化された実装

今週の発表を運用化するには、段階的なアクションが必要である—Free Tierアカウントを確立し、リファレンスアーキテクチャを実装し、運用手順を構築し、進捗を測定し、リスクを軽減する。成功は、クラウド導入を明確なマイルストーンを持つ構造化されたプロジェクトとして扱うことに依存している。

- 即座のアクション:*

- 今週中にプロジェクトリーダーを指定する

- Free Tierアカウントを作成し、2週間以内にパイロットワークロードをデプロイする

- ターゲットアーキテクチャとガードレールを文書化する

- 週次測定とレビューのケイデンスを確立する

- 本番デプロイメント前にリスクを特定して軽減する

- 2月15日までにステークホルダーに進捗を提示してQ1計画を知らせる

1月の決議とクラウド変革目標

効果的なクラウド導入には、戦略的目標を抽象的な野心ではなく具体的で測定可能な機能に根ざすことが必要である。今週のAWS発表—.NET 10のLambdaランタイム対応、Client VPN quickstartテンプレート、AWS re:Invent 2025の検証済みパターン—は、2026年のインフラストラクチャロードマップを確立するチームに対して具体的な技術的基盤を提供している。

-

基本的な仮定:* クラウド導入目標を個別の利用可能なサービスにマッピングする組織は、一般化された現代化目標を追求する組織と比較して、より高速な実行速度を達成し、客観的な進捗測定を可能にする。

-

支持する根拠:* Lambda for .NET 10は.NETアプリケーションのランタイム互換性制約を排除する。Client VPN quickstartはデプロイメントの複雑性を数時間から数分に削減する。re:Inventセッションコンテンツは、AWSの顧客デプロイメント全体で検証されたアーキテクチャパターンをエンコードしている。これらの具体的な機能に決議を整合させるチームは、測定可能な第1四半期マイルストーンを確立できる。

-

説明的シナリオ:* 「レガシー.NETアプリケーションをサーバーレスに移行する」という2026年の目標を持つチームは、以下によってこれを運用化できる—(1) 2026年1月31日までに.NET 10ランタイムを使用して非本番.NETワークロードをLambdaにデプロイする、(2) コールドスタートレイテンシと呼び出しあたりのコストを測定する、(3) 結果を現在のオンプレミスまたはIaaSベースラインと比較する、(4) 結果を使用して本番移行シーケンスを知らせる。

-

規定されたアクション:* 2026年の3つの具体的で定量化可能なクラウド成果を文書化する—例えば、アプリケーションデプロイメントサイクル時間を40%削減する、VPNアプライアンスなしでセキュアなリモートチームアクセスを実現する、インフラストラクチャ運用コストを25%削減するなど—そして各成果を今週発表された対応するAWSサービスにマッピングする。エグゼクティブ所有権を割り当て、2月15日のチェックポイントレビューを確立する。

AWS Free Tierとリスク回避型の実験

AWS Free Tierは200ドルのプロモーショナルクレジットと、コアサービス(Lambda、VPC、CloudWatch、その他)への12ヶ月間の無料アクセスを提供し、本番予算配分なしでProof of Conceptの作業のための境界付きサンドボックス環境を作成する。

-

基本的な仮定:* 実践的な実験への財務的障壁は、アーキテクチャ検証を遅延させ、意思決定を先延ばしにする。Free Tierは、AWS予算権限が限定されているチームに対してこの制約を排除する。

-

支持する根拠:* 無料クレジット上でのProof of Conceptの作業により、チームは技術的仮定を検証できる—例えば、.NET 10 Lambdaのパフォーマンスがアプリケーション要件を満たすかどうか、またはClient VPNが分散チームアクセスに適切なスループットを提供するかどうか—本番リソースをコミットする前に。これにより調達サイクルが短縮され、アーキテクチャ決定に対する組織的信頼が構築される。

-

説明的シナリオ:* 開発チームは.NET 10ランタイムを使用してLambda関数をプロビジョニングし、セキュアなチームアクセス用にClient VPNを構成し、2週間のパイロットを完全に無料クレジット内で実行する。パイロット結果—測定されたレイテンシ、エラー率、予測される月間コストを含む—は、本番予算とエンジニアリング能力を割り当てるかどうかを判断するための情報となる。

-

規定されたアクション:* 技術リーダーを指定して、今週中にFree Tier AWSアカウントを確立させる。30日間のパイロットプロジェクトを設計する—代表的な.NETアプリケーションをLambdaにデプロイし、チームアクセス用にClient VPNを構成し、パフォーマンスとコストメトリクスを測定し、結果を文書化する。2月1日までにステークホルダーに結果を提示して、本番投資決定を知らせる。

リファレンスアーキテクチャとガードレール

AWS re:Invent 2025セッションと公開されたquickstartテンプレートは、設計判断を削減し、デプロイメントタイムラインを加速するリファレンスアーキテクチャを確立している。これらのパターンは、AWSの顧客実装全体で検証されたセキュリティ、スケーラビリティ、コスト効率のベストプラクティスをエンコードしている。

-

基本的な仮定:* リファレンスアーキテクチャは検証済みのブループリントを提供することで価値実現までの時間を削減し、カスタム設計アーキテクチャと比較して設計の手直しとセキュリティの誤設定を削減する。

-

支持する根拠:* re:Inventコンテンツには、サーバーレスアプリケーション設計、ハイブリッドネットワーク接続、マルチリージョンデプロイメントの文書化されたパターンが含まれている。Client VPN quickstartテンプレートはセキュアなネットワークアクセス用のInfrastructure as Codeテンプレートを提供する。.NET 10 Lambdaの例は、コールドスタート期間を最小化し、CloudWatchとの統合を示す慣用的なコードパターンを示している。これらのパターンを採用するチームは、アーキテクチャの手直しと運用上の問題を削減する。

-

説明的シナリオ:* VPNアーキテクチャを最初の原理から設計する代わりに、チームはAWS Client VPN quickstartを使用して、セキュリティグループルール、認証ポリシー、クライアント構成を含む本番対応の構成を1時間以内にデプロイする。同様に、re:Inventサーバーレスパターンは、.NET Lambda関数をコールドスタート期間を最小化し、可観測性のためにCloudWatchと統合するために構造化する方法を示している。

-

規定されたアクション:* ターゲットユースケースに関連するre:Invent 2025セッション録画と公開ホワイトペーパーをレビューする。意図したアーキテクチャを文書化し、リファレンスパターンからの逸脱を明示的に記録し、各逸脱に対して技術的正当性を提供する。本番デプロイメント前にガードレールを実装する—コスト配分用のタグ付けポリシー、保存時の暗号化と転送中の暗号化のデフォルト、Lambda同時実行制限、組織の容量計画に紐付けられたVPN接続制限を含む。

実装と運用パターン

技術機能のデプロイメントには、継続的インテグレーション/継続的デプロイメント(CI/CD)パイプライン、可観測性計測、インシデント対応手順を通じた運用化が必要である。.NET 10 Lambda対応とClient VPN接続は、分散チームのワークフローと自動デプロイメント実践を実現する。

-

基本的な仮定:* 運用準備—監視、アラート、インシデント対応手順の存在として定義される—技術機能が信頼できるビジネス成果に変換されるかどうかを決定する。

-

支持する根拠:* 対応する監視、アラート、ランブック手順なしでLambda関数またはVPN接続をデプロイすることは、運用サポート債を作成し、インシデント中の平均復旧時間(MTTR)を増加させる。チームは、スケールで確実に運用するために、自動テスト、ロールバック機能を備えたデプロイメントパイプライン、オンコール手順を必要とする。

-

説明的シナリオ:* .NET 10 Lambda関数をデプロイするチームは以下を確立する—(1) 自動ユニットおよび統合テストを備えたAWS CodePipelineを使用したCI/CDパイプライン、(2) 呼び出しレイテンシ、エラー率、スロットリングイベントを追跡するCloudWatchダッシュボード、(3) アプリケーションSLA要件に整合したLambda予約同時実行設定、(4) 失敗した認証試行または接続ドロップのアラート付きClient VPN接続監視、(5) 一般的な障害シナリオ(例えば、Lambdaタイムアウト、VPN認証失敗)のための文書化されたランブック。

-

規定されたアクション:* .NET Lambda関数のデプロイメント手順を定義する。デプロイ前テスト要件、カナリアデプロイメント戦略、ロールバック決定基準を含める。VPNトラブルシューティング用のランブックを作成する。診断コマンドとエスカレーション手順を含める。Lambda エラー率(閾値:5分間あたり1%以上)、期間パーセンタイル(p99レイテンシ)、スロットリングイベントについてCloudWatchアラームを確立する。本番トラフィック移行前にフェイルオーバーとディザスタリカバリドリルを実施する。

測定と検証サイクル

述べられた決議目標に紐付けられた定量的メトリクスは、仮定の迅速な検証とコース修正を可能にする。週次測定サイクルは、新興の問題または最適化機会の早期シグナルを提供する。

-

基本的な仮定:* 週次測定とレビューサイクルは、月次または四半期ごとのレビューケイデンスと比較して、より高速な意思決定とステークホルダーコミュニケーションを可能にする。

-

支持する根拠:* 月次または四半期ごとのレビューは、新興の運用上の問題を見落とし、是正措置を先延ばしにする。Lambda呼び出しパターン、エラー率、VPN接続成功率、インフラストラクチャコストを追跡する週次ダッシュボードは、問題(例えば、予期しないLambdaスロットリング、VPN認証失敗)または機会(例えば、コールドスタート最適化、コスト削減)の早期シグナルを提供する。

-

説明的シナリオ:* 第1週:パイロットLambda関数をデプロイ、コールドスタートレイテンシを測定(目標:.NET 10で500ms以下)。第2週:Client VPN経由で分散チームをオンボード、接続成功率を追跡(目標:99.5%以上)。第3週:インフラストラクチャコストをベースラインと比較、最適化機会を特定。第4週:経営陣に結果を提示し、本番移行の推奨事項を提示。

-

規定されたアクション:* 以下を表示する共有ダッシュボードを作成する—Lambda呼び出し数、エラー率、期間パーセンタイル(p50、p95、p99)、推定月間コスト、VPN接続数、認証成功率、データ転送量、ベースラインと比較したインフラストラクチャコスト傾向。ステークホルダーとの週次30分レビューをスケジュールする。決定とアクションアイテムを文書化する。観察されたパターンに基づいてリソース配分を調整する。異常(例えば、週間比で20%以上のコスト増加)を24時間以内にエスカレートする。

結論と段階的実装計画

本週の発表を実装に移すには段階的な実行が必要である。フリーティアアカウントの確立、参照アーキテクチャの実装、運用手順の構築、測定サイクルの確立、リスク特定と軽減、移行計画。成功は、クラウド導入を曖昧な組織イニシアティブではなく、明確なマイルストーンと所有権を備えた構造化されたプロジェクトとして扱うことにかかっている。

-

重要な要点:* (1) .NET 10 Lambda対応とClient VPN クイックスタートは技術的デプロイメント摩擦を軽減する。(2) re:Invent 2025のパターンは検証済みのアーキテクチャブループリントを提供する。(3) AWS フリーティアクレジットはリスク無しのプルーフオブコンセプト作業を可能にする。(4) 運用準備態勢と週次測定が、技術的能力をビジネス成果に変換するかどうかを決定する。

-

指定される次のアクション:* (1) 1月15日までにエグゼクティブスポンサーシップを備えたプロジェクトリーダーを指定する。(2) フリーティアAWSアカウントを作成し、代表的な.NETワークロードをLambdaにデプロイする(2週間以内)。(3) ターゲットアーキテクチャを文書化し、参照パターンからの逸脱を明示的に記録する。(4) 本番環境デプロイメント前にガードレール(タグ付け、暗号化、コスト制限)を確立する。(5) 週次測定ダッシュボードを作成し、ステークホルダーレビューをスケジュールする。(6) リスク軽減戦略を特定し文書化する。(7) 2月15日までにステークホルダーにパイロット結果と本番環境移行計画を提示し、Q1のリソース配分とエンジニアリングロードマップに情報を提供する。

測定と次のアクション

週次測定サイクルは迅速なコース修正を可能にする。月次または四半期ごとのレビューは新興の問題を見落とし、意思決定を4~12週間遅延させる。

-

なぜこれが重要か:* 2週目に検出されたLambdaコストスパイクは月末前に対処できる。月末レビューで検出された場合、既に500~2,000ドルのコストが発生している。週次測定は10倍高速な対応を可能にする。

-

実行可能性チェック:* CloudWatchダッシュボードはリアルタイムで更新される。追加ツールは不要である。

-

推奨アプローチ:*

- 表1:クラウド変革の主要リスクと軽減策*

週次測定サイクル

| 週 | メトリクス | ターゲット | 未達時のアクション |

|---|---|---|---|

| 1 | Lambdaコールドスタート遅延 | <2秒 | メモリ割り当てを増加。コード最適化の機会をレビュー |

| 1 | VPN接続成功率 | >99% | セキュリティグループ/証明書の問題をトラブルシューティング |

| 2 | Lambdaエラー率 | <1% | ログをレビュー。根本原因を特定。修正をデプロイ |

| 2 | VPNユーザー採用 | ターゲットチームの80% | トレーニングを増加。アクセス障壁を除去 |

| 3 | 予想月次Lambdaコスト | <$100 | 呼び出しパターンを最適化。可能な場合メモリを削減 |

| 3 | VPNデータ転送 | <50 GB/月 | データ流出をチェック。クライアント側キャッシュを最適化 |

| 4 | デプロイメント頻度 | 週2回以上 | CI/CDボトルネックを特定。手動ステップを自動化 |

| 4 | インシデント対応時間 | <30分 | ランブックをレビュー。アラート機能を改善 |

ダッシュボードテンプレート

-

Lambdaメトリクス:*

-

呼び出し(日次トレンド、7日間ローリング平均)

-

期間(p50、p95、p99パーセンタイル)

-

エラー率(呼び出しの%)

-

スロットリングイベント(カウント、トレンド)

-

推定月次コスト(現在の使用状況に基づく)

-

VPNメトリクス:*

-

アクティブな接続(現在、ピーク、平均)

-

接続成功率(%)

-

データ転送(GB/日、トレンド)

-

認証失敗(カウント、トレンド)

-

ビジネスメトリクス:*

-

デプロイメント時間(コミットから本番環境までの分数)

-

インシデント解決時間(分)

-

トランザクションあたりのコスト(Lambdaコスト/呼び出し数)

週次レビュー会議(30分)

- メトリクスをレビュー: 閾値超過または懸念される傾向を特定する。

- 根本原因分析: メトリクスがターゲットを逃した場合、理由を調査する。

- アクション項目: 各アクションに所有者と期限を割り当てる。

- ステークホルダー更新: 2026年の目標に向けた進捗を伝達する。

-

具体例:*

-

2週目の発見:Lambdaエラー率2.5%(ターゲット:<1%)

-

根本原因:コードコミットで導入された新しい依存関係が呼び出しの10%でタイムアウトを引き起こした。

-

アクション:コミットをリバート。依存関係の読み込みを最適化。再デプロイ。

-

所有者:シニアエンジニア。期限:当日終了。

-

ステークホルダー更新:「パフォーマンス低下を特定し解決。エラー率は0.2%に戻った。」

-

リスクフラグ:* アクション項目のないメトリクスはノイズになる。メトリクスがターゲットを逃した場合、即座に所有者と期限を割り当てる。1週間以内にアクションが取られない場合、リーダーシップにエスカレートする。

リスクと軽減戦略

新しいテクノロジーの採用は運用上、セキュリティ上、財務上のリスクをもたらす。プロアクティブな軽減は高額な障害を防ぎ、チームの信頼を構築する。

- なぜこれが重要か:* 本番環境で発見されたLambda互換性の問題は4~8時間のインシデント対応と潜在的な顧客への影響をもたらす。テストで発見された場合、30分で済み、顧客への影響はゼロである。

リスク登録

| リスク | 確率 | 影響 | 軽減 |

|---|---|---|---|

| .NET 10 Lambdaレガシー依存関係との非互換性 | 中 | 高 | 本番環境前にステージングですべての依存関係をテスト。ロールバック計画を維持 |

| VPN設定ミスが内部ネットワークを露出 | 低 | 重大 | 本番環境前にセキュリティレビューを実施。最小権限アクセスを実装。VPNログを有効化 |

| Lambdaコストが予算を超過 | 高 | 中 | CloudWatchアラームを予算の50%と80%に設定。コスト制限を実装。呼び出しパターンを週次監視 |

| コールドスタート遅延がSLAを超過 | 中 | 高 | パイロットでコールドスタートを測定。必要に応じて予約済み同時実行性をプロビジョニング。コードを最適化(依存関係注入、ネイティブAOT) |

| VPN接続障害がチームを中断 | 中 | 中 | フェイルオーバーシナリオをテスト。トラブルシューティングランブックを文書化。代替アクセス方法(踏み台ホスト)を維持 |

| ピーク負荷時のLambda関数タイムアウト | 中 | 高 | 予想ピークトラフィックでロードテスト。適切なタイムアウトを設定。サーキットブレーカーパターンを実装 |

| 不十分なCloudWatch監視が問題を遅く明らかにする | 高 | 中 | すべての重要メトリクスのアラートを定義。週次でアラート機能をテスト。オンコール体制を確立 |

軽減アクション

- .NET 10 Lambda互換性のため:*

- 本番環境前にLambda .NET 10ランタイムですべてのNuGet依存関係をテストする。

- テスト済みバージョンを文書化する互換性マトリックスを作成する。

- ロールバック計画を維持する(前のLambdaバージョン、EC2フォールバック)。

- 本番環境トラフィック前に問題をキャッチするための2週間のパイロット期間を確立する。

- VPNセキュリティのため:*

- 本番環境前にInfoSecチームとセキュリティレビューを実施する。

- 最小権限アクセスを実装:VPNユーザーを特定のリソース(セキュリティグループ、サブネット)に制限する。

- VPNログをCloudWatchに有効化。認証失敗>10/時間でアラート。

- VPN証明書を四半期ごとにローテーション。可能な場合ローテーションを自動化する。

- VPN障害時の代替アクセス方法(踏み台ホスト、AWS Systems Manager Session Manager)を維持する。

- Lambdaコスト制御のため:*

- CloudWatchアラームを$50(月次$100予算の50%)と$80(80%)に設定する。

- Lambda予約済み同時実行性を実装し、暴走スケーリングを防止する。

- コストを週次レビュー。最も消費する関数を特定する。

- 観察されたパターンに基づいてコードとメモリ割り当てを最適化する。

- AWS Budgetsで厳密な予算制限を設定。超過時に通知を受け取る。

- コールドスタート遅延のため:*

- パイロットでコールドスタート遅延を測定する(ターゲット:<2秒)。

- コールドスタートがSLAを超過する場合、以下を実装する:

- 依存関係注入(初期化オーバーヘッドを削減)

- ネイティブAOTコンパイル(JITコンパイル時間を削減)

- 予約済み同時実行性(Lambdaをウォーム状態に保つ)

- ランブックにコールドスタートパフォーマンスを文書化。ステークホルダーとのSLA期待を設定する。

- VPN信頼性のため:*

- 月次でVPNフェイルオーバーシナリオをテストする(エンドポイント障害をシミュレート。ユーザーが再接続できることを確認)。

- 代替アクセス方法として踏み台ホストまたはAWS Systems Manager Session Managerを維持する。

- VPNトラブルシューティングランブックを文書化。四半期ごとにテストする。

- VPN接続成功率を週次監視。<99%の場合アラート。

- Lambdaタイムアウトのため:*

1月の決議をインフラストラクチャ変革の触媒として

新年は単なるカレンダーの切り替え以上の意味を持つ。それは知識労働者が技術的な未来をいかに構築するかという根本的な転換を示唆している。クラウド導入をチェックボックスとして扱うのではなく、この瞬間を、三つの収束する能力が組織の可能性を根本的に再構築する変曲点として考えるべきだろう。

-

テーゼ:* 2026年1月は稀有な整合を表している。.NET 10 Lambda対応、Client VPN自動化、re:Inventの集合的知性が、チームがいかに構築、デプロイ、運用するかを根本的に再構築する窓を開く。今、決定的に行動するチームは、アプリケーション速度とインフラストラクチャ弾性における10年間の競争優位性を自らのものにする。

-

なぜこれが重要か:* この収束は偶然ではない。.NET 10のLambda統合はランタイム断片化の終焉を示唆している。既存の.NET投資はリライトなしでサーバーレスで実行される。Client VPN クイックスタートは分散型ファーストアーキテクチャの最後の摩擦点を排除する。re:Inventのパターンは3年間の本番環境での学習を反復可能なブループリントに符号化する。これらが一体となって、レガシー近代化とクラウドネイティブイノベーション間の従来の障壁を溶解させる。

-

即座の機会:* 2026年の決議を抽象的な「クラウド変革」目標ではなく、これらの特定の能力にマッピングするチームは、競合他社より3~5倍高速に実行する。違いはテクノロジーではなく、決定力である。「.NETアプリケーションを近代化する」と決議するチームは48時間以内にLambdaをパイロットできる。「分散型作業を可能にする」と決議するチームは1時間以内にClient VPNをデプロイできる。これらは段階的な改善ではなく、年間を通じて複合する根本的な転換である。

-

戦略的含意:* 三つの具体的な2026年成果を文書化する:(1) 新機能の本番環境までの時間を週から日に短縮、(2) VPN複雑性なしでチームがどこからでも作業できるようにする、(3) 固定計算をイベント駆動型消費にシフトさせてインフラストラクチャコストを削減。エグゼクティブスポンサーを指定する。これらはIT イニシアティブではなく、ビジネス変革のレバーである。

フリーティアをイノベーション研究室として

AWS フリーティア($200クレジット + 12ヶ月のコアサービスアクセス)はしばしば学習ツールとして軽視される。これを再構成すべきだ。それは、実験が採用を駆動するというAWSの$200億の賭けであり、組織はこの非対称性を無慈悲に利用すべきである。

-

再構成:* フリーティアはコスト削減についてではなく、アイデアから検証までの最後の組織的摩擦点を除去することについてである。2026年に勝つチームは、建築的仮説を四半期ではなく数時間でテストできるチームである。

-

なぜこれが速度を解き放つか:* 従来の調達サイクル(予算承認、ベンダー評価、パイロット計画)は技術的作業が始まる前に60~90日の遅延を生み出す。フリーティアはこれをゼロに縮小する。チームは.NET 10でLambda関数をプロビジョニングし、セキュアアクセスのためにClient VPNを構成し、最初の予算会議前に完全にフリークレジットで本番環境レベルのパイロットを実行できる。

-

具体的シナリオ:* 中堅の金融サービス企業が「.NETモノリスのデプロイメント摩擦を削減する」と決議する。1週目:開発者がフリーティアアカウントをスピンアップし、非重要なサービスをLambdaにデプロイする。例えば、夜間に実行されるレポート機能。2週目:チームはClient VPNを構成し、リモート開発者が内部APIに安全にアクセスできるようにする。3週目:コールドスタート遅延、呼び出しあたりのコスト、チーム生産性の向上を測定する。4週目:デプロイメントが40%高速化し、このワークロードのインフラストラクチャコストが60%削減されたことを示すビジネスケースを提示する。予算承認は自然に続く。

-

ホワイトスペース:* ほとんどの組織はフリーティアクレジットをサンドボックス学習に浪費する。代わりに、本番環境レベルのパイロットに使用し、実際のビジネスメトリクスを生成する。これはフリークレジットを「あると良い」から「意思決定証拠」に変換する。

-

今週のアクション:* 技術リーダーを指定し、フリーティアアカウントを作成し、最高影響度の2026年目標に整合した30日間のパイロットを設計させる。おもちゃプロジェクトを構築しない。ビジネスが気にかけるものを構築する。すべてのメトリクスを文書化する:デプロイメント時間、エラー率、コスト、チーム満足度。これがスケール投資のビジネスケースになる。

参照アーキテクチャを競争優位性の堀として

re:Invent 2025は数百時間のコンテンツを生成し、AWSの集合的本番環境経験を符号化している。これはマーケティング資料ではなく、世界で最も洗練された組織がスケール時にインフラストラクチャの問題をいかに解決するかの詳細なブループリントである。

-

洞察:* 参照アーキテクチャは試行錯誤の数十年を圧縮している。それらを採用するチームは、5~10年の運用成熟度を即座に獲得する。

-

何が変わったか:* 以前のAWSガイダンスはしばしば規範的だが一般的だった。2026年のre:Inventコンテンツは具体的である。「Netflixがサーバーレスワークフローをいかに構造化するか」「Airbnbがマルチリージョンフェイルオーバーをいかに管理するか」「Stripeがコールドスタートパフォーマンスをいかに最適化するか」。これらは理論的ではなく、スケール時に戦闘テストされている。

-

実践的翻訳:* Client VPN クイックスタートは単なるテンプレートではなく、AWSのセキュリティチームと数千の本番環境デプロイメントによって検証されたセキュリティアーキテクチャである。それを使用することは、VPN構成がこの集合的知性を継承することを意味する。同様に、.NET 10 Lambdaの例は、コールドスタート最適化、可観測性計装、コスト効率のための慣用的パターンを実証する。

-

隣接する機会:* ほとんどのチームは参照アーキテクチャをそのまま実装する。真の競争優位性は、各決定がなぜなされたかを理解し、特定の制約に適応させることから生じる。SaaSプラットフォームの参照アーキテクチャはマルチリージョンデプロイメントを想定するかもしれない。組織は単一リージョンコスト効率を代わりに最適化するかもしれない。トレードオフを理解することは、カーゴカルト実装ではなく意図的な選択をさせる。

-

実装アプローチ:* 各主要な2026年イニシアティブについて、関連するre:Inventセッションと参照アーキテクチャを特定する。ターゲット状態を文書化し、参照パターンからの逸脱を記録し、各逸脱を正当化する。本番環境にデプロイする前にガードレール(タグ付けポリシー、暗号化デフォルト、コスト制限、アクセス制御)を実装する。これは参照アーキテクチャを「良い例」から「強制された組織標準」に変換する。

-

測定:* 参照アーキテクチャに従う本番環境ワークロードの数を追跡する。逸脱率と逸脱のコスト/パフォーマンス影響を測定する。時間とともに、このデータは適応が改善か技術的負債かを知らせる。

運用準備態勢を実際の競争優位性として

ここに不快な真実がある。クラウド導入の失敗の80%は技術的ではなく、運用的である。チームはLambdaやVPNを監視、アラート、ランブック、インシデント対応手順なしでデプロイする。6ヶ月後、彼らはイノベーションではなく消火活動をしている。

-

再構成:* 運用準備態勢はオーバーヘッドではなく、能力と競争優位性の違いである。Lambdaをデプロイ、監視、トラブルシューティングできるチームは、運用を事後的に扱うチームより10倍の速度を獲得する。

-

「運用準備態勢」が意味するもの:* 最初の.NET 10 Lambda関数が本番環境に触れる前に、以下が必要である:(1) コールドスタートパフォーマンスとエラーハンドリングを検証する自動テスト、(2) ワンクリックデプロイメントと自動ロールバックを可能にするCI/CDパイプライン、(3) 呼び出し遅延、エラー率、スロットリング、コストを追跡するCloudWatchダッシュボード、(4) 異常でトリガーするアラートルール、(5) 一般的な障害のトラブルシューティング方法を文書化するランブック、(6) 15分以内にインシデントに対応する誰かを確保するオンコール手順。

-

Client VPNの場合:* 最初のユーザーが接続する前に、以下が必要である:(1) 特定のリソース(セキュリティグループ、サブネット)へのアクセスを制限するセキュリティグループルール、(2) 接続障害と不正アクセス試行の監視、(3) 一般的なVPN問題のトラブルシューティング方法を文書化するランブック、(4) 誰が何にいつアクセスしたかをキャプチャする監査ログ。

-

なぜこれが重要か:* 監視なしのLambda関数は時限爆弾である。それは静かに失敗し、価値を提供しながら予算を消費するかもしれない。監査ログなしのVPNはセキュリティ負債である。侵害を検出または調査できない。運用準備態勢はこれらをリスクから管理された能力に変換する。

-

具体的実装:* 1週目:LambdaメトリクスのためにCloudWatchダッシュボードとアラームを設定する。2週目:コールドスタートパフォーマンスのための自動テストを実装する。3週目:自動ロールバック付きのCI/CDパイプラインを構築する。4週目:ランブックを文書化し、障害シナリオドリルを実施する。これはオーバーヘッドではなく、信頼できる運用の基礎である。

-

複合効果:* 早期に運用準備態勢に投資するチームは指数関数的なリターンを見る。Q2までに、彼らは自信を持ってデプロイしている。Q3までに、他のチームをメンタリングしている。Q4までに、彼らはクラウド導入の組織標準保有者である。

測定をいかに意思決定インフラストラクチャとするか

測定とは虚栄心の指標ではない。迅速な方針転換と利害関係者の合意を可能にするフィードバックループの構築である。

-

原則は明白だ。* 週単位で測定していないなら、管理していないのと同じである。月次あるいは四半期ごとのレビューでは遅すぎる。その時点で既に数週間を誤った方針に費やしている。

-

何を測定するか。* .NET 10 Lambdaについては、呼び出し数、エラー率、実行時間(p50、p95、p99)、コールドスタート遅延、呼び出しあたりのコスト、トランザクションあたりのコストである。Client VPNについては、接続成功率、接続継続時間、転送データ量、ユニークユーザー数、認証失敗試行回数である。インフラストラクチャ全体については、総コスト、トランザクションあたりのコスト、デプロイメント頻度、デプロイメント所要時間、インシデント復旧の平均時間(MTTR)である。

-

ダッシュボードの構築。* これらの指標を毎日更新する共有ダッシュボードを作成する。利害関係者との30分間の週次レビューをスケジュール化する。データを用いて具体的な問いに答える。「Lambdaのコールドスタート性能は許容範囲か」「VPN採用は進んでいるか」「コストは予算に追従しているか」「デプロイメント速度のトレンドはどうか」。

-

意思決定フレームワーク。* 毎週、トレンドが悪化している指標を一つ特定する。根本原因を調査する。修正を実装する。影響を測定する。これが継続的改善の好循環を生み出す。

-

実装例のタイムライン。* 第1週:パイロットLambda関数をデプロイ、コールドスタート遅延を測定(目標:500ms未満)。第2週:Client VPN経由でチームをオンボード、接続成功率を追跡(目標:99.5%以上)。第3週:インフラストラクチャコストをベースラインと比較、最適化機会を特定(目標:20%削減)。第4週:経営陣に知見を提示、スケール展開の予算確保。

-

複利的洞察。* 週単位で測定するチームは、月単位で測定するチームより四半期あたり4倍多くの意思決定を行う。意思決定が多いほど学習は速い。学習が速いほど競争優位は明確になる。

リスク軽減を組織成熟度の指標として

新しい技術の採用は運用上、セキュリティ上、財務上のリスクをもたらす。積極的なリスク軽減は慎重さではなく、速く動きながら安全に動く成熟した組織の証である。

-

運用リスク。* .NET 10 Lambdaはレガシーライブラリとの互換性問題を引き起こす可能性がある。監視されないLambdaコストは急速に増加する。VPN設定の誤りは内部ネットワークを露出させる。コールドスタート遅延は時間に敏感なワークロードの許容閾値を超える可能性がある。

-

軽減アプローチ。* 本番環境前に実際の依存関係を用いてLambda関数をテストする。月間予算の50%および80%の時点でコストアラートを実装する。本番環境デプロイメント前にVPN設定のセキュリティレビューを実施する。現実的な負荷下でコールドスタート性能テストを実行する。

-

セキュリティリスク。* 適切な認証と認可なしのVPNアクセスはインサイダー脅威ベクトルを生み出す。過度に寛容なIAMポリシーを持つLambda関数は悪用される可能性がある。暗号化されていない転送中または保存中のデータはコンプライアンス要件に違反する。

-

軽減アプローチ。* VPNアクセスに多要素認証を実装する。Lambda実行ロールに最小権限IAMポリシーを使用する。すべてのデータストアとネットワークトラフィックに対してデフォルトで暗号化を有効にする。本番環境前のセキュリティ監査を実施する。

-

財務リスク。* 監視されないLambda呼び出しは予期しない請求を生成する。過度にサイズ設定されたVPN容量は予算を浪費する。非効率なコードパターンはコンピュート費用を増加させる。

-

軽減アプローチ。* Lambdaコストアラートを設定し、コスト配分タグを実装する。実際の使用パターンに基づいてVPN容量を適切にサイズ設定する。本番環境デプロイメント前にLambda関数の効率性をプロファイリングする。

-

具体的なリスク登録簿。* 組織に固有の潜在的な障害モード10~15個を文書化する。それぞれについて、発生可能性と影響を推定する。軽減所有者を割り当てる。軽減完了を追跡する。四半期ごとにレビューする。

-

組織的利益。* リスク軽減はクラウド採用を「何も壊れないことを願う」から「障害モードを検討し、計画を立てている」へと変える。これは利害関係者の信頼を構築し、より速い意思決定を可能にする。

2026年の変革ロードマップ

今週の発表—.NET 10 Lambdaサポート、Client VPNクイックスタート、re:Inventパターン—は孤立した機能ではない。これらは10年間の組織変革のためのインフラストラクチャである。

-

ビジョンは明確だ。* 2026年末までに、組織はクラウドネイティブな速度で運用される。新機能は数週間ではなく数時間でデプロイされる。チームはどこからでも安全に働く。インフラストラクチャコストは実際の使用に合致する。運用インシデントは数時間ではなく数分で解決される。

-

段階的実装。* 1月(今月):Free Tierアカウントを確立、パイロットをデプロイ、仮説を検証する。2月:参照アーキテクチャを実装、運用手順を構築、測定ケイデンスを確立する。3月:パイロットを本番環境にスケール、追加チームをオンボード、プロセスを洗練させる。Q2:追加ワークロードに拡張、コストを最適化、他の組織をメンタリングする。Q3-Q4:組織的標準設定者ステータスを達成、業界思想的リーダーシップを推進する。

-

重要な指標。* 2026年12月までに測定する。(1)サーバーレスにデプロイされた新機能の割合、(2)平均デプロイメント頻度(目標:日次)、(3)平均デプロイメント所要時間(目標:30分未満)、(4)トランザクションあたりのインフラストラクチャコスト(目標:40%削減)、(5)インシデント復旧の平均時間(目標:15分未満)、(6)デプロイメントプロセスに対するチーム満足度(目標:8/10以上)。

-

競争優位。* このロードマップを実行する組織は、デプロイメント速度が3~5倍速く、インフラストラクチャコストが40~60%低く、チーム満足度が劇的に高い。これらは周辺的な改善ではなく、変革的なものである。

即座に実行すべきアクション

-

今週中に。*

-

プロジェクトスポンサーと技術リーダーを指定する

-

Free Tierアカウントを作成する

-

2026年の最高インパクト目標に合致した30日間のパイロットを設計する

-

関連するre:Inventセッションと参照アーキテクチャを特定する

-

今後2週間。*

-

.NET 10を用いてLambdaにパイロットワークロードをデプロイする

-

チームアクセス用にClient VPNを設定する

-

CloudWatchモニタリングとアラートを確立する

-

ターゲットアーキテクチャと参照パターンからの逸脱を文書化する

-

2月15日までに。*

-

定量化された指標を用いてパイロット段階を完了する

-

経営陣にビジネスケースを提示する

-

スケール展開のための予算とリソース配分を確保する

-

運用手順とオンコール体制を確立する

-

賭け金は明確だ。* 2026年1月に決定的に動く組織が、次の10年間の競争環境を定義する。技術は準備できている。パターンは実証されている。唯一の変数は実行速度である。次は君たちの番だ。

- 図7:CI/CDパイプラインとモニタリング統合フロー*

- 図4:Free Tierパイロット実行タイムライン(30日間)*