SPI フラッシュ命令トレーシングを介した UART パスワード抽出

SPI フラッシュ命令トレーシングの運用化による認証情報抽出

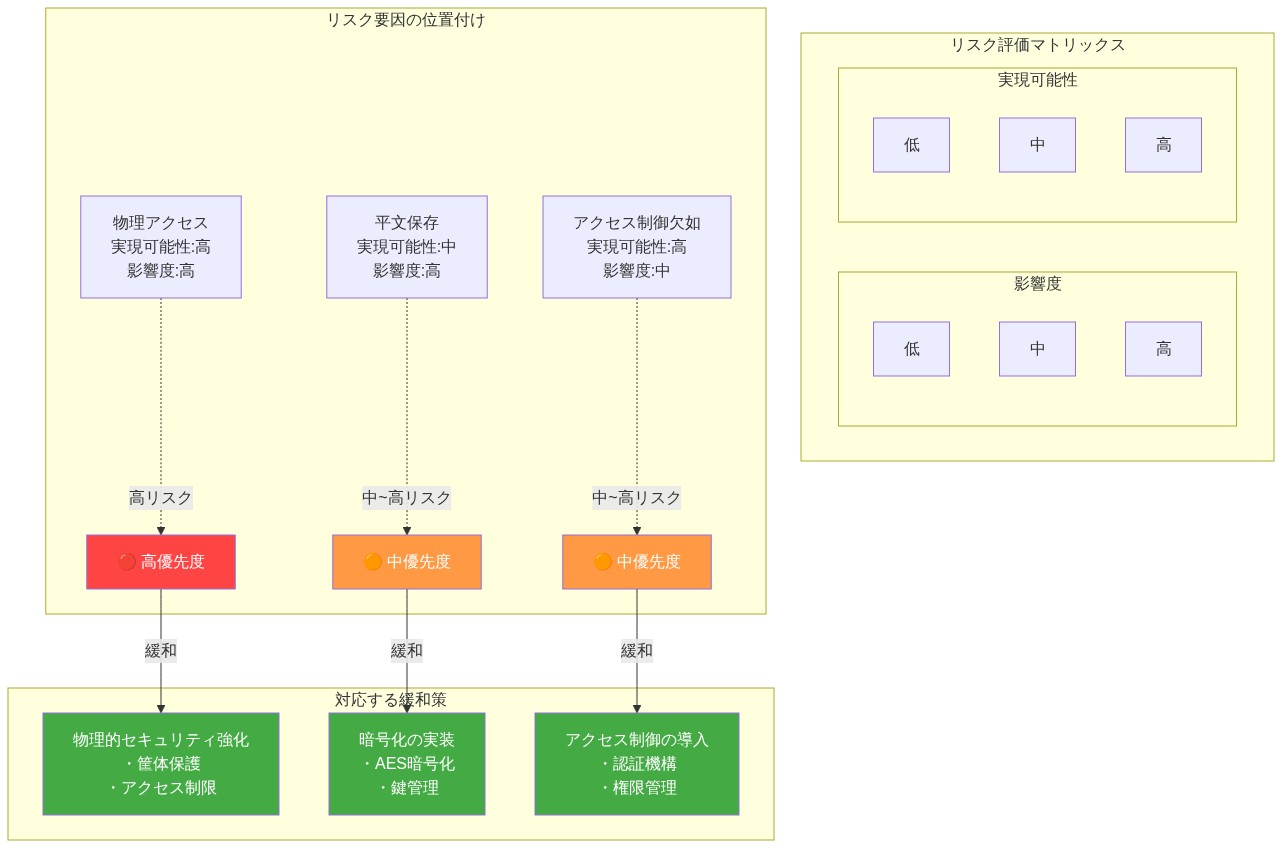

組み込みデバイス上の SPI(Serial Peripheral Interface)フラッシュメモリインターフェースは、認証情報が暗号化保護なしで保存され、SPI バスへの物理的アクセスが可能な場合、認証情報抽出の脆弱性を呈します。この技術は、一般的な設計上の仮定を悪用します。その仮定とは、UART および JTAG アクセスを制限することが認証情報の漏洩を防ぐのに十分であるというものです。この仮定は、デバイスの内部が物理的アクセスにさらされている環境では明らかに誤りです。

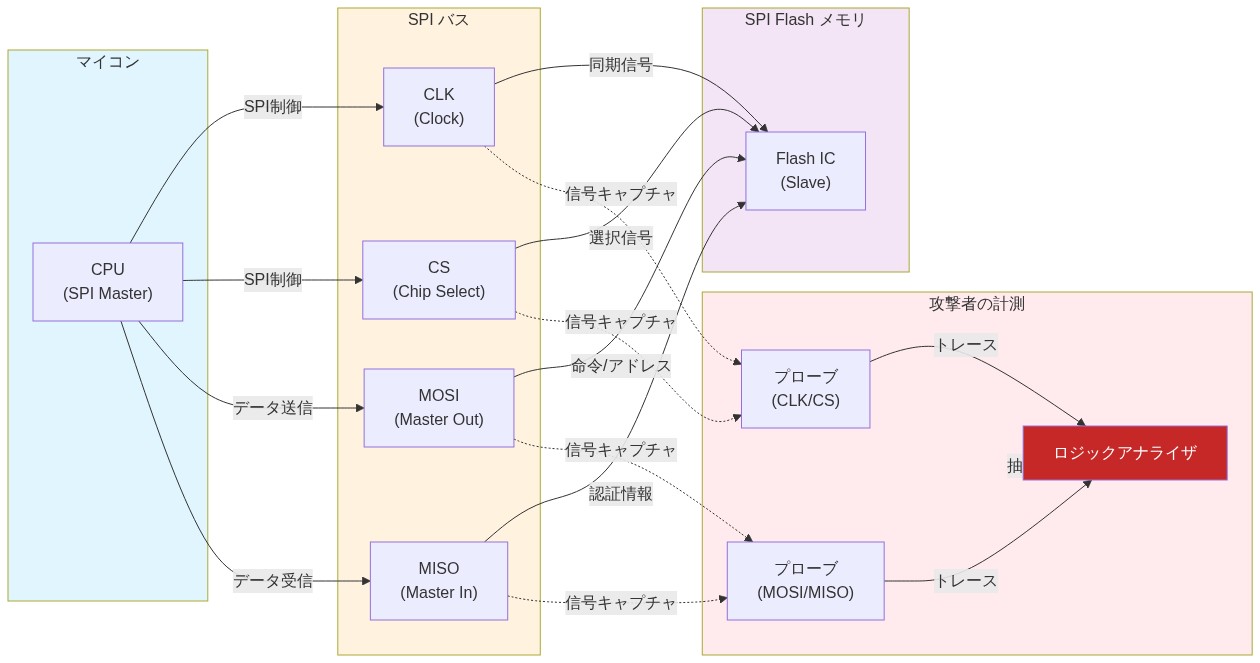

この脆弱性は、特定のアーキテクチャパターンに由来します。すなわち、認証情報をプレーンテキストで保存するか、SPI バス自体のアクセス制御に対応しないフラッシュメモリ内で弱い難読化を使用することです。ほとんどの組み込みシステムは、UART または JTAG インターフェースで認証バリアを実装していますが、これらのデバッグインターフェースなしでフラッシュメモリだけがアクセス不可能であると仮定しています。SPI トレーシングは、通常の動作中に SPI バスを直接監視することで、この仮定を回避します。ブート中またはランタイムの認証情報読み取り中にクロック、チップセレクト(CS)、およびデータラインの遷移をキャプチャすることで、攻撃者はフラッシュメモリの内容をバイト単位で再構築し、UART ログイン、API アクセス、またはファームウェア検証に使用される認証トークンを明らかにできます。

-

具体的なメカニズム:* ネットワークアプライアンスがフラッシュオフセット 0x8000 に 16 文字の UART パスワードを保存しているシナリオを考えてください。ブート中、ファームウェアは SPI READ コマンド(オペコード 0x03)を実行してこの認証情報を取得します。SPI バスに接続されたロジックアナライザーは、結果として生じる 128 ビットのデータ伝送をキャプチャします。SPI クロックは既知の周波数(通常 10~50 MHz)で動作するため、タイミングは予測可能です。複数のブートサイクルにわたって繰り返すか、通常のデバイス動作を通じて認証情報読み取りをトリガーすることで、完全なプレーンテキストパスワードがキャプチャされたビットシーケンスから現れます。

-

この攻撃の前提条件:* (1)SPI フラッシュメモリが露出したピンまたはテストポイント経由で物理的にアクセス可能である、(2)認証情報がプレーンテキストで保存されているか、リバーシブルなエンコーディングを使用している、(3)SPI バスを保護する暗号化またはアクセス制御がない、および(4)攻撃者が適切な解像度を持つロジックアナライザーまたは同様のバスキャプチャデバイスを所有している(コスト:$100~$500)。

-

実行可能な含意:* 組織は、認証情報の保存場所とエンコーディング方法を特定するためにフラッシュメモリレイアウト監査を実施する必要があります。認証情報がプレーンテキストで存在する場合、ハードウェア由来のキーを使用した保存時暗号化を実装するか、認証をセキュアエンクレーブに移行してください。レトロフィットが実用的でないレガシーデバイスの場合、物理的セキュリティ制御を実施し、ネットワークセグメンテーションと強化されたモニタリングなどの補償的制御を実装してください。

システム構造とボトルネック

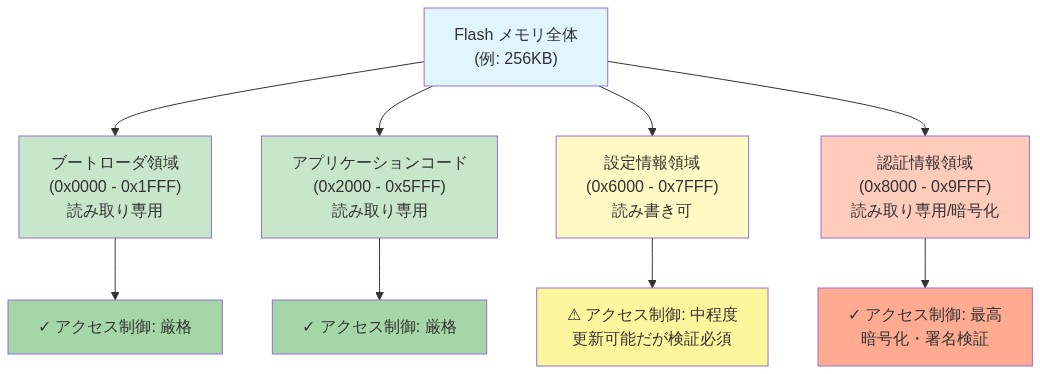

組み込みシステムは通常、フラッシュメモリを異なる領域に分割します。ファームウェア(ブートローダーとアプリケーションコード)、設定(デバイス設定)、および認証情報(認証トークン)です。これらの領域は多くの場合、暗号化による分離がなく、代わりにアドレス空間の分離に依存しています。これは直接バスアクセスに対して保護を提供しない弱い制御です。

SPI プロトコル自体は、固有の機密性メカニズムを提供しません。SPI は同期マスタースレーブバスプロトコルであり、データは MOSI(Master Out, Slave In)および MISO(Master In, Slave Out)ラインを介してシリアルに送信され、共有クロック信号によってクロックされます。これらのラインのすべてのデータは暗号化されておらず、保護されていません。フラッシュメモリコントローラーは領域ごとのアクセス制御を実装していません。SPI バスがアクセス可能になると、すべてのメモリ領域が同等に読み取り可能です。

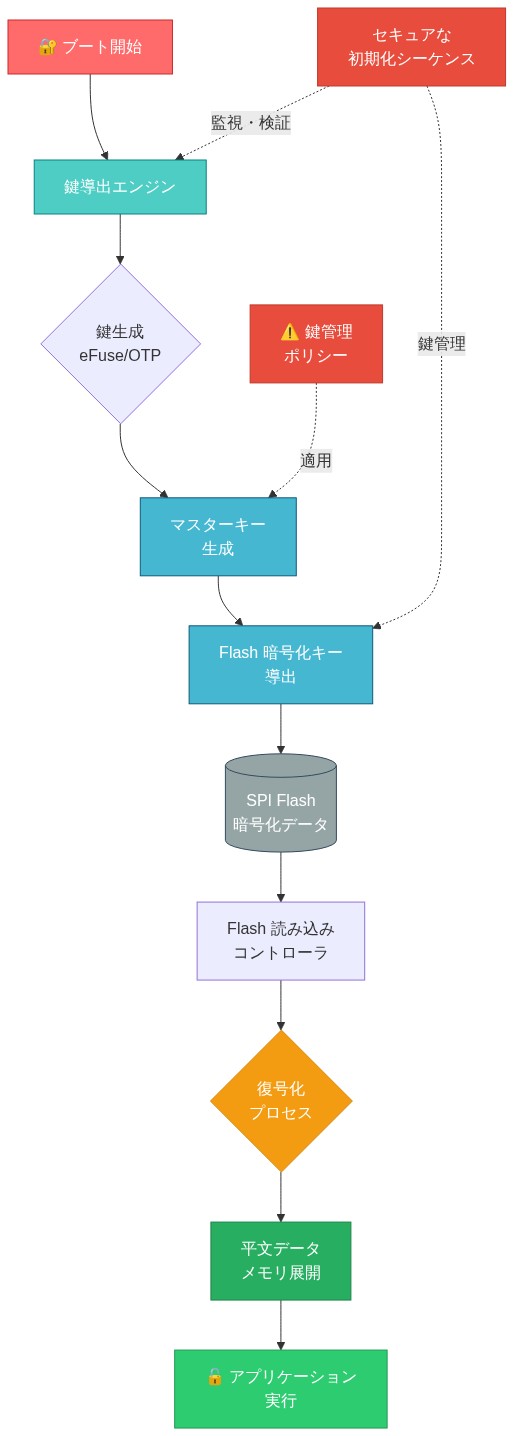

重大なボトルネックはブートシーケンスで発生します。ブートローダーは、後続のファームウェアを認証するか管理者アクセスを有効にするために、早期に認証情報を読み取る必要があります。これにより、認証情報読み取りが発生する予測可能なタイミングウィンドウが作成されます。さらに、多くの設計はセキュリティよりもブート遅延を優先し、復号化の計算オーバーヘッドを回避するためにプレーンテキストで認証情報を保存しています。暗号化された認証情報を実装するには、復号化キーをどこかに保存する必要があります。通常、セキュアエンクレーブ、ハードウェアヒューズ、またはデバイス識別子から派生させます。これは多くの設計が回避する複雑さを追加します。

-

具体的な例:* ルーターのブートローダーは、スタートアップの最初の 50 ミリ秒中にフラッシュアドレス 0x7F000 から 32 バイトの管理者パスワードを読み取ります。SPI バスは 25 MHz で動作し、320 ナノ秒ごとに 8 ビットをクロックアウトします。100 MHz のサンプリング機能を備えた $200 のロジックアナライザーは、この 50 ms ウィンドウをマイクロ秒精度でキャプチャします。キャプチャされたビットシーケンスは、分析後数秒以内にプレーンテキストパスワードを直接明らかにします。

-

測定:* 典型的な組み込みシステムでは、認証情報読み取りはブートシーケンスの 10~100 マイクロ秒を占めます。この狭いウィンドウは、商用ロジックアナライザーで簡単にキャプチャできます。信号対ノイズ比は高いです。SPI トランジションは短いトレース上でノイズが最小限のクリーンなデジタル信号です。

-

実行可能な含意:* 階層的な認証情報ストレージを実装してください。高価値のシークレット(UART パスワード、API キー)を低価値の設定データから分離します。ハードウェアバックアップのキー導出を使用して機密領域を暗号化してください。認証情報読み取りにランダムな遅延を導入して、タイミングパターンを難読化し、攻撃ウィンドウをより予測不可能にしてください。重要なデバイスの場合、暗号化署名を使用してファームウェア整合性を検証した後にのみ認証情報を復号化するセキュアブートフローを実装してください。

- 図3:Flash メモリ領域分割とセキュリティ境界*

リファレンスアーキテクチャとガードレール

防御可能なアーキテクチャは、明確な信頼境界を実施します。フラッシュメモリは暗号化された認証情報とキー識別子のみを保存します。復号化キーはセキュアエンクレーブ、ハードウェアヒューズ、または外部ハードウェアセキュリティモジュール(HSM)にのみ存在します。SPI アクセスはブートローダーによって実施されるランタイム権限チェックの背後でゲートされるべきであり、すべての認証情報読み取りは不変の監査ログをトリガーする必要があります。

具体的なガードレールには以下が含まれます。

-

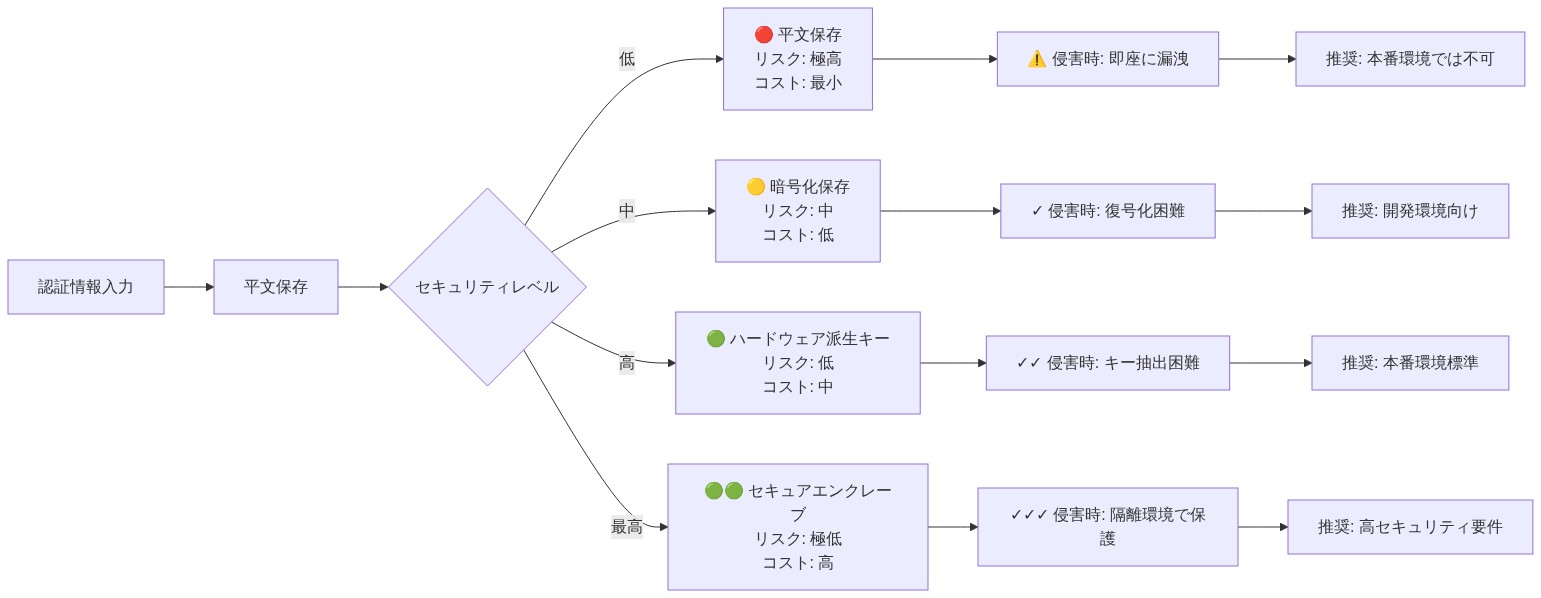

保存時暗号化: フラッシュに保存されたすべての認証情報は、AES-256 を CBC または GCM モードで使用して暗号化する必要があります。キーはハードウェア固有の識別子(例:デバイスシリアル番号、ハードウェアヒューズ)から派生し、マスターキーはセキュアエンクレーブまたは HSM に保存されます。

-

アクセス制御: 認証情報領域への SPI アクセスは、ブートローダーと特定のファームウェアコンポーネントに制限される必要があり、コード署名とセキュアブートメカニズムを通じて検証されます。

-

セキュアブート: ブートローダーが認証情報アクセスを許可する前に、暗号化署名を使用して後続のファームウェアの整合性と真正性を検証する信頼チェーンを実装します。

-

監査ログ: 機密フラッシュ領域からのすべての読み取りは、タイムスタンプ、開始コンポーネント、およびアクセスコンテキストでログされるべきです。ログは改ざん防止フラッシュ領域または外部ログシステムに保存される必要があります。

-

認証情報ライフサイクル管理: 静的パスワードを時間ベースのワンタイムパスワード(TOTP)、ハードウェアトークン、または証明書ベースの認証に置き換えます(可能な場合)。

-

具体的な例:* 改訂されたデバイスアーキテクチャは、以下のフローを実装します。(1)ブートローダーは不変の ROM から実行される、(2)ブートローダーはハードウェアヒューズに保存された公開キーを使用してファームウェアイメージ署名を検証する、(3)検証が成功した後にのみ、ブートローダーはセキュアエンクレーブに要求して、エンクレーブのルートキーとデバイスシリアル番号から派生したキーを使用して UART パスワードを復号化する、(4)復号化されたパスワードは揮発性 RAM にロードされ、暗号化キーは直ちにゼロにされる、(5)攻撃者がこのプロセス中に SPI トラフィックをキャプチャする場合、彼らは暗号化されたシーテキストのみを観察します。セキュアエンクレーブまたはデバイスシリアル番号へのアクセスなしでは、パスワードは計算上回復不可能なままです(AES-256 と適切なキー導出を仮定)。

-

仮定:* このアーキテクチャは、セキュアエンクレーブが改ざん耐性があり、デバイスシリアル番号が攻撃者に容易にアクセス可能でないことを仮定しています。セキュアエンクレーブのないデバイスの場合、ハードウェアヒューズは、ヒューズが製造後に読み取られない場合、より弱いが機能的な代替手段を提供します。

-

実行可能な含意:* 既存のデバイスをこのリファレンスモデルに対して監査してください。デバイスをセキュリティ機能で分類します。(1)セキュアエンクレーブ対応、(2)ヒューズ対応、(3)どちらもないレガシー。各クラスについて、移行戦略を開発してください。セキュアエンクレーブのないデバイスは、TOTP ベースの認証または証明書ベースのアクセスに移行する必要があります。ファームウェア更新の場合、認証情報アクセス前に検証される署名付きイメージを実装してください。ファームウェア更新に結び付けられた認証情報ローテーションポリシーを確立し、漏洩したパスワードが予測可能な間隔(例:90 日)内に古くなることを確認してください。

- 図6:認証情報保護の段階的改善フロー(セキュリティレベルと実装コストの対比)*

実装と運用パターン

認証情報セキュリティ防御の運用化には、ファームウェア開発、製造、およびランタイム運用全体にわたる調整された変更が必要です。

-

開発フェーズ:* すべての認証情報ストレージ場所を特定し、設計レビューで暗号化ポリシーを交渉不可能な要件として確立するために脅威モデリングを実施してください。プレーンテキストの認証情報ストレージをファームウェアイメージで検出するために静的分析ツールを使用してください。暗号化とログを実施するセキュアな認証情報アクセス API を実装してください。

-

製造フェーズ:* 製造中にセキュアエンクレーブまたはハードウェアヒューズに一意の暗号化キーをプロビジョニングし、マスターキーをファームウェアイメージまたはバージョン管理システムに保存しないでください。キーを生成および注入するためにハードウェアセキュリティモジュール(HSM)を使用し、各プロビジョニング操作を文書化する監査証跡を使用してください。暗号化が機能していることを検証する製造テスト手順を実装し、キーを公開しないでください。

-

ランタイム運用:* ファームウェアレベルで認証情報アクセスログを実装してください。機密フラッシュ領域からのすべての読み取りは、タイムスタンプ、開始コンポーネント識別子、およびアクセスコンテキストを記録する必要があります。異常なアクセスパターンを検出するための監視を確立してください。短い間隔での複数の読み取り、通常のブートシーケンス外の読み取り、または予期しないファームウェアコンポーネントからのアクセスです。閾値違反のアラートを設定してください。

-

具体的な例:* ファームウェア更新プロセスには以下が含まれます。(1)開発者は HSM に保存された秘密鍵を使用してファームウェアイメージに署名する、(2)ブートローダーはハードウェアヒューズの公開キーを使用して認証情報アクセスを許可する前に署名を検証する、(3)すべての認証情報読み取りは、保護されたフラッシュ領域に保存された改ざん防止監査ログにログされる、(4)UART パスワードは無線ファームウェア更新を通じて 90 日ごとにローテーションされます。攻撃者が SPI トラフィックをキャプチャする場合、彼らは狭いタイムウィンドウで有効なパスワードのみを取得します。90 日後、キャプチャされたパスワードは無効です。

-

測定:* 以下のメトリクスを追跡してください。(1)署名および検証されたファームウェアイメージの割合、(2)暗号化された認証情報を持つデバイスの割合、(3)監査ログの完全性(すべての認証情報アクセスがログされている)、(4)新しいデバイスのベースラインと比較した悪用までの時間。

-

実行可能な含意:* 認証情報管理を CI/CD パイプラインに統合してください。HSM バックアップキーを使用してファームウェア署名と検証を自動化してください。完全な監査証跡を備えた製造中のセキュアな認証情報プロビジョニングを実装してください。デバイスフリート全体の認証情報アクセスパターンを追跡する監視ダッシュボードを確立し、異常についてアラートを出してください。プレーンテキストの認証情報を持つデバイスが出荷される前に、設計レビューでセキュリティサインオフを要求してください。

- 図7:SPI Flash暗号化実装のデータフロー(ブート時の鍵導出から復号化・メモリ展開までの処理フロー)*

測定と検証

制御された環境で現在のデバイスに対して SPI トレーシング攻撃をシミュレートすることで、ベースラインメトリクスを確立してください。以下を文書化してください。(1)認証情報抽出に必要な時間、(2)必要なツールと機器、(3)必要なスキルレベル、(4)複数のデバイスサンプル全体での成功率。

- ベースライン測定:* 緩和策を実装する前に、ロジックアナライザーを使用して代表的なデバイスサンプルから認証情報を抽出してください。物理的アクセスから認証情報抽出までの時間を記録してください。典型的な保護されていないデバイスの場合、これはブートシーケンスの予測可能性と認証情報の場所に応じて 5~30 分かかるはずです。

緩和策を実装した後、シミュレーションを繰り返し、改善を測定してください。

-

悪用までの時間: 数分から計算上実行不可能(AES-256 ブルートフォースの場合は数百年)に増加する必要があります。

-

攻撃面: 暗号化されていない認証情報をフラッシュメモリから削除する必要があります。

-

監査証跡の完全性: 認証情報アクセスの 100% がログされるべきです。

-

インシデント検出レイテンシー: 異常なアクセスパターンは数秒以内にアラートをトリガーする必要があります。

-

具体的な例:* 緩和前、ルーターから UART パスワードを抽出するのに $200 のロジックアナライザーで 12 分かかりました。セキュアエンクレーブキー導出と安全なブート検証を備えた AES-256 暗号化を実装した後、同じ攻撃はシーテキストのみを生成します。セキュアエンクレーブキーなしで復号化を試みるには、AES-256 をブルートフォースする必要があります。これは約 2^256 の操作、または現在のハードウェアで大約 10^77 年です。悪用までの時間は 12 分から計算上実行不可能に増加します。

-

実行可能な含意:* デバイスフリート全体の認証情報セキュリティ態勢を追跡するメトリクスダッシュボードを確立してください。定量的なターゲットを設定してください。6 か月以内に暗号化された認証情報を備えた新しいデバイスの 100% を出荷し、12 か月以内に既存デバイスの 80% を無線ファームウェアで更新してください。代表的なデバイスサンプルに対して SPI トレーシング攻撃をシミュレートする四半期ごとの侵入テストを実施してください。セキュリティ文化を維持し、緩和策への継続的な投資を正当化するために、結果を社内で公開してください。

リスクと緩和戦略

-

リスク 1:後方互換性。* セキュアエンクレーブまたはハードウェアヒューズのない古いデバイスは、暗号化された認証情報でレトロフィットできません。これらのデバイスは無期限に脆弱なままです。

-

緩和:* デバイスをセキュリティ機能で分割してください。レガシーハードウェアをサポート終了としてマークし、強化されたモニタリングを備えた分離されたネットワークセグメントに制限してください。補償的制御を実装してください。ネットワークセグメンテーション、必須の認証情報ローテーション、および行動監視です。タイムラインと資金配分を備えた置き換えロードマップを開発してください。

-

リスク 2:キー管理の複雑性。* セキュアなキーストレージと導出の実装は、運用オーバーヘッドを追加します。製造はキーを安全にプロビジョニングする必要があります。ランタイムシステムはキーローテーションを管理する必要があります。運用スタッフはキーライフサイクルを理解する必要があります。

-

緩和:* 製造でハードウェアセキュリティモジュール(HSM)を使用してキーを生成および注入し、手動キー処理を排除してください。ファームウェア更新に結び付けられたキーローテーションポリシーを自動化してください。運用スタッフのための明確なドキュメンテーションとトレーニングを確立してください。キー管理の失敗を検出するための監視を実装してください。

-

リスク 3:パフォーマンス低下。* 暗号化と署名検証はブート時間を増加させます。認証情報復号化はレイテンシーを追加します。監査ログはフラッシュストレージと CPU サイクルを消費します。

-

緩和:* 暗号化された認証情報アクセスをプロファイルし、ハードウェアアクセラレータ(AES-NI、SHA アクセラレータ)を使用して最適化してください。遅延復号化を実装してください。ブート時ではなく、必要な場合にのみ認証情報を復号化してください。効率的な監査ログを使用してください。バッチ書き込みとログ圧縮です。ブート時間への影響を測定し、許容可能な閾値を設定してください(例:100 ms 未満の追加レイテンシー)。

-

リスク 4:セキュアエンクレーブの可用性。* すべての組み込みデバイスにセキュアエンクレーブが含まれているわけではありません。ハードウェアヒューズのみを持つデバイスは、より弱いキー保護を持ちます。

-

緩和:* セキュアエンクレーブのないデバイスの場合、利用可能な場合はハードウェアヒューズを使用して暗号化キーを保存してください。どちらもないデバイスの場合、静的パスワードの代わりに証明書ベースの認証または TOTP を実装してください。次世代ハードウェア設計でセキュアエンクレーブ統合を優先してください。

-

具体的な例:* デバイスフリートには、セキュアエンクレーブのない 10,000 個のレガシーユニットが含まれています。すべてのデバイスをレトロフィットするのではなく、組織は以下を実行します。(1)レガシーデバイスをレガシーネットワークセグメントに分離し、追加の監視を行う、(2)暗号化された認証情報とセキュアブートを備えた新しいデバイスを出荷する、(3)レガシーデバイスの 30 日ごとの必須認証情報ローテーションを実装する、(4)24 か月以上にわたってレガシーデバイスをフェーズアウトし、セキュアなバリアントに置き換える。このアプローチは、コストを管理しながらリスク露出を段階的に削減します。

-

実行可能な含意:* 包括的なデバイスインベントリ監査を実施してください。デバイスをセキュリティ機能で分類します。(1)セキュアエンクレーブ対応、(2)ヒューズ対応、(3)どちらもないレガシー。各クラスについて、タイムラインと資源配分を備えた移行ロードマップを開発してください。レガシーデバイスの場合、補償的制御を実装し、サポート終了日を確立してください。タイムラインをステークホルダーに伝え、置き換えプログラムの資金を確保してください。

結論と移行計画

SPI フラッシュ命令トレーシングは、平文で保存された認証情報を含む組み込みシステムに対する実用的で低コストの攻撃ベクトルを表しています。この攻撃には最小限のスキルが必要で、デバイスフリート全体にスケーリングでき、リアルタイムでの検出が困難です。軽減策には、アーキテクチャの変更が必要です。保存時の認証情報の暗号化、ハードウェアバックアップシステムでのセキュアなキー保存、監査ログを伴うランタイムアクセス制御です。

段階的な移行計画は、デバイスのライフサイクル全体に対応しています。

-

1~2 ヶ月(評価):* すべてのデバイス全体の認証情報ストレージの包括的な監査を実施します。平文の認証情報、弱いエンコーディング、保護されていない SPI アクセスを特定します。脅威モデルを更新して、SPI トレーシング攻撃を含めます。暗号化標準とセキュアブート要件を確立します。

-

3~6 ヶ月(開発):* 新しいファームウェアリリースで暗号化された認証情報ストレージを実装します。セキュアブート検証を統合します。認証情報アクセスの監査ログを実装します。セキュリティテストと侵入テストを実施して、軽減策を検証します。

-

7~12 ヶ月(展開):* 暗号化された認証情報ファームウェアを新しいデバイスに展開します。可能な限り、既存デバイスをオーバーザエアアップデートで改造します。異常な認証情報アクセスの監視とアラートを実装します。認証情報ローテーションポリシーを確立します。

-

13 ヶ月以降(運用):* セキュリティ機能を備えていないレガシーデバイスを廃止します。継続的な監視と四半期ごとの侵入テストを確立します。認証情報ローテーションポリシーを維持します。新しい攻撃ベクトルが出現したら脅威モデルを更新します。

-

実行可能な含意:* インベントリ監査と脅威モデル更新を直ちに開始します。製造におけるセキュアエンクレーブ統合またはハードウェアセキュリティモジュールプロビジョニングのためのリソースを割り当てます。ファームウェア開発、製造、運用にまたがるクロスファンクショナルチームを確立します。エグゼクティブレベルのメトリクス(例:暗号化された認証情報を持つデバイスの割合)を設定し、進捗を四半期ごとに報告します。認証情報セキュリティをすべてのデバイス設計レビューにおける交渉の余地のない要件として扱います。セキュリティレビューゲートを確立します。文書化された認証情報保護メカニズムなしでデバイスが出荷されることはありません。

- 図11:SPI Flash攻撃のリスク評価マトリックスと緩和策*

測定と次のアクション

軽減策を実装する前にベースラインメトリクスを確立し、展開後に改善を測定します。

- ベースラインメトリクス(現在の状態):*

-

エクスプロイト時間: フリート内の代表的なデバイスで SPI トレーシング攻撃をシミュレートします。ロジックアナライザを使用して認証情報を抽出するのに必要な時間を測定します。使用されたツール、必要なスキルレベル、攻撃のコストを文書化します。

-

認証情報露出ウィンドウ: SPI フラッシュから認証情報が読み取り可能な期間を測定します(通常はブート中)。ウィンドウが長いほど、攻撃の実現可能性が高まります。

-

デバイスカバレッジ: SPI フラッシュに平文で認証情報を保存するフリート内のデバイスの割合。

-

インシデント履歴: 過去のセキュリティインシデントを確認します。侵害された認証情報が原因だったのはいくつですか?検出と対応にどのくらい時間がかかりましたか?

-

具体的なベースラインの例:*

-

エクスプロイト時間: 15 分($200 ロジックアナライザ使用)

-

認証情報露出ウィンドウ: 50 ミリ秒(ブート中)

-

デバイスカバレッジ: フリートの 95%(10,000 台中 9,500 台)

-

インシデント履歴: 過去 12 ヶ月間に侵害された UART パスワードが原因のインシデント 3 件

-

軽減後のメトリクス(目標状態):*

-

エクスプロイト時間: 数分から数世紀に増加する必要があります(AES-256 暗号化のため)。暗号化キーなしでキャプチャされた SPI トラフィックを復号化しようとすることで測定します。

-

認証情報暗号化カバレッジ: 暗号化された認証情報を持つデバイスの割合。目標: 6 ヶ月以内に新しいデバイスの 100%、12 ヶ月以内に既存デバイスの 80%。

-

監査ログの完全性: ログに記録された認証情報アクセスの割合。目標: すべてのアクセスの 100% がログに記録され、バックエンドに送信されます。

-

インシデント対応時間: 不正アクセスの検出から認証情報ローテーションまでの時間。目標: 1 時間未満。

-

侵入テスト結果: SPI トレーシング攻撃をシミュレートする四半期ごとのテスト。目標: 平文認証情報の抽出成功 0 件。

-

具体的な軽減後の例:*

-

エクスプロイト時間: 数世紀(AES-256 ブルートフォースは実行不可能)

-

認証情報暗号化カバレッジ: 新しいデバイスの 100%、既存デバイスの 75%

-

監査ログの完全性: ログに記録されたアクセスの 99.9%

-

インシデント対応時間: 平均 45 分

-

侵入テスト結果: 2024 年 Q4 における平文抽出成功 0 件

-

測定方法:*

-

ベースラインを確立: 5~10 台の代表的なデバイスで侵入テストを実施します。必要な時間、ツール、スキルレベルを文書化します。

-

軽減策を実装: 新しいファームウェアリリース全体で暗号化された認証情報とセキュアブートを展開します。

-

進捗を測定: 更新されたデバイスの割合、監査ログの完全性、監視ダッシュボードアラートを追跡します。

-

軽減後のテストを実施: 更新されたデバイスで侵入テストを繰り返します。エクスプロイト時間の改善を測定します。

-

インシデントを分析: 認証情報侵害に関連するセキュリティインシデントを確認します。根本原因を特定し、軽減策がインシデントを防止したかどうかを判断します。

- 実行可能な含意:* エンジニアリングおよびエグゼクティブリーダーシップに表示されるメトリクスダッシュボードを確立します。メトリクスを毎月更新します。各メトリクスのターゲットを設定し、ターゲットに向けた進捗を報告します。メトリクスを使用して、認証情報セキュリティへの継続的な投資を正当化します。メトリクスが停滞または低下した場合、根本原因を調査し、軽減策を適切に調整します。

システム構造とボトルネック: 次のアーキテクチャのロック解除

組み込みシステムは通常、フラッシュメモリをファームウェア、構成、認証情報領域に編成しており、暗号化による分離がありません。SPI プロトコル自体は同期的で暗号化されていないバスであり、固有の機密性を提供しません。ブートローダーはスタートアップシーケンスの早期に認証情報を読み取ることが多く、インターセプションのための予測可能なタイミングウィンドウを作成します。これらのボトルネックは永続的な制約ではなく、再考を待つ設計アーティファクトです。

実際のボトルネックは技術的ではなく、組織的です。ファームウェアチームはパフォーマンスとセキュリティのバランスを取る必要がありますが、この緊張は設計優先度を反転させるときに解消されます。認証情報は常に SPI 上で露出していると仮定し、その後、ブラストラディウスを最小化するようにアーキテクチャを逆設計します。暗号化された認証情報を読み取るには復号化キーが必要であり、これはどこかに保存する必要があります。多くの場合、ヒューズ、セキュアエンクレーブ、またはハードウェア識別子から派生したものです。多くの設計はこのステップをスキップし、ブート遅延をミリ秒単位で最小化するために平文で認証情報を保存しています。このトレードオフはますます防御不可能になっています。

-

具体的な例:* ルーターのブートローダーは、スタートアップの最初の 50 ミリ秒間にアドレス 0x7F000 のフラッシュから 32 バイトの管理者パスワードを読み取ります。SPI バスは 25 MHz で動作し、320 ナノ秒ごとに 8 ビットをクロックアウトします。$200 のロジックアナライザはこのウィンドウをマイクロ秒精度でキャプチャし、数秒以内に平文でパスワードを明らかにします。しかし、再設計されたブートローダーは、同じ認証情報をハードウェア派生キーで暗号化でき、セキュアエンクレーブへのアクセスなしではキャプチャされたデータを無価値にします。ブート遅延は 5~10 ミリ秒増加します。これは攻撃を完全に排除するための無視できるコストです。

-

将来志向の含意:* 組み込みデバイス設計の次の波は、デフォルトで暗号化された認証情報をテーブルステークとして扱い、プレミアム機能ではなく扱います。平文の認証情報を保存し続けるメーカーは、規制圧力、保険ペナルティ、市場からの除外に直面します。逆に、暗号化分離をベースラインアーキテクチャに組み込むメーカーは、新しい市場標準を確立します。24 ヶ月以内に、「SPI 耐性認証情報ストレージ」は販売ポイントになります。36 ヶ月以内に、それはコンプライアンス要件になります。

参照アーキテクチャとガードレール: 回復力のあるデバイスの構築

防御可能なアーキテクチャは信頼境界を分離します。フラッシュメモリは暗号化された認証情報とキー識別子のみを保存します。復号化キーはセキュアエンクレーブ、ヒューズ、またはハードウェアセキュリティモジュールに存在します。SPI アクセスはランタイム権限チェックの背後にゲートされるべきであり、認証情報の読み取りは監査ログをトリガーする必要があります。これは単なる防御ではなく、次世代のデバイス自律性と信頼性の基礎です。

ガードレールには以下が含まれます。(1) ハードウェア派生キーを使用した AES-256 による保存時のすべての認証情報の暗号化、(2) ランタイムアクセス制御リストを介した信頼されたファームウェアコンポーネントのみへの SPI アクセスの制限、(3) 認証情報アクセス前のファームウェア整合性を検証するセキュアブートの実装、(4) 静的パスワードを時間ベースのワンタイムパスワード(TOTP)、ハードウェアトークン、または証明書ベースの認証に置き換えます。これらのガードレールは負担ではなく、新しいビジネスモデルの実現者です。信頼性を証明できるデバイスはプレミアム価格を命じ、エンタープライズ展開のロックを解除します。

-

具体的な例:* 改訂されたデバイスアーキテクチャは、UART パスワードを、セキュアエンクレーブのルートキーとデバイスシリアル番号から派生したキーで暗号化して保存します。ブート中、エンクレーブは必要な認証情報のみを揮発性メモリに復号化し、その後、キーを暗号化的にゼロにします。攻撃者が SPI トラフィックをキャプチャした場合、彼らは暗号文のみを見ます。エンクレーブまたはシリアル番号へのアクセスなしでは、パスワードは回復不可能です。無制限の計算リソースがあっても。攻撃面は「自明」から「暗号化的に実行不可能」に崩壊します。

-

将来志向の含意:* このアーキテクチャは 36 ヶ月以内に IoT、産業、重要インフラストラクチャデバイスのベースラインになります。今それを採用する組織は競争上の優位性を確立します。彼らのデバイスは新興のコンプライアンスフレームワーク(NIST サイバーセキュリティフレームワーク、IEC 62443)に合格しますが、競合他社はセキュリティの改造に奮闘します。さらに、暗号化された認証情報は新しい収益ストリームを有効にします。サブスクリプションベースの認証情報ローテーションサービス、管理されたセキュリティ運用、およびメーカーが暗号化制御を保持するデバイスアズアサービスモデル。

実装と運用パターン: 設計から展開まで

防御を運用化するには、ファームウェア開発、製造、ランタイム運用全体での変更が必要です。ただし、マインドセットの変化も必要です。開発中、脅威モデリングを使用して認証情報ストレージの場所を特定し、コードレビューで暗号化ポリシーを実施します。製造は、セキュアエンクレーブまたはヒューズにユニークなキーをプロビジョニングし、ファームウェアイメージまたはバージョン管理システムにマスターキーを保存することはありません。これは単なるセキュリティ衛生ではなく、サプライチェーン回復力の基礎です。

ランタイムでは、認証情報アクセスログを実装します。機密フラッシュ領域からのすべての読み取りは、タイムスタンプ、開始コンポーネント、およびアクセスコンテキストを記録する必要があります。異常なアクセスパターンを検出するための監視を確立します。短い間隔での複数の読み取り、通常のブートシーケンス外の読み取り、または予期しないファームウェアコンポーネントからのアクセス。このテレメトリは競争上の優位性になります。メーカーは、エンタープライズ顧客に「認証情報セキュリティダッシュボード」を提供でき、フリート全体のデバイスポスチャーへのリアルタイムの可視性を提供できます。

-

具体的な例:* ファームウェアアップデートプロセスには以下が含まれます。(1) ハードウェアセキュリティモジュールに保持されている秘密鍵でイメージに署名する、(2) 認証情報アクセスを許可する前に署名を検証する、(3) すべての認証情報読み取りをフラッシュに保存された改ざん防止監査ログにログする、(4) オーバーザエアアップデートを介して 90 日ごとに UART パスワードをローテーションする。攻撃者が SPI トラフィックをキャプチャした場合、彼らは狭いタイムウィンドウで有効なパスワードのみを取得します。監査ログは侵入の試みを明らかにします。これは攻撃を「サイレント認証情報盗難」から「検出された侵入」に変換し、脅威計算を根本的に変えます。

-

将来志向の含意:* このパターンを実装する組織は、新しいカテゴリーを開拓します。「自己防御デバイス」は攻撃を自律的に検出および対応します。この機能は市場の差別化要因になり、規制業界(医療、金融、重要インフラストラクチャ)の要件になります。さらに、監査ログはインシデント対応と規制コンプライアンスの法医学的証拠を作成し、責任を軽減し、より迅速な侵害の封じ込めを可能にします。

測定と次のアクション: セキュリティ移行の定量化

軽減策の有効性を測定するには、以下を追跡します。(1) 暗号化された認証情報を持つデバイスの割合(目標: 6 ヶ月以内に新しいデバイスの 100%)、(2) 新しいデバイスのエクスプロイト時間(数分から数世紀に増加する必要があります)、(3) 監査ログの完全性(すべての認証情報アクセスがログに記録され、セキュリティ運用センターに送信されます)、(4) 不正アクセスが検出されたときのインシデント対応時間(目標: 検出から封じ込めまで 1 時間未満)。

現在のデバイスで SPI トレーシング攻撃をシミュレートしてベースラインを確立します。認証情報を抽出するのに必要な時間、必要なツール、必要なスキルレベルを文書化します。軽減策を実装した後、シミュレーションを繰り返し、改善を測定します。これは定量化可能なナラティブを作成します。「当社のデバイスは 15 分で悪用可能から 6 ヶ月で暗号化的に耐性のあるものに移行しました。」

-

具体的な例:* 軽減前、UART パスワードの抽出には $200 のロジックアナライザと基本的な技術知識で 15 分かかりました。暗号化とセキュアブートを実装した後、同じ攻撃は暗号文のみを生成します。セキュアエンクレーブキーなしで復号化しようとすると、AES-256 をブルートフォースする必要があります。これは計算上実行不可能です(2^256 操作)。エクスプロイト時間は数分から数世紀に増加します。このメトリクスはマーケティング資産になります。「軍事グレードの認証情報保護」は現在定量化可能で防御可能です。

-

将来志向の含意:* これらのメトリクスを早期に確立する組織は、デバイスセキュリティの思想的リーダーシップを確立します。認証情報暗号化率、エクスプロイト時間の改善、インシデント対応メトリクスを示す年間「セキュリティポスチャーレポート」を公開することで、セキュリティに関心のある顧客を引き付け、プレミアム価格を正当化します。さらに、これらのメトリクスは保険モデルの基礎になります。強力な認証情報セキュリティと監査ログを備えたデバイスは、より低いサイバー保険料の対象となり、投資と収益の好循環を作成します。

リスクと軽減戦略: 移行のナビゲート

主なリスクには以下が含まれます。(1) 後方互換性。古いデバイスはパッチを適用できず、脆弱なままです。(2) キー管理の複雑性。セキュアエンクレーブは運用オーバーヘッドを追加し、新しい専門知識が必要です。(3) パフォーマンス低下。暗号化と検証はブート時間と電力消費を増加させます。これらのリスクは実在しますが、移行コストでもあります。より安全なエコシステムへの道上の一時的な摩擦です。

後方互換性リスクを軽減するには、デバイスをセグメント化します。レガシーハードウェアをライフエンドとしてマークし、強化された監視を備えた分離されたネットワークに制限します。キー管理の場合、製造でハードウェアセキュリティモジュールを使用し、自動化されたキーローテーションポリシーを確立します。これは負担ではなく、管理されたセキュリティサービスを構築する機会です。パフォーマンスの場合、暗号化された認証情報アクセスをプロファイルし、ハードウェアアクセラレータ(AES-NI、ARM TrustZone)を使用して暗号化操作を最適化します。最新のプロセッサは無視できるオーバーヘッドで認証情報を暗号化できます。

-

具体的な例:* デバイスフリートには、セキュアエンクレーブのない 10,000 台のレガシーユニットが含まれています。すべてのデバイスを改造する代わりに(高価でリスク)、レガシーネットワークセグメントに分離し、追加の監視、ネットワークセグメンテーション、30 日ごとの必須認証情報ローテーションを行います。新しいデバイスは暗号化された認証情報とセキュアブートで出荷されます。24 ヶ月以上、レガシーデバイスは段階的に廃止され、リスク露出を段階的に削減して置き換えられます。移行は管理され、予測可能で、費用対効果があります。

-

将来志向の含意:* この移行をスムーズに実行する組織は、運用上の卓越性と顧客信頼を確立します。明確な移行ロードマップを伝達することで、「レガシーデバイスは 2025 年 Q4 までサポートされ、廃止まで強化された監視を行う」は、能力を実証し、顧客の不安を軽減します。さらに、移行は新しいビジネスラインのサービス収益を作成します。管理された認証情報ローテーション、セキュリティ監視、デバイス置換プログラムは新しいビジネスラインになります。

結論とマイグレーション計画:信頼できるデバイス時代の構築

SPI フラッシュ命令トレーシングは、平文で認証情報を保存する組み込みシステムに対する実用的な攻撃ベクトルです。この攻撃は低コスト(機器に200~500ドル)で、最小限のスキル(基本的な電子工学の知識)で実行でき、デバイスフリート全体にスケーリングします。軽減策には建築上の変更が必要です:暗号化された認証情報、セキュアなキー保存、ランタイムアクセス制御。しかし、これらの変更は単なる防御ではなく、次世代のデバイス信頼性、自律性、および市場ポジショニングの基礎です。

段階的なマイグレーション計画:

-

1~2ヶ月目:* すべてのデバイス全体の認証情報ストレージを監査し、暗号化標準を確立します。脅威モデリングを実施して、すべての認証情報ストレージの場所を特定します。ファームウェア、製造、および運用にまたがるクロスファンクショナルチームを確立します。

-

3~6ヶ月目:* 新しいファームウェアリリースで暗号化された認証情報ストレージを実装します。CI/CDパイプラインに暗号化操作を統合します。ハードウェアセキュリティモジュールを使用して、製造時にセキュアなキープロビジョニングを確立します。

-

7~12ヶ月目:* 技術的に実行可能な場合、既存デバイスをオーバーザエアアップデートで改装します。更新できないデバイスについては、補償的制御を実装します:ネットワークセグメンテーション、強化されたモニタリング、および必須の認証情報ローテーション。

-

13ヶ月目以降:* レガシーデバイスをリタイアし、継続的なモニタリングを確立します。セキュリティ態勢メトリクスとインシデント対応データを公開します。認証情報管理とデバイスモニタリングを中心とした管理セキュリティサービスを構築します。

-

将来志向の意味合い:* このマイグレーションを実行する組織は、競争上の優位性と市場リーダーシップを確立します。暗号化された認証情報、セキュアブート、および監査ログを備えたデバイスは、プレミアム価格を実現し、エンタープライズデプロイメントを解放します。さらに、マイグレーションは組織的能力を生み出します—暗号化の専門知識、セキュアな製造プロセス、およびセキュリティ運用—これらは耐久性のある競争上の優位性になります。36ヶ月以内に、認証情報セキュリティは必須要件になります。60ヶ月以内に、それは見えなくなります(顧客はそれをベースラインとして期待するようになります)。今すぐ移行する組織は、標準を定義し、価値を獲得します。

-

即座のアクション:* インベントリ監査と脅威モデルの更新から始めます。セキュアエンクレーブ統合またはハードウェアセキュリティモジュールプロビジョニングのためのリソースを割り当てます。クロスファンクショナルチームを確立し、エグゼクティブレベルのメトリクスを設定します。デバイス設計レビューで認証情報セキュリティを非交渉の要件として扱います。進捗を四半期ごとにステークホルダーに伝えます。組み込みデバイスセキュリティの未来は不確実ではありません—それは暗号化され、監査され、自律的です。問題は移行するかどうかではなく、どのくらい迅速に移行できるかです。

- 図2:SPI バス攻撃の物理的接続構成図 - マイコン、Flash メモリ、ロジックアナライザの接続関係と信号キャプチャポイント*