インポート禁止メカニズム:サプライチェーンの先制的統制

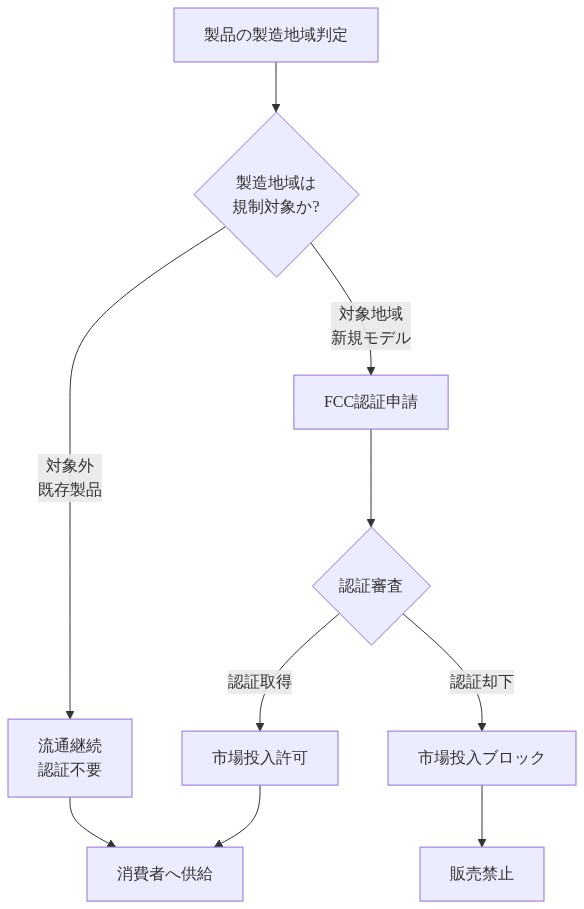

連邦通信委員会は、連邦機関全体で調整された国家安全保障判断に基づき、指定管轄区域外で製造されたワイヤレスルーターモデルの機器認可に対する制限を実施しました。本禁止は、遡及的な市場介入ではなく、将来的な認可統制として機能します。製造業者は新しいルーターモデルのFCC認可を取得できず、市場参入が阻止される一方で、既存製品は流通し続けます。このメカニズムは、消費者向けルーター、すなわち住宅ネットワークとインターネットサービスプロバイダー間のすべてのトラフィックを集約・送信するネットワーク周辺に位置するデバイスを対象としています。これらのデバイスはエンドユーザーからの積極的なセキュリティ管理をほぼ受けないという運用前提に基づいています。

ハードウェアバックドアと永続的脆弱性

技術的特性と修復制約

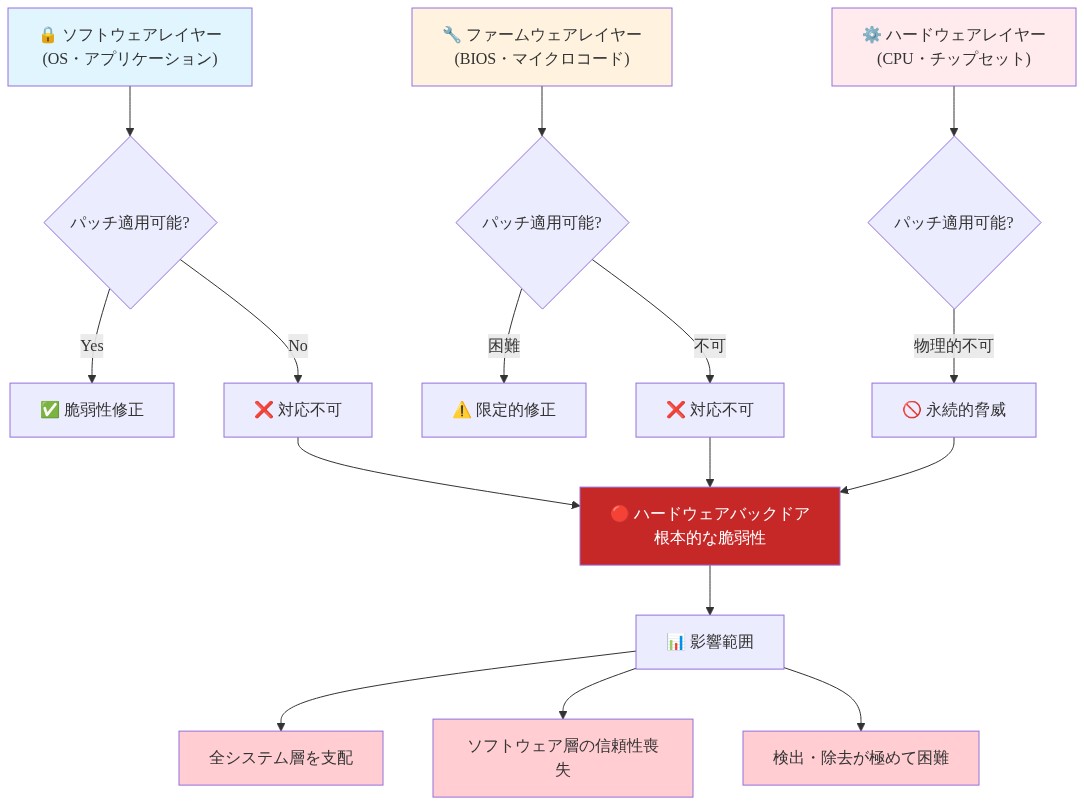

消費者向けルーターは、ハードウェアレベルの侵害の不可逆性に由来する独特のセキュリティ課題を示します。ファームウェアの脆弱性はリモートパッチングを認めますが、ハードウェアバックドア、すなわち製造中に組み込まれた意図的な設計欠陥または監視メカニズムは、展開後に修復できません。この非対称性は、FCC規制根拠の技術的基礎を形成します。

懸念は3つの特定の脅威ベクトルに集中しています。第1に、ネットワークレイヤーでのトラフィック傍受またはリダイレクトを可能にする侵害されたチップセット、第2に、標準的な更新メカニズムに耐性のある永続的なファームウェア埋め込み、第3に、国家または非国家行為者がコンポーネント製造またはデバイス組立中に脆弱性を導入できるサプライチェーン挿入ポイント。インテリジェンスコミュニティの評価、議会への機密ブリーフィングを含む(FCC規制提出書類で参照されていますが、公開されていません)は、国家行為者がネットワーク機器に監視機能を挿入した事例を文書化しています。ただし、米国市場向けの消費者向けルーターに関わる特定の事例は、公開文献では未開示のままです。

ルーターはネットワークアーキテクチャで重要な位置を占めます。エンドユーザーデバイスと外部ネットワーク間のすべてのデータトラフィックを、暗号化またはエンドポイント保護メカニズムが活性化する前に処理します。この位置付けは、セキュリティ研究者が「チョークポイント脆弱性」と呼ぶものを創出します。単一の侵害されたデバイスは、エンドポイントレベルのセキュリティ統制に関係なく、すべての下流トラフィックを観察、傍受、またはリダイレクトできます。ユーザーが定期的に更新するパーソナルコンピュータやスマートフォンとは異なり、ルーターは通常、5~10年間元のファームウェアで動作し、永続的な侵害の運用ウィンドウを延長します。

サプライチェーンリスクと製造集中

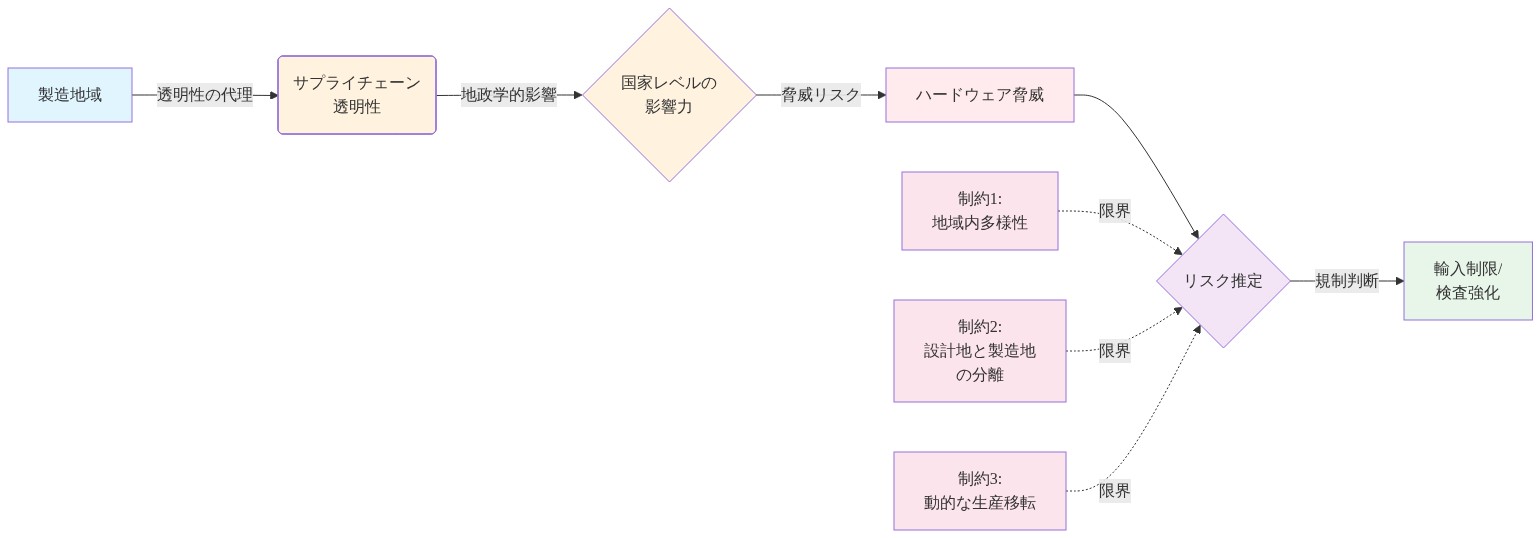

FCC技術根拠は、地政学的に敏感な製造地域でのサプライチェーン集中を主要なリスク要因として明示的に特定しています。本禁止は、規制当局が意図的な脆弱性挿入の許容できないリスクを作成する国家レベルの圧力に直面する製造業者が存在すると結論付ける特定の管轄区域で製造されたか、実質的に由来する製品を対象としています。

本評価は2つの前提条件に基づいています。第1に、特定地域の製造プロセスが文書化された、または合理的に推測される国家レベルの圧力に直面して機器を侵害し、第2に、既存の市場後検証メカニズムは展開後にハードウェアレベルのバックドアを確実に検出できないということです。第2の前提条件は技術的現実を反映しています。ハードウェア侵害は、消費者レベルまたはエンタープライズレベルの検査ツールでアクセス可能な最小限のフォレンジック証拠を残します。チップセットをリバースエンジニアリングして意図的なバックドアを特定するには、標準的なサイバーセキュリティ実践を超えた専門的な機器と専門知識が必要です。

数百万の住宅ネットワーク全体に展開されると、侵害されたルーターは理論的には、国家インフラストラクチャレベルでの調整された監視または破壊キャンペーンを可能にします。本禁止は、このシナリオが十分に確率が高く、結果的に重要であり、監視を通じたリスク軽減ではなく分類的除外を正当化すると扱います。

代替軽減戦略の制限

ネットワークセグメンテーション、暗号化プロトコル、エンドポイント保護メカニズムは、トラフィックが保護措置に到達する前にデバイスを通過するルーターレイヤーで発生する侵害に対して防御できません。この技術的制約は、ハードウェアレベルの脅威を、階層化された防御戦略に適応可能な従来のサイバーセキュリティリスクから区別します。

FCC決定は暗黙的に、複数の代替アプローチを拒否しています。第1に、バックドアが展開後に確実に検出できると仮定する市場後セキュリティ監査および脆弱性開示プログラム、第2に、検出メカニズムが存在すると仮定するサプライチェーン透明性およびコンポーネント追跡可能性要件、第3に、継続的な検証が技術的に実行可能で運用上スケーラブルであると仮定する条件付き市場アクセスと強化された監視。

本禁止の分類的アプローチは、これらの代替案が不可逆的なハードウェア侵害、特に消費者向けルーター展開の規模と既に家庭に設置されているデバイスへのセキュリティ統制の改造の困難さを考慮して、適切に対処できないという判断を反映しています。

対比的規制フレームワークと政策代替案

- 図4:ハードウェアバックドアの永続性—ソフトウェアパッチでは対応不可能な脅威構造*

サプライチェーンリスクに対する国際的アプローチ

他の管轄区域は、同様のサプライチェーンセキュリティ懸念に対して段階的な規制対応を採用しており、FCC アプローチを評価するための比較文脈を提供します。

TikTok に対するカナダの規制フレームワークは、初期に制限を課す前に、強化された監視とデータローカライゼーション要件を伴う条件付き承認を実装し、中間的戦略の例を示しています。本アプローチは、テクノロジー展開を許可しながら、継続的なコンプライアンス検証と運用上の制約を課します。欧州の規制当局は、分類的禁止ではなく、セキュリティ監査要件、サプライチェーン透明性義務、およびコンポーネント追跡可能性プロトコルを同様に試験しています。

これらのフレームワークは、セキュリティ脅威が監視メカニズムを通じて適切に軽減でき、市場アクセスの利益がセキュリティ目標と並んで残存リスクを正当化するという仮定の下で動作します。これらは、セキュリティ目標と並んで運用継続性と市場競争を優先する規制哲学を反映しています。

分類的除外の技術的および運用的根拠

FCC輸入禁止は、米国当局がハードウェアレベルのリスクが、3つの運用上の制約と組み合わせて、軽減戦略を不十分にすると結論付けたことを示唆しています。第1に、展開後のハードウェア侵害の不可逆性、第2に、市場後検査を通じたハードウェアバックドアの検出の困難さ、第3に、侵害が発生した場合の修復を実用的にする消費者向け展開の規模。

リモートパッチングに適応可能なソフトウェア脆弱性とは異なり、ハードウェア侵害はインストール後に修復できません。侵害されたルーターが数百万の家庭全体に配布されると、損害は永続的で広範になります。この技術的現実は、二項選択を作成します。製品カテゴリを許可するか除外するか。市場後検出と修復を仮定する段階的アプローチは、これらの制約の下で技術的に実行不可能です。

先例的含意と将来の規制範囲

本禁止は、実証された特定デバイスの脆弱性ではなく、製造元の出所とサプライチェーンリスク評価に基づいて、製品カテゴリ全体の先制的除外の先例を確立しています。本アプローチは、同一のサプライチェーンリスク論理を使用して、スマートフォン、スマートホームデバイス、およびウェアラブルに拡張でき、管轄区域全体の消費者向け電子機器市場を根本的に再構成する可能性があります。

規制フレームワークは、サプライチェーンリスクが分類的除外対象段階的監視を正当化する場合を決定するための技術的閾値を指定しません。この曖昧性は、将来の規制範囲と製造業者が許容可能なリスクレベルを実証できる基準に関する不確実性を作成します。展開後のハードウェアセキュリティを評価するための公開された技術標準または検証メカニズムの欠如は、代替規制経路をさらに制約します。

市場混乱と製造の再配置

輸入禁止は、米国消費者向け電子機器市場に大きな混乱をもたらします。この市場では、ワイヤレスルーター生産は過去20年間、主に中国と台湾の外国製造業者の間に集中しています。この地理的集中は、一時的な市場条件ではなく、コンポーネント製造、組立インフラストラクチャ、およびサプライチェーン統合における確立された比較優位を反映しています。本禁止は、製造業者に3つの戦略のいずれかを追求するよう強制します。第1に、承認された製造基準を持つ管轄区域への生産の再配置、第2に、認定された国内サプライヤーからの調達、第3に、米国消費者向けセグメントからの撤退。

急速な製造再配置への経済的障壁は、明示的な検討を保証します。準拠した生産施設の確立には、専門的な工具および試験機器への資本投資、FCC および関連セキュリティ基準に対する新しいサプライヤーの適格化、コンポーネント代替を考慮した製品設計の再認可、およびロジスティクスネットワークの再構築が必要です。業界分析は、サプライチェーン混乱がないと仮定して、消費者向け電子機器のこれらの移行は通常18~36ヶ月を必要とすることを示唆しています。企業はこれらのコストを瞬時に吸収できません。財政的負担は3つのメカニズムに分配されます。第1に、移行期間中の小売価格の上昇、第2に、新しいルーターモデルの製品発売の遅延、第3に、既存在庫が枯渇するにつれて在庫可用性の削減。

ワイヤレスネットワーキングハードウェアの米国国内製造能力は限定的なままです。現在の国内生産は、消費者向けルーターではなく、主にエンタープライズグレード機器と専門的な軍事応用に焦点を当てています。消費者規模の製造能力の構築、コンポーネントサプライヤー、組立施設、品質保証インフラストラクチャを含む、複数年の投資が必要であり、政策命令だけでは圧縮できません。既存在庫を保護する祖父条項は一時的な供給継続性を提供しますが、この保護は古いモデルが寿命に達するにつれて失効し、国内能力が意味のある規模に達しない限り、供給制約ウィンドウを作成します。

政策結果は、製造業者の投資決定に重大に依存します。2つのシナリオが検討を保証します。第1に、企業は再配置コストを吸収し、米国または同盟国の製造を確立し、市場プレゼンスと製品多様性を維持する、または第2に、企業は消費者向けルーターセグメントから撤退し、十分な資本準備金を持つベンダー間で市場を統合します。第2のシナリオは競争的含意を伴います。ベンダー多様性の削減は、消費者価格の上昇、機能イノベーションの削減、およびより少ないサプライヤーへの依存を作成する可能性があります。これらの結果は、統合がセキュリティ改善に対する市場圧力を削減する場合、本禁止の明示的なセキュリティ目標と矛盾する可能性があります。

執行の複雑性とサプライチェーンの不透明性

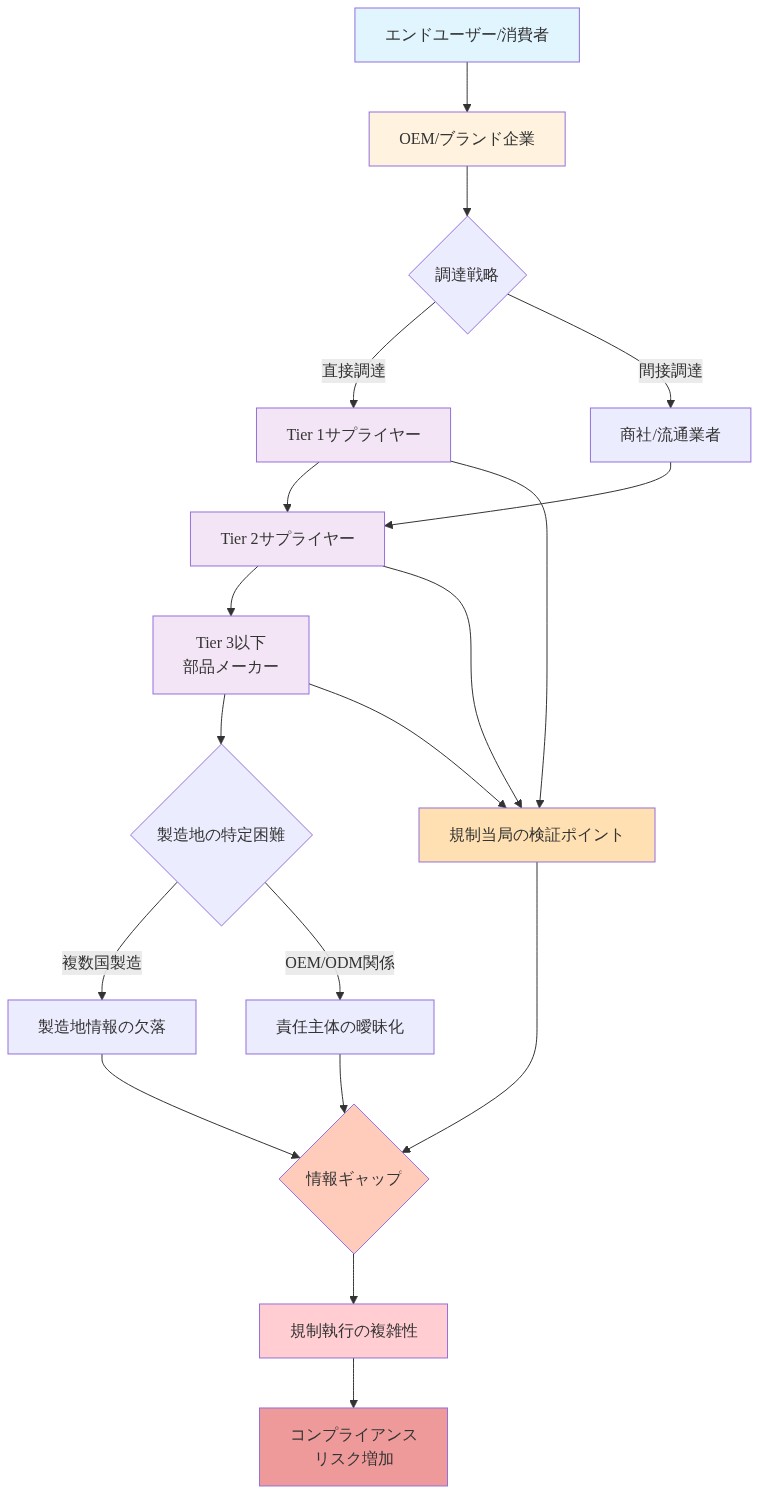

輸入禁止の実施には、重複しながらも異なる規制権限を持つ複数の連邦機関の調整が必要です。FCC(機器認可とスペクトラム準拠)、税関・国境警備局(入港地での差し止め)、商務省(輸出管理と原産地確認)、そして国土安全保障省(サプライチェーン安全保障)です。この多機関体制は調整上の課題と執行上の隙間をもたらします。

FCCの機器認可プロセスは、輸入業者が提出する正確な原産地文書に依存する主要な執行メカニズムを提供します。しかし歴史的先例が示すのは、企業が中間地域を経由した積み替え取引を通じて原産地表示を体系的に操作し、製造地を隠蔽して貿易制限を回避してきたということです。このような操作の検出には、製造業者が自発的に提供する動機に乏しいサプライチェーン透明性が必要です。

港湾での税関執行は実務的制約に直面しています。米国への電子機器輸入量は年間20億ユニットを超えており、包装を開けて技術分析を実施することなく、適合ルーターと非適合ルーターを視覚的に確実に区別することはできません。したがって執行は文書審査とリスクベースのターゲティングに依存する必要があり、両者とも誤表示に脆弱です。禁止の範囲は、承認された地域で組み立てられながら制限国で製造された部品を使用するルーターの場合に曖昧になります。これは電子機器製造における一般的な慣行です。規制枠組みは、サプライチェーン精査が部品レベルの原産地確認にまで及ぶかどうかを明確にする必要があり、この要件は適合コストと執行の複雑性を大幅に増加させます。

電子商取引チャネルは異なる執行上の課題を提示します。消費者がオンラインプラットフォームを通じて外国の売り手から直接購入する場合、小売業者への大量出荷向けに設計された従来の輸入管理をバイパスします。個別購入に対する執行は商業港での差し止めとは根本的に異なり、次のいずれかが必要です。(1)電子商取引プラットフォームからの製品リスティング制限への協力、(2)消費者に対する販売後の執行、または(3)グレーマーケット部分の受け入れです。現在の規制枠組みはこれらのアプローチのいずれに対しても限定的なメカニズムしか提供していません。

グレーマーケット流通と再生機器は追加の執行上の隙間をもたらします。禁止の発効日前に製造されたルーターは経過措置の下では合法ですが、適合する従来在庫と非適合な新規生産を区別するには、シリアル番号追跡と製造日確認が必要です。これらのメカニズムは現在、業界全体で標準化されていません。再生機器は特に曖昧性を提示します。制限国で製造されたルーターが再生されて国内で再販売される場合、それは禁止輸入に該当するのでしょうか。

禁止の有効性は技術的執行メカニズムよりも、継続的な機関間調整、税関執行への適切なリソース配分、および帰属と因果関係が確立しにくい複雑なサプライチェーン全体での違反追求の意思に依存します。同様の輸入制限に関する歴史的経験は、執行強度が初期実施後に通常低下し、決意した輸入業者に適合機会を生じさせることを示唆しています。

地政学的技術ガバナンスと相互的エスカレーション

ルーター輸入禁止は、国家が市場アクセス管理と規制権限を技術ガバナンスの手段として採用し、表面上は国家安全保障目標を推進する新興規制パラダイムを例示しています。このアプローチは概念的転換を具体化します。消費者技術インフラは商業商品分類から戦略的資産指定へと移行し、それにより実証された製品脆弱性ではなく製造原産地に基づく分類的制限を正当化します。

基礎となる仮定—製造管轄権が悪用可能性リスクと相関するという仮定—は検討を要します。FCCは、どのハードウェアレベルの脆弱性またはサプライチェーン侵害ベクトルが代替監視メカニズム(例えば、強制的なセキュリティ認証、ファームウェア透明性要件、またはハードウェア監査)よりも分類的除外を正当化するかを詳述する技術仕様を公開していません。実証されたリスクと管轄権リスク間のこの区別は、重要な政策の転換点を表しています。

製造依存経済からの相互的対応は予測可能なエスカレーションパターンに従います。中国の工業情報化部(MIIT)は、外国ソフトウェアおよびハードウェア輸入に対する技術セキュリティレビュー、レアアース要素および半導体製造装置の輸出管理、および国内製造ネットワーク機器への規制的優遇措置を実施しています。これらの対抗措置は世界的技術市場を互換性のない認証要件を持つ規制ゾーンに分断し、多国籍製造業者の適合コストを増加させ、消費者の価格競争力のある機器へのアクセスを減少させます。

この政策は、ファームウェア検証、サプライチェーン監査、第三者ハードウェア分析といった技術的セキュリティ対策が、外国製造プロセスに対する制度的信頼が低下した場合に十分にリスクを軽減できないという暗黙の判断を反映しています。継続的な検証インフラを必要とする段階的監視を実装する代わりに、規制当局は分類的除外を行政上より単純な代替案として選択しました。この選択は市場効率よりも規制の確実性を優先します。

並行する執行措置がこのパターンを実証しています。AI ハードウェア輸出制限を回避したスーパーマイクロコンピュータ幹部の起訴は、規制当局がサプライチェーン安全保障懸念を複数の技術カテゴリー全体で同時に評価していることを示しています。これらの調整された措置は、ルーター禁止が他の消費者電子機器—ネットワーク接続ストレージ、IoT デバイス、およびコンピューティング周辺機器を潜在的に含む—への分類的輸入制限の拡張の先例を確立する可能性があることを示唆しています。ここで製造原産地が主要な認証基準となります。

先例としての重要性はルーター禁止の直接的な市場影響ではなく、原産地ベースの分類的除外を正当な規制ツールとして正規化することにあります。このフレームワークは、技術的監視が国境を越えた製造リスクを管理できるという仮定を放棄し、代わりに外国製造そのものを削減不可能なリスク変数として扱います。

- 図8:サプライチェーン不透明性と規制執行の課題—多層構造における検証困難性*

主要なポイントと直近のアクション

ルーター輸入禁止は、是正的製品リコールではなく、予防的サプライチェーン管理メカニズムとして機能します。FCCは既存デバイスの削除を義務付けるのではなく、新規モデル認可を防止し、現在の在庫(許可)と将来の輸入(禁止)の間に時間的境界を作成します。この区別は、展開済み機器の脆弱性に対処するのではなく、将来の供給を制限することに規制の焦点があることを示しています。

この政策は、ハードウェアレベルの脆弱性—意図的なバックドア、サプライチェーン侵害ベクトル、または設計欠陥であるかどうかを問わず—が従来の市場後セキュリティ監視を通じて適切に管理できないという評価を反映しています。規制対応は、技術監査、強制的なファームウェア透明性、ハードウェア検証プロトコルといった代替メカニズムよりも、製造管轄権に基づく分類的除外を優先します。

-

製造業者向け:* FCC承認管轄区域へのルーター製造の生産移転可能性と関連資本要件を評価してください。市場需要の価格弾力性を評価して、対応可能な米国市場が地理的に分散した製造インフラへの投資を正当化するかどうかを判断してください。非承認管轄区域の既存製造パートナーシップをライセンスまたは製造向け設計の取り決めを通じて再構成できるかどうかを検討してください。

-

IT専門家および組織調達向け:* 既存のルーター在庫は展開と保守に利用可能なままです。現在のデバイスの既知の脆弱性に対処するためにファームウェア更新プロトコルを優先してください。既存在庫が枯渇し、新規モデル認可が制限されたままになることを予想して、交換調達戦略を策定してください。将来の機器代替計画を促進するために、現在のデバイス仕様を文書化してください。

-

政策立案者向け:* 輸入禁止が実証可能なセキュリティインシデントを効果的に削減するか、主に消費者のネットワーク機器へのアクセスを制限するかを評価するメトリクスを確立してください。同様の分類的制限が他の消費者電子機器カテゴリーに拡張されるかどうかを監視してください。これは地政学的ラインに沿った体系的な市場分断を示すでしょう。強制的なセキュリティ認証、ハードウェア透明性要件、第三者監査といった段階的監視アプローチが、市場混乱の削減と製造業者の適合コスト低減でセキュリティ目標を達成する可能性があるかどうかを評価してください。

禁止は、消費者技術インフラを外国製造の影響から保護を必要とする国家安全保障資産として分類するための規制先例を確立します。このフレームワークは、技術的セキュリティ検証を原産地ベースの分類的除外に置き換えることで、消費者電子機器市場が管轄区域全体でどのように機能するかを根本的に再構成します。

運用メカニズムと認可枠組み

制限は47 CFR Part 2の下で成文化された既存のFCC機器認可手続き内で機能します。米国でワイヤレスルーターを販売しようとする製造業者は、商業流通前にFCC認証を取得する必要があります。製造管轄権に基づいて認可適格性を制限することで、規制当局はサプライチェーン流通の上流にゲート機能を確立します。このアプローチは製品リコール(既に流通している機器に対処)または市場禁止(既存在庫を削除)と分類的に異なります。代わりに、認可段階で新規モデルの導入を防止します。

消費者ルーターと企業ルーターアーキテクチャ間の区別は運用上の重要性を持ちます。企業ルーターは通常、標準化されたパッチ展開、セキュリティ監視、およびアクセス管理を備えた集中管理フレームワークの下で動作します。対照的に、消費者ルーターは頻繁に古いファームウェアバージョンで動作し、堅牢な認証メカニズムを欠き、エンドユーザーからの最小限の積極的な監視を受けます。この運用上の相違—数百万の住宅ネットワーク全体への広範な展開、永続的なインターネット接続、およびユーザーが開始したセキュリティ介入の限定—は脆弱性がより長く持続し、より大きな人口に影響を与える条件を作成します。

リスク評価と製造原産地

政策の前提は、製造原産地がサプライチェーン安全保障リスクの信頼できるプロキシとして機能するという仮定に基づいています。禁止の範囲は、インテリジェンス評価が許容可能なリスク閾値を超えた特定の製造環境に関連する脆弱性を特定したことを示しています。重要なのは、制限が実証された特定デバイスの技術的脆弱性ではなく製造原産地を対象としており、セキュリティ懸念がハードウェアまたはファームウェア統合レベルで動作することを示唆しています。これは展開後のソフトウェア更新を通じて対処できない条件です。

このフレームワークは、執行措置前に特定製品の実証された脆弱性証拠を必要とした以前の規制アプローチからの逸脱を表しています。現在のメカニズムは技術的脆弱性文書化とは無関係に、サプライチェーン原産地に基づく分類的除外を確立し、管轄区域ベースの機器認可制限の先例を作成します。

何が変わったのか、そしてなぜそれがあなたの運用にとって重要なのか

連邦通信委員会は、承認された管轄区域外で製造されたワイヤレスルーターの認証停止を実施しました。これは既存在庫のリコールではなく、前向きなサプライチェーンゲートです。製造業者は制限地域で生産された新規ルーターモデルのFCC Type Certificationを取得できず、製品が流通チャネルに到達する前に市場参入をブロックします。

- 運用上の影響:* 組織が国際的にルーターを調達するか、特定のベンダー製品ラインに依存する場合、供給制約が厳しくなる前に定義された期間があります。既存の展開ユニットは合法なままです。新規モデル認可のみがブロックされます。

メカニズムの仕組み:認可チェックポイント

FCCの認可プロセスは執行ポイントを作成します。すべてのワイヤレス機器は技術および安全基準への適合を実証する市場前認証が必要です。製造原産地に基づいて認可適格性を制限することで、規制当局は二項ゲートを作成します。承認された管轄区域は進行し、制限された管轄区域は進行しません。

- 実務的ワークフロー:*

- 製造業者がFCC Type Certificationのために新規ルーターモデルを提出します

- FCCが現在の認可基準に対してアプリケーションをレビューします

- 製造地が制限リスト内に該当する場合、認証は拒否されます

- 製品は米国流通チャネルに合法的に進入できません

- 以前に認証された既存在庫は影響を受けません

- コストとタイムラインの影響:* 製造業者は、承認された管轄区域への生産を移転するか(6~18ヶ月のリードタイム、典型的に15~25%のコスト増加)、その製品ラインの米国市場を放棄する必要があります。ベンダーが製造を移行するか製品を再設計する際に、12~24ヶ月の供給混乱を予想してください。

消費者向けルーターと企業向けルーター:リスク評価を駆動する区別がなぜ重要か

本規制が消費者向け機器を特に対象とするのは、運用上の脆弱性パターンに基づいています。

| 要素 | 消費者向けルーター | 企業向けルーター |

|---|---|---|

| ファームウェア更新 | 散発的、ユーザー主導 | 集中管理、自動化 |

| 認証 | デフォルト認証情報が一般的 | 多要素認証、ロールベース |

| 監視 | なし | 継続的、ログ記録 |

| ネットワーク分離 | インターネットに直接露出 | セグメント化、ファイアウォール保護 |

| セキュリティパッチ | 2~3年の典型的なウィンドウ | 5~7年のサポート標準 |

| ユーザー監督 | 最小限 | 専任IT スタッフ |

-

なぜこれが重要か:* 消費者向けルーターは家庭やスモールオフィスのトラフィック100パーセントを処理しながら、最小限のセキュリティ制御で動作しています。侵害された消費者向けルーターは、攻撃者に永続的なネットワークアクセス、トラフィック傍受能力、ボットネット勧誘の可能性をもたらします。一方、企業向け機器は、検出と対応能力を備えた管理されたセキュリティフレームワークの下で動作しています。

-

リスク換算:* 単一の侵害された消費者向けルーターは5~50のデバイスとユーザーを露出させることができます。数百万の配置されたユニット全体の集約リスクは、インテリジェンス評価が許容可能な閾値を超えたと判断したと思われる国家規模の脆弱性表面を生成します。

製造元の起源をリスク代理として:戦略的根拠と制約

本政策は、個別製品の特定の脆弱性の技術的証拠を要求するのではなく、製造地をサプライチェーン完全性の代理として扱っています。これは以前の規制アプローチからの分類的転換を表しています。

-

以前のモデル:* 特定の脆弱性を特定 → 勧告を発行 → パッチを推奨 → 必要に応じてリコール

-

現在のモデル:* 製造管轄区域のリスクを評価 → 認証を制限 → 市場参入を防止 → 脆弱性表面を完全に排除

-

本アプローチの基礎にある仮定:* インテリジェンス評価は、ソフトウェアパッチやユーザー設定を通じて改善できない製造レベルの脆弱性(ファームウェア注入、ハードウェア改ざん、またはサプライチェーンアクセス)を特定しました。リスクは配置後に対応可能ではなく、生産環境に固有のものと見なされています。

-

これが生み出す実践的制約:*

-

粒度の細かい製品評価がない: 制限された管轄区域からのすべてのルーターは、技術仕様やセキュリティ機能に関係なく同じ扱いを受けます

-

改善経路がない: メーカーは代替設計や強化されたセキュリティ対策を提出して制限を回避することはできません

-

恒久的なサプライチェーン転換: ベンダーは生産を再配置するか市場から撤退する必要があります。一時的な免除や段階的なコンプライアンスはありません

-

先例リスク: スイッチ、ファイアウォール、IoTデバイスなど他の製品カテゴリーが同様の制限に直面する可能性があり、グローバルサプライチェーンが分断されます

ナレッジワーカーと組織にとっての意味

-

即座のアクション(今後30日間):*

-

現在のルーター在庫を監査:モデル、製造元、認証日を文書化

-

耐用年数の終わりに近づいている、またはファームウェアサポートの終了が近づいている製品を特定

-

特定のベンダー製品ラインへの調達依存関係をマッピング

-

中期計画(30~90日間):*

-

承認された製造地を持つ代替ルーターベンダーを評価

-

製品移行のコストと互換性への影響を評価

-

既存機器のセキュリティウィンドウを最大化するためのファームウェア更新スケジュールを確立

-

戦略的考慮事項:*

-

サプライが承認されたメーカー間で統合されるにつれて、ルーターの価格が20~40パーセント上昇することを予想してください

-

新機器のリードタイムは4~6週間から8~12週間に延長されます

-

ベンダーは消費者向け製品ラインを完全に廃止する可能性があり、より高いコストで企業向けグレードの機器採用を強制します

-

リスクギャップ:* 本規制は製造元の起源が脆弱性と相関していると仮定していますが、公開された技術的証拠は提供していません。組織は、現在の機器が実際のリスクをもたらすかどうか、または制限が理論的な脅威シナリオに対処するかどうかを独立して検証することはできません。これは意思決定の不確実性を生成します。制限が信頼できるインテリジェンスを反映していると仮定する必要がありますが、特定の脅威への可視性がありません。

- 図6:製造地域をリスク代理指標とする規制ロジック—戦略的根拠と制約*

先例と長期的な影響

本規制は、消費者向けテクノロジー市場が規制管轄区域に沿って分割される地政学的分断モデルを確立しています。組織は以下を計画する必要があります。

- 恒久的なサプライチェーン複製: 各主要市場の製造、認証、サポートの分離

- 競争の減少: 地域ごとの承認ベンダー数の削減は価格を上昇させ、イノベーション動機を低下させます

- コンプライアンスの複雑性: ITチームは管轄区域固有の調達と配置手順を維持する必要があります

- 実行推奨事項:* 本規制を一連の最初のものとして扱ってください。テクノロジーガバナンスフレームワークを開発し、製品カテゴリー全体での同様の制限を予測し、運用上の中断なしに機器変更に対応するネットワークアーキテクチャに柔軟性を組み込んでください。

なぜこれが重要か:戦略的インフラとしてのルーター

消費者向けルーターはデジタルエコシステムで独特に強力な位置を占めています。ネットワーク周辺に位置し、家庭とインターネット間のすべてのトラフィックを処理しながら、最小限のセキュリティ監督で動作しています。集中管理、セキュリティ更新、継続的な監視を受ける企業向け機器とは異なり、消費者向けルーターは通常、古いファームウェアを実行し、堅牢な認証メカニズムを欠き、ほぼ完全なユーザー無関心で動作しています。この非対称性は、**「ラストマイル脆弱性のパラドックス」**と呼ぶことができるものを生成します。エンドユーザーに最も近いデバイスが最も少ない注意を受けながら、最も機密性の高いデータフローを制御しています。

インテリジェンスの観点から、この組み合わせ(広範な配置、永続的なインターネット接続、限定的な監督)は、消費者向けルーターを国家レベルの監視、ボットネット勧誘、またはトラフィック傍受のための異常に魅力的なターゲットに変えます。侵害されたルーターは単なる単一障害点ではなく、同時に数百万の家庭とスモールビジネスへの永続的なバックドアです。規制の範囲は、機関間評価が許容可能なリスク閾値を超えた製造脆弱性を特定したことを示唆しており、懸念がハードウェアレベルで永続的であり、ソフトウェアパッチやユーザー行動変化を通じて対応可能ではないことを示しています。

先例:証拠ベースから起源ベースへのガバナンス

本政策は規制哲学における重要な転換点を示しています。以前のアプローチは、介入前に特定のデバイスにおける実証された脆弱性を必要としていました。本フレームワークは製造元の起源をリスクの代理として使用し、個別製品の技術的侵害の証拠ではなく、サプライチェーン出所に基づく分類的除外の先例を確立しています。

この転換は重要な質問を開きます。サプライチェーン起源をガバナンス変数として扱う場合、どのような機会が生じるのか。答えは以下の方向を指しています。

- 信頼できる製造エコシステムがプレミアム価格設定とユーザーロイヤルティを引き付ける競争上の優位性になります

- 国内および同盟国の生産能力が投資を加速させ、新しい製造クラスターと職業カテゴリーを生成します

- 認証が価値信号になり、コンプライアンスが負担から市場差別化に変わります

- 隣接テクノロジー(半導体、光学部品、ファームウェア)が同様の精査に直面し、スタック全体にわたるアーキテクチャの再考を強制します

イノベーション空白地帯

本規制は即座のイノベーション空白地帯を生成します。

-

1. 国内ルーターアーキテクチャの再構想*

外国競争が制限されると、米国および同盟国のメーカーは次世代設計に投資できます。ハードウェアレベルのセキュリティモジュール、オープンソースファームウェアオプション、ユーザーがセキュリティコンポーネントを独立してアップグレードできるモジュール式アーキテクチャを備えたルーターです。これは、最小限の標準に単に準拠するのではなく、透明性とユーザー制御のために設計されたルーターを構築する瞬間です。 -

2. 製品としてのサプライチェーン透明性*

ナレッジワーカーはますます彼らのテクノロジーの起源への可視性を要求しています。完全にトレース可能なサプライチェーンを持つルーターを構築する企業(コンポーネント調達から最終組立まで)はプレミアムポジショニングを命じることができます。ブロックチェーン検証製造出所はコンプライアンスではなく、今出現している顧客期待です。 -

3. 分散セキュリティモデル*

ルーターが信頼できるインフラストラクチャノードになると、ローカルセキュリティゲートウェイに進化でき、家全体のネットワークを保護し、接続デバイスのアイデンティティ検証を管理し、プライバシー保護データ集約ポイントとして機能します。これはルーターを受動的な導管から能動的なセキュリティエージェントに変えます。 -

4. 新しいサービスカテゴリー*

管理されたルーターサービス(プロバイダーがファームウェア更新、脅威監視、設定最適化を処理する)は、ハードウェアサプライが制限され、信頼が最重要である場合に実行可能なビジネスモデルになります。これは企業ITがどのように進化したかを反映しています。消費者向けネットワークは同じパスをたどる可能性があります。

長期的な社会的影響:回復力のあるデジタルインフラストラクチャへ

本規制は、回復力のある、検証可能なデジタルインフラストラクチャへの大規模な旅の中の通過点です。影響はルーターをはるかに超えています。

- 信頼がアーキテクチャになり、願望ではなくなります。将来のネットワークは敵対的環境を仮定して設計され、継続的な検証を必要とします。

- 製造地理が再び重要になります。数十年のオフショアリングは戦略的テクノロジーのために逆転し、グローバルサプライチェーンを再形成し、新しい経済クラスターを生成します。

- ユーザーエージェンシーが増加します。デバイスが設計によって信頼できる場合、ユーザーはベンダーがセキュリティを優先することを望むのではなく、彼らのデジタル生活について情報に基づいた選択をすることができます。

- 同盟国協力が深まります。共有されたセキュリティ利益を持つ国は相互認証フレームワークを開発し、経済的および技術的整合の新しい形式を生成します。

FCC の措置は壁ではなく、より良いインフラストラクチャを構築するための基礎です。ナレッジワーカーはこれを制限ではなく、回復力、透明性、および真のセキュリティのために設計されたネットワークへの数十年にわたる移行の開始手段として見るべきです。コンプライアンスシアターではなく。

- 図2:FCC認証チェックポイント—製造地域に基づく新規モデルの市場参入制御メカニズム*