FIPS依存関係とプリビルドバイナリ

概要

FIPS(連邦情報処理規格)準拠は、アプリケーションのデプロイメント実践にますます影響を与えていますが、FIPSモード強制とプリビルドバイナリ依存関係の相互作用は、運用文献において不十分にしか文書化されていません。本記事は、特定の技術的ギャップに対処します。ランタイム環境でFIPSモードが有効になっている場合、プリコンパイルされたネイティブ拡張機能と依存関係は、非FIPS OpenSSLライブラリに対してコンパイルされているため、ランタイムで失敗する可能性があります。

核心的な問題は、アーキテクチャ的な性質のものです。FIPSモードは、カーネルレベルまたはシステムレベルの強制を通じて暗号化アルゴリズムの検証を強制し、特定のレガシー暗号と暗号化プリミティブ(FIPS 140-2およびFIPS 140-3標準で定義されている)を無効にします。アプリケーションのバイナリ依存関係が標準OpenSSLに対してコンパイルされている場合、それらのアルゴリズムとその検証パスへのハードコードされた参照が含まれています。コンテナまたはホストがランタイムでFIPSモードを強制すると、これらのバイナリは、FIPS検証済みライブラリによって利用できなくなった、または許可されなくなった暗号化関数を呼び出そうとし、FIPS強制自体とは無関係に見えることが多いランタイム障害が発生します。

-

前提条件:* この分析は、FIPS強制がアプリケーションレベルではなくシステムレベル(カーネルモジュールまたはOpenSSLライブラリ設定)で発生し、プリビルドバイナリがソースコードではなくコンパイル済みアーティファクトとして配布されることを前提としています。

-

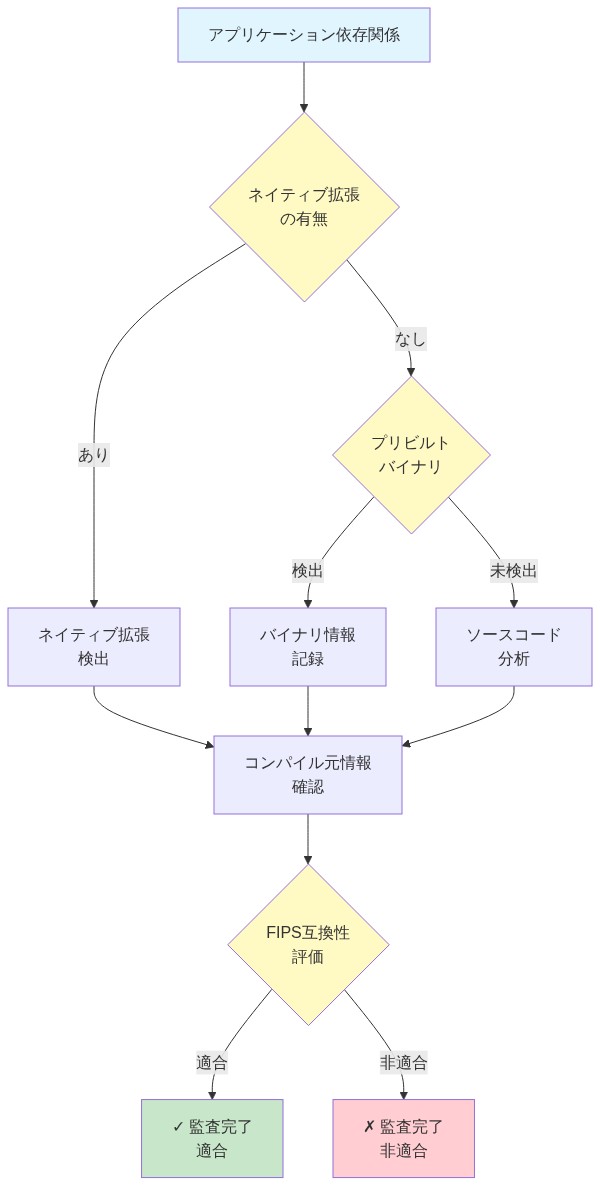

実行可能な示唆:* FIPS強制環境にデプロイする前に、依存関係チェーンの体系的な監査を実施して、ネイティブ拡張機能を特定してください。コンパイル済みC/C++コードを含むパッケージを分類します。それらのビルド元を文書化します—プリコンパイルされたwheelとして配布されたか、システムパッケージリポジトリからインストールされたか、ローカルでコンパイルされたか。このインベントリは、トラブルシューティングと修復計画のベースラインとして機能します。

- 図1:FIPS環境とプリビルトバイナリの不整合 - FIPS準拠のセキュアな暗号化環境と、従来のOpenSSLでコンパイルされたバイナリの衝突を表現したキービジュアル*

問題: 実際のRailsアプリケーション

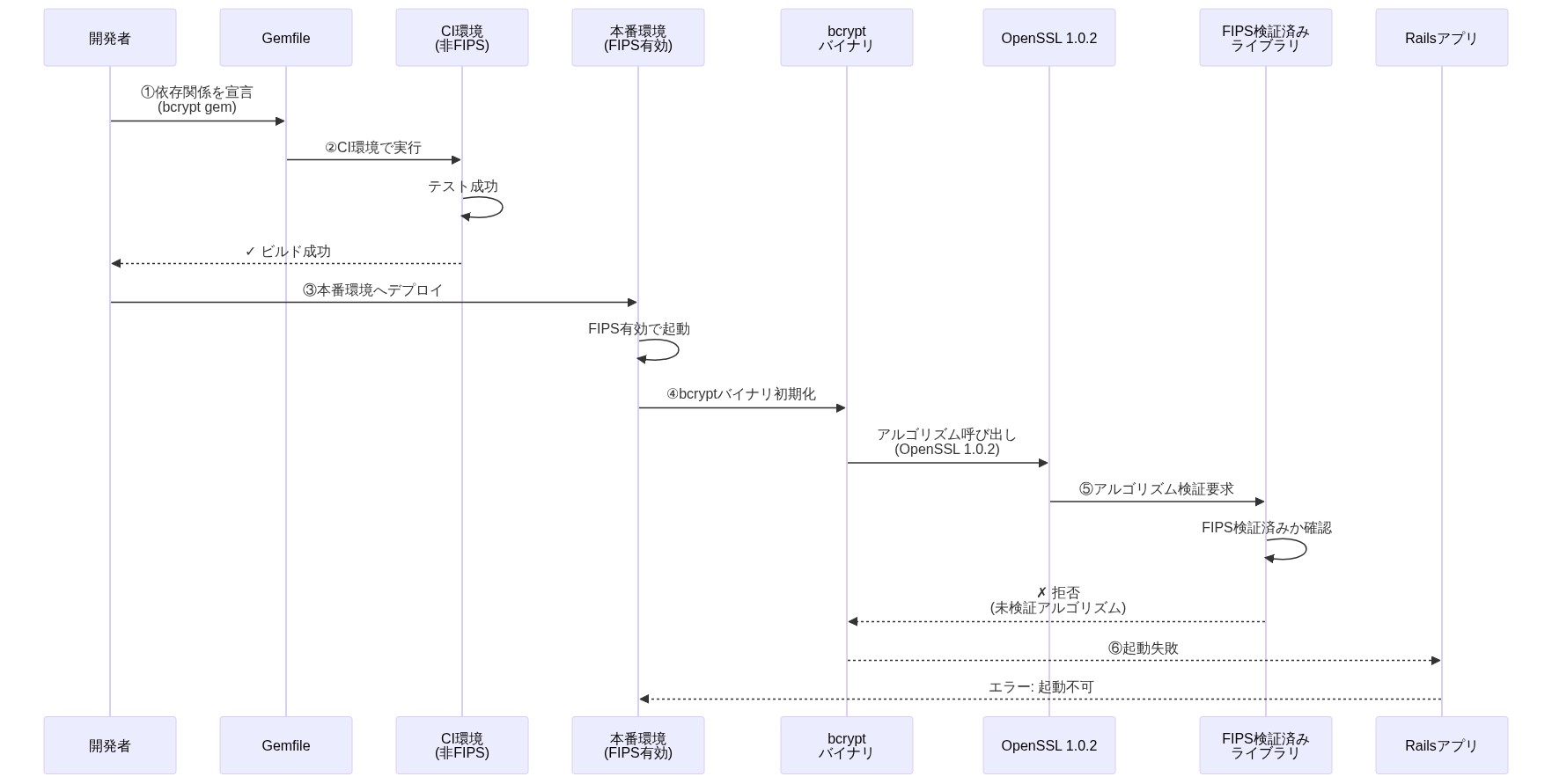

FIPS有効化コンテナで実行されているRailsアプリケーションが、起動時に不可解なOpenSSLエラーで失敗し始めました。アプリケーションは、bcrypt、pg、net-httpなどの標準的なgemを使用していました。すべての依存関係はGemfileで正しく宣言され、バージョンピンは妥当で、非FIPSランナーでのCIテストは合格していました。しかし、コンテナは起動しませんでした。

根本原因は、gemインストールログを調査した後にのみ明らかになりました。bcryptのプリビルドバイナリは、FIPSモードで無効化されたアルゴリズムを使用するOpenSSL 1.0.2に対してコンパイルされていました。コンテナがカーネルレベルでFIPSを強制すると、bcryptバイナリはそれらのアルゴリズムを初期化しようとして失敗しました。

この不一致は、テスト実践における重大なギャップを明らかにします。ほとんどのCI/CDパイプラインは、FIPS有効化環境に対してテストを行いません。標準Ubuntuで成功するビルドは、プリビルドバイナリが互換性がないため、FIPS CentOSまたはRHELでは静かに失敗します。非互換性は、本番環境のランタイムでのみ表面化します。

教訓は、正確性は環境固有であるということです。あるコンテキストで機能する構成は、別のコンテキストで自動的に機能するわけではありません。FIPS強制は、切り替え可能なフラグではありません。利用可能な暗号化ライブラリとその動作方法を根本的に変更します。

解決策: FIPSでビルド、テスト、デプロイ

修正には、FIPSコンテナ内でソースからbcryptを再ビルドし、その環境で利用可能なFIPS検証済みOpenSSLライブラリに対してリンクさせることが必要でした。この単一の変更により、一連の障害が解決されました。

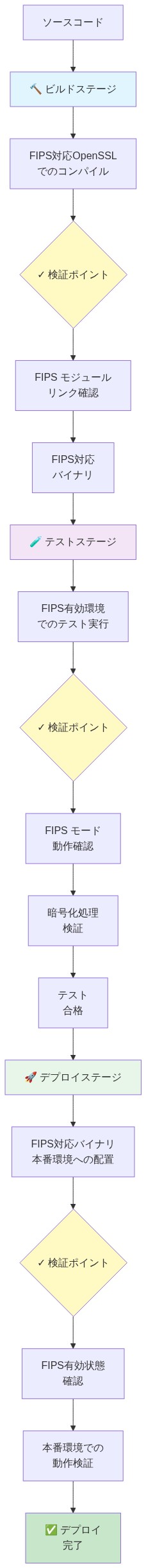

成功するFIPSデプロイメントは、一貫したパターンに従います:FIPSでビルドし、FIPSでテストし、FIPSにデプロイする。

ビルドフェーズ

ビルドステージにFIPS有効化ベースイメージを使用します。FIPS検証済みパッケージリポジトリからOpenSSL用のビルドツールと開発ヘッダーをインストールします。gemをバンドルする際、ネイティブ拡張機能のソースコンパイルを強制します:

bundle config set build.bcrypt --with-openssl-dir=/usr/lib64/openssl-fipsテストフェーズ

FIPSが有効な環境で完全なテストスイートを実行します。これにより、本番環境に到達する前に非互換性を捕捉します。暗号化操作を実行する統合テストを含めます—パスワードハッシュ化、TLS接続、署名付きCookie。テストランナー自体がFIPSモードで実行されていることを確認します。環境変数やカーネル設定を検証して、FIPSが実際に強制されていることを確認します。

デプロイフェーズ

本番環境に同じFIPSベースイメージを使用します。ランタイム環境にFIPS検証済みOpenSSLライブラリがインストールされ、有効になっていることを確認します。カーネルモジュールまたはシステム設定がFIPSモードを強制していることを確認します。起動時にFIPSステータスをログに記録して、監査証跡を提供します。

具体例

Dockerを使用するRailsアプリは、このパターンを実装できます:

FROM rhel:8-fips AS builder

RUN yum install -y openssl-devel gcc make

RUN bundle config set build.bcrypt --with-openssl-dir=/usr/lib64/openssl-fips

RUN bundle install

FROM rhel:8-fips

COPY --from=builder /app/vendor/bundle /app/vendor/bundle

ENV OPENSSL_FIPS=1このマルチステージビルドは、ビルド環境とランタイム環境の両方がFIPSを強制することを保証します。ビルドツールは最終イメージから除外され、攻撃対象領域を削減します。

依存関係の監査と測定

FIPS環境にデプロイする前に、ネイティブ拡張機能について依存関係チェーンを監査します。コンパイル済みC/C++コードを含むgemまたはパッケージを特定します。それらのビルド元を文書化します—プリコンパイルされたwheel、システムパッケージから来たか、ローカルでビルドされたか。このインベントリは、トラブルシューティングのベースラインになります。

FIPS準備状況を運用メトリックとして追跡します。FIPSモードでコンパイルに失敗する依存関係を監視します。標準ビルドとFIPSビルドの間のビルド時間の違いを測定します—FIPSコンパイルは、追加の検証のために時間がかかることがよくあります。

以下を示す依存関係監査ダッシュボードを作成します: 総gem数、ネイティブ拡張機能を持つgem、FIPSでテストされたgem、FIPSで失敗したgem。この可視性が優先順位付けを促進します。データベースドライバーや暗号化ライブラリなど、影響の大きい依存関係に最初に焦点を当てます。

- レポート例:*

総依存関係数: 247

ネイティブ拡張機能: 34

FIPSテスト済み: 32

FIPS失敗: 2 (pg 1.2.3, bcrypt 3.1.12)週次レビューサイクルを確立します。失敗した依存関係を特定します。メンテナーに問題を報告するか、回避策を計画します。100% FIPS互換性に向けた進捗を追跡します。このデータを使用してアップグレードの決定を通知します—FIPSをすぐにサポートする依存関係を優先します。

- 図5:依存関係監査と分類プロセス*

リスク軽減

-

リスク1: 静かな非互換性。* gemは非FIPS環境では動作するが、FIPSでは失敗し、本番環境でのみ発見される。

-

軽減策:* すべてのビルドをFIPSに対してテストします。CIでこのチェックを自動化し、非互換性が即座に表面化するようにします。

-

リスク2: パフォーマンス低下。* FIPS検証済み暗号化ライブラリは、標準実装よりも遅い場合があります。

-

軽減策:* FIPSモードでアプリケーションをベンチマークします。ボトルネックを特定します。それに応じて容量を計画します。

-

リスク3: 古いFIPSライブラリ。* システム提供のFIPS OpenSSLは、上流バージョンより遅れている可能性があり、セキュリティパッチが欠落している場合があります。

-

軽減策:* OpenSSLリリースサイクルを追跡します。定期的な更新を計画します。本番環境の前にステージングでパッチをテストします。

FIPSリスクプロファイルを文書化します。どの障害が許容可能で、どれがブロッカーかを特定します。一般的な障害モードのランブックを作成し、運用チームが迅速に対応できるようにします。

- 図6:FIPS対応のための多層防御戦略*

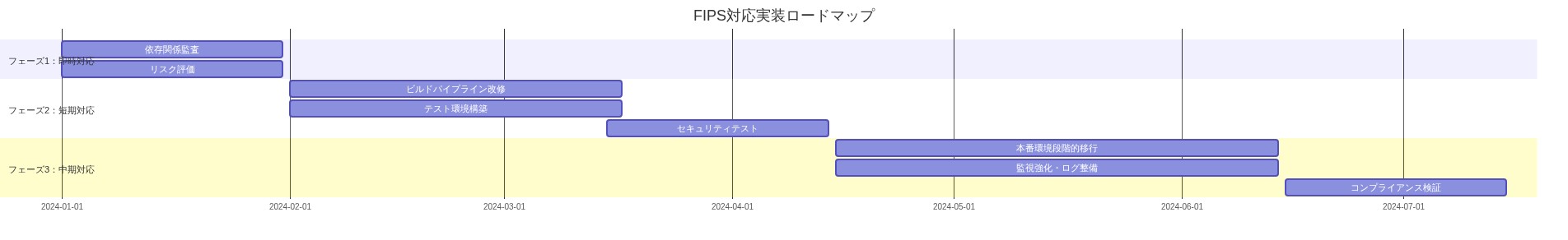

実装ロードマップ

FIPS準拠とプリビルドバイナリは、意図的なエンジニアリングなしには根本的に互換性がありません。解決策は、FIPSを回避したり、プリビルドバイナリを無視したりすることではなく、最初からビルドとテストの実践にFIPSを統合することです。

-

即時アクション(今週):* ネイティブ拡張機能を持つすべての依存関係を特定します。それらがどこでビルドされたかを文書化します。FIPS有効化ベースイメージを使用してビルドパイプラインを作成します。

-

短期(今月):* CIパイプラインにFIPSテストを追加します。FIPSモードで完全なテストスイートを実行します。失敗を文書化し、修正を計画します。

-

中期(今四半期):* すべての重要な依存関係をFIPSに対して検証します。失敗した依存関係を再ビルドまたは置き換えます。ステージング環境でFIPSデプロイメントをテストします。

-

長期(今年):* 本番環境でFIPSを有効にします。FIPS準拠を継続的な運用要件として扱います。すべての新しい依存関係がFIPSでテストされることを確認します。

このロードマップは、FIPS準拠を一度限りのタスクではなく、継続的な実践として扱います。新しい依存関係が追加されるたびに、FIPSに対して検証されます。この規律により、本番環境での驚きが防止されます。

- 図2:FIPS環境でのRailsアプリケーション起動失敗フロー*

- 図3:CI/CDパイプラインの検証ギャップ - テスト環境と本番環境の乖離*

- 図4:FIPS対応ビルド・テスト・デプロイパターン*

- 図7:FIPS対応実装ロードマップ*