Gmailのスパムと誤分類:ナレッジワーカーのための構造化分析

概要

Gmailユーザーは、正当なメールがスパムフォルダに振り分けられたり、スパムが受信トレイに到達したりする率が上昇しており、重要なコミュニケーションワークフローが中断されています。この問題は、Gmailの機械学習ベースのフィルタリングシステムに起因しており、メール量が急増したり、送信者の動作が変化したり、インターネット全体で認証プロトコルが変更されたりすると、システムがドリフトする可能性があります。トランザクションアラート、チーム通知、時間的制約のあるコミュニケーションにGmailを依存しているナレッジワーカーは、運用上のリスクに直面しています。

- 図1:Gmailスパムフィルタリングの複雑性と知識労働者への影響*

根本原因と症状

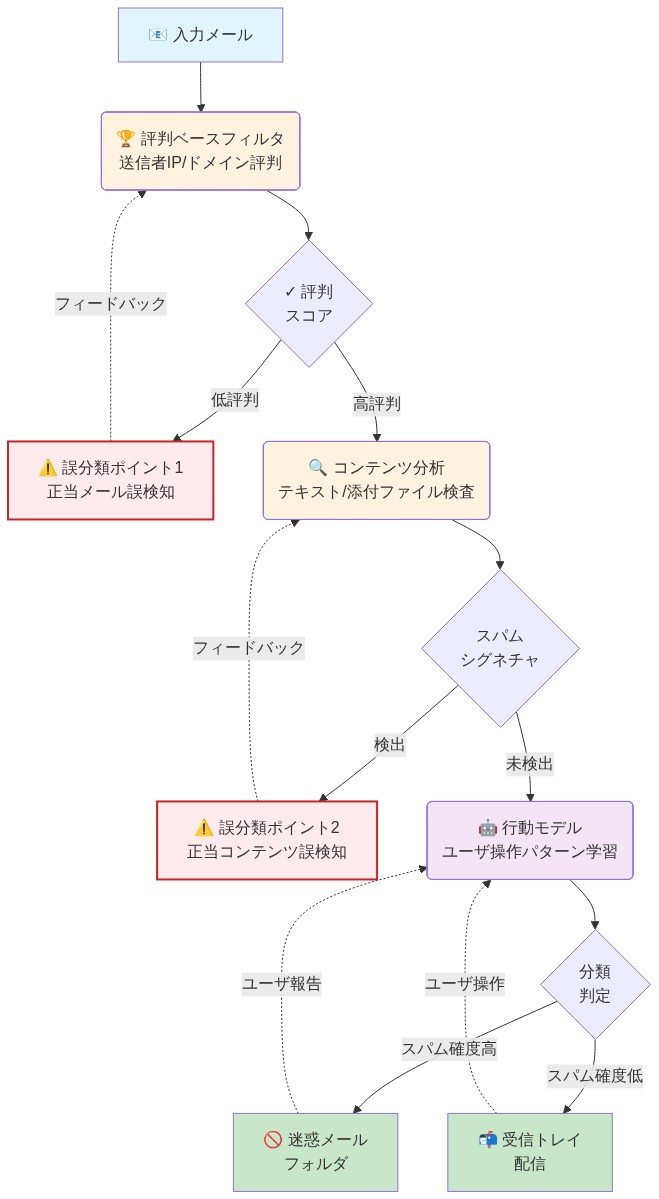

Gmailのフィルタリングアーキテクチャは、レピュテーションベースのフィルタ、コンテンツ分析、行動モデルという階層化された分類器を通じて、毎日数十億通のメールを処理しています。これらのシステムが、未知の送信者プロファイル、認証の設定ミス、または送信パターンの突然の変化に遭遇すると、偽陽性と偽陰性が発生します。

-

一般的なシナリオ:*

-

マーケティングチームが新しいIPアドレスからキャンペーンを送信する。Gmailのシステムは送信者プロファイルに馴染みがないため、適切なSPF/DKIMレコードがあるにもかかわらず、スパムとしてフラグを立てる。

-

企業がメールホスティングを移行し、送信IPを変更する。Gmailのレピュテーションデータベースが更新されていないため、最初の500通のメールがスパムに振り分けられる。

-

サポートチームが送信者アドレスを交互に使用する(ある日は「noreply@company.com」、次の日は「support@company.com」)。Gmailはこの不一致を疑わしい動作と解釈し、フィルタリングの精査を強化する。

-

既知のドメインになりすましたフィッシングメールが、攻撃者が認証レコードを偽装したため、メイン受信トレイに到達する。

これらの誤分類はワークフローを中断させます:ユーザーはパスワードリセット、予約リマインダー、重要なアラートを見逃し、同時に不要なプロモーションやフィッシングコンテンツの整理に時間を浪費します。

- 図2:Gmailのメールフィルタリングアーキテクチャと誤分類ポイント*

- 図3:Gmailスパムフィルタリングの誤分類を招く4つの一般的なシナリオ*

認証とレピュテーション標準

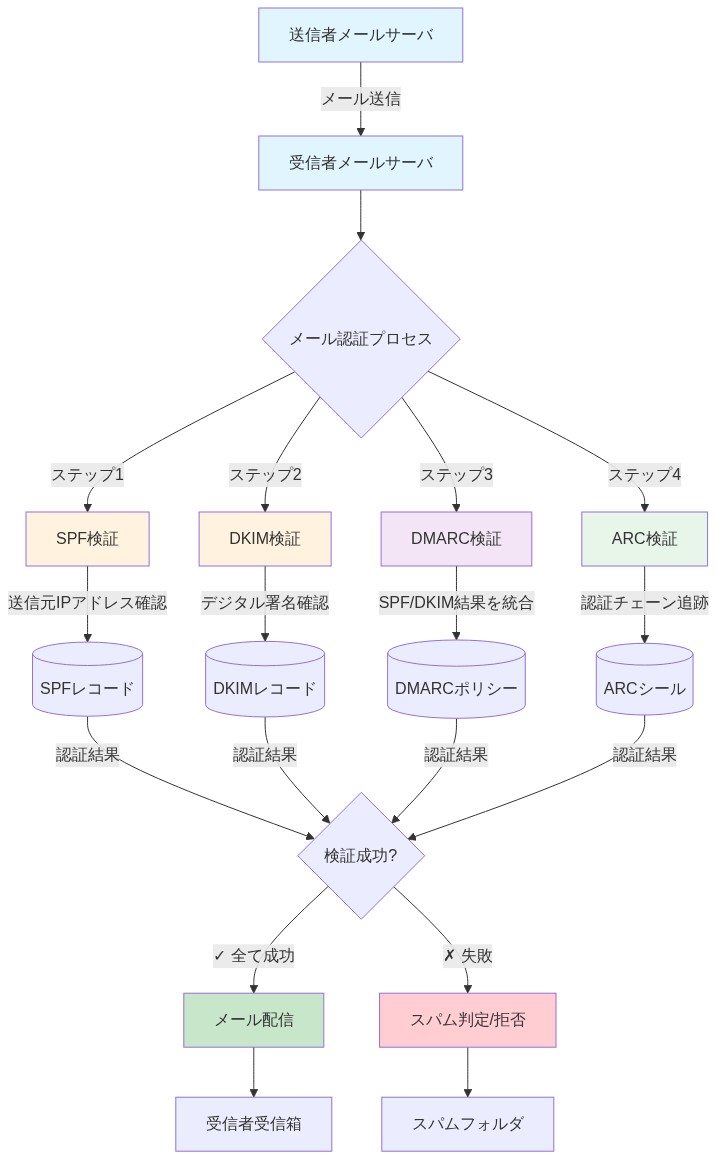

効果的なメール配信には、Gmailが公開している認証およびレピュテーション標準との整合性が必要です。Gmailは4つの主要なプロトコルを監視しています:

- SPF(Sender Policy Framework): ドメインの代わりにメールを送信する特定のIPアドレスを承認します。

- DKIM(DomainKeys Identified Mail): 送信者の身元を確認するためにメッセージに暗号署名を行います。

- DMARC(Domain-based Message Authentication, Reporting, and Conformance): 認証ポリシーを強制し、認証失敗に関するフィードバックを提供します。

- ARC(Authenticated Received Chain): メッセージが転送されたり、仲介者によって処理されたりする際に認証結果を保持します。

これらのプロトコルを実装する組織は、誤分類リスクを大幅に削減します。Gmailはまた、バウンス率、苦情率、ユーザーエンゲージメントに基づいて送信者のレピュテーションを監視しています。これらの指標は、問題が表面化するまで送信者には不透明なままです。

- 例:* 非営利団体がDMARC強制なしでメールを送信する。Gmailは送信者の身元を確認できないため、より厳格なコンテンツフィルタリングを適用する。同じメッセージが、厳格なDMARCポリシーを持つ組織から送信された場合、受信トレイにクリーンに到達する。

- 図4:メール認証プロトコル(SPF、DKIM、DMARC、ARC)の関係性と役割(RFC 7208、RFC 6376、RFC 7489、RFC 8617に基づく)*

- 図5:認証プロトコル実装による送信者評判スコアへの影響*

運用規律と一貫性

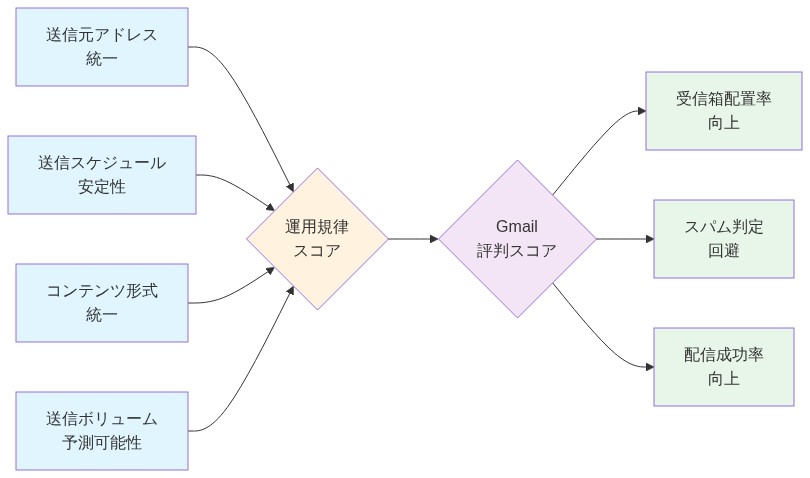

運用規律により、誤分類インシデントが40〜60%削減されます。一貫した送信者の動作を維持し、配信ダッシュボードを監視し、フィルタリングの変化に迅速に対応するチームは、問題が少なくなります。これには、明確な所有権、文書化された手順、リアルタイムアラートが必要です。

-

ベストプラクティス:*

-

メールタイプごとに単一の送信ドメインを指定する(トランザクション、マーケティング、通知)。

-

レート制限をトリガーしないように、メール送信を段階的に行う。

-

新しい送信IPを2〜4週間かけて徐々にウォームアップする。

-

認証レコードと送信IP変更の変更ログを維持する。

-

バウンス率が2%を超えるか、苦情率が0.1%を超える場合に自動アラートを設定する。

-

Gmailのコンテンツガイドライン(過度なリンク、疑わしい書式設定、トリガーワードを避ける)への準拠を確保するため、メールテンプレートの月次監査を実施する。

アドホックな送信慣行—件名、送信者アドレスを変更すること

- 図6:メール送信の運用規律が評判スコアに与える影響*