ニュージーランド保健アプリ侵害事件:生存患者が死亡と記録、名前が「チャーリー・カーク」に変更される

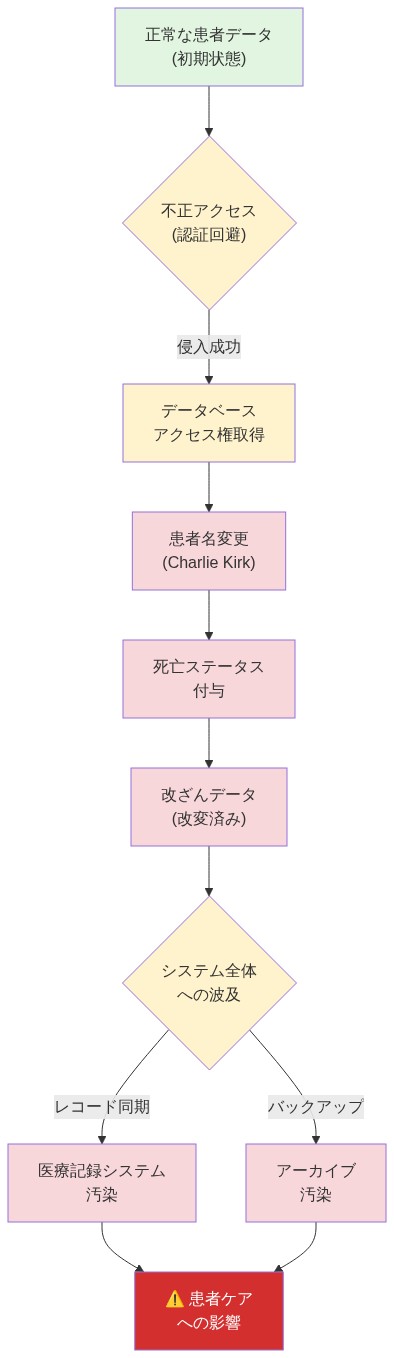

侵害の構造:患者記録がいかに体系的に改ざんされたか

ニュージーランドの保健アプリケーションは、データ整合性制御の重大な障害を経験しました。権限のない行為者が患者記録を改ざんするのに十分なアクセス権を取得し、生存患者を死亡と記録し、名前を「チャーリー・カーク」に体系的に変更したのです。変更パターンはランダムなデータ破損ではなく、意図的な改ざんを示唆しています。複数の記録にわたって特定の著名人の名前が一貫して置き換えられていることは、偶発的なデータ喪失ではなく、組織的な行動を示しています。

本質的に問われているのは、この事件が典型的なデータ流出攻撃と根本的に異なるという点です。情報流出攻撃では情報は盗まれますが、元の記録は変わりません。一方、医療データの能動的な改ざんは、臨床的意思決定と緊急対応プロトコルに直接影響を与えるため、はるかに大きなリスクをもたらします。この侵害は、生命に関わる情報を管理しているにもかかわらず、医療システムが現代的なガバナンスフレームワークが機密ワークロードに要求する実行境界と技術的制御を欠いていることを明らかにしています。

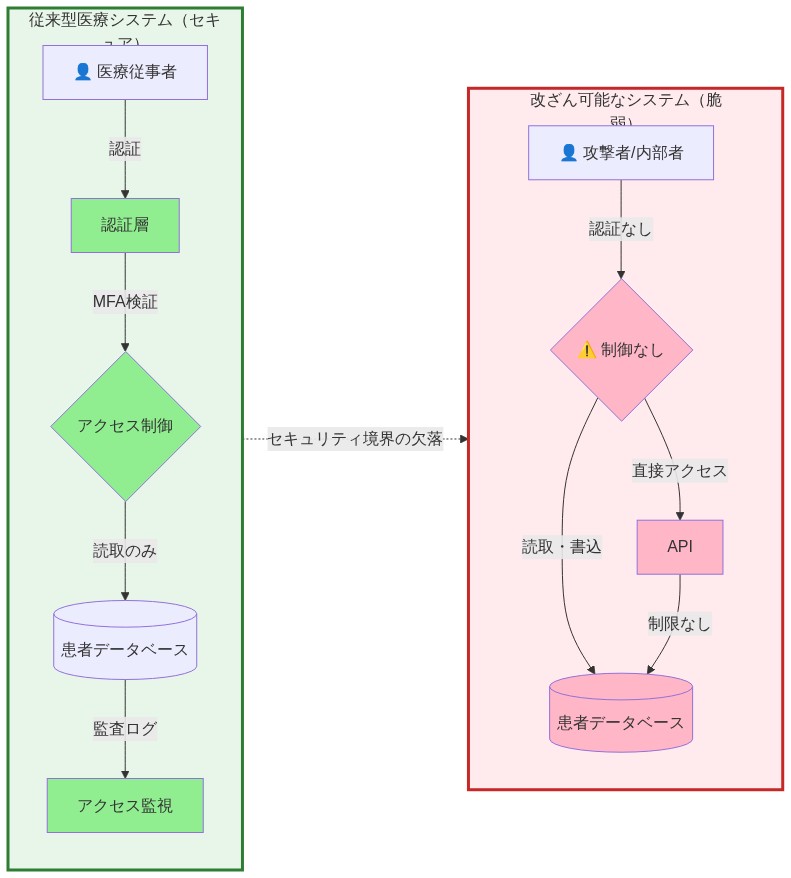

この事件は、調査を要する具体的な技術的問題を提起しています。どの認証メカニズムが回避されたのか。監査ログは無効化されたのか、存在しなかったのか、不十分に監視されていたのか。重要な患者フィールドの改ざんに対して多要素認証要件が欠けていたのか。これらのギャップは、医療アプリケーションが悪意のある行為者による認証済みアクセスからの保護ではなく、運用上の利便性を目的に設計されたレガシーシステムから進化したことを示唆しています。

この侵害は、医療データの整合性が不正開示に対する隠匿保護を超えた保護を必要とすることを確立しています。システムは不正な改ざんを防止する技術的制御を実装する必要があります。これは、規制フレームワークが歴史的に機密性重視の要件を優先してきた区別です。

死亡ステータスの問題:臨床的および行政的な連鎖反応

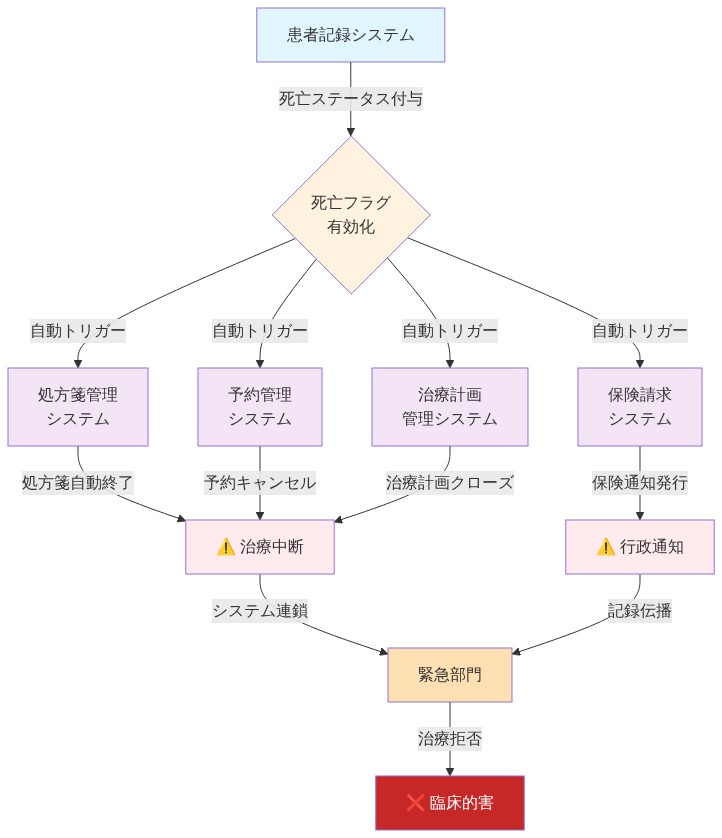

医療システムで生存患者を死亡と記録することは、相互接続された臨床、行政、保険インフラ全体にわたる連鎖的な障害を引き起こします。共有データベースで患者のステータスが死亡に遷移すると、自動化されたシステムは通常、次のシーケンスを実行します。有効な処方箋は終了し、予定された予約はキャンセルされ、治療計画は終了し、保険者は補償を中止するという通知を受け取ります。

共有患者データベースに依存する救急部門は、死亡と記録された患者への治療を拒否する可能性があり、医療の遅延による生命の危機を引き起こす可能性があります。行政的な是正プロセスは単純なデータ入力の逆転を超えています。各是正には複数のシステム間での検証、薬局ネットワークとの調整、保険請求の再開、エラーを証明する法的文書が必要です。影響を受けた患者は、処方箋を取得できない、施設へのアクセスがブロックされる、行政システムに生存状態を証明する負担という実際的な結果に直面します。

この侵害は医療インフラを、それが提供する患者に対して武器化しています。単一のデータベースフィールド改ざんは、コア患者データを権威的で不変のものとして扱うように設計されたシステム全体に波及します。この事件は、体系的な改ざんを検出または防止するデータ検証と整合性チェックの不在を明らかにしています。現代的なシステムは、重要なステータス変更に対して不変レコードを実装し、患者が死亡と記録される前に複数の検証層と承認ワークフローを要求する必要があります。

チャーリー・カークの署名:動機とメッセージング

患者名を「チャーリー・カーク」(ターニングポイント USA の創設者)に体系的に置き換えることは、この事件を日常的なセキュリティ障害から意図的なメッセージング行為に変えます。カークはニュージーランドの医療システムとの記録された関係を持たないため、名前の選択は意図的に目立つものであり、侵害が静かに封じ込められることを不可能にしています。

この命名パターンはいくつかの可能なシナリオを示唆しています。医療システムの障害をカークと関連付けようとする政治活動家、彼を大規模な侵害との関連付けを通じて恥をかかせようとする敵対的行為者、適切なメディア注目と規制対応を確保するために認識可能な名前を使用するセキュリティ研究者、またはイデオロギー的声明を行う悪意のあるインサイダーです。選択された名前の具体性はメディアカバレッジを保証し、規制圧力を増幅します。

複数のレコード全体にわたる改ざんの均一性は、手動による変更ではなく自動化されたスクリプティングを示唆しており、攻撃者が体系的な一括改ざんのためのツールを開発したことを示唆しています。この技術的洗練さは、広範なデータベースアクセス権を持つ侵害された管理者認証情報、または適切な認可検証を欠くAPIエンドポイントのいずれかを指しています。選択された名前の公開性は透明性を回避することを不可能にし、開示を強制し、基盤となるシステムの脆弱性を露出させます。

アクセス制御の障害:医療システムがいかに書き込み可能なデータベースになったか

この侵害は、医療アプリケーションが重要な患者データの不正な改ざんを防止する基本的なアクセス制御を欠いていたことを明らかにしています。現代的な医療システムは、読み取りと書き込み権限の厳密な分離を伴うロールベースのアクセス制御(RBAC)を実装し、コア人口統計またはステータスフィールドの改ざんに対して昇格された認証を要求する必要があります。

患者記録の一括改ざんを実行する能力は、以下の1つ以上を示唆しています。過度な権限を持つ侵害された管理者認証情報、直接的なデータベース操作を可能にするSQLインジェクション脆弱性、または適切な認可検証を欠くAPIエンドポイントです。医療アプリケーションは、悪意のある行為者からの保護よりも運用上のアクセスの容易さを優先することが多く、ロール要件に関係なく、認証されたユーザーがデータベースに書き込み可能な状態のままにしています。

適切な実装には、単一の侵害されたアカウントが大規模にレコードを改ざんすることを防止する実行境界を作成するアクセス制御メカニズムが必要です。医療システムは、タイムスタンプ、ユーザーアイデンティティ、および変更された値を含むすべての改ざんを文書化する不変の監査ログが必要です。義務的な承認ワークフローはすべてのステータス変更を管理する必要があります。技術的制御は職務の分離を強制し、重要なフィールドの改ざんに対して複数の認証済みアクターを要求する必要があります。

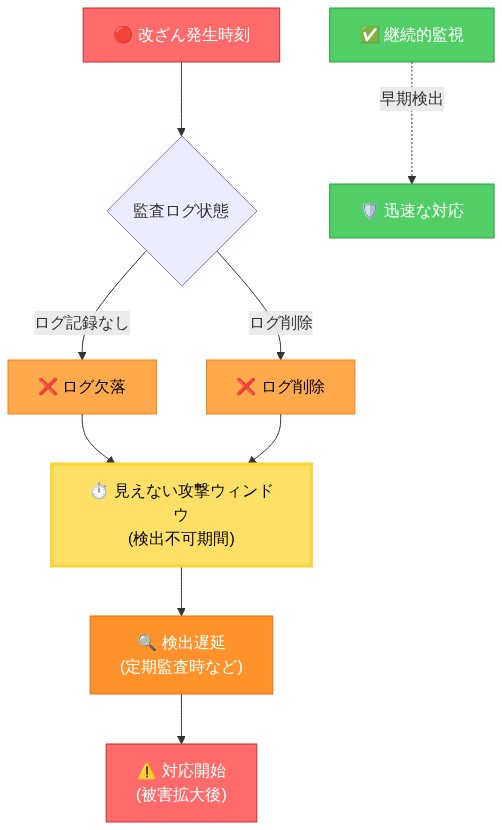

監査証跡のギャップ:見えない攻撃ウィンドウ

重要な未回答の質問が残っています。改ざんされたレコードはどのくらいの期間検出されずに存在していたのか、そして何が発見をトリガーしたのか。医療システムは、タイムスタンプ、ユーザーアイデンティティ、および特定の変更された値を含む完全なメタデータを含むすべてのデータアクセスおよび改ざんイベントをログに記録する包括的な監査証跡を維持する必要があります。

この侵害の見かけ上の成功は、以下の1つ以上を示唆しています。改ざんイベントの不十分なログ、既存ログの不十分な監視、または一括名前変更や複数の死亡ステータス改ざんなどの異常なパターンをフラグする自動異常検出の不在です。堅牢な監査証跡がなければ(データガバナンスの基本要素)、組織は侵害の範囲を決定し、影響を受けたすべてのレコードを特定し、規制報告のためのタイムラインを確立することができません。

検出方法は重大な意味を持ちます。患者の苦情を通じた発見は、反応的ではなく積極的なセキュリティ監視の欠如を示唆しています。侵害実行と発見の間の時間間隔は、破損したデータに基づいて臨床的決定が下される可能性があるウィンドウを表しています。緊急対応者が不正な死亡ステータス情報に依存していた場合、この遅延は致命的な結果をもたらす可能性がありました。このギャップは、実行時に異常な改ざんを直ちにフラグする必要があるリアルタイム整合性監視の不在を露出させます。

制度的ギャップと規制の遅れ

この侵害は、医療技術プロバイダーがデータ整合性に関する不十分な規制監督下で運営されていることを実証しています。医療データガバナンスは不正な改ざんからの保護を必要とします。これは、規制フレームワークが歴史的に機密性重視の要件を優先してきた要件です。

見落とされがちですが、この事件は医療アプリケーションの認証要件、義務的なセキュリティ監査、およびベンダーにデータ整合性障害の責任を負わせる責任フレームワークの規制見直しを促す可能性があります。国際的な医療システムは、ベンダーが標準化されたプラットフォームをグローバルに展開することが多いため、複数の国に展開された同一または類似のアプリケーションに比較可能な脆弱性が含まれているかどうかを検討する必要があります。

この侵害は、医療アプリケーションが重要な機能を提供しているという理由だけで、したがって適切なセキュリティ制御を組み込む必要があるという仮定に異議を唱えています。医療組織は、システムが本番環境に入る前に技術的制御、実行境界、および監査メカニズムを義務付けるガバナンスフレームワークを必要とします。規制機関は、プライバシー重視の規制を超えて、システム展開の前提条件として実証可能なデータ整合性保護を要求する必要があります。

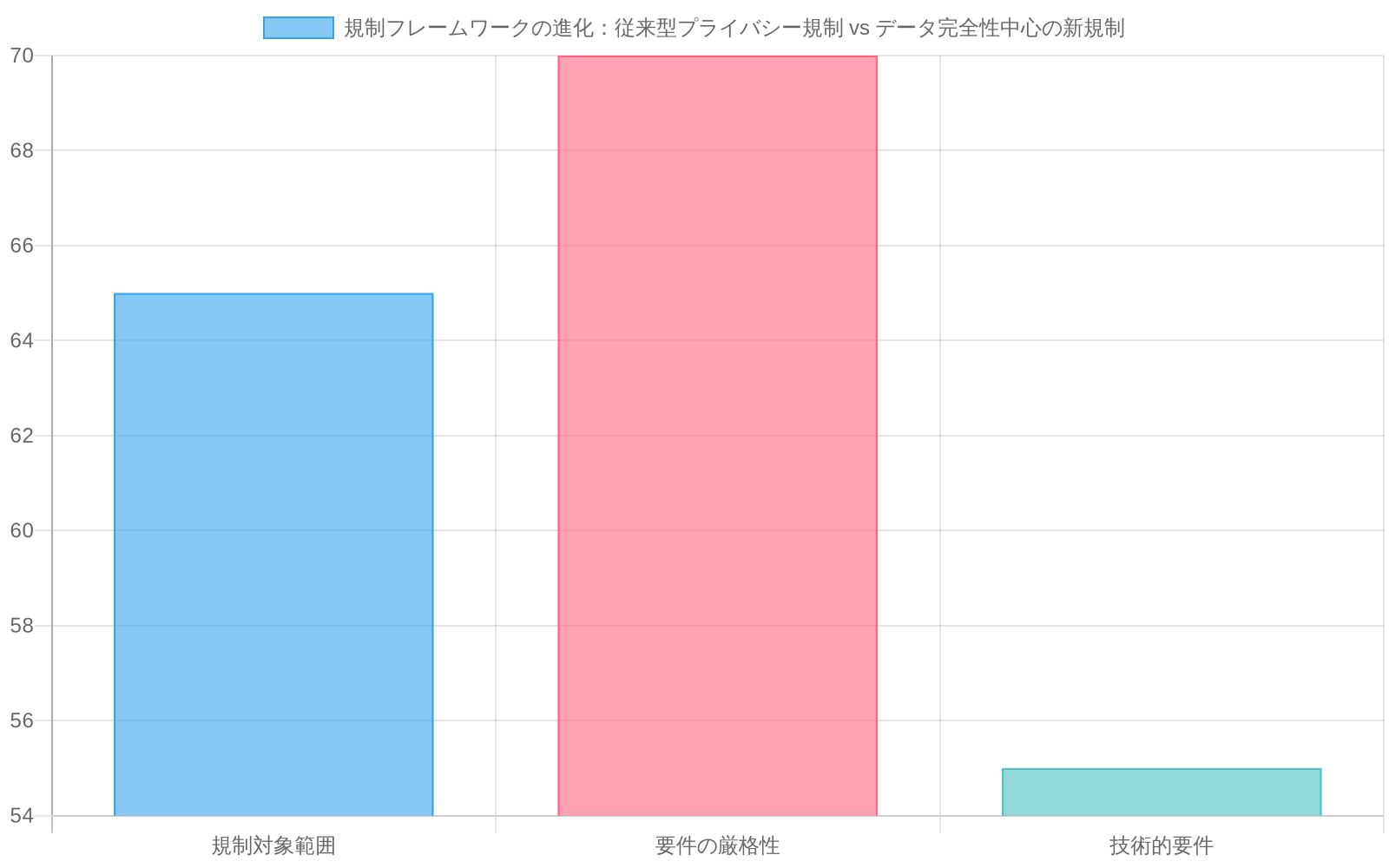

- 図10:規制フレームワークの進化:プライバシー中心からデータ完全性中心へ(出典:規制文書分析)*

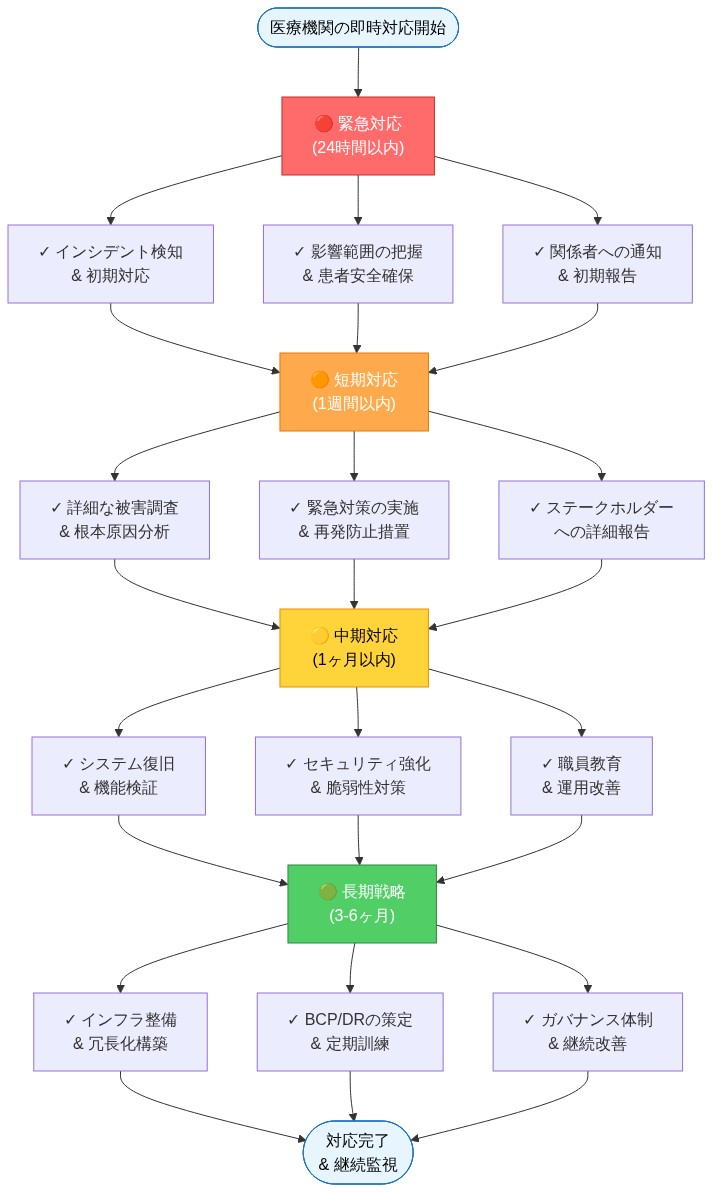

医療組織のための即座の対応

この侵害は3つの重大な障害を明らかにしています。不正なデータ改ざんを許可するアクセス制御の不在、侵害検出を防止する不十分な監査ログ、および医療アプリケーションのセキュリティ制御を義務付けるのに不十分な規制フレームワークです。

-

必要な対応:*

-

すべての患者データベースアクセス制御を監査し、ステータスおよび人口統計フィールドに対するロールベースの制限を実装する

-

すべてのデータ改ざんに対する包括的な不変監査ログを有効にする

-

異常な改ざんパターンをフラグする自動異常検出を実装する

-

組織全体の医療アプリケーションのセキュリティ評価を実施する

-

重要な患者データへの変更に対する多要素認証要件を確立する

医療システムは、隠蔽によるセキュリティの仮定から、患者ケアに影響を与える前にデータ整合性障害を防止する技術的制御、監査メカニズム、およびガバナンスフレームワークの実装への移行を必要とします。

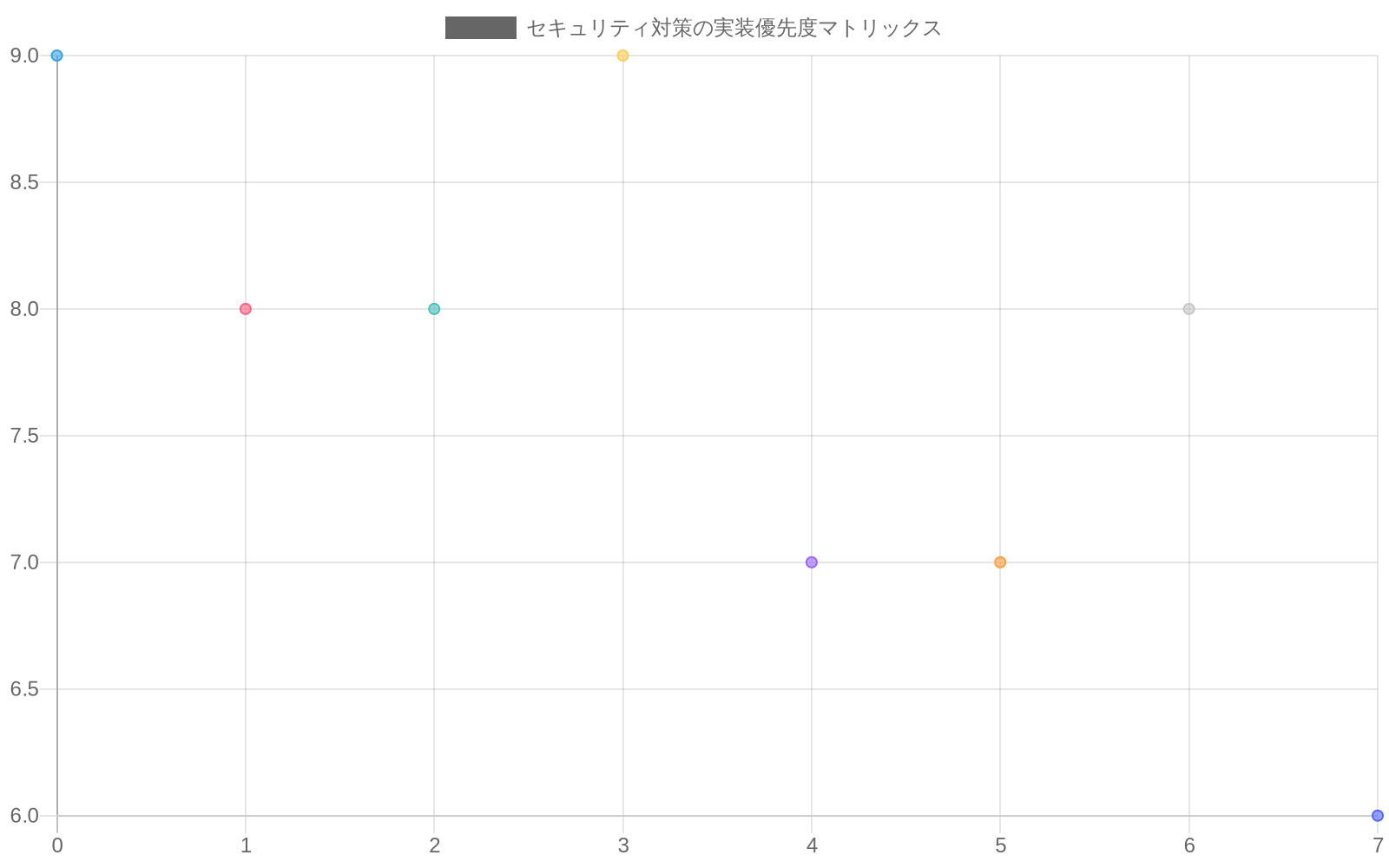

- 図13:セキュリティ対策の実装優先度マトリックス(医療機関向け)*

- 図12:医療機関の緊急対応ロードマップ(優先順位付き4段階対応フロー)*

重要なポイントと即座の対応

この侵害は3つの重大な障害を実証しています。不正なデータ改ざんを許可するアクセス制御の不在、タイムリーな侵害検出を防止する不十分な監査ログ、および医療アプリケーションのセキュリティ制御を義務付けるのに不十分な規制フレームワークです。

-

医療組織のための即座の対応:*

-

すべての患者データベースアクセス制御の包括的な監査を実施し、ステータスおよび人口統計フィールドに対するロールベースの制限を実装する

-

自動保持およびタンパー検出メカニズムを備えたすべてのデータ改ざんに対する不変監査ログを有効にする

-

リアルタイムで異常な改ざんパターンをフラグする自動異常検出システムを実装する

-

組織インフラ全体の医療アプリケーションのセキュリティ評価を実行する

-

重要な患者データフィールドへのすべての改ざんに対する多要素認証要件を確立する

-

ステータス変更に対して複数の認証済みアクターを要求する承認ワークフローを実装する

医療システムは、アクセス制限に基づくセキュリティモデルから、患者ケアおよび臨床成果に影響を与える前にデータ整合性障害を防止する包括的な技術的制御、監査メカニズム、およびガバナンスフレームワークへの移行を必要とします。

侵害の構造:患者記録がいかに体系的に改ざんされたか、そして医療のデジタル将来について明かされたこと

ニュージーランドの保健アプリケーションは医療サイバーセキュリティの分水嶺を経験しました。データ盗難ではなく、データの武器化です。権限のない行為者が重要な患者記録を改ざんするのに十分なアクセス権を取得し、生存患者を死亡と記録し、名前を「チャーリー・カーク」に体系的に変更しました。このパターンは、医療システムが予測する必要がある脅威モデルの根本的な転換を示唆しています。

情報が盗まれるが記録は変わらないままの従来のデータ流出とは異なり、この事件は医療データの能動的な改ざんを伴いました。これは、敵対者がデータシステムへの信頼を破壊することがデータを静かに盗むことよりも多くの連鎖的損害を生み出すことを認識するにつれて、ますます一般的になる攻撃カテゴリです。この侵害は、生死に関わる情報を扱っているにもかかわらず、医療システムが次世代ガバナンスフレームワークが機密ワークロードに対して現在義務付けている実行境界と技術的制御を欠いていることが多いことを露出させています。

- 前向きなインサイト:* この侵害は、システムがより相互接続され自動化されるにつれて医療が直面する脅威のプレビューを表しています。患者ステータスフィールドが自動的な臨床的決定(医薬品の配給、予約のキャンセル、緊急対応プロトコル)をトリガーする場合、データ整合性は航空または原子力システムと同等の生命安全問題になります。これをセキュリティインシデントではなく設計上の必須事項として扱う医療組織は、繰り返される脆弱性に直面します。

この事件は即座の建築上の質問を提起しています。攻撃者はどのように認証されたのか。監査ログは無効化されたのか、存在しなかったのか。生命に関わる改ざんに対して多要素検証が欠けていたのか。これらのギャップは、医療アプリケーションが敵対的行為者からの保護よりも運用上の容易さを優先するレガシーシステムから進化したことを示唆しています。この侵害は、医療データ整合性が不正開示に対する隠匿保護だけでなく、不正な改ざんを防止する技術的保護を必要とすることを実証しています。これは次世代の医療コンプライアンスフレームワークを定義する区別になります。

- 将来のシナリオ:* 5年以内に、医療規制当局は不変監査証跡、重要なデータ変更の暗号検証、およびリアルタイム異常検出をベースライン要件として義務付ける可能性があります。これは航空がどのように事故調査から予測的安全システムに移行したかに似ています。これらの制御を今実装する組織は、競争上の利点と規制上の信頼性を獲得します。

死亡ステータスの問題:臨床的および行政的な連鎖反応、システム設計の障害を待つ

医療システムで生存患者を死亡と記録することは、相互接続された医療、行政、保険インフラ全体にわたる連鎖的な障害をトリガーします。患者のステータスが死亡に変更されると、自動化されたシステムは通常、有効な処方箋を終了し、予約をキャンセルし、治療計画を終了し、保険者に補償を中止するよう通知します。共有データベースに依存する救急部門は、死亡と記録された患者への治療を拒否する可能性があり、医療の遅延による生命の危機を引き起こします。

是正の行政上の負担は単純なデータ入力を超えています。各逆転には複数のシステム間での検証、薬局との調整、保険請求の再開、エラーを証明する法的文書が必要です。患者にとって、実際的な影響には処方箋を記入できない、施設へのアクセスがブロックされる、集中化されたデータを権威的なものとして信頼するように設計された官僚的システムに生存状態を証明する超現実的な負担が含まれます。

-

システム的な脆弱性:* この侵害は医療インフラを、それが提供する患者に対して武器化しています。単一のデータベースフィールド改ざんは、コア患者データを権威的なものとして信頼するように設計されたシステム全体に波及します。これは、データ改ざんが物理的な存在と手動プロセスを必要としていた場合に機能した設計パターンですが、ネットワーク化された自動化環境では壊滅的に失敗します。

-

イノベーション機会:* 医療組織は、重要なステータス変更が自動的なアクションではなく検証ワークフローをトリガーするシステムを構築する必要があります。患者を死亡と記録することが多段階の検証プロセスを開始するシステムを想像してください。複数の臨床スタッフからの確認、重要記録との相互参照、自動化されたシステムが対応する前の24時間の必須レビューウィンドウです。これはシステムを責任から安全機能に変えます。

現代的なシステムは、重要なステータス変更に対して不変レコードを実装し、複数の検証層と暗号署名を要求し、改ざんが有効になる前に複数の認証済みアクターを必要とする必要があります。これらの制御を先駆的に実装する組織は、データ整合性にますます依存する医療エコシステムにおいて、信頼できるパートナーとして自らを確立します。

チャーリー・カーク署名:動機、メッセージング、そして侵害帰属の未来

患者名を「チャーリー・カーク」—ターニングポイントUSAの創設者であり、分極化したアメリカの保守派人物—に体系的に置き換えることは、単なるセキュリティ障害から攻撃者の動機とメッセージング戦略のパズルへと変わります。カークはニュージーランドのヘルスケアとの明らかな関連性がなく、この選択は意図的に目立つものであり、無視することは不可能です。

この命名パターンは複数のシナリオを表す可能性があります。政治活動家がカークをヘルスケア障害と関連付けようとしている、対立するイデオロギー陣営の敵対的行為者が彼を恥ずかしめようとしている、セキュリティ研究者が認識可能な名前を使用して侵害が注目を集め透明性を強制することを確保している、あるいは悪意のあるインサイダーが組織的な失敗についての声明を出しているのです。この特異性により、侵害は静かに封じ込められることができず、透明性のある開示を強制し、システムの脆弱性を露出させます。

- 前向きな洞察:* 攻撃者はますます侵害署名をコミュニケーションツールとして使用しています。特定の公人の名前の選択はメディアカバレッジを保証し、規制上の圧力を増幅し、技術報告書に埋もれることを防ぐ記憶に残るマーカーを作成します。これはステルス攻撃からメッセージングとしての侵害への転換を表しており、攻撃者は宣伝そのものを武器化します。

変更の均一性は手動の変更ではなく自動化されたスクリプティングを示唆しており、攻撃者がレコードを大規模に体系的に変更するツールを開発したことを示しています。この技術的な洗練さは、侵害された管理者認証情報またはアクセス認可チェックが不足しているAPIエンドポイントのいずれかを指しています。選択された名前の公開性はメディアカバレッジを保証し、侵害の可視性を増幅し、規制機関に対応を強制します。

- 将来への示唆:* ヘルスケア組織は、将来の侵害が最大限の可視性と評判への影響を目的として設計されることを予想すべきです。これは、セキュリティ戦略が封じ込めからレジリエンスと迅速な回復へシフトする必要があることを意味します。侵害が発生することを想定し、ダメージを最小化し、データ整合性の迅速な復元を可能にするシステムを設計することです。

アクセス制御の失敗:ヘルスケアシステムがどのように書き込み可能なデータベースになったのか—そして必要なアーキテクチャシフト

この侵害は、ヘルスケアアプリケーションが患者データの重要な変更を防ぐ基本的なアクセス制御を欠いていたことを明らかにしています。現代のヘルスケアシステムは、読み取りと書き込み権限の厳密な分離を伴うロールベースのアクセスを実装し、コア人口統計またはステータスフィールドへの変更に対して昇格した認証を要求すべきです。

患者レコードを一括変更する能力は、侵害された管理者認証情報、直接的なデータベース操作を可能にするSQLインジェクション脆弱性、またはアクセス認可チェックが不足しているAPIエンドポイントのいずれかを示唆しています。ヘルスケアアプリケーションはしばしば悪意のある行為者に対する保護よりもアクセスの容易さを優先し、認証されたユーザーに対してデータベースを自由に書き込み可能なままにしています。これは孤立した信頼できる環境では意味がありましたが、ネットワーク化されたシステムでは壊滅的に失敗します。

-

アーキテクチャの必須要件:* 適切な実装には、AIエージェントワークロードを分離と境界強制を通じて保護するのと同様のサンドボックスとアクセス制御メカニズムが必要です。ヘルスケアシステムには以下が必要です。

-

すべての変更に対する不変の監査ログ。改ざんを防ぐ暗号検証付き

-

ステータス変更に対する必須承認ワークフロー。生命に関わるフィールドに対する複数人による認可

-

実行境界を作成する技術的制御。侵害された単一のアカウントがレコードを大規模に変更することを防止

-

リアルタイム整合性監視。異常な変更パターンを即座にフラグ付け

-

重要なデータ変更に対する暗号署名。変更の真正性の検証を可能にする

これらの保護がないため、攻撃者は患者データを自由に変更可能なリソースとして扱うことができました。これらの制御を今実装している組織は、ヘルスケアデータガバナンスのリーダーとして自らを確立するでしょう。

- 将来の機会:* これらの制御をプラットフォームに組み込むヘルスケアテクノロジーベンダーは、規制要件が進化するにつれて大きな競争上の優位性を得るでしょう。ヘルスケアにおいて「設計によるデータ整合性」と同義語になるベンダーは、レガシーセキュリティモデルで運用している競合他社から市場シェアを獲得するでしょう。

監査証跡のギャップ:見えない攻撃ウィンドウ—そしてなぜリアルタイム監視が必須になるのか

重要な質問が残ります。変更されたレコードはどのくらいの期間存在していたのか、そして何が発見をトリガーしたのかです。ヘルスケアシステムは、タイムスタンプ、ユーザーアイデンティティ、および変更された値を含むすべてのデータアクセスと変更をログに記録する包括的な監査証跡を維持すべきです。

この侵害の見かけ上の成功は、不十分なログ記録、ログデータの監視不足、または大量の名前変更や複数の死亡ステータス変更などの異常なパターンをフラグ付けする自動異常検出の欠如を示唆しています。データガバナンスの基礎である堅牢な監査証跡がなければ、組織は侵害の範囲を決定し、影響を受けたすべてのレコードを特定し、規制報告のタイムラインを確立することができません。

- 検出ギャップ:* 検出方法は大きな意味を持ちます。患者の苦情を通じた発見は、プロアクティブではなくリアクティブなセキュリティ監視を示しています。侵害実行と発見の間の時間ギャップは、破損したデータに基づいて臨床的決定が下される可能性があるウィンドウを表しており、緊急対応者が不正確な死亡ステータス情報に依存した場合、潜在的に致命的な結果をもたらす可能性があります。

このギャップは、異常な変更を即座にフラグ付けすべきリアルタイム整合性監視の欠如を露出させています。以下のようなシステムを想像してください。

-

患者ステータスフィールドへの変更は即座にログ記録とアラートをトリガー

-

人口統計フィールドへの一括変更は自動的にレビューワークフローをトリガー

-

異常な変更のパターン(例えば、複数の患者が同一の値に名前変更される)は即座に調査をトリガー

-

監査ログ自体は改ざんまたは削除の試みについて監視される

-

将来の標準:* 3年から5年以内に、リアルタイム整合性監視はヘルスケアシステムの規制的基準となり、詐欺スキャンダル後に継続的監視が金融サービスの標準になったのと同様になるでしょう。これらのシステムを今実装している組織は競争上の優位性を得て、責任露出を減らします。

制度的ギャップと規制進化:プライバシー重視から整合性重視のフレームワークへ

この侵害は、ヘルスケアテクノロジープロバイダーがデータ整合性に関する不十分な規制監視下で運用していることを示しています。ヘルスケアデータガバナンスは歴史的にはプライバシーに焦点を当てており—不正アクセスを防止—データ整合性を二次的な懸念として扱っています。この侵害はそのフレームワークの危険なギャップを明らかにします。

-

前方への規制シフト:* ヘルスケア規制当局は以下を要求する整合性重視のフレームワークへ移行する可能性があります。

-

ヘルスケアアプリケーションの上線前の必須セキュリティ監査。データ変更制御に特定の焦点を当てて

-

ベンダーに責任を持たせるための責任フレームワーク。プライバシー侵害だけでなくデータ整合性の失敗について

-

ヘルスケアアプリケーションの認証要件。航空または医療機器の標準と同様に

-

国際的な調整。国全体のヘルスケアシステムが一貫した整合性標準を実装することを確保

国際的なヘルスケアシステムは、ベンダーがしばしば複数の国全体に同一のプラットフォームを展開するため、独自のアプリケーションに同様の脆弱性が含まれているかどうかを検査すべきです。単一のベンダー脆弱性は複数の管轄区域全体で数百万の患者を露出させる可能性があります。

-

制度的機会:* 今、整合性重視のガバナンスフレームワークを積極的に実装するヘルスケア組織は、規制転換のリーダーとして自らを位置付けるでしょう。マンデートを待つ組織は、急いで実装され競争上の不利に直面するでしょう。

-

隣接するイノベーション空白地帯:* ヘルスケアデータ整合性要件と新興技術の収束は新しい機会を作成します。

-

ブロックチェーンベースの監査証跡。不変で暗号的に検証された変更レコードを提供

-

AI駆動の異常検出。リアルタイムで異常な変更パターンを特定

-

フェデレーション型アイデンティティシステム。ヘルスケア組織全体で安全で監査可能なアクセスを可能にする

-

ヘルスケアデータのゼロトラストアーキテクチャ。アクセスリクエストの継続的な検証を要求

これらのテクノロジーを組み合わせる組織は、ヘルスケアデータガバナンスの新しい標準を確立するでしょう。

重要なポイントと即座のアクション:インシデント対応から戦略的レジリエンスへ

この侵害は3つの重大な失敗を明らかにします。不正なデータ変更を可能にする欠落したアクセス制御、侵害検出を防ぐ不十分な監査ログ、そしてヘルスケアアプリケーションのセキュリティ制御を義務付けるのに不十分な規制フレームワークです。

- ヘルスケア組織のための即座のアクション:*

-

すべての患者データベースアクセス制御を監査し、ステータスと人口統計フィールドに対するロールベースの制限を実装し、生命に関わる変更に対して昇格した認証要件を設定

-

すべてのデータ変更に対する包括的な不変監査ログを有効化。改ざんまたは削除を防ぐ暗号検証付き

-

異常な変更パターンをフラグ付けする自動異常検出を実装(一括変更、同一値の置き換え、通常のワークフロー外のステータス変更)

-

組織全体のヘルスケアアプリケーションのセキュリティ評価を実施。特にデータ変更制御と監査機能を検査

-

重要な患者データへの変更に対する多要素認証要件を確立。ステータス変更に対する必須承認ワークフロー付き

-

データ整合性侵害に特化したインシデント対応手順を開発。迅速な検出、封じ込め、復元プロトコルを含む

- 今後5年間の戦略的ポジショニング:*

ヘルスケアシステムは、不明瞭さを通じたセキュリティの仮定から、患者ケアに影響を与える前にデータ整合性の失敗を防ぐ技術的制御、監査メカニズム、ガバナンスフレームワークの実装へ移行する必要があります。これをコンプライアンスのチェックボックスではなく設計の必須要件として扱う組織は、ヘルスケアテクノロジーのリーダーとして浮上するでしょう。

ヘルスケアの未来は、データ整合性が無菌的な外科技術と同じくらい基本的であるシステムに依存しています。事後的な考慮ではなく、コアアーキテクチャの原則です。これらの原則を今実装している組織は、規制当局が明日義務付ける標準を定義するでしょう。

- 図2:患者記録改ざんの段階的プロセス(不正アクセスから全体波及まで)*

- 図3:死亡ステータス記録による医療・行政システムへの連鎖的影響*

- 図6:医療システムのアクセス制御失敗モデル(従来型セキュアシステム vs 改ざん可能なシステムの対比)*

- 図8:監査ログ欠落による『見えない攻撃ウィンドウ』と検出遅延のタイムライン*