警察が数百万ドルを投資した不透明な携帯電話追跡ソフトウェア、使用方法の開示を拒否

投資格差と説明責任の危機

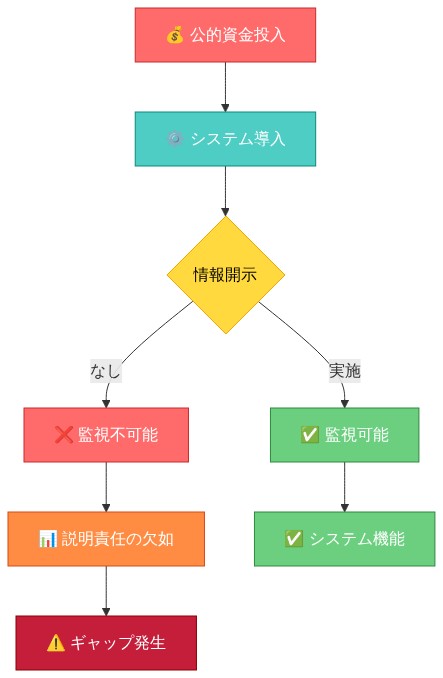

複数の管轄区域にわたる法執行機関は、携帯電話追跡技術—一般的に基地局シミュレーター、IMSIキャッチャー、またはスティングレイ(商標名)として指定される—に多額の公的資金を投入しながら、体系的に運用の開示を差し控えている。表向きの理由は、捜査手法の保護と戦術的優位性の維持を中心としているが、この不透明性は明白な説明責任の欠如を生み出している。義務的な開示メカニズムがなければ、監督機関は、展開が修正第4条の基準、州憲法の保護、または部門の方針枠組みに準拠しているかどうかを評価できない。

このパターンの実証的証拠は、情報自由法(FOIA)請求および州の公文書法を通じて明らかになる。機関は一貫してこれらのシステムの購入と維持を認めているが、法執行機関の免除(通常は5 U.S.C. § 552(b)(7)(E)または州の同等規定)を援用して、使用ログ、起動回数、および手続きガイドラインを差し控えている。文書化された事例:テキサス州の保安官事務所は、監視インフラに50万ドルを超える支出を記録しながら、起動頻度、対象選定基準、または事件の結果に関する定量的詳細をまったく提供しなかった。この非対称性—可視的な予算支出と不可視の運用活動の組み合わせ—は、市民、選出された公務員、および司法機関が、憲法基準に対する比例性または必要性を評価することを妨げている。

構造的な結果:監督機関は現在、システムが展開前、展開中、または展開後に使用されているかどうかを評価するための基本的な透明性要件を欠いている。提案される是正措置には、独立した審査委員会に提出される義務的な四半期使用概要(運用上の機密性のための編集を含む)の確立が必要である。このようなメカニズムがなければ、公的資金は、他の法執行捜査ツール(例えば、18 U.S.C. § 2519に基づく詳細な法定報告を必要とする盗聴)に適用される精査に抵抗する監視システムに流れ込む。

- 図2:投資と説明責任のギャップ構造 - 公的資金から監視不可能な状態への因果フロー*

システム構造と運用上のボトルネック

現在の調達および展開アーキテクチャには、不透明性を可能にする構造的弱点が含まれている。ほとんどの機関は、連邦補助金または機器プログラムを通じてこれらのシステムを取得し、正式なガバナンス枠組みなしに既存の監視インフラに統合している。重要なボトルネック:管轄区域間で標準化された報告スキーマが存在せず、総合的な監督が不可能になっている。

技術的には、携帯電話追跡システムは、通信インフラ、デバイス位置アルゴリズム、および法執行機関の派遣間の調整を必要とする。この多層統合は、サイロ化された意思決定を生み出す。刑事は、調達、コンプライアンス、または法的審査に到達する文書をトリガーすることなく、基地局シミュレーターを起動する可能性がある。この断片化—運用速度とコンパートメント化によって正当化される—は体系的に監査を妨げる。

具体的には、テキサス州の保安官事務所が特定の郡で追跡技術を展開したとき、展開が保護されたクラスを対象としているか、機密性の高い場所(病院、宗教施設)と重複しているか、または方針によって確立された頻度のしきい値を超えているかどうかをフラグする仕組みは存在しなかった。システム構造は、機能横断的な審査なしに起動を許可した。

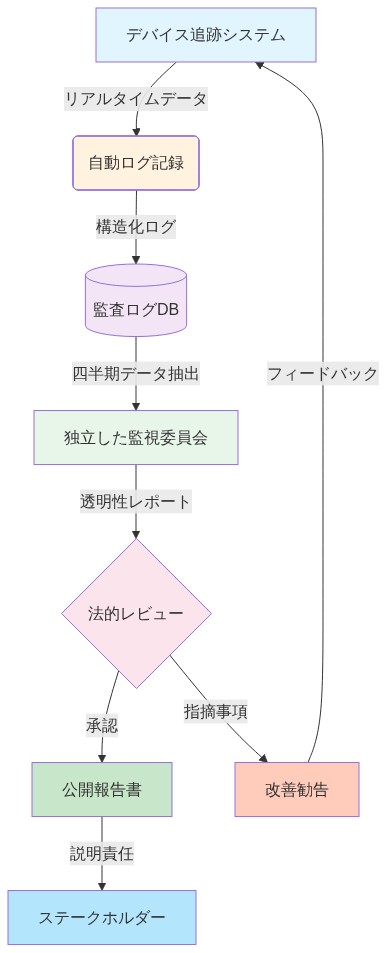

- 必要な措置:* すべての起動が、ケース識別子、地理的ゾーン、および承認担当者にリンクされたタイムスタンプ付き記録を生成する統一ログアーキテクチャを確立する。このログを既存の記録管理システムに統合して、自動化されたコンプライアンスクエリを可能にする。調達予算と運用展開記録の間の四半期ごとの照合を義務付ける。

参照アーキテクチャとガバナンスガードレール

効果的な監督には、承認、起動、ログ記録、および審査機能を別個の運用フェーズに分離する参照アーキテクチャが必要である。基礎となる仮定:現在のシステムはこれらの機能を統合し、意図された保護措置の回避を可能にしている。理論的根拠:起動を要求する担当者がログ記録と保持も制御する場合、制度的インセンティブは最小限の文書化と選択的な記録保持に向かって整合する。

参照アーキテクチャは、独立したログ記録—理想的には別の機関またはサードパーティの監査人によって管理される—を組み込むべきであり、起動担当者が記録を抑制、変更、または選択的に保持できないようにする。この職務の分離は、財務監査および臨床試験監督における確立された慣行を反映している。

提案される3層承認構造:

-

第1層(承認):* 文書化された根拠を必要とするケースレベルの正当化—令状、法定基準を満たす緊急の状況、または方針で承認された調査カテゴリー。承認権限:監督担当者または司法担当者(調査の種類に応じて)。

-

第2層(運用パラメータ):* 起動ウィンドウ(最大期間)、カバレッジエリア(地理的境界)、および禁止ゾーン(学校、病院、宗教施設、保護された個人の住居)を指定する地理的および時間的制限。承認権限:独立したコンプライアンス担当者。

-

第3層(起動後監査):* 起動終了後72時間以内の義務的審査、データ保持、二次使用制限、および削除タイムラインの評価。監査権限:起動チェーンから分離。

ガードレールには以下を含めるべきである:(1)定義された期間(例:72時間)後の自動終了、延長のための義務的な司法審査を伴う;(2)明示的な書面による承認なしに移民執行または連邦機関とのデータ共有を禁止;(3)収集後24時間以内の非対象データの義務的削除;(4)対象データは活発な調査期間中のみ保持、ケース終了時に自動削除(終了後最大90日)。

公的説明責任メカニズムには、以下を表示する四半期透明性ダッシュボードを含めるべきである:総起動回数、地理的分布(郡または管轄区域別)、ケース結果分類(逮捕、リード生成、結果なし)、および平均起動期間。このダッシュボードは、特定の対象、技術、または進行中の調査を明らかにしない。

実装と運用パターン

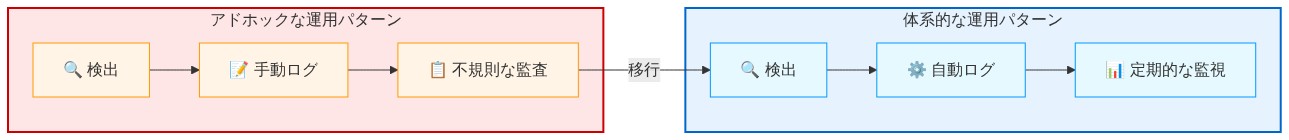

展開パターンは、不透明性が運用上どのように持続するかを明らかにする。基礎となる主張:機関は、既存の監督メカニズムをトリガーすることを体系的に回避するアドホックパターンを使用して携帯電話追跡システムを実装している。理論的根拠:正式な令状要件は盗聴(18 U.S.C. § 2518)およびペンレジスター(18 U.S.C. § 3121)に適用されるが、携帯電話追跡ツールは法的グレーゾーンを占めている。裁判所は、基地局シミュレーターが令状、同意、または単に合理的な疑いを必要とするかどうかを一様に確立していない。機関は、起動を司法または行政審査の対象となる捜査技術ではなく戦術的作戦として扱うことにより、この曖昧さを悪用している。

文書化された運用パターンには以下が含まれる:

-

パターン1(事後的正当化):* 事前承認なしに交通停止または令状執行中に基地局シミュレーターを起動し、その後、事後のケース文書化を通じて起動を遡及的に正当化する。このパターンは、事前起動審査のトリガーを回避する。

-

パターン2(リードロンダリング):* 携帯電話追跡を通じて収集されたデータを使用して調査リードを生成し、その後、従来の手段(インタビュー、記録要求、監視)を通じて調査され、ケース開発における携帯電話追跡ツールの役割を隠蔽し、正確な帰属を妨げる。

-

パターン3(選択的結果報告):* 機関は、携帯電話追跡が対象を特定できなかった、誤ったリードを生成した、または実用的な情報を生成しなかったケースなど、否定的な結果をめったに文書化しない。これにより、ツールの有効性に関する内部評価に確証バイアスが生じ、比例的なリターンまたは費用対効果の証拠なしに継続的な投資が永続化される。

-

パターン4(スコープクリープ):* 特定のユースケース(行方不明の子供の捜索、暴力的な逃亡者の逮捕)のために当初正当化されたツールが、意図的な方針決定や公開討論なしに、日常的なアプリケーション(薬物調査、交通執行、財産犯罪)に徐々に拡大する。

是正要件:(1)結果分類を含むすべての起動に対する義務的なインシデントレポート;(2)携帯電話追跡が使用されたかどうかを指定するケースファイル文書化要件、検察官および弁護人がツールが役割を果たしたケースを特定できるようにする;(3)起動レポートを集約する州レベルのデータベース、機密保持契約の下で監督機関および研究者がアクセス可能;(4)ユースケース拡大の年次審査、新しいアプリケーションカテゴリーの公開報告を伴う。

測定フレームワークとパフォーマンス指標

現在の測定フレームワークは不十分である。機関は、携帯電話追跡ツールの有効性、ケースあたりのコスト、偽陽性率、または付随的影響を評価するための標準化された指標を欠いている。

比較指標がなければ、機関は継続的な支出を正当化したり、代替手段(従来の令状、情報提供者、法医学分析)がより効率的であるかどうかを特定したりできない。測定のギャップは、特定の地理的地域または人口統計グループが不均衡に標的にされているかどうかなど、体系的な問題の検出も妨げる。

-

具体的な指標には以下を含めるべきである:*

-

人口10万人あたりの起動頻度

-

解決されたケースあたりのコスト

-

平均起動期間

-

地理的分布

-

結果分類(逮捕、リードのみ、結果なし)

-

付随的影響(影響を受けた非対象デバイス、誤ってスキャンされた機密性の高い場所、調査終了後のデータ保持)

-

必要な措置:* 標準化された測定フレームワークを設計するためのワーキンググループ(法執行機関、市民的自由団体、学術研究者)を設立する。5つの管轄区域で12か月間フレームワークをパイロットする。地理およびケースタイプによる細分化を伴う集約結果を四半期ごとに公開する。測定データを使用して予算配分を通知する—結果指標が不良な管轄区域は、資金削減または義務的な方針改革に直面すべきである。

リスク評価と緩和戦略

無制限の携帯電話追跡展開は、憲法上の保護と市民的自由に対する連鎖的リスクを生み出す。基礎となる主張:不透明性は、ミッションクリープ、スコープ拡大、および修正第4条保護の体系的侵食を可能にする。理論的根拠:運用慣行への可視性がなければ、機関は意図的な方針決定や公開討論なしにユースケースを段階的に拡大する。行方不明の子供を見つけるために正当化されたツールは、薬物調査の標準となり、その後、交通執行の日常となる。

特定されたリスク:

-

リスク1(大規模監視能力):* 基地局シミュレーターは、対象デバイスだけでなく、カバレッジエリア内のすべてのデバイスから位置データをキャプチャできる。厳格なデータ最小化プロトコルがなければ、これは大規模監視能力を生み出す。

-

リスク2(無期限データ保持):* 収集された位置履歴は無期限に保持される可能性があり、遡及的追跡を可能にし、将来の政権または無許可の人員がアクセスできる永続的な監視記録を作成する。

-

リスク3(サードパーティアクセス):* 連邦機関(FBI、ICE、DEA)または民間請負業者は、地方の監督なしに収集されたデータにアクセスし、並行監視インフラを作成する可能性がある。

-

リスク4(人口統計的ターゲティング):* 結果指標の欠如は、特定の地理的地域または人口統計グループが不均衡に標的にされているかどうかの検出を妨げる。

緩和戦略:

-

戦略1(データ最小化):* 特定の調査に必要な位置データのみが保持されることを義務付ける;他のすべてのデータは収集時に直ちに削除される。技術的実装:承認された地理的ゾーンまたは時間ウィンドウ外のデータの要求を拒否するように基地局シミュレーターを構成する。

-

戦略2(自動削除):* ケース終了後の自動データ削除を確立する(例:終了後90日)。司法承認なしに手動オーバーライドを防ぐ技術的制御を実装する。

-

戦略3(アクセス制御):* 監督裁判官からの明示的な書面による承認なしに連邦機関とのデータ共有を禁止する。すべてのデータクエリを文書化するアクセスログを維持し、定期的な監査を行う。

-

戦略4(独立した監督):* セキュリティクリアランスを持つ外部監査人によって実施される、データ保持慣行の年次独立監査を要求する。編集された監査結果を四半期ごとに公開する。

-

戦略5(民事救済):* 法定民事責任を確立する—携帯電話追跡データが方針または憲法基準に違反して収集または保持された場合、個人は損害賠償を求めて訴訟を起こすことができる。これにより、政府の監督を補完する私的執行メカニズムが作成される。

実装タイムラインと次のステップ

現在の状態—不透明な監視ツールに投資された数百万ドル—は持続不可能である。さらなる拡大が発生する前に、透明性と説明責任のメカニズムを実装する必要がある。

法執行機関に対する公的信頼は、憲法的および倫理的基準への実証可能なコンプライアンスに依存している。不透明性はその信頼を侵食し、訴訟および政治的反発に対する脆弱性を生み出す。

-

移行パス:*

-

フェーズ1(1〜3か月): 測定フレームワークを確立し、3つの管轄区域でパイロットする

-

フェーズ2(4〜9か月): 透明性、承認層、およびデータ最小化を組み込んだモデル法案を起草する

-

フェーズ3(10〜18か月): 少なくとも5つの州で法律を可決する;既存のシステムが12か月以内にコンプライアンスを遵守することを要求する

-

フェーズ4(継続中): 四半期透明性レポートを公開する;年次独立監査を実施する

-

実行可能な次のステップ:*

-

市民的自由団体は、携帯電話追跡システムを運用していることが知られているすべての管轄区域で公文書請求を提出し、拒否を文書化し、開示のための法的ケースを構築すべきである

-

選出された公務員は、盗聴開示要件をモデルにした透明性法案を後援すべきである

-

研究者は、測定フレームワークを設計およびパイロットするために監督機関と提携すべきである

-

法執行機関のリーダーは、将来の規制の対象ではなくリーダーとして自分たちの機関を位置づけ、透明性慣行を積極的に採用すべきである

システム構造とガバナンスのボトルネック

現在の調達および展開アーキテクチャには、体系的に不透明性を可能にする構造的弱点が含まれている。ほとんどの機関は、連邦補助金(司法省機器プログラム、国土安全保障省イニシアチブ)または直接購入を通じてこれらのシステムを取得し、その後、正式なガバナンス枠組みまたは機能横断的な説明責任メカニズムなしに既存の監視インフラに統合している。重要なボトルネック:管轄区域間で標準化された報告スキーマが存在せず、総合的な監督が不可能になり、体系的なパターンの検出が妨げられている。

技術的には、携帯電話追跡システムは、複数の層にわたる調整を必要とする:通信インフラ(セルラーネットワーク)、位置アルゴリズム(三角測量、信号強度マッピング)、および法執行機関の派遣プロトコル。この多層アーキテクチャは、サイロ化された意思決定構造を生み出す。現場担当者は、調達オフィス、コンプライアンス審査、または法律顧問に到達する文書をトリガーすることなく、基地局シミュレーターを起動する可能性がある。この断片化の表向きの理由には、運用速度とコンパートメント化が含まれるが、それは体系的に事後監査を妨げ、方針違反が検出されずに発生する可能性がある条件を作り出す。

具体的には、テキサス州の保安官事務所が特定の郡で追跡技術を展開したとき、展開が以下であるかどうかをフラグする文書化されたメカニズムは存在しなかった:(1)保護されたクラス内の個人を対象としている;(2)機密性の高い場所(病院、宗教施設、学校)と重複している;または(3)内部方針によって確立された頻度のしきい値を超えている。システム構造は、機能横断的な審査または自動化されたコンプライアンスチェックなしに起動を許可した。

是正アーキテクチャには以下が必要である:(1)すべての起動が、ケース識別子、地理的ゾーン、および承認担当者にリンクされたタイムスタンプ付き記録を生成する統一ログ;(2)自動化されたコンプライアンスクエリを可能にするために、既存の記録管理システムへのログの統合;(3)調達予算と運用展開記録の間の義務的な四半期照合、説明のつかない不一致に対する差異分析を伴う。

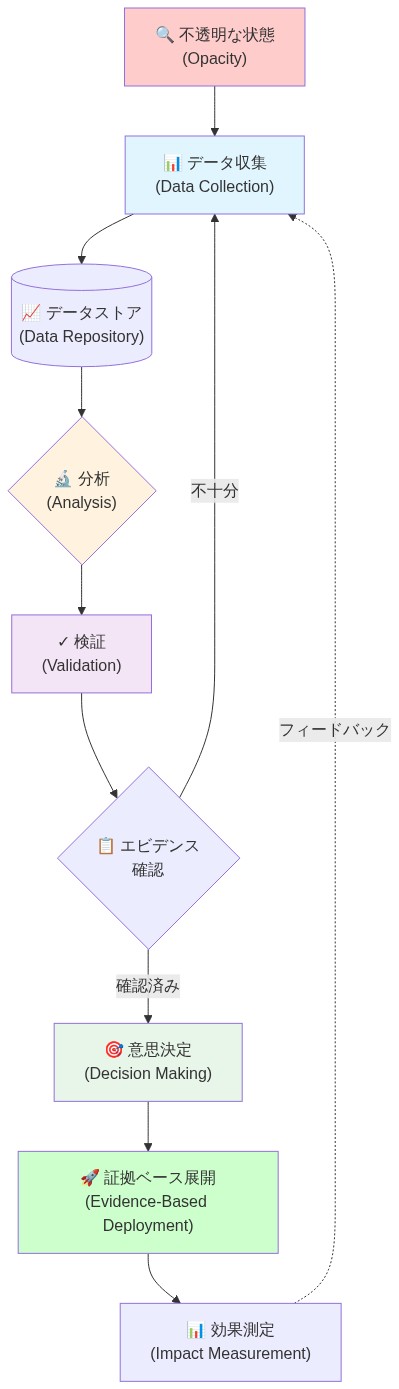

測定フレームワークと効果評価

現在の測定フレームワークは、エビデンスに基づく政策には不十分である。根本的な主張:機関は、携帯電話追跡ツールの効果、事件あたりのコスト、誤検知率、付随的影響、または代替調査手法との比較効率を評価するための標準化された指標を欠いている。根拠:比較指標がなければ、機関は継続的な支出を正当化したり、代替手段(従来の令状、情報提供者ネットワーク、法医学分析、従来の監視)がより効率的または侵襲性が低いかどうかを特定したりすることができない。

測定のギャップは、システム的な問題の検出も妨げる。具体的には、特定の地理的地域や人口統計グループが不均衡に標的とされているかどうか、潜在的な公民権侵害を生み出しているかどうかである。

標準化された指標には以下を含めるべきである:

- 起動頻度: 人口10万人あたり、管轄区域と調査タイプ別に分類

- 費用対効果: 解決された事件あたりの総コスト、代替調査手法と比較

- 運用効率: 平均起動期間、成功率(容疑者の位置または実行可能な手がかりをもたらした起動の割合)

- 地理的分布: 管区、地区、または郡別の起動密度

- 結果分類: 逮捕、手がかりのみ、結果なし;事件解決追跡を含む

- 付随的影響: 影響を受けた非標的デバイスの数、機密性の高い場所の不注意なスキャン、データ保持期間

次のアクション:標準化された測定フレームワークを設計するためのワーキンググループ(法執行機関代表、市民的自由団体、学術研究者、検察官)を設立する。5つの管轄区域で12か月間フレームワークを試験運用する。地理、調査タイプ、結果別に分類した集計結果を四半期ごとに公表する。測定データを使用して予算配分を決定する—結果指標が低い、または付随的影響が高い管轄区域は、資金削減または義務的な政策改革に直面すべきである。

ガバナンス移行計画

現在の状態—不透明な監視ツールへの数百万ドルの投資—は、憲法、財政、制度的正当性の観点から持続不可能である。根本的な主張:さらなる拡大が起こる前に、透明性と説明責任のメカニズムを実装しなければならない。根拠:法執行機関に対する公衆の信頼は、憲法的および倫理的基準への実証可能な遵守に依存している。不透明性は制度的正当性を損ない、訴訟、政治的反発、公衆の不信に対する脆弱性を生み出す。

提案される移行経路:

-

フェーズ1(1〜3か月目):* 測定フレームワークを確立し、3つの管轄区域で試験運用する。現在の慣行のベースライン評価を実施し、既存の政策、起動頻度、結果データを文書化する。

-

フェーズ2(4〜9か月目):* 透明性要件、承認階層、データ最小化、独立した監視を組み込んだモデル法案を起草する。法執行機関、市民的自由団体、検察官、司法代表者との利害関係者協議を実施する。

-

フェーズ3(10〜18か月目):* 少なくとも5つの州で法律を可決する;既存のシステムに12か月以内に新しい要件への準拠を要求する。システム統合と政策実施のための技術支援を提供する。

-

フェーズ4(継続中):* 四半期ごとの透明性報告書を公表する;年次独立監査を実施する;コンプライアンスを監視する;実証的知見に基づいて要件を調整する。

利害関係者のための実行可能な次のステップ:

- 市民的自由団体: 携帯電話追跡システムを運用していることが知られているすべての管轄区域でFOIA要請を提出し、拒否を文書化し、開示のための法的訴訟を構築する;秘密主義に異議を唱える訴訟を支援する。

- 選出された公務員: 盗聴開示要件(18 U.S.C. § 2519)をモデルにした透明性法案を後援する;立法監視委員会を設立する。

- 研究者: 監視機関と提携して測定フレームワークを設計および試験運用する;効果と付随的影響の査読付き分析を公表する。

- 法執行機関のリーダー: 透明性の実践を積極的に採用し、機関を将来の規制の標的ではなくリーダーとして位置づける;試験プログラムに参加する。

システム構造とボトルネック

現在の調達および展開アーキテクチャには、不透明性を体系的に可能にする構造的弱点が含まれている。ほとんどの機関は、連邦補助金または機器プログラムを通じてシステムを取得し、その後、正式なガバナンスフレームワークなしで既存の監視スタックに統合する。

-

構造的ボトルネック:* 管轄区域間で標準化された報告スキーマが存在しない。機関Aが携帯電話基地局シミュレーターを起動しても、この起動を調達、コンプライアンス、または法的審査に通知するメカニズムはない。機関Bがシステムを購入しても、それを追跡する中央登録簿は存在しない。この断片化により、総合的な監視が不可能になり、システム的パターン(例:特定の人口統計が不均衡に標的とされているかどうか)の検出が妨げられる。

-

技術統合の問題:* 携帯電話追跡システムには、通信インフラストラクチャ、デバイス位置アルゴリズム、法執行機関の派遣間の調整が必要である。この多層アーキテクチャは、サイロ化された意思決定を生み出す。刑事は、上司、コンプライアンス担当者、または法律顧問に届く文書をトリガーすることなく、携帯電話基地局シミュレーターを起動する可能性がある。この断片化の根拠には、運用速度と区画化が含まれるが、監査を体系的に妨げ、責任リスクを生み出す。

-

具体例:* テキサス州の保安官事務所が特定の郡で追跡技術を展開したとき、展開が次のことを行ったかどうかを通知するメカニズムは存在しなかった:(1)保護されたクラスを標的にした、(2)機密性の高い場所(病院、宗教施設、学校)と重複した、(3)政策によって確立された頻度閾値を超えた、または(4)調査終了後もデータを保持した。システム構造により、機能横断的なレビューや起動後のコンプライアンスチェックなしに起動が可能になった。

-

運用リスク:* この断片化は責任を生み出す。機関が承認なしに携帯電話基地局シミュレーターを起動し、非標的からデータを収集した場合、機関にはコンプライアンスを実証する監査証跡がない。訴訟は避けられなくなり、損害賠償は予測不可能である。

-

実行可能なステップ:*

-

統一ログアーキテクチャ: すべての起動が、事件識別子、地理的ゾーン、承認担当者、結果分類にリンクされたタイムスタンプ付き記録を生成するシステムを確立する。この記録は不変であるべきである(遡及的に削除または変更できない)。

-

記録管理との統合: ログデータを既存の事件管理システムにリンクして、コンプライアンスレビューが使用パターンを自動的にクエリできるようにする。上司は次のクエリを実行できるべきである:「第3四半期中のゾーンXでのすべての起動を結果別に並べ替えて表示する。」

-

四半期ごとの照合: 調達予算と運用展開記録の照合を要求する。機関が100回の起動を予算化したが500回展開した場合、この不一致は調査をトリガーする。

-

保持ポリシー: 自動データ削除タイムラインを確立する。携帯電話基地局シミュレーターを介して収集された位置データは、裁判官が延長保持を承認しない限り、事件終了後90日で削除されるべきである。

参照アーキテクチャとガードレール

効果的な監視には、承認、起動、ログ記録、レビュー機能を分離する参照アーキテクチャが必要である。主張: 現在のシステムはこれらの機能を統合し、意図された保護措置の回避を可能にしている。

-

根拠:* 起動を要求する担当者がログ記録と保持も制御する場合、インセンティブは最小限の文書化に向かって整合する。参照アーキテクチャは、独立したログ記録を組み込むべきである—理想的には別の機関またはサードパーティの監査人によって管理される—起動担当者が記録を抑制できないようにする。

-

3層承認構造:*

-

層1:事件レベルの正当化*

-

要件:携帯電話追跡が必要な理由を文書化する書面による正当化

-

承認権限:監督担当者または検察官

-

文書化:事件番号、容疑者の特定、調査状況

-

制約:調査が政策閾値(令状、緊急事態、または政策承認された調査タイプ)を満たす場合にのみ起動が承認される

-

監査証跡:正当化は事件ファイルに保存され、弁護人と監視機関がアクセス可能

-

層2:地理的および時間的制限*

-

要件:起動ウィンドウ(開始/終了時刻)とカバレッジエリア(地理的ゾーン)を指定する

-

承認権限:地理的権限を持つ監督担当者

-

文書化:カバレッジエリアを示す地図、時間ウィンドウ、禁止ゾーン(病院、学校、宗教施設)

-

制約:起動は指定された終了時刻に自動的に終了する;延長には新しい承認が必要

-

監査証跡:起動パラメータはリアルタイムでログに記録される;承認されたパラメータからの逸脱はアラートをトリガーする

-

層3:起動後監査*

-

要件:起動後24時間以内に、コンプライアンス担当者がレビューする:データ保持、二次使用制限、削除タイムライン

-

承認権限:コンプライアンス担当者または法律顧問

-

文書化:データ最小化を確認する監査報告書(標的位置データのみが保持され、非標的データは削除される)

-

制約:監査が違反を特定した場合、データは削除され、インシデントは監視機関に報告される

-

監査証跡:監査報告書は事件ファイルとは別に保存され、監視機関がアクセス可能

-

主要なガードレール:*

-

自動終了: 司法審査が延長を承認しない限り、起動は72時間後に終了する

-

司法審査: 72時間を超える延長には、盗聴延長プロセスと同様に、裁判官からの書面による命令が必要

-

データ共有禁止: データは、監督裁判官からの明示的な書面による承認なしに、移民局、連邦機関、または民間請負業者と共有できない

-

非標的データの削除: 非標的デバイスからのすべての位置データは直ちに削除される;標的位置データのみが保持される

-

公開ダッシュボード: 機関は、集計起動数(月次)、地理的分布(ゾーン別)、事件結果(逮捕、手がかりのみ、結果なし)を示す公開ダッシュボードを維持する—特定の標的や技術を明らかにすることなく

-

実装制約:* 機関は、層3の監査が運用の遅延を生み出すと主張するだろう。緩和策:24時間の監査ウィンドウを確立する;コンプライアンス担当者が24時間以内に監査を完了しない場合、データは自動的に削除され、インシデントはエスカレートされる。

測定と次のアクション

現在の測定フレームワークは不十分である。主張: 機関は、電話追跡ツールの有効性、事案あたりのコスト、偽陽性率、または付随的影響を評価するための標準化された指標を欠いている。

-

根拠:* 比較指標がなければ、機関は継続的な支出を正当化したり、代替手段(従来の令状、情報提供者、法医学的分析)がより効率的かどうかを特定したりすることができない。測定のギャップは、システム的な問題の検出も妨げる。例えば、特定の地理的地域や人口統計学的グループが不釣り合いに標的にされているかどうかなどである。

-

標準化された指標フレームワーク:*

| 指標 | 定義 | 目標 | 頻度 |

|---|---|---|---|

| 起動頻度 | 人口10万人あたりの起動回数 | 年間10万人あたり5回未満 | 四半期ごと |

| 事案あたりのコスト | システム総コスト / 解決事案数 | 事案あたり5万ドル未満 | 年次 |

| 成功率 | (逮捕数 + 手がかり数) / 起動回数 | 40%以上 | 四半期ごと |

| 偽陽性率 | 結果を生まなかった起動回数 / 総起動回数 | 20%未満 | 四半期ごと |

| 平均期間 | 平均起動時間(時間) | 24時間未満 | 四半期ごと |

| 地理的分布 | ゾーン別の起動回数; 犯罪分布と比較 | 犯罪に比例 | 四半期ごと |

| データ保持 | 90日以内に削除されたデータの割合 | 95%以上 | 四半期ごと |

| 付随的影響 | 影響を受けた非標的デバイス数 / スキャンされた総デバイス数 | 10%未満 | 四半期ごと |

| 機密場所の重複 | 病院、学校、宗教施設と重複する起動回数 | ゼロ | 四半期ごと |

- 測定の実施:*

-

データ収集: 機関は事件報告書と事案ファイルから指標を収集する。データは州レベルで集約される。

-

ベンチマーキング: 州レベルの監督機関は、各管轄区域が州平均とどのように比較されるかを示す四半期ごとのベンチマークを公表する。成功率が40%を下回る管轄区域は資金審査の対象となる。

-

人口統計学的分析: 起動データを地理的ゾーン別に分解し、人口統計学的分布と比較する。ゾーンX(マイノリティ人口70%)が起動の90%を占める場合、これは調査のトリガーとなる。

-

結果追跡: 起動後12ヶ月間、事案を追跡する。起動が逮捕、有罪判決、または事案却下につながったかどうかを追跡する。起動回数に対する割合として有罪判決率を計算する。

- 次のアクション:*

-

作業グループの形成: 標準化された測定フレームワークを設計するための作業グループ(法執行機関、市民的自由団体、学術研究者)を設立する。タイムライン: 2ヶ月。

-

パイロットプログラム: 5つの管轄区域で12ヶ月間フレームワークを試験運用する。ベースライン指標を収集し、データ収集の課題を特定する。タイムライン: 12ヶ月。

-

四半期報告: 地理と事案タイプ別の分解を含む集約結果を四半期ごとに公表する。結果は公開されるが、事案固有の詳細は機密のままである。

-

予算配分: 測定データを使用して予算配分を決定する。結果指標が不良な管轄区域(成功率30%未満、事案あたりのコスト7万5千ドル以上)は、資金削減または義務的な政策改革の対象となる。

- 図4:電話追跡システムの現在の技術アーキテクチャと情報サイロ*

- 図5:標準化されたレポーティングスキーマの欠如による情報の断片化。複数の法執行機関にわたるシステムの非統合状態を視覚化。データソース:AI生成コンセプトイメージ*

リスクと緩和戦略

抑制されていない電話追跡の展開は、連鎖的なリスクを生み出す。主張: 不透明性は、ミッションクリープ、範囲拡大、および憲法上の保護の侵食を可能にする。

-

根拠:* 可視性がなければ、機関は段階的に使用事例を拡大する。行方不明の子供を見つけるために正当化されたツールが、薬物捜査の標準となり、次に交通取締りで日常的に使用されるようになる。各拡大は、意図的な政策決定や公開討論なしに発生する。

-

具体的なリスク:*

-

リスク1: 大規模監視能力*

-

携帯電話基地局シミュレーターは、標的だけでなく、カバレッジエリア内のすべてのデバイスから位置データを取得できる

-

非標的データは無期限に保持される可能性があり、遡及的追跡を可能にする

-

可能性: 高い(現在のシステムには非標的データの取得を防ぐ技術的制御が欠けている)

-

影響: 憲法違反; 民事責任; 公共の信頼の侵食

-

緩和: 技術的制御を実装する—携帯電話基地局シミュレーターを、承認された地理的ゾーンまたは時間枠外のデータ要求を拒否するように構成する。起動後1時間以内に非標的データの自動削除を義務付ける。

-

リスク2: データ保持と遡及的追跡*

-

収集された位置履歴は無期限に保持される可能性があり、個人の遡及的追跡を可能にする

-

可能性: 高い(現在の政策には自動削除要件が欠けている)

-

影響: 修正第4条違反; 民事責任; 合法的活動への萎縮効果

-

緩和: 事案終了後(90日)の自動データ削除を確立する。司法認可なしに保持データの遡及的照会を禁止する。データ保持慣行の年次監査を実施する。

-

リスク3: 第三者アクセス*

-

連邦機関または民間請負業者が、地方の監督なしに収集されたデータにアクセスする可能性がある

-

可能性: 中程度(連邦機関にはデータを要求する権限がある; 地方の拒否権メカニズムがない)

-

影響: 地方の管理喪失; 連邦捜査へのミッションクリープ; 市民的自由の侵食

-

緩和: 監督裁判官からの明示的な書面による承認なしにデータ共有を禁止する。データが第三者と共有される場合、標的個人への書面通知を要求する。民事救済を確立する—政策違反でデータが共有された場合、個人は損害賠償を請求できる。

-

リスク4: 人口統計学的標的化*

-

電話追跡は、マイノリティ地域で不釣り合いに展開される可能性がある

-

可能性: 中程度(測定フレームワークがパターンを明らかにする可能性がある)

-

影響: 公民権違反; 公共の信頼の侵食; 訴訟

-

緩和: 起動データを地理と人口統計学的分布別に分解する。マイノリティゾーンでの起動率が犯罪率を超える場合、調査をトリガーする。保護地域での起動には書面による正当化を要求する。

-

リスク5: 範囲の拡大とミッション拡大*

-

行方不明の子供のために正当化されたツールが、薬物捜査の標準となり、次に交通取締りで日常的に使用されるようになる

-

可能性: 高い(他の監視ツールで文書化されたパターン)

-

影響: 監視能力の制御されない拡大; 憲法上の保護の侵食

-

緩和: 政策で承認された使用事例(行方不明の子供、誘拐、テロリズム)を確立する。拡大には書面による政策変更と監督機関の承認が必要。使用事例の年次レビューを要求する; 拡大が検出された場合、政策レビュー待ちで資金が停止される。

-

緩和戦略:*

-

データ最小化: 特定の捜査に必要な位置データのみが保持される。他のすべてのデータは直ちに削除される。これを実施するための技術的制御を実装する。

-

自動削除: 位置データは、裁判官が延長保持を承認しない限り、事案終了後90日で自動的に削除される。削除を実施するための自動化システムを実装する。

-

データ共有の禁止: データは、監督裁判官からの明示的な書面による承認なしに、移民局、連邦機関、または民間請負業者と共有できない。データが共有される場合、標的個人への書面通知を要求する。

-

独立監査: データ保持慣行の年次独立監査を実施する。監査人は事案のサンプルをレビューし、データが政策に従って削除されたことを確認する。結果は編集された形式で公表される。

-

技術的制御: 携帯電話基地局シミュレーターを、承認された地理的ゾーンまたは時間枠外のデータ要求を拒否するように構成する。すべての構成変更を追跡するためのログを実装する。

-

民事救済: 電話追跡データが政策違反で収集または保持された場合、個人は損害賠償を請求できる。コンプライアンスを促進するために法定損害賠償(違反あたり1,000ドル)を確立する。

- 図6:透明性を組み込んだ改革後のシステムアーキテクチャ*

- 図7:ガバナンスガードレールによる説明責任の強化 データソース:AI生成コンセプトイメージ*

結論と移行計画

現在の状態—不透明な監視ツールに数百万ドルが投資されている—は持続不可能である。主張: さらなる拡大が発生する前に、透明性と説明責任のメカニズムを実装する必要がある。

- 根拠:* 法執行機関に対する公共の信頼は、憲法上および倫理的基準への実証可能な遵守に依存している。不透明性はその信頼を侵食し、訴訟や政治的脆弱性を生み出す。

- 図8:アドホックな運用から体系的な運用への移行パターン*

投資ギャップと説明責任の危機: システム的再設計の触媒

複数の管轄区域にわたる法執行機関は、携帯電話追跡技術—携帯電話基地局シミュレーター、IMSIキャッチャー、スティングレイ—に数百万ドルを投じているが、運用展開パターンの開示を拒否している。この不透明性は単なるガバナンスの失敗ではなく、説明責任のある監視インフラの次世代を設計する機会の喪失を表している。

従来の枠組みは、秘密を保護的なものとして扱う。より大胆な解釈: 不透明性は、現在のシステムが精査に耐える設計成熟度を欠いていることを示している。このギャップは、イノベーションの機会を提示する。監視インフラに50万ドル以上を投資する機関は、同時に透明性アーキテクチャにゼロを投資している—これは、先進的な組織が活用する構造的非効率性である。

パターンを考えてみよう: 可視的な支出と不可視的な運用の組み合わせは、信頼の真空を生み出す。あるテキサス州の保安官事務所は、監視インフラに50万ドルを超える支出を記録しながら、起動頻度や標的基準に関する詳細をゼロ提供した。この非対称性を受け入れるのではなく、知識労働者と市民技術者は、これを解決を待つ設計問題として認識すべきである。

-

次の地平線の機会*: ログ記録、監査、開示がネイティブ機能であり、後付けではない、透明性第一の監視プラットフォームを構築する。このアプローチを採用する機関は競争上の優位性を獲得する—訴訟リスクの削減、より迅速な令状承認、人材と資金を引き付ける公共の信頼。

-

実行可能な再構成*: 監督機関は、既存のブラックボックスシステムの開示を要求することから、組み込みの透明性アーキテクチャを持つシステムのみを調達することを機関に要求することにシフトすべきである。これにより、コンプライアンスは負担から調達仕様に変換され、ベンダーが説明責任を中心にイノベーションを起こす市場インセンティブが生まれる。

システム構造とボトルネック: デフォルトで透明性を持つ再設計

現在の調達と展開アーキテクチャには構造的弱点が含まれているが、これらの弱点はレガシー設計の特徴であり、避けられない制約ではない。ほとんどの機関は連邦補助金を通じて電話追跡システムを取得し、次に正式なガバナンスフレームワークなしで監視スタックに統合する。ボトルネックは技術的ではなく、組織的およびアーキテクチャ的である。

管轄区域間で標準化された報告スキーマが存在しないため、集約的な監督が不可能である。この断片化が問題であり、解決空間である。すべての起動が、事案識別子、地理的ゾーン、承認担当者にリンクされた暗号署名された不変の記録を生成する未来を想像してみよう。この記録は、承認された監督機関がリアルタイムでアクセスできる分散台帳に自動的に流れる。

多層統合(通信インフラ、位置アルゴリズム、派遣システム)は現在、サイロ化された意思決定を生み出している。刑事が携帯電話基地局シミュレーターを起動しても、調達、コンプライアンス、または法的レビューに到達する文書がトリガーされない。この区画化は運用速度のために設計されたが、説明責任のギャップを生み出す。

-

再設計の機会*: 統一されたログ記録アーキテクチャを、コンプライアンスの追加ではなく、基礎層として実装する。テキサス州の保安官事務所が追跡技術を展開すると、システムは展開が保護されたクラスを標的にしているか、機密場所(病院、宗教施設)と重複しているか、または頻度しきい値を超えているかを自動的にフラグする。システムは起動を防ぐのではなく、情報に基づいた承認を可能にする。

-

知識労働者のための実行可能なステップ*: ベンダーロックインなしに機関が採用できるオープンソースのログ記録標準を提唱する。市民技術組織と提携して、起動パターンを視覚化し、監督機関と公衆にコンプライアンスを可視化するダッシュボードツールを構築する。これを警察の監視としてではなく、責任を軽減し意思決定を改善するインフラ近代化として位置づける。

参照アーキテクチャとガードレール: システムに説明責任を組み込む

効果的な監督には、承認、起動、ログ記録、レビュー機能を分離する参照アーキテクチャが必要である。現在のシステムはこれらの機能を統合しており、意図された保護措置の回避を可能にしている。イノベーション: これらの機能がアーキテクチャ的に独立しているシステムを設計する。

起動を要求する担当者がログ記録と保持も制御する場合、インセンティブは最小限の文書化に向かって整列する。参照アーキテクチャは独立したログ記録を組み込むべきである—理想的には別の機関または第三者監査人によって管理される—そのため、起動担当者は記録を抑制できない。これは信頼の問題ではなく、システム設計の原則である。

-

次世代展開の具体的モデル*:

-

*ティア1(承認)**: 事案レベルの正当化が独立したレビュー委員会に提出される。令状、緊急事態、または政策で承認された捜査。このティアには、検察官、裁判官、または民間監督担当者が関与する—要求担当者は決して関与しない。

-

*ティア2(起動パラメータ)**: 起動前に地理的および時間的制限が定義される。カバレッジエリア、起動ウィンドウ(例: 72時間)、禁止ゾーン(学校、病院、宗教施設)。これらのパラメータはシステムファームウェアに組み込まれ、違反を政策依存ではなく技術的に不可能にする。

-

*ティア3(起動後監査)**: データ保持、二次使用制限、削除タイムラインの自動レビュー。機械可読なコンプライアンスチェックが、リアルタイムで逸脱をフラグする。

-

機能としてのガードレール*: 定義された期間後の自動終了、延長のための義務的な司法レビュー、明示的な同意なしに移民局または連邦機関とのデータ共有の禁止。機関は、特定の標的や技術を明らかにすることなく、集約起動数、地理的分布、事案結果を示す公開ダッシュボードを維持する。

-

知識労働者のための実行可能な実装*: これらのティアを指定するモデルポリシーを起草し、オープンスタンダードとして公表する。2〜3の管轄区域で試験運用し、結果を透明に公表する。州レベルの法執行基準機関に、最低ベースラインとしてバリアントを採用するよう提唱する。早期採用者をイノベーションリーダーとして位置づけ、他の機関が近代化するための競争圧力を生み出す。

実装と運用パターン: アドホックから体系的へ

展開パターンは、不透明性が運用上どのように持続するかを明らかにする。機関は、既存の監督メカニズムをトリガーすることを避けるアドホックパターンを使用して電話追跡システムを実装する。これは悪意ではなく、説明責任アーキテクチャなしで設計されたシステムの自然な結果である。

電話追跡ツールは、盗聴(厳しく規制されている)と戦術的作戦(緩く統治されている)の間の法的グレーゾーンを占める。機関は、起動を司法レビューの対象となる捜査技術ではなく運用上の決定として扱うことで、この曖昧さを悪用する。文書化されたパターンの1つは、事前承認なしに交通停止または令状執行中に携帯電話基地局シミュレーターを起動し、その後遡及的に起動を正当化することを含む。

別のパターンは、電話追跡を介して収集されたデータを使用して手がかりを生成し、次に従来の手段を通じて調査され、事案開発におけるツールの役割を不明瞭にする。これは隠れた依存関係を生み出す: 事案は従来の捜査に基づいているように見えるが、最初の手がかりは電話追跡から来た。

-

システム的問題*: 機関は否定的な結果—電話追跡が標的を見つけられなかった、または誤った手がかりを生み出した事案—をほとんど文書化しない。これは、ツールの有効性の内部評価において確証バイアスを生み出し、比例したリターンの証拠なしに継続的な投資を永続させる。

-

イノベーションの機会*: 成功と失敗を等しく捉える結果追跡システムを実装する。電話追跡の起動が発生すると、システムは次のようにログする: 容疑者が見つかった、手がかりが生成された、結果なし、誤った手がかり、または付随的影響。このデータは、事案結果を予測し展開パターンを最適化する機械学習モデルに供給される。

-

実行可能な運用再設計*: 機関に、結果分類を含むすべての起動のインシデントレポートを提出することを要求する。電話追跡が使用されたかどうかを事案ファイルに文書化することを義務付け、検察官と弁護人がツールが役割を果たした事案を特定できるようにする。これらのレポートを集約する州レベルのデータベースを確立し、機密保持契約の下で監督機関と研究者がアクセスできるようにする。このデータを使用して、どの展開パターンが最高の事案解決率をもたらすかを特定し、次にそれらのパターンをスケールアップし、非効果的なアプローチを段階的に廃止する。

測定と次のアクション:不透明性から証拠に基づく展開へ

現在の測定フレームワークは不十分である。機関は、電話追跡ツールの有効性、事案あたりのコスト、偽陽性率、または付随的影響を評価するための標準化された指標を欠いている。これはコンプライアンスのギャップではなく、意思決定のギャップである。

比較指標がなければ、機関は継続的な支出を正当化することも、代替手段(従来の令状、情報提供者、法医学的分析)がより効率的かどうかを特定することもできない。測定のギャップは、特定の地理的地域や人口統計学的グループが不均衡に標的にされているかどうかなど、システム的な問題の検出も妨げる。

-

次世代の指標*:

-

人口10万人あたりの起動頻度: 管轄区域間の比較と外れ値の特定を可能にする

-

解決された事案あたりのコスト: 電話追跡が代替手段と比較して費用対効果が高いかどうかを判断する

-

平均起動期間: 機関が短期的な戦術的ニーズのためにツールを使用しているか、長期的な監視のために使用しているかを明らかにする

-

地理的分布: 展開パターンが犯罪率または人口統計学的要因と相関しているかどうかを特定する

-

結果の分類: 逮捕、手がかりのみ、結果なし、誤った手がかり、付随的影響

-

付随的影響の測定: 対象外のデバイスが何台影響を受けたか、機密性の高い場所が誤ってスキャンされたかどうか、捜査終了後のデータ保持

-

ナレッジワーカーのための実行可能な次のステップ*: 標準化された測定フレームワークを設計するためのワーキンググループ(法執行機関、市民的自由団体、学術研究者)を設立する。5つの管轄区域で12か月間フレームワークを試験運用する。地理と事案タイプ別に細分化した集計結果を四半期ごとに公開する。測定データを使用して予算配分に情報を提供する—結果指標が不良な管轄区域は、資金削減または義務的な政策改革に直面すべきである。

測定を競争上の優位性として位置づける:透明性があり、証拠に基づく展開パターンを持つ機関は、連邦資金、研究パートナーシップ、および公共の信頼を引き付けるだろう。測定に抵抗する機関は、訴訟と政治的圧力に直面するだろう。

リスクと緩和戦略:レジリエンスのためのアーキテクチャ設計

抑制されていない電話追跡の展開は、連鎖的なリスクを生み出す。不透明性は、ミッションクリープ、範囲の拡大、および憲法上の保護の侵食を可能にする。可視性がなければ、機関は使用事例を段階的に拡大する:行方不明の子供を見つけるために正当化されたツールが、薬物捜査の標準となり、次に交通取締りで日常的に使用されるようになる。各拡大は、意図的な政策決定や公開討論なしに発生する。

- 具体的なリスク*:

-

大量監視能力: セルサイトシミュレーターは、対象だけでなく、カバレッジエリア内のすべてのデバイスからデータをキャプチャできる。アーキテクチャ上の制御がなければ、この能力は一網打尽の監視を可能にする。

-

データ保持: 収集された位置履歴は無期限に保持される可能性があり、捜査終了後何年も経ってから遡及的な追跡と生活パターン分析を可能にする。

-

第三者アクセス: 連邦機関または民間請負業者が、地方の監視なしに収集されたデータにアクセスする可能性があり、影の監視ネットワークを作り出す。

-

範囲の拡大: 展開が優先度の低い捜査に拡大し、正常化された監視インフラストラクチャを作り出す。

-

アーキテクチャ機能としての緩和戦略*:

-

設計によるデータ最小化: 特定の捜査に必要な位置データのみが保持される;他のすべてのデータは直ちに削除される。これはポリシーレベルではなく、システムレベルで実施される。

-

自動データ削除: 事案終了後(例:90日)、収集されたすべてのデータは暗号学的に破壊される。システムは、警官が要求した場合でも、この期間を超えてデータを保持できない。

-

二次使用の禁止: 収集されたデータは、承認された捜査以外の目的でアクセスできない。二次目的でデータにアクセスしようとすると、監視機関にアラートがトリガーされる。

-

監査証跡: 収集されたデータへのすべてのアクセスは、タイムスタンプ、アクセス者のアイデンティティ、および記載された目的とともに記録される。不正アクセスは技術的に不可能である。

-

技術的制御: セルサイトシミュレーターは、承認された地理的ゾーンまたは時間枠外のデータの要求を拒否するように構成されている。システムは、ハードウェアレベルでこれらの境界を実施する。

-

ナレッジワーカーのための実行可能な緩和策*: これらの制御を法定要件として確立する法律を起草する。法執行機関の資金を制御への準拠に結びつける。民事救済を作成する—電話追跡データがポリシーに違反して収集または保持された場合、個人は損害賠償を求めて訴訟を起こすことができる。技術者と提携して、機関がベンダー依存なしにこれらの制御を実装するために使用できるオープンソースツールを構築する。

結論と移行計画:不透明性から透明性優先のインフラストラクチャへ

現在の状態—不透明な監視ツールに数百万ドルが投資されている—は持続不可能であり、システム的イノベーションの機会を逃している。前進する道は、既存システムの段階的な規制ではなく、監視インフラストラクチャ自体のアーキテクチャ再設計である。

-

中核的主張*: 透明性と説明責任のメカニズムは、後付けではなく、監視システムのネイティブ機能にならなければならない。透明性優先のアーキテクチャを採用する機関は、資金、人材、および公共の信頼において競争上の優位性を獲得するだろう。この変化に抵抗する機関は、訴訟、政治的圧力、そして最終的には強制的なコンプライアンスに直面するだろう。

-

移行パス*:

-

フェーズ1(1〜3か月):基盤*

-

測定フレームワークを確立し、3つの管轄区域で試験運用する

-

透明性優先の展開のための参照アーキテクチャを設計する

-

オープンソースのロギング標準を起草する

-

フェーズ2(4〜9か月):標準化*

-

透明性、承認階層、およびデータ最小化を組み込んだモデル法案を起草する

-

試験運用結果とケーススタディを公開する

-

監視機関向けのダッシュボードツールを構築する

-

フェーズ3(10〜18か月):採用*

-

少なくとも5つの州で法律を可決する

-

既存システムに12か月以内の準拠を要求する

-

集計報告のための州レベルのデータベースを確立する

-

フェーズ4(継続中):継続的改善*

-

四半期ごとの透明性レポートを公開する

-

年次独立監査を実施する

-

測定データを使用して展開パターンを最適化する

-

成功したモデルを追加の管轄区域に拡大する

-

ナレッジワーカーのための実行可能な次のステップ*:

-

市民的自由団体: 電話追跡システムを運用していることが知られているすべての管轄区域で公文書開示請求を提出する。拒否を文書化し、開示のための法的ケースを構築する。技術者と提携して、抵抗よりもコンプライアンスを容易にするツールを構築する。

-

選出された公務員: 盗聴開示要件をモデルにした透明性法案を後援する。透明性を法執行機関への制約ではなく、公共の安全の強化として位置づける。

-

研究者: 監視機関と提携して測定フレームワークを設計し、試験運用する。査読付きの場で調査結果を公開する。どの展開パターンが最高の事案解決率をもたらすかを特定する予測モデルを構築する。

-

法執行機関のリーダー: 透明性の実践を積極的に採用し、将来の規制の対象ではなく、イノベーションリーダーとして機関を位置づける。早期採用者は、連邦資金と公共の信頼において競争上の優位性を獲得するだろう。

-

技術者: 透明性優先の展開をレガシーアプローチよりも容易にするオープンソースツールを構築する。ベンダーロックインを減らし、管轄区域間の相互運用性を可能にする標準を作成する。

-

長期的ビジョン*: より効果的でより説明責任のある監視インフラストラクチャ。透明性優先のシステムを使用する機関は、より多くの事案を解決し、訴訟コストを削減し、公共の信頼を獲得するだろう。これは法執行機関への制約ではなく、法執行能力のアップグレードである。未来は、この再設計を受け入れる組織に属する。

- 図10:不透明性から証拠ベースの展開への測定フレームワーク*

- 図12:リスク要因と対応策の関係性 - レジリエンス・アーキテクチャの構築 データソース:AI生成コンセプトイメージ*

- 図15:不透明性から透明性重視インフラへの移行ビジョン(AI生成コンセプトイメージ)*