さくらのクラウド、ガバメントクラウド認証への道のり——残る3つの課題が示すもの

進捗状況:さくらのクラウドがガバメントクラウド認証に接近

デジタル庁は2024年1月30日、さくらのクラウドが日本のガバメントクラウド構想における適合要件の大多数を満たしたと発表した。本発表時点において、さくらのクラウドは3つの重大領域における非適合状態にある。すなわち(1)ガバナンスおよび統制フレームワーク、(2)セキュリティ認証、(3)オブジェクトストレージ機能の一部である。この状況は完全認証に向けた実質的な進展を示す一方で、政府機関全体への展開認可前に是正が必要とされる具体的な技術領域および手続領域を明確に浮き彫りにしている。

-

主張:* さくらのクラウドが認証パイプラインを通じて進展したことは、国内開発されたクラウドインフラストラクチャが厳格な政府運用基準との整合性を達成可能であることを実証している。しかし残された3つのギャップは、政府部門の適格性を求める日本のクラウドプロバイダーにとって優先投資領域を露呈させている。

-

根拠と前提条件:* ガバメントクラウド採用は3つの基礎領域における絶対的確実性を要求する。すなわち(1)データ主権および管轄権統制、(2)継続的な監査証跡およびフォレンジック能力、(3)内閣府および関連監督機関が確立した国家セキュリティプロトコルへの適合である。残された3つの要件——ガバナンス統制、セキュリティ認証、オブジェクトストレージ——は政府システムにおける最高リスク運用ベクトルを表現している。さくらのクラウドが他の認証領域における適合を実証したことは、その基盤となるアーキテクチャの妥当性を検証する。残された作業は運用成熟度、規制整合性、および第三者認証の証明に集中している。

-

具体的証拠と前提条件:*

-

ガバナンス統制 は以下の文書化された証拠を要求する。ロールベースアクセス制御(RBAC)マトリックス、内閣府基準を満たす変更管理監査ログ(最小7年保持を想定)、および定義された段階的対応経路と復旧時間目標(RTO)を備えたインシデント対応手順である。

-

セキュリティ認証 は認識された枠組みに対する独立した第三者検証を要求する。Common Criteria(ISO/IEC 15408)認証、または日本の情報処理推進機構(IPA)が認識する同等の国家基準のいずれかである。

-

オブジェクトストレージギャップ は政府固有要件の不完全な実装を反映している可能性が高い。不変保持ポリシー、機密データに対する段階的アクセス統制、および日本の強制的データローカライゼーション要件との統合(想定:すべてのデータは日本の主権領土内に存在する必要がある)である。

-

実行可能な含意:* 政府調達チームは、文書化された是正タイムラインを条件として、さくらのクラウドとの予備的技術評価および統合計画を開始すべきである。RFPテンプレートは3つの保留中要件を明示的に参照し、ベンダーの納期コミットメント、第三者検証方法、および認証後サポートSLAを含むべきである。機関は本番環境展開前にさくらのクラウドの適合主張を独立して検証するための基準テスト環境を確立すべきである。

複数ベンダー選定がガバメントクラウドエコシステムを強化

日本のガバメントクラウド計画に5つのクラウドベンダーが選定され、単一プロバイダーへのインフラ集中ではなく競争的複数ベンダー環境が確立された。この多様化戦略はベンダーロックインリスクを低減し、相補的な技術能力を有するプロバイダー間で運用依存性を分散させる。さくらのクラウドは確立された市場参加者と並んで、このエコシステム内で競争し、各々が異なるワークロードプロファイルおよび機関要件に対応している。

-

中核的主張:* 複数ベンダー認証は運用レジリエンスと機関選択を確保しながら、残されたコンプライアンスギャップに対する競争圧力を通じてイノベーションを加速させる。

-

支持する根拠:* 政府運用は異種ワークロードにまたがっている。高度なセキュリティを要する防衛システムから公開市民向けサービスまでである。単一ベンダーアーキテクチャはすべてのシナリオを最適化しない。5つのプロバイダーを認証することで、デジタル庁は機関が特定のリスクプロファイルおよびパフォーマンス要件に整合したインフラストラクチャを選択することを可能にする。この競争構造はまた市場圧力がさくらのクラウドの最終的なコンプライアンス達成を加速させるため、さくらのクラウドの最終的なギャップ是正を加速させる。

-

具体的ワークロード例:* 防衛および機密運用は高度な暗号化およびエアギャップ展開オプションを提供するベンダーを優先する。市民向けサービスは実証されたオートスケーリングおよびコンテンツ配信ネットワーク統合を有するベンダーを優先する。社会保障データベースは特殊なバックアップおよび災害復旧能力を有するベンダーを要求する。

-

ステークホルダーへの即座の行動:* 機関はワークロードカテゴリーをベンダー技術的強みに即座にマッピングすべきである。統合経験および標準化実践を共有するための機関横断的ワーキンググループを確立する。複数ベンダーが同時にコンプライアンスを実証できる共有テスト環境を作成し、認証ボトルネックを低減し、全体的プログラムタイムラインを加速させる。

参照アーキテクチャとガードレール

ガバメントクラウド認証は、ネットワークトポロジー、データフロー パターン、暗号化基準、および監査ログメカニズムを指定する正式に定義された参照アーキテクチャを要求する。さくらのクラウドの現在のギャップ分析は、そのインフラストラクチャ能力とこれらのアーキテクチャガードレール間の不完全な整合性を特定する。特に実行時のガバナンス統制強制およびアーキテクチャ適合性検証においてである。

-

主張:* 明示的な参照アーキテクチャ仕様は、さくらのクラウドが設計および監査人が検証できる明確な技術的目標を確立することで、認証反復サイクルを低減する。

-

根拠:* 認証遅延は通常、抽象的セキュリティ要件と具体的技術実装間の解釈ギャップから生じる。規制機関(この場合、日本のデジタル庁および内閣府)が詳細な技術ブループリント——ネットワークセグメンテーション トポロジー、暗号化キーライフサイクル管理、および監査ログ保持ポリシーを含む——を通じて参照アーキテクチャを指定する場合、ベンダーはこれらの仕様に対して決定論的に設計できる。これはベンダー能力と監査人期待間の交渉段階を排除する。さくらのクラウドは明示的なアーキテクチャ要件から利益を得る。なぜなら、それらは適合評価を主観的評価から文書化された仕様に対する客観的検証に変換するからである。

-

前提条件と仮定:*

-

デジタル庁はガバメントクラウド参照アーキテクチャ文書を公開しているか、最終化中である。これは強制的アーキテクチャパターンを指定する

-

さくらのクラウドのインフラストラクチャ・アズ・コード(IaC)ツーリングはこれらのパターンをプログラム的に表現できる

-

監査人はIaC実装をアーキテクチャ仕様に対して検証する技術的能力を有する

-

具体的技術要件(日本政府クラウド基準から推論):* 参照アーキテクチャは以下を強制する可能性が高い。

-

政府承認ゲートウェイアプライアンスを通じたネットワークトラフィック分離と強制的検査ポイント

-

日本の主権領土内に保持されるキーを有する暗号化キー管理システム(FISC ガイドラインおよび内閣府指令に従う)

-

内閣府リポジトリへの不変ログ送信を伴う集中監査ログ

-

機関ワークロード間でゼロトラスト原則を強制するネットワークセグメンテーション

-

暗号化アルゴリズム仕様(例:TLS 1.3最小、保存時データ用AES-256)

-

さくらのクラウドの必要な成果物:*

-

参照アーキテクチャをインスタンス化するインフラストラクチャ・アズ・コード テンプレート(Terraform、CloudFormation、または同等)

-

各アーキテクチャコンポーネントを特定の内閣府要件にリンクするコンプライアンスマッピング マトリックス

-

アーキテクチャが通常運用およびインシデント対応中にコンプライアンスを維持する方法を実証する運用ランブック

-

実行可能な含意:*

- デジタル庁向け: ベンダー実装に十分な技術的詳細を伴う完全な参照アーキテクチャ仕様を公開する(ネットワーク図、暗号化アルゴリズムリスト、監査ログスキーマ、保持期間)。最終化前に仕様の曖昧性を特定するための30日間のベンダーフィードバック期間を確立する。

- さくらのクラウド向け: 現在のインフラストラクチャを公開された参照アーキテクチャと比較するギャップ分析を実施する。各アーキテクチャ要件をインスタンス化するインフラストラクチャ・アズ・コード テンプレートを開発する。月次レビューを伴うベンダー監査人フィードバックループを確立し、実装質問を解決する。

- 監査人向け: IaC実装をアーキテクチャ仕様に対して検証する自動化検証ツールを開発し、手動監査努力を低減し、一貫性を向上させる。

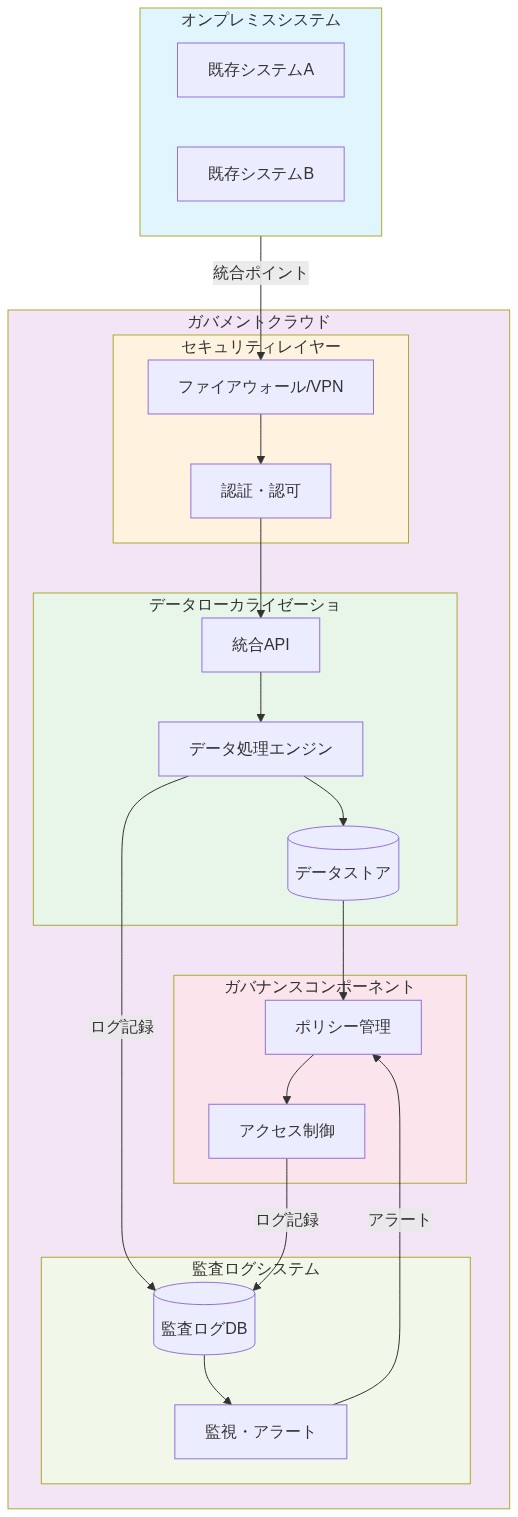

- 図6:ガバメントクラウド参照アーキテクチャとセキュリティガードレール(出典:Digital Agency Reference Architecture Guidelines)*

実装および運用パターン

ガバメントクラウド認証は技術能力のみならず、実証された運用成熟度——文書化された手順、訓練された人員、および検証されたプロセスを通じてスケール時にコンプライアンス運用を維持する能力——を要求する。さくらのクラウドの残されたオブジェクトストレージ機能およびガバナンス統制フレームワークのギャップは、基本的技術制限ではなく、不完全な運用コード化を反映している。

-

主張:* 運用準備性——通常運用およびインシデント対応中にコンプライアンスを維持する文書化された監査可能手順を実行する能力として定義される——は認証の必要条件である。技術機能のみでは不十分である。

-

根拠:* 政府機関は予測可能で監査可能な運用を要求する。なぜなら、データ処理を説明し、規制機関に対する規制適合性を実証し、サービス継続性を維持する必要があるからである。オブジェクトストレージギャップは欠落した技術機能から生じるのではなく、政府会計が要求する段階的ポリシー、保持強制メカニズム、およびコスト配分手順の不完全な実装から生じる可能性がある。ガバナンス統制ギャップは同様に欠落した運用手順を反映している。変更承認ワークフロー、管理アクセスにおける職務分離、定義された段階的対応手順を伴うインシデント対応、および監査レビュー頻度である。これらは日常運用に組み込まれ、定期的テストを通じて検証される必要がある。

-

前提条件と仮定:*

-

さくらのクラウドはインフラストラクチャ変更、インシデント対応、および監査ログレビューのための標準運用手順(SOP)を文書化している

-

内閣府は必要な手順、段階的対応タイムライン、および監査レビュー頻度を指定する運用基準を公開している

-

さくらのクラウドは24時間体制のセキュリティ運用センター(SOC)を有するか、訓練されたインシデント対応人員を伴う確立できる

-

災害復旧手順はデジタル庁の観察を伴う四半期ドリルを通じて検証できる

-

具体的運用要件(日本政府基準から推論):*

-

オブジェクトストレージ運用:*

-

一度書き込み多数回読み取り(WORM)強制を伴うコンプライアンスレコードの不変バックアップポリシー

-

定義された保持期間後(例:会計記録用7年)の低コストストレージへの自動段階的移行

-

機関、会計年度、およびデータ分類レベル別の粒度の細かいコスト配分

-

政府保持義務の対象となるレコードの早期削除を防止する保持ポリシー強制

-

ガバナンス統制運用:*

-

文書化されたビジネス正当化、セキュリティレビュー、および機密変更に対する内閣府通知を要求する変更承認ワークフロー

-

インフラストラクチャ変更の承認と実装を単一個人が行うことを防止する職務分離

-

検出閾値、段階的対応手順、および通知タイムライン(例:セキュリティインシデント検出後2時間以内の内閣府通知)を指定するインシデント対応プレイブック

-

独立した監査人による月次レビューの文書化された証拠を伴う監査ログレビュー手順

-

さくらのクラウドの必要な運用成果物:*

- オブジェクトストレージライフサイクル管理、段階的ポリシー、保持強制、およびコスト配分を含む包括的標準運用手順(SOP)

- コンプライアンスマトリックスに文書化されたガバナンス統制手順。各手順は特定の内閣府要件にマッピングされている

- 定義されたロール、段階的対応手順、および通信テンプレートを伴うインシデント対応プレイブック

- 訓練された人員および文書化されたオンコール手順を伴う24時間体制SOC能力の証拠

- デジタル庁オブザーバーを伴う四半期災害復旧ドリル結果。政府要件に整合した復旧時間目標(RTO)および復旧ポイント目標(RPO)を実証している

- 実行可能な含意:*

- さくらのクラウド向け: 日本内閣府基準に関する経験を有する政府運用コンサルタントを従事させ、現在の手順を公開された運用要件に対して監査する。24時間体制カバレッジを伴う専用政府クラウド運用チームを確立する。デジタル庁オブザーバーを伴う四半期災害復旧ドリルを実施し、結果を文書化する。各運用手順を特定の認証要件にリンクするコンプライアンスマトリックスを開発する。

- デジタル庁向け: 必要な手順、インシデント対応タイムライン、監査レビュー頻度、および災害復旧テストスケジュールを指定する運用基準を公開する。ベンダー監査人フィードバック メカニズムを確立し、運用期待を明確にする。

- 監査人向け: 手順レビュー、人員インタビュー、および運用活動の観察(例:変更承認プロセス、インシデント対応ドリル)を通じて運用準備性を検証する監査手順を開発する。

測定と認証のマイルストーン

認証準備態勢とは、操作可能で測定可能な基準と定義された検証方法および時間軸を備えた状態を意味する。デジタル庁は、残された3つの認証ギャップに対して明示的な合格・不合格の閾値を確立し、客観的な評価を可能にし、承認プロセスにおける曖昧性を低減させねばならない。

-

基本的主張:* 明示的な測定基準と文書化された検証手続き、公開された時間軸は、認証の不確実性を減少させ、ベンダーが確定的にコンプライアンス目標に向けて設計することを可能にする。

-

潜在的前提:*

-

デジタル庁は、コンプライアンス主張を検証するための独立した技術評価能力を保有するか、委託できる。

-

さくらのクラウドのインフラストラクチャは、Common Criteriaまたは同等の国際標準を満たす監査証拠を生成するよう計測可能である。

-

ガバナンスおよびセキュリティ統制の認証時間軸として60~90日は技術的に実現可能である。オブジェクトストレージ認証は、スケール試験要件に応じて90~120日を要する可能性がある。

-

根拠:* 曖昧または抱負的な時間軸は、インセンティブの不整合を生み出す。ベンダーは明確な成功基準を欠く作業を優先順位低下させ、機関は移行計画を立案できず、監査人は合格・不合格判定の客観的ベンチマークを欠く。測定可能な基準は、コンプライアンス要件を試験可能な仕様に操作化する。

-

提案される測定フレームワーク:*

-

ガバナンス統制:*

-

基準1: 変更管理システムが、インフラストラクチャ修正(コンピュート、ネットワーク、ストレージ)の100%を実行後5分以内の改ざん防止タイムスタンプ付きで記録する。検証:独立監査人が30日間にわたる1,000件の連続変更をサンプリング。100%が5分以内の遅延で記録されていることを確認。

-

基準2: 監査ログを最低7年間、改ざん防止ストレージで保持する。検証:6ヶ月間にわたるログのランダムサンプルに対して暗号化整合性チェックを実施。修正または削除の証拠がないこと。

-

基準3: インシデント対応ワークフローが、重大セキュリティイベント(不正アクセス試行、権限昇格、またはデータ流出指標として定義される)について、検出から報告までの時間を1時間以内で達成する。検証:注入されたセキュリティイベントを用いたテーブルトップ演習。検出アラートからインシデント指揮官への通知までの時間を測定。

-

セキュリティ認証:*

-

基準1: インフラストラクチャアクセス統制に対してCommon Criteria EAL3(またはISO/IEC 15408レベル3相当)認証を取得する。検証:第三者Common Criteria試験機関が正式認証文書を発行。

-

基準2: 暗号化キー管理がNIST SP 800-57 Part 1(キーライフサイクル管理)に準拠する。検証:独立した暗号化監査がキー生成、保管、ローテーション、破棄手続きが仕様を満たすことを確認。

-

基準3: 脆弱性スキャンおよび修復プロセスが、重大脆弱性(CVSS≥9.0)に対して平均修復時間(MTTR)30日以内を達成する。検証:監査人が12ヶ月間のベースライン期間における脆弱性管理ログを審査。

-

オブジェクトストレージ:*

-

基準1: 独立監査人認証付きの不変バックアップ機能。検証:監査人がストレージレイヤーでのWORM(Write-Once-Read-Many)強制を確認。ロック期間後の削除・修正が技術的に不可能であることを10,000オブジェクトでテスト。

-

基準2: スケール(最小1,000万オブジェクト)でテストされた保持ポリシー強制。検証:自動テストスイートが分散ストレージノード全体でポリシーが正しく実行されることを確認。オブジェクトの0.1%をスポットチェックしてポリシー準拠を確認。

-

基準3: 実際のリソース消費に対して0.1%以内の分散で正確なコスト配分。検証:監査人が90日間の請求記録をインフラストラクチャテレメトリと比較。集計またはエージェンシー別配分で分散が0.1%を超えないこと。

-

具体的な検証時間軸:*

-

2月15日: デジタル庁が上記基準と受け入れ閾値を含む詳細認証スコアカードを公開。

-

2月20日: さくらのクラウドがガバナンスおよびセキュリティ評価のための独立監査人と契約。オブジェクトストレージスケール試験を開始。

-

3月1~31日: 並行監査およびテスト。週次進捗報告書をデジタル庁に提出。

-

3月31日: 認証決定ポイント。基準達成=承認。基準未達=文書化された修復計画と改定期限(段階的展開制限付きで4月30日を推奨)。

-

実行可能な含意:*

- デジタル庁: 2月15日までに認証スコアカードを公開。合同運営委員会(デジタル庁、さくらのクラウド、独立監査人)を設置し、週次で障害を解決し、リスクをエスカレート。

- さくらのクラウド: 各基準に対する月次進捗報告書にコミット。専任エンジニアリングおよびコンプライアンスリソースを配分。2月1日までに外部監査人と契約し、正式評価前に隠れたギャップを特定。

- 機関: 今すぐ代替計画を開始。フォールバックプロバイダを特定し、オブジェクトストレージ認証遅延時の手動回避策を文書化し、4月30日までのレガシーシステム保守延長予算を計上。

リスクと軽減戦略

認証遅延は、運用およびコンプライアンスリスクの連鎖を生み出す。不完全な統制または承認遅延は、機関を持続不可能なデュアルインフラストラクチャシナリオまたは標準化利益を損なわせ、セキュリティ露出を増加させる回避策に強制する可能性がある。

-

基本的主張:* 積極的なリスク特定と文書化された軽減戦略およびエスカレーションプロトコルは、認証遅延が運用障害またはコンプライアンス違反に波及することを防止する。

-

潜在的前提:*

-

機関は、延長認証期間中にフォールバックインフラストラクチャを維持するための十分なIT能力を有する。

-

代替クラウドプロバイダ(AWS GovCloud、Microsoft Azure Government等)は、さくらのクラウド認証がQ1 2024を超える場合、需要を吸収できる。

-

さくらのクラウドは、事前監査中に特定されたコンプライアンスギャップを30~60日以内に修復できる。

-

リスクカタログ:*

-

リスク1:セキュリティ認証監査が3月31日を超えて延長*

-

影響: 機関はワークロードを移行できず、レガシーシステムが本番環境に留まり、セキュリティ露出と保守コストが増加。

-

確率: 中程度(Common Criteria監査は頻繁に90~120日を要し、圧縮時間軸は手戻りの可能性を増加させる)。

-

軽減戦略:

- さくらのクラウドが2月1日までにCommon Criteria試験機関と契約し、事前監査ギャップ分析を実施。

- 2月に予備評価を実施。正式監査開始前にギャップを特定し修復。

- 応急予算を配分(監査コストの15%を推奨)。ギャップ発見時の迅速な修復のため。

- エスカレーション: 事前監査が30日超の修復を要するギャップを特定した場合、2月15日までにデジタル庁経営層レビューをトリガー。

-

リスク2:オブジェクトストレージ保持ポリシーがエージェンシー固有要件と矛盾*

-

影響: 機関が手動ポリシー強制または回避策を実装することを強制され、人的エラーを導入し、標準化を損なわせる。

-

確率: 中程度~高(政府機関は異質なコンプライアンス要件を有し、ポリシー調和は複雑)。

-

軽減戦略:

- 2月1日までにポリシー調和ワーキンググループを設置(デジタル庁、さくらのクラウド、代表的エージェンシー3~5機関)。

- 2月15日までにすべてのエージェンシー固有保持要件を文書化。

- 3月1日までに矛盾を特定し、例外・回避策を定義。

- エスカレーション: 20%超のエージェンシーが非標準ポリシーを要求する場合、デジタル庁指導部にエスカレート。

-

リスク3:ガバナンス統制実装が認証期限までに未完了*

-

影響: 監査証跡が不完全。コンプライアンス違反。インシデント対応能力が低下。

-

確率: 中程度(ガバナンス統制は複数インフラストラクチャレイヤーにわたる統合を要し、テストは時間集約的)。

-

軽減戦略:

- さくらのクラウドが2月28日までにガバナンス統制実装を完了(認証期限の1ヶ月前)。

- 3月に内部テストを実施。3月20日までに欠陥を解決。

- エスカレーション: 3月20日後に重大欠陥が特定された場合、デジタル庁にエスカレート。修復完了まで制限されたワークロードタイプでの段階的展開を検討。

-

リスク4:コスト配分精度テストがスケールで失敗*

-

影響: 請求紛争。機関がコストをビジネスユニットに配分できない。予算追跡が失敗。

-

確率: 中程度(1,000万超オブジェクトスケールでのコスト配分精度は技術的に困難。慎重な計測が必要)。

-

軽減戦略:

- さくらのクラウドが2月15日までに1,000万超テストオブジェクトでスケール試験を開始。

- 月次精度監査を実施(2月、3月)。インフラストラクチャテレメトリと比較。

- 分散が0.5%を超える月がある場合、スケールアップを一時停止し、根本原因を修復。

- エスカレーション: 修復後も分散が0.1%超の場合、デジタル庁にエスカレート。精度が改善するまで手動コスト調整を伴う段階的展開を検討。

-

実行可能な含意:*

-

さくらのクラウド:

- 2月1日までに専任コンプライアンスプロジェクトオフィスを設置。経営層スポンサーを配置。

- 直ちに外部監査人と契約(2月1日までに)。事前監査ギャップ分析のため。

- 週次リスク審査を実施。障害をデジタル庁に48時間以内でエスカレート。

- 応急エンジニアリング能力を配分(チームの20%を推奨)。ギャップ発見時の迅速な修復のため。

-

デジタル庁:

- リスクエスカレーションプロトコルを確立。期限を逃す可能性が高いギャップは、48時間以内に経営層介入をトリガー。

- 週次運営委員会会議を実施(2月~3月)。進捗を監視し、障害を解決。

- 認証が3月31日を超える場合の代替通信計画を準備。

- 認証が未完了の場合の段階的展開制限を定義(例:非重大ワークロードに制限、データ量を制限、手動監査監視を要求)。

-

機関:

- 今すぐ代替計画を策定。フォールバッククラウドプロバイダを特定。レガシーシステム保守延長のサービスレベル契約(SLA)を確立。4月30日までのデュアルインフラストラクチャコストを予算化。

- ポリシー調和ワーキンググループの機関代表を指定(2月1日までに)。

- エージェンシー固有の保持、ガバナンス、セキュリティ要件を文書化(2月15日までに)。認証基準を通知するため。

- 移行プレイブックを準備。さくらのクラウド(主要シナリオ)とフォールバックプロバイダ(代替シナリオ)の両方。

結論と移行パス

さくらのクラウドの3つの残存するコンプライアンスギャップ—ガバナンスフレームワーク、セキュリティ認証、オブジェクトストレージ機能—は、根本的なアーキテクチャ制約ではなく、対処可能な技術的および手続き的欠陥を表現している。しかし、60日以内の閉鎖実現可能性は、明示的な検証を要する複数の明示されていない前提に依存する。すなわち、(1)デジタル庁の暫定承認経路付与の意思、(2)政府クラウド認証専門知識を有する適格外部監査人の利用可能性、(3)さくらのクラウドのリソース配分能力、(4)修復活動中の追加非準拠発見の不在。

- 残存作業の証拠ベース評価:*

3つの特定ギャップは確立された政府クラウド調達基準に対応するが、特定のコンプライアンス標準(例:FISC指針、ISMAP要件、または同等フレームワーク)は、再現性と監査可能性を確保するため、認証文書で明示的に参照されるべきである。オブジェクトストレージ修復は通常、アーキテクチャ再設計およびテストに4~8週を要する。ガバナンスフレームワーク形式化は2~4週を要する。セキュリティ認証時間軸は認証機関の現在のキューと監査範囲に依存し、利害関係者のコミットメント単独では排除できないスケジュール不確実性を導入する。

-

成功した修復の前提条件:*

-

前提1(規制柔軟性): デジタル庁は、3つのギャップが並行修復を許可するか、順序立てた閉鎖を要求するかを確認する必要がある。この区別は時間軸実現可能性に実質的に影響する。

-

前提2(リソース利用可能性): さくらのクラウドは専任スタッフ配分を実証する必要がある。外部監査人の利用可能性は、政府クラウド認証セグメントにおける現在の市場能力に対して検証されるべき。

-

前提3(範囲安定性): 修復中に追加のコンプライアンス要件は出現しない。この前提は予備的なデジタル庁レビューを通じて検証されるべき。

-

推奨ガバナンス構造:*

単一の合同運営委員会ではなく、3層ガバナンスモデルが障害をより効率的に解決する可能性が高い。

- 技術ワーキンググループ(週次):さくらのクラウド、デジタル庁技術スタッフ、外部監査人が特定の修復タスクに対応。

- 経営層運営委員会(隔週):機関指導部とさくらのクラウド経営層スポンサーがポリシーレベルの障害とリソース矛盾を解決。

- 進捗報告フォーラム(月次):公開指標ダッシュボード。定義されたKPI:ガバナンスフレームワーク完了率、セキュリティ監査進捗(完了ステージ対総ステージ)、参照要件に対するオブジェクトストレージ機能パリティ評価。

- 説明責任メカニズム付き実行可能な次ステップ:*

-

デジタル庁(2024年2月8日までに): 詳細コンプライアンススコアカードを公開。(a)各ギャップに適用される正確な標準、(b)各修復の受け入れ基準、(c)利用可能な場合の暫定承認経路、(d)オブジェクトストレージ仕様を含む参照アーキテクチャ。

-

さくらのクラウド(2024年2月15日までに): 修復計画を提出。(a)リソース配分文書、(b)監査時間軸付き外部監査人契約書、(c)3月31日までの週次マイルストーン時間軸、(d)マイルストーン5日超の遅延時の代替計画。

-

政府機関(2024年2月22日までに): ワークロード分類演習を完了。ミッション重大、標準、非重大システムをベンダー能力にマッピング。隔離統合テスト環境を確立。認証遅延時の代替手続きを文書化(例:現行ベンダーの延長使用、段階的展開遅延)。

-

全当事者(2024年2月1日までに): ガバナンス構造を確立。定義されたエスカレーションパスと決定権限。会議頻度と出席者コミットメントを確認。

-

リスク要因と軽減:*

-

スケジュールリスク: 外部監査人の利用可能性が時間軸を圧縮する可能性。軽減: 2月1日までにバックアップ監査人を特定。実現可能な場合は並行監査トラックを検討。

-

スコープクリープ: 修復中に追加のコンプライアンス要件が出現する可能性。軽減: 2月8日までにコンプライアンス範囲を凍結。新規要件をフェーズ2作業として文書化。

-

リソース制約: さくらのクラウドが競合する優先事項に直面する可能性。軽減: 経営層レベルのコミットメントを要求。週次リソース状態報告。

-

成功基準と決定ポイント:*

認証実現可能性は2つの重大な局面で再評価されるべき。

- 2024年2月28日: ガバナンスフレームワークおよびオブジェクトストレージ修復は60%超完了。セキュリティ監査は開始され、障害は特定されていない。

- 2024年3月15日: 3つのギャップすべてが90%超完了。外部監査人が追加欠陥は発見されていないことを確認。

いずれかのチェックポイントが逃された場合、Q1 2024後期認証目標はQ2 2024に改定され、段階的政府展開はそれに応じて調整されるべき。

- 結論:*

さくらのクラウドの政府クラウド認証パスは技術的に実現可能だが、実行規律、規制明確性、リソース利用可能性によって運用的に制約される。成功は透明な指標、定義された説明責任、前提および決定基準の明示的文書化を要求する。マルチベンダー調達戦略は、さくらのクラウド修復と並行して進行し、展開リスクを低減し、競争圧力を維持すべき。機関は、延長時間軸の代替能力を維持しながら、直ちに統合計画を開始すべき。

5つのクラウドプロバイダーがガバメントクラウドエコシステムに選定

デジタル庁は日本のガバメントクラウドプログラムに5つのクラウドベンダーを選定し、単一プロバイダーへの依存ではなく、複数ベンダーによる競争環境を構築した。この多様化戦略はベンダーロックインリスクを軽減し、相補的な技術力と地理的強みを持つプロバイダー群に運用リスクを分散させる。

- 図7:ガバメントクラウド導入・運用パターンのライフサイクルと責任分界*

戦略的根拠と実行上の含意

-

複数ベンダー選定がなぜ重要か。* 政府業務は異質なワークロードに跨る。機密防衛システム、大量市民向けサービス、金融取引処理、研究インフラ。単一ベンダーがすべてのシナリオで最適化することはない。5つのプロバイダーを認証することで、デジタル庁は各庁に以下を可能にする。

-

ワークロードをベンダー強みにマッチング: 機密防衛ワークロードは高度な暗号化、エアギャップ機能、実証済みセキュリティ認証を持つベンダーへ。市民向けサービスは実証済みオートスケーリング、CDN統合、公共部門SLA実績を持つベンダーへ。

-

認証ボトルネックを軽減: 並列ベンダー認証が全体プログラムタイムラインを加速する。1つのベンダーが遅延を経験しても(さくらのクラウドが現在そうであるように)、他のプロバイダーはワークロード受け入れを開始できる。

-

競争圧力を創出: ベンダーは残存する適合ギャップ、価格設定、サービス品質で競争する。これは急速なギャップ解決を促進する。さくらのクラウドのほぼ完了状態がそれを示唆している。

-

具体的なワークロード対ベンダーマッピング:*

| ワークロード分類 | さくらのクラウド適合度 | リスク・制約 |

|---|---|---|

| 高度な機密システム | 中程度(セキュリティ認証待ち) | CC認証遅延が展開をブロック。初期段階では代替ベンダー推奨 |

| 市民向けウェブサービス | 高い(オブジェクトストレージギャップは非ブロッキング) | オブジェクトストレージ改善は大規模データ使用時のみ必須 |

| 金融取引処理 | 中程度(ガバナンス制御待ち) | 監査証跡要件は厳格。ガバナンス認証待ちで確約前に検証 |

| 研究・分析 | 高い(インフラ基盤は堅牢) | 非機密データセットでまずパイロット。認証後にスケール |

| レガシーシステム移行 | 低い(複数ベンダー戦略推奨) | 2~3ベンダー間で移行分散。単一プロバイダーリスク軽減 |

各庁向け実行ロードマップ

- フェーズ1:ベンダー機能評価(1~4週目)*

- 5つのベンダー全社から詳細な機能マトリックスを要求。ガバナンス制御、セキュリティ認証、オブジェクトストレージ機能、災害復旧SLA、価格モデルをカバー。

- ベンダーとの技術的深掘り実施。マーケティング資料に依存しない。建築ドキュメントと第三者監査報告書を要求。

- 貴庁の主要ワークロード上位10件をベンダー機能に対照。どのベンダーが各ワークロードを即座にサポートでき、どれが認証後の準備が必要かを特定。

- フェーズ2:パイロットと概念実証(5~12週目)*

- パイロット展開用に2~3ベンダーを選定。貴庁の主要ワークロード分類で最強の適合度を持つベンダーを優先。

- 非機密テストワークロードを各ベンダーに展開。パフォーマンス、コスト、運用オーバーヘッド(例:プロビジョニング時間、インシデント対応時間)を測定。

- 統合摩擦点を文書化。API互換性、アイデンティティ連携、監査ログエクスポート、コスト配分モデル。

- フェーズ3:調達と契約(13~16週目)*

- ベンダー固有のRFPを開発。保留中の認証と改善タイムライン、受け入れ基準を参照。

- 複数年契約をボリュームディスカウント付きで交渉。認証遅延、パフォーマンスSLA、終了条項を含む。

- 各ベンダーとの運営委員会を設置。適合進捗を監視し、ブロッカーをエスカレート。

- フェーズ4:段階的移行(認証後)*

- 低リスク、非機密ワークロードから開始。運用手順を検証。

- 60日以上の安定した本番運用後のみ、ミッションクリティカルシステムに拡大。

- 「クリティカル」または「機密」に分類されたワークロードについてはベンダー間で冗長性を維持。

コストとリスク考慮事項

-

複数ベンダー戦略のコスト含意:*

-

運用オーバーヘッド: 5つのベンダー管理は複雑性を増加。専任クラウドガバナンス職員を予算化(推定:庁あたり2~3名相当)。

-

ツール・統合: 複数ベンダー環境は集中コスト管理、適合監視、ワークロード調整ツールを要求。推定年間コスト:大規模庁で5000~1億円。

-

ベンダーロックイン軽減: 複数ベンダー戦略はロックインを軽減するが、切り替えコストを増加。ベンダー統合が必要になった場合、データ移行とアプリケーション再構築を予算化。

-

リスク軽減:*

-

認証遅延: さくらのクラウドまたは他のベンダーが認証期限を逃した場合、認証済みベンダーとの事前交渉フォールバック措置を用意。

-

ベンダー財務不安定性: ベンダーに財務透明性を要求。ベンダー破綻時のソースコードとデータ保護のためのエスクロー措置を維持。

-

適合の相違: ベンダーがガバナンス制御を異なる方法で実装する場合、ベンダー間で監査不整合を回避するため、標準化された適合ベースラインを確立。

-

推奨事項:* 5ベンダーエコシステムをポートフォリオとして扱え。リスク、コスト、パフォーマンスのバランスを取るためワークロードをベンダー間に配分。認証成熟度が5つのプロバイダー全社で実証されるまで(推定:初期認証後6~12ヶ月)、単一ベンダーへの統合は行うな。

現在の状況とギャップ分析

-

クリアされた内容:* さくらのクラウドはインフラ復元力、データレジデンシー要件、ベースラインネットワークセキュリティ制御で十分な進捗を実証した。これは基盤となる建築を検証し、残存ギャップが根本的な設計欠陥ではなく、手続き的・認証的性質であることを示唆する。

-

残存する内容:* 3つの未解決要件は政府クラウド採用における最高摩擦領域を表現する。

-

ガバナンスと制御フレームワーク: ロールベースアクセス制御(RBAC)、変更管理監査ログ、内閣府基準に対して検証されたインシデント対応手順の文書化を要求。これは技術機能ではなく、運用成熟度の証明ポイント。典型的な改善タイムライン:ドキュメント作成4~8週間、第三者監査検証2~4週間。

-

セキュリティ認証: Common Criteria(CC)または同等フレームワーク(例:政府固有の追加条項を伴うISO/IEC 27001)に対する第三者検証を要求。認証機関はボトルネック状態。提出後の典型的な処理時間は8~16週間。さくらのクラウドは内部評価を完了し、発見事項を改善し、正式評価に提出する必要がある。

-

オブジェクトストレージ機能: 政府固有のデータ保持ポリシー、階層化ストレージ自動化、適合タグ付きオブジェクトライフサイクル管理の不完全なサポートを反映している可能性が高い。これは建築問題ではなく機能ギャップ。改善は通常6~12週間の開発とテストを要求。

-

集約リスク:* 3つのギャップが順序立てて進行した場合、完全認証は2024年Q2に延伸する可能性がある。重複タイムラインで並列実行された場合、認証は2024年Q1末までに完了する可能性がある。現在のメッセージングは並列実行を示唆するが、正式なタイムラインは公表されていない。

政府機関への含意

- 調達準備態勢:* 各庁はまださくらのクラウドに対して拘束力のあるRFPを発行できない。しかし調達チームは以下を実施すべき。

- 条件付きRFPを起案。 3つの保留中要件を参照し、さくらのクラウドが指定日までに認証機能を提供することを要求する契約条項を含める(推奨:2024年3月31日)。

- 受け入れ基準を確立。 ガバナンス制御について(例:「RBACは最小15ロールタイプをサポート。監査ログは7年間の変更履歴を保持」)。

- 改善ペナルティを定義。 認証が確約日までに取得されない場合の契約内容(例:サービスクレジット、終了権)。

- 統合計画:* 各庁は技術準備を遅延させるべきではない。以下を開始。

- ワークロード評価: 既存政府システムを感度レベルとストレージ要件で分類。どのワークロードが認証直後にさくらのクラウドに移行でき、どれが延長検証期間を要するかを特定。

- パイロット環境セットアップ: さくらのクラウドからサンドボックスアクセスをリクエスト。ガバナンス制御とオブジェクトストレージAPIを非本番環境でテスト。現在の機能と庁要件間のギャップを文書化。

- 適合マッピング: さくらのクラウドの表明ガバナンスフレームワークを貴庁の特定監査・適合要件に対照。不整合を早期にフラグ。

-

リスク軽減:* 公表タイムラインを超える12週間の遅延を想定。コンティンジェンシープランを開発。

-

5ベンダーエコシステムから代替ベンダーを特定。さくらのクラウド認証遅延時にワークロードを吸収可能。

-

現在のオンプレミスまたはレガシークラウドプロバイダーとの延長条項を交渉。サービスギャップを回避。

-

運営委員会を設置。さくらのクラウド認証進捗を月次監視。ブロッカーをデジタル庁にエスカレート。

5つのクラウドプロバイダーがガバメントクラウドエコシステムに選定される

日本のガバメントクラウドプログラムに5つのクラウドベンダーが選定され、単一プロバイダー依存ではなく、複数ベンダーによる競争環境が構築された。この多様化はベンダーロックインリスクを軽減し、相補的な技術力と地理的強みを持つプロバイダー群に運用リスクを分散させる。