WireGuard VPN開発者アカウント停止:インフラストラクチャ制御とセキュリティの含意

二度目のロックアウト:孤立した事象ではなくパターンの出現

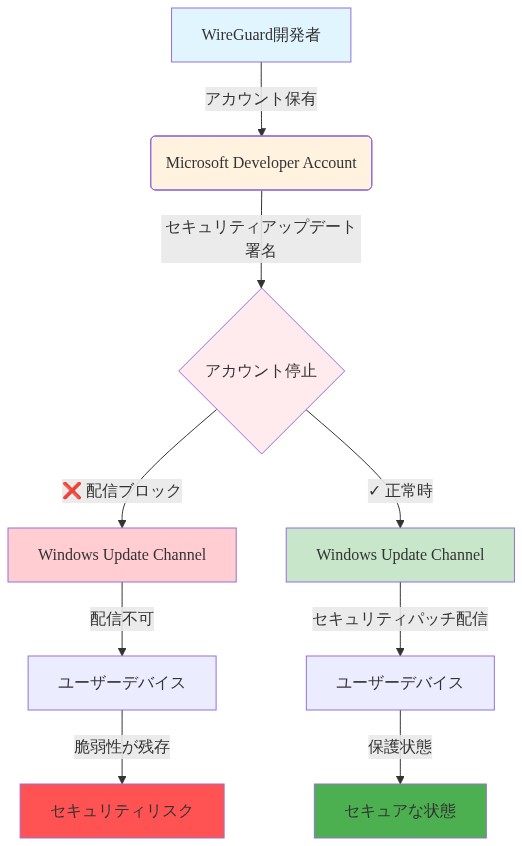

WireGuardの開発者がMicrosoftからの事前通知なしにアカウント停止を受け、数百万のWindowsユーザーへのセキュリティ更新がブロックされました。この事象は直近数ヶ月における説明のつかない開発者アカウントロックアウトの少なくとも二番目の記録されたケースであり、孤立した管理上の誤りというより潜在的なシステム的問題を示唆しています。Microsoftの開発者アカウントシステムはWindowsソフトウェア配布のための重要インフラストラクチャとして機能しており、停止されると開発者は公開権と既存ユーザーインストールへのセキュリティパッチ展開能力を失います。

アカウント停止メカニズムは事前警告なしに動作します。開発者は日常的な操作を試みた時点でのみロックアウトを発見し、通知期間や準備の機会がありません。VPNクライアントのようなセキュリティに敏感なソフトウェアの場合、これは測定可能なリスクを生み出します。ユーザーはパッチがブロックされていることに気づかないまま潜在的に脆弱なソフトウェアバージョンを使い続けます。このパターンはプラットフォーム事業者がいかにして配布チャネルをインフラストラクチャレベルで中断できるかを示しており、ソフトウェアエコシステム全体に適用可能な開発者の自律性に関する問題を提起しています。従来の小売棚からの撤去とは異なり、これは既存ユーザーがセキュリティ修正を受け取るかどうかを決定するインフラストラクチャレベルの制御を表しています。

- 前提条件:* アカウント停止は文書化されたポリシー違反通知または警告期間に先行していません。

オープンソースの脆弱性:構造的な弱点

独立したオープンソース保守者は企業開発者が保有する制度的レバレッジを欠いています。WireGuardは最小限の組織構造で数百万人にサービスを提供しながら、Windows更新のためにMicrosoftの配布インフラストラクチャに完全に依存しています。この依存性は非対称です。プラットフォームはエコシステムの活力から利益を得ますが、個々の開発者は不透明に実行されるポリシーに対する最小限の救済手段しか持ちません。

脆弱性は配布アクセスより深く切り込みます。オープンソースプロジェクトは透過的に動作しますが、独占的ゲートキーパーへの機能的依存は絶対的なままです。セキュリティソフトウェアは特に露出しています。既知の脆弱性をパッチできない能力はユーザーをリスクにさらします。プロジェクトは技術的に優れていても、配布チャネルが恣意的にブロックされれば依然としてアクセス不可能になります。このパターンは開発者をプラットフォーム統合へ、独立性からの離脱へ促し、ソフトウェア制御をより少ないゲートキーパーの中に段階的に集約させます。

コミュニケーション真空:不透明性が政策として機能する

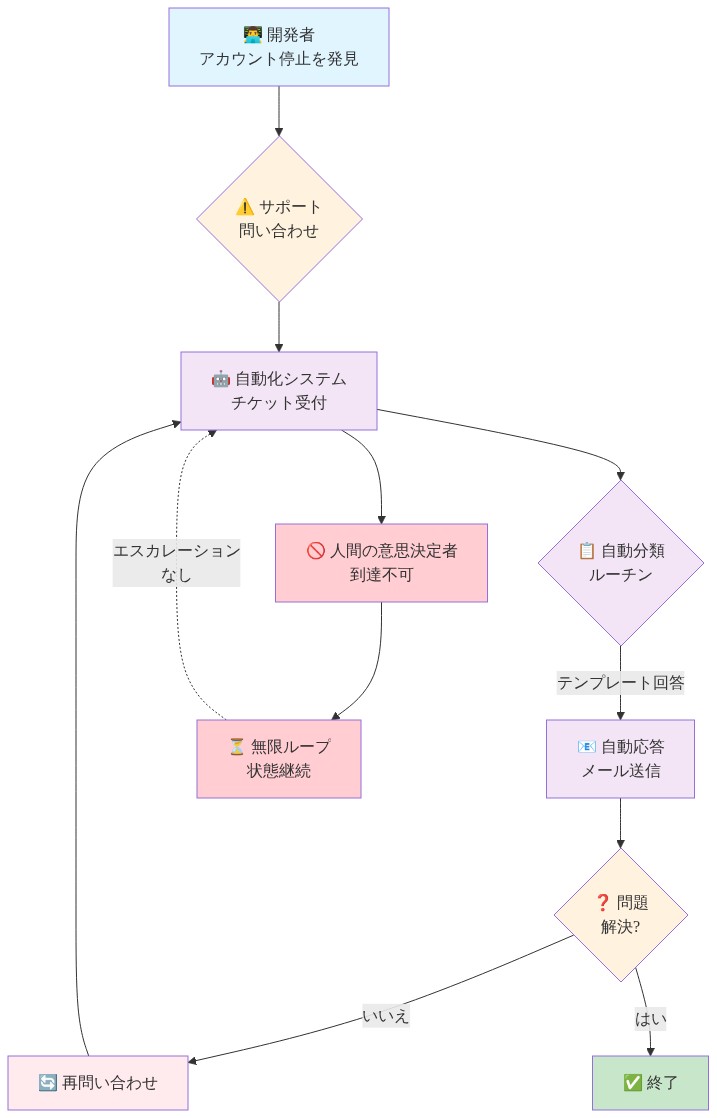

Microsoftは停止前に通知を提供せず、停止後に説明を提供せず、明確な異議申し立てプロセスを提供しません。開発者は人間の意思決定者に到達することなく、または何がアクションをトリガーしたのか、またはそれをどのように解決するのかについての具体的な情報を得ることなく無限にループする自動化されたサポートシステムに遭遇します。

この不透明性は管理を危機に変えます。ユーザーは公式チャネルを通じて警告を受けることができません。開発者は予期措置を計画することができません。情報ギャップは停止が自動化された誤検知、遡及的に適用されたポリシー、または本物の違反から生じたかどうかを判断することを不可能にします。セキュリティ重要なソフトウェアの場合、この情報真空は管理上の措置を配布チェーンの完全性に見えない潜在的なセキュリティインシデントに変えます。

インフラストラクチャ制御:ゲートキーパーとしてのプラットフォーム

Microsoftの立場はマーケットプレイスの存在を超えて基本的なソフトウェア配信インフラストラクチャに及びます。代替配布方法は理論的には存在しますが、統合された更新メカニズム、証明書要件、UIデフォルトは公式チャネルの使用に圧倒的なインセンティブを生み出します。アカウント停止は既存インストールの主要な更新パスウェイをブロックします。

プラットフォームのオペレーティングシステムプロバイダーおよびアプリケーション配布者としての二重の役割は固有の利益相反を生み出します。この権力集中は、そのようなプラットフォームが本質的なユーティリティになった場合、共通キャリア義務または適正手続要件に直面すべきかどうかについての問題を提起します。ソフトウェア配布に対するプラットフォーム制御は現在インフラストラクチャ制御として機能し、対応するガバナンスフレームワークを保証します。

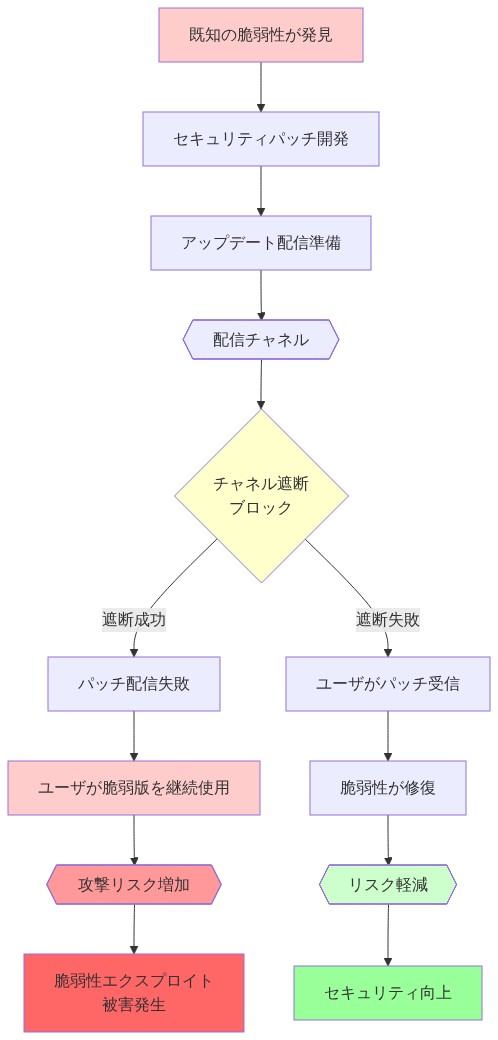

セキュリティの含意:更新チャネルが脆弱性になる

アカウントロックアウトがセキュリティパッチをブロックする場合、プラットフォーム制御はセキュリティリスクに変わります。VPNソフトウェアは敏感なネットワークレイヤーで動作します。まさに迅速な脆弱性対応が最も重要な場所です。ブロックされた更新に直面するユーザーは潜在的に脆弱なソフトウェアを実行し続けるか、代替ソースから手動で更新を求めるかを選択する必要があり、非公式チャネルからのマルウェアリスク増加を通じて新しいセキュリティ露出を導入します。

既知の脆弱性は公式パッチが利用できない場合に悪用可能になります。インフラストラクチャレベルの更新制御を行使するプラットフォームは、特にセキュリティ重要なソフトウェアについて、アカウント紛争中でもパッチチャネルを維持する緊急手続を必要とする可能性があります。現在のモデルは開発者アクセスを契約条件と適正手続によって管理される関係ではなく取り消し可能な特権として扱い、時間に敏感なパッチ要件を考慮しない実行が生じた場合にセキュリティギャップを生み出します。

先例と権力:ロックアウトが示唆するもの

説明のつかないアカウント停止はプラットフォーム開発者関係における根本的なシフトを示唆しています。プラットフォームが配布制御を集約するにつれて、実行アクションは商業的影響を超えてユーザーセキュリティとソフトウェア保守能力に影響を及ぼす結果を伴います。

結果はソフトウェア開発がプラットフォーム統合へさらに重力化するか、分散型代替案を通じて配布独立性を再構築するかを決定します。開発者は現在選択に直面しています。最小限の救済手段を伴うプラットフォーム依存を受け入れるか、ほとんどが余裕のない並列インフラストラクチャにリソースを投資するかです。オープンソース保守者はこのジレンマに鋭く直面しています。技術的卓越性はインフラストラクチャゲートキーピングに対する保護を提供しません。

即座の措置とシステム的解決策

影響を受けた開発者はすべてのコミュニケーションを文書化し、エスカレーション要求を伴う正式な異議申し立てを追求し、代替配布チャネルを直ちに準備すべきです。ユーザーはセキュリティ勧告を監視し、セキュリティ重要なソフトウェアについて手動更新チェックを検討すべきです。

システム的解決策はプラットフォーム説明責任を必要とします。明確な停止ポリシー、事前通知、透明な異議申し立てプロセス、セキュリティソフトウェアの緊急更新手続は直ちのガバナンス失敗に対処します。より長期的には、ソフトウェアエコシステムは単一プラットフォームに依存しない配布インフラストラクチャを必要とします。分散型代替案、規制共通キャリア要件、または共有インフラストラクチャを構築する開発者連合を通じてかどうかです。現在のモデルは過度な権力を少数の手に集約し、下流の数百万ユーザーに影響を及ぼすセキュリティリスクを生み出します。

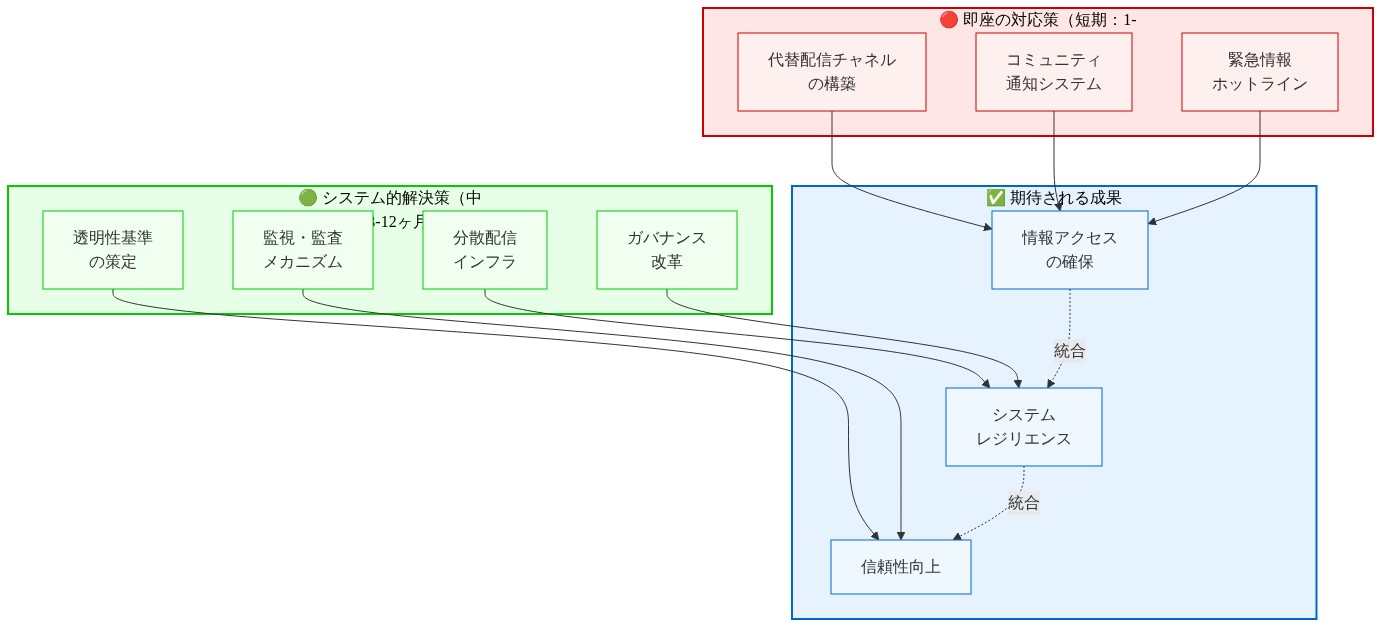

- 図8:即座の対応と長期的なシステム改革の二層構造*

オープンソースの脆弱性:構造的依存

独立したオープンソース保守者は企業ソフトウェアベンダーが保有する制度的レバレッジと比較可能なものなしに動作します。WireGuardは数百万ユーザーにサービスを提供しながら最小限の組織構造を維持しますが、Windows更新配信のためにMicrosoftの配布インフラストラクチャに完全に依存しています。この依存性は非対称です。プラットフォームはエコシステム参加から利益を得ますが、個々の開発者はポリシーが透明性なく実行される場合に最小限の救済手段を保有しています。

脆弱性は配布アクセスを超えて基本的なプロジェクト実行可能性に及びます。オープンソースプロジェクトは透過的な開発モデルの下で動作しますが、独占的ゲートキーパーへの機能的依存は絶対的なままです。セキュリティソフトウェアは特に露出しています。既知の脆弱性のパッチを展開できない能力はユーザーをリスクにさらします。小規模な独立した作成者とオープンソース保守者は技術的卓越性が解決できないプラットフォームとの構造的不均衡に直面しています。プロジェクトは優れた技術的品質を実証でき、配布チャネルが恣意的にブロックされれば依然としてアクセス不可能なままです。このパターンはプラットフォーム統合へのインセンティブを生み出し、独立性からの離脱を促し、ソフトウェア制御をより少ないゲートキーパーの中に段階的に集約させます。

- 前提条件:* オープンソースプロジェクトは公式プラットフォームストアと同等のリーチと統合を持つ代替配布チャネルを欠いています。

コミュニケーション真空:管理慣行としての不透明性

Microsoftは停止前に通知を提供せず、停止後に説明を提供せず、文書化された明確な異議申し立てプロセスを提供しませんでした。開発者は人間の意思決定者に接続することなく、または停止トリガーまたは解決パスウェイについての具体的な情報を提供することなくサイクルする自動化されたサポートシステムに遭遇しました。

この不透明性は日常的な管理を危機管理に変えます。ユーザーは公式警告を受けることができません。開発者は予期措置を実装することができません。情報ギャップは停止が自動化されたシステム、遡及的に適用されたポリシー、または文書化されたポリシー違反から生じたかどうかの判断を防止します。セキュリティ重要なソフトウェアの場合、この情報真空は管理上の措置を配布チェーン全体の潜在的なセキュリティインシデントに変えます。このレベルの重要性を制御するプラットフォームはそれらのシステム的役割に比例した透明性基準を維持すべきです。しかし現在は最小限の説明責任メカニズムで動作しています。

- 必要なデータポイント:* 停止通知、サポート相互作用、解決試行の文書化されたタイムライン。

インフラストラクチャ制御:配布ゲートキーパーとしてのプラットフォーム

Microsoftの立場はマーケットプレイスの存在を超えて基本的なソフトウェア配信インフラストラクチャに及びます。代替配布方法は理論的には存在しますが、統合された更新メカニズム、証明書要件、オペレーティングシステムUIデフォルトは公式チャネルの使用に圧倒的な実践的インセンティブを生み出します。アカウント停止は単に一つのストアから製品を削除するのではなく、既存インストールの主要な更新パスウェイをブロックします。

プラットフォームのオペレーティングシステムプロバイダーおよびアプリケーション配布者としての二重の役割は固有の利益相反を生み出します。この制御集約は、そのようなプラットフォームが本質的なユーティリティになった場合、共通キャリア義務または適正手続要件に直面すべきかどうかについてのガバナンス問題を提起します。ソフトウェア配布に対するプラットフォーム制御は現在インフラストラクチャ制御として機能し、対応するガバナンスフレームワークと説明責任基準を保証します。

- 必要な参照:* 代替配布メカニズムとセキュリティソフトウェア更新のための実践的実行可能性の分析。

セキュリティの含意:更新ブロケードがリスク要因になる

アカウントロックアウトがセキュリティパッチをブロックする場合、プラットフォーム制御はセキュリティリスクに変わります。VPNソフトウェアは迅速な脆弱性対応が運用上重要である敏感なネットワークレイヤーで動作します。ブロックされた更新に直面するユーザーは潜在的に脆弱なソフトウェアを実行し続けるか、代替ソースから手動で更新を求めるかを選択する必要があり、非公式チャネルからのマルウェアリスク増加を通じて新しいセキュリティ露出を導入します。

既知の脆弱性は公式パッチが利用できない場合に悪用可能になります。これは正当な更新チャネルからロックアウトされたユーザーを標的とする敵対者のための攻撃表面を生み出します。インフラストラクチャレベルの更新制御を行使するプラットフォームはアカウント紛争中でもパッチチャネルを維持する緊急手続を必要とする可能性があり、特にセキュリティ重要なソフトウェアカテゴリについてです。現在のモデルは開発者アクセスを契約条件と適正手続によって管理される関係ではなく取り消し可能な特権として扱い、時間に敏感なパッチ要件を考慮しない実行が生じた場合にセキュリティギャップを生み出します。

- 前提条件:* VPNソフトウェアのセキュリティパッチは積極的な悪用リスクを持つ脆弱性に対処します。

先例と権力:説明のつかない実行の含意

説明のつかないアカウント停止はプラットフォーム開発者関係における根本的なシフトを示唆しています。プラットフォームが配布制御を集約するにつれて、実行アクションは商業的影響を超えてユーザーセキュリティとソフトウェア保守能力に影響を及ぼす結果を伴います。これらのインシデントはプラットフォームが規制をトリガーまたは重大な開発者移行なしにどの程度の恣意的権力を行使できるかについてのテストケースを表す可能性があります。

結果はソフトウェア開発がプラットフォーム統合へさらに重力化するか、分散型代替案を通じて配布独立性を再構築するかを決定します。開発者は現在制約された選択に直面しています。最小限の救済手段を伴うプラットフォーム依存を受け入れるか、ほとんどが余裕のない並列インフラストラクチャにリソースを投資するかです。オープンソース保守者はこのジレンマに鋭く直面しています。技術的卓越性はインフラストラクチャゲートキーピングに対する保護を提供しません。

即座の措置とシステム的要件

-

影響を受けた開発者向け:* すべてのコミュニケーションを体系的に文書化し、人間の意思決定者へのエスカレーション要求を伴う正式な異議申し立てを追求し、代替配布チャネルを直ちに準備してください。

-

ユーザー向け:* 公式セキュリティ勧告を監視し、解決待機中のセキュリティ重要なソフトウェアについて手動更新チェックを実装してください。

-

システム的要件:* プラットフォーム説明責任は明確な停止ポリシー、事前通知手続、文書化された決定基準を伴う透明な異議申し立てプロセス、セキュリティソフトウェアの緊急更新手続を必要とします。より長期的には、ソフトウェアエコシステムは単一プラットフォームに依存しない配布インフラストラクチャを必要とします。分散型代替案、規制共通キャリア要件、または共有インフラストラクチャを構築する開発者連合を通じてかどうかです。現在のモデルは過度な権力を少数の手に集約し、下流の数百万ユーザーに影響を及ぼすセキュリティリスクを生み出します。

オープンソースの脆弱性:依存性における構造的弱点

独立したオープンソース保守者は企業開発者が保有する制度的レバレッジを欠いています。WireGuardは最小限の組織構造で数百万人にサービスを提供しながら、Windows更新のためにMicrosoftの配布インフラストラクチャに完全に依存しています。この依存性は非対称です。プラットフォームはエコシステムの活力から利益を得ますが、個々の開発者は不透明に実行されるポリシーに対する最小限の救済手段を持ちません。

- 構造的リスク評価:*

- 単一障害点: 一つのプラットフォーム停止は数百万ユーザーへの更新をブロックします

- 契約的保護なし: オープンソース開発者は通常交渉された合意ではなく利用規約の下で動作します

- 最小限のエスカレーションパス: サポートシステムは人間の意思決定者または定義されたタイムラインを伴う異議申し立てメカニズムを欠いています

- 透明性ギャップ: 停止基準または解決手続を説明する公開ポリシーはありません

セキュリティソフトウェアは特に露出しています。既知の脆弱性をパッチできない能力はユーザーを運用上のリスクにさらします。技術的に優れたプロジェクトは配布チャネルが恣意的にブロックされれば依然としてアクセス不可能になります。このパターンは開発者をプラットフォーム統合へ、独立性からの離脱へ促し、ソフトウェア制御をより少ないゲートキーパーの中に段階的に集約させます。

- 知識労働者向け:* これはVPNソフトウェア、リモートワークセキュリティのための重要インフラストラクチャが警告なしまたは救済手段なしに更新のために利用不可能になる可能性があることを意味します。

即座の対応:運用プレイブック

- 影響を受けた開発者向け:*

-

ドキュメンテーション(初日)

- Microsoftサポートとのすべての通信を保存する

- アカウント状態とエラーメッセージをスクリーンショットで記録する

- 停止と発見の時系列を文書化する

- 影響を受けたユーザーベースと更新頻度を記録する

-

エスカレーション(初日~2日目)

- 人間による審査を明確に要求してMicrosoftサポートを通じた正式な異議申し立てを提出する

- 停止理由の書面による説明を要求する

- 解決のための明確な期限を要求する

- 48時間以内に応答がない場合、Microsoftの法務・ポリシーチームにエスカレートする

-

代替配布(2日目~5日目)

- 署名されたバイナリを含むGitHubリリースを準備する

- 直接ダウンロードインフラストラクチャを構築する

- 停止と代替手段を説明するユーザー通信計画を作成する

- 手動更新通知システムを確立する

-

ユーザー通信(初日)

- 停止とセキュリティ状態を説明するアドバイザリを公開する

- 手動更新の明確な手順を提供する

- 解決のための期限または恒久的な代替手段を確立する

- 緊急パッチが必要なセキュリティ問題を監視する

- 影響を受けたソフトウェアを使用する知識労働者向け:*

-

即座の評価

- 現在のソフトウェアバージョンとセキュリティ状態を確認する

- プロジェクトの公式チャネルで停止アナウンスを確認する

- ソフトウェアの機能に基づいて脆弱性リスクを評価する

-

更新戦略

- プロジェクトリポジトリのセキュリティアドバイザリを監視する

- 手動更新チェックスケジュールを確立する

- 代替配布ソースを文書化する

- 重大な必要性が生じる前に更新手順をテストする

-

リスク軽減

- ネットワークアクティビティの監視を強化する

- 利用可能な場合は代替ソフトウェアの一時的な使用を検討する

- 更新遅延を補うための追加セキュリティ制御を実装する

- 公式更新がない期間の延長に備える

システミックソリューション:ガバナンスフレームワーク

-

短期(0~3ヶ月):*

-

明確な停止ポリシーを公開し、一貫して実施する

-

アカウント停止前に最低30日間の事前通知を行う

-

定義された期限を持つ透明な異議申し立てプロセスを実施する

-

セキュリティ重要ソフトウェアの緊急更新手順を確立する

-

中期(3~12ヶ月):*

-

サービス利用規約に代わるセキュリティソフトウェアの契約合意を締結する

-

アカウント停止に対するデュープロセス要件を導入する

-

停止基準と実施状況の定期的な監査を実施する

-

ポリシー変更に対する入力を提供する開発者諮問委員会を設置する

-

長期(12ヶ月以上):*

-

プラットフォーム依存性を低減する分散配布インフラストラクチャを構築する

-

必須ソフトウェア配布を制御するプラットフォームに対する規制上の共通キャリア要件を導入する

-

共有インフラストラクチャを構築する開発者連合を形成する

-

ソフトウェア署名と配布のためのオープンスタンダードを確立する

-

規制上の考慮事項:* 必須ソフトウェア配布インフラストラクチャを制御するプラットフォームは、電気通信キャリアと同等の監視が必要な場合があります。現在のモデルは権力を少数の手に集中させすぎており、下流の数百万ユーザーに影響を与えるセキュリティリスクを生み出しています。ポリシーフレームワークは以下に対応する必要があります。

-

停止決定における強制的な透明性

-

アカウント行動に対するデュープロセス要件

-

セキュリティ重要ソフトウェアの緊急手順

-

定義された期限と人間による審査を伴う異議申し立てメカニズム

現在の状況は、技術的卓越性とコミュニティの信頼がインフラストラクチャゲートキーピングに対する保護を提供しないことを示しています。システミックソリューションは、単一プラットフォームに制御と説明責任を集中させるのではなく、複数の当事者に分散させることが必要です。

第二の停止:インシデントを超えたパターン—分散システム進化の触媒

WireGuardの開発者はMicrosoftからのアカウント停止に直面しており、事前通知なしに数百万ユーザーへのセキュリティ更新がブロックされています。これは最近数ヶ月間の2番目の高プロファイルケースであり、システミック障害ではなく、むしろ重大な転換点を示唆しています。それは、集中型プラットフォームゲートキーピングが規模において経済的および技術的に持続不可能になる瞬間です。

Microsoftの開発者アカウントシステムはWindowsソフトウェア配布の必須インフラストラクチャとして機能しますが、この依存性は単なる脆弱性ではなく、むしろ機会を明らかにします。停止されると、開発者は公開権とパッチ配布機能を失います。しかし、この制約は同時に前進の道を照らします。それは、単一プラットフォームの承認メカニズムに依存せずに独立して動作できる、弾力的で分散型の配布ネットワークを構築する必要性です。

ゲートキーピングメカニズムは活性化されるまで見えませんが、その可視化は今、変化への勢いを生み出しています。警告や準備時間なしにロックアウトを発見する開発者は、即座の摩擦に直面します。しかし摩擦はイノベーションを駆動します。VPNクライアントのようなセキュリティソフトウェアの場合、ブロックされたパッチは無視できない即座のリスク露出を生み出します。このパターンは、プラットフォーム事業者がいかに配布チャネルを制御するかを単に明らかにするのではなく、そのような集中化が重要インフラストラクチャソフトウェアのセキュリティ要件と根本的に両立しないことを示しています。現在のモデルは限界に達しており、その限界こそが新しいアーキテクチャが出現する場所です。

オープンソースの脆弱性:設計上の命令としての構造的弱点

独立したオープンソース保守者は、企業開発者が持つ制度的レバレッジを欠いていますが、この見かけ上の弱点には構造的優位性の種が含まれています。WireGuardは最小限の組織的オーバーヘッドで動作しながら数百万人にサービスを提供し、独占的な代替案が達成できない敏捷性と透明性を生み出しています。Windowsの更新のためのMicrosoftの配布インフラストラクチャへの依存は実在しますが、受け入れるべき不可避なものではなく、むしろ工学的に排除すべき設計欠陥として認識されるようになっています。

脆弱性は配布アクセスより深く切り込み、根本的な不一致を明らかにします。オープンソースプロジェクトは透明性を持って動作しながら、到達のために独占的ゲートキーパーに依存しています。この非対称性は持続不可能であり、ますますそのように認識されています。セキュリティソフトウェアは脆弱性にパッチを当てられない場合に特に露出しますが、この露出は代替アーキテクチャへの投資を駆動しています。分散型更新メカニズム、ピア・ツー・ピア配布ネットワーク、暗号検証システムは、プラットフォーム依存のコストが否定できなくなるにつれて、理論的から実践的へと移行しています。

このパターンは、開発者をプラットフォーム統合ではなくプラットフォーム独立性へと動機付けます。これは以前の仮定の逆転です。プロジェクトはゲートキーパーの承認に依存しない配布インフラストラクチャを構築することで、技術的優位性と到達可能性の両方を達成できます。これは重大な機会を表しています。次世代のソフトウェアインフラストラクチャは、プラットフォームロックアウトを経験し、代替案に投資した開発者によって構築される可能性が高いです。オープンソース保守者は、プラットフォームと交渉するための制度的リソースを欠いているからこそ、ポストプラットフォーム配布システムの建築家になりつつあります。

通信の真空:透明性基準の触媒としての不透明性

Microsoftは停止前に通知を提供せず、その後に説明を提供せず、明確な異議申し立てプロセスを提供しません。開発者は意思決定者に到達することなく、または特定の情報を取得することなく無限にループする自動化システムに遭遇します。この不透明性は単に不満足なだけではなく、規模でのプラットフォームにとって経済的に不合理であり、先見の明のある企業が先制的に対処する規制上の脆弱性を生み出しています。

この通信の真空は日常的な管理を危機に変えますが、危機は標準化を駆動します。ユーザーは公式チャネルを通じて警告を受けることができず、開発者は偶発性を計画できず、情報ギャップは停止が自動化エラー、遡及的に適用されたポリシー、または真の違反から生じるかどうかを判断することを不可能にします。セキュリティ重要ソフトウェアの場合、この情報の真空は管理行動を潜在的なセキュリティインシデントに変えます。

しかし、この非常に失敗は、プラットフォームが最終的に採用するガバナンスフレームワークに対する需要を生み出しています。開発者の信頼を維持するために自発的に、または規制上の注意を通じて強制的に。透明性基準は、インフラストラクチャの重要性と同等になりつつあります。明確な停止ポリシー、事前通知、透明な異議申し立てプロセスを維持するプラットフォームは、信頼性を求める開発者とユーザーを引き付けます。今日観察する不透明性は、市場圧力と規制上の注意が説明責任へと標準化を強制する前の一時的な段階である可能性が高いです。

インフラストラクチャ制御:ゲートキーパーからユーティリティへの移行としてのプラットフォーム

Microsoftの立場はマーケットプレイスの存在を超えて、基本的なソフトウェア配布インフラストラクチャに及びます。代替配布方法は理論的には存在しますが、圧倒的な統合障壁に直面しています。しかし、この権力の集中そのものが、その破壊の条件を生み出しています。

プラットフォームのオペレーティングシステムプロバイダーとしての二重の役割とアプリケーション配布者は、ますます見えやすく、異議を唱えられるようになっている固有の利益相反を生み出しています。この集中化は、そのようなプラットフォームが共通キャリア義務またはデュープロセス要件に直面すべきかどうかについての質問を提起します。これらの質問は学術的な議論から規制上の検討へと移行しています。他のレイヤーでのインフラストラクチャゲートキーピングと同様に、ソフトウェア配布に対するプラットフォーム制御は現在、ガバナンスフレームワークが積極的に開発されている必須ユーティリティ制御として機能しています。

ここでの機会は重大です。ユーティリティのようなガバナンス基準を先制的に採用するプラットフォーム—透明なポリシー、デュープロセス、緊急手順—は競争上の優位性と規制上の好意を確立します。これはプラットフォームが抵抗するのではなく、説明責任への不可避な進化をリードする機会を表しています。将来のインフラストラクチャは、この移行を早期に認識する組織によって構築される可能性が高いです。

セキュリティへの影響:建築的イノベーションを駆動する脆弱性としての更新チャネル

アカウントロックアウトがセキュリティパッチをブロックする場合、プラットフォーム制御をセキュリティリスクに変えますが、このリスクは最終的にセキュリティを強化する建築的イノベーションを駆動しています。VPNソフトウェアは、迅速な脆弱性対応が重要な機密ネットワークレイヤーで動作します。ブロックされた更新に直面するユーザーは、潜在的に脆弱なソフトウェアを実行するか、代替ソースから更新を求めるかを選択する必要があり、新しいセキュリティ露出を導入しています。

公式パッチが利用できない場合、既知の脆弱性は悪用可能になり、攻撃者のための開口部を生み出します。しかし、このリスク自体が分散型更新メカニズム、暗号検証システム、ピア・ツー・ピア配布ネットワークの開発を加速させており、これらは最終的に集中型の代替案より弾力的になります。インフラストラクチャレベルの更新制御を行使するプラットフォームは、特にセキュリティ重要ソフトウェアについて、アカウント紛争中にパッチチャネルを維持する緊急手順が必要な場合があります。しかし、より重要なのは、この制約が単一プラットフォームの仲介を必要としない更新システムの開発を駆動しているということです。

現在のモデルは開発者アクセスを取り消し可能な特権として扱うのではなく、デュープロセスと契約条件によって統治される関係として扱います。このフレーミングはセキュリティギャップを生み出しますが、それらのギャップを認識することは、それらを排除するシステムを構築するための最初のステップです。次世代のセキュリティソフトウェアは、単一プラットフォームの承認に依存しない更新メカニズムを組み込む可能性が高く、これらの現在の脆弱性を時代遅れにします。

先例と権力:分散化への転換点としてのロックアウト

説明のないアカウント停止は、プラットフォーム開発者関係の根本的な変化を示唆しています。しかし、悲観的な解釈が示唆する、さらなる集中化への変化ではありません。代わりに、これらのインシデントは、集中化のコストが否定できなくなり、代替案への投資を駆動する転換点を表しています。

プラットフォームが配布制御を統合するにつれて、実施行動は商業的影響を超えて、ユーザーセキュリティと開発者の自律性に影響を与える結果を伴います。これらのインシデントは、集中型プラットフォーム権力のピークを表す可能性があります。それは、開発者が集合的に代替アーキテクチャが経済的および技術的に必要であることを認識する前の瞬間です。

結果は、ソフトウェア開発がプラットフォーム統合に向かうか、分散型代替案を通じて配布独立性を再構築するかを決定します。開発者は現在、選択に直面していますが、選択はより明確になりつつあります。プラットフォーム依存性を受け入れ、最小限の救済手段を持つか、より多くの開発者が同様の制約に直面するにつれてますます実行可能になる並列インフラストラクチャに投資するかです。オープンソース保守者は、プラットフォームと交渉するための制度的リソースを欠いているからこそ、ポストプラットフォーム配布システムの建築家になりつつあります。これは次世代のソフトウェアインフラストラクチャにおけるイノベーションとリーダーシップの重大な機会を表しています。

即座の対応とシステミックソリューション:弾力性の構築

影響を受けた開発者は、すべての通信を文書化し、エスカレーション要求を伴う正式な異議申し立てを追求し、同時に代替配布チャネルを準備する必要があります。この二重アプローチ—既存システムに関与しながら代替案を構築する—は実用的な前進の道です。ユーザーはセキュリティアドバイザリを監視し、セキュリティ重要ソフトウェアの手動更新チェックを検討する一方で、分散型更新メカニズムに投資するプロジェクトをサポートする必要があります。

システミックソリューションはプラットフォーム説明責任を必要としますが、代替案を構築する開発者の主導性も必要とします。明確な停止ポリシー、事前通知、透明な異議申し立てプロセス、セキュリティソフトウェアの緊急更新手順は、即座のガバナンス障害に対処します。これらの基準を自発的に採用するプラットフォームは、競争上の優位性と規制上の好意を確立します。

より長期的には、ソフトウェアエコシステムは単一プラットフォームへの依存が少ない配布インフラストラクチャが必要です。分散型代替案、規制上の共通キャリアフレームワーク、共有インフラストラクチャを構築する開発者連合は、将来を表しています。現在のモデルは権力を少数の手に集中させすぎており、数百万ユーザーに影響を与えるセキュリティリスクを生み出しています。しかし、この権力の集中そのものが、その破壊の条件を生み出しています。そして、この移行をリードする開発者とプラットフォームにとって、次世代のソフトウェアインフラストラクチャを形作る機会があります。将来は、分散型弾力性が単なる技術的選好ではなく、経済的およびセキュリティ上の必要性であることを認識する者に属しています。

- 図2:アカウント停止によるセキュリティアップデート配信チャネルの遮断メカニズム*

- 図6:アップデートチャネル遮断によるセキュリティリスク経路*

- 図12:提案されるシステム的ガバナンスフレームワークの構成と相互関係*

- 図4:不透明なサポートプロセスと意思決定者への到達不可能性 - Microsoft サポートシステムの自動化ループ構造*